Para manter a eficiência operacional, as instituições financeiras dependem bastante de fornecedores terceirizados, como processadores de pagamento, provedores de plataformas bancárias e integrações de fintech. Segundo

Implementar uma solução de gerenciamento de acesso privilegiado (PAM) é um passo essencial para proteger os dados e sistemas mais sensíveis da sua organização. Quando executado corretamente, o PAM ajuda a aplicar o princípio do menor privilégio (PoLP), reduz a superfície de ataque e dá às equipes de segurança controle sobre quem pode acessar o quê e quando. No entanto, a eficácia de uma solução de PAM depende diretamente da forma como ela é implementada. Ao integrar uma solução de PAM ao seu ambiente, é importante evitar erros comuns como subestimar a complexidade de integração, negligenciar a experiência do usuário ou deixar de definir políticas de acesso claras.

Continue lendo para conhecer os principais desafios na implementação do PAM e as estratégias para garantir o sucesso da sua implantação.

1. Falta de uma estratégia clara

Um erro comum na implementação do PAM é avançar sem um plano claro. Sem compreender bem o ambiente — incluindo a quantidade e os tipos de contas privilegiadas, os sistemas em uso (no local, híbridos ou em nuvem) e os requisitos de conformidade — sua organização corre o risco de adotar uma solução desalinhada às necessidades reais. Ter uma estratégia de PAM pouco clara pode resultar em complexidade desnecessária, falta de cobertura ou falha no cumprimento das normas regulatórias.

Uma estratégia eficaz de PAM começa com uma análise do perfil de risco e das necessidades de acesso da organização. Cada ambiente é único — um sistema crítico em uma empresa pode não representar alto risco em outra. Antes de definir objetivos como acesso remoto seguro ou acesso Just-in-Time (JIT), é essencial avaliar como os acessos privilegiados estão sendo usados e onde estão as principais vulnerabilidades. Essa base sólida garante que a implantação do PAM lide com riscos relevantes e gere melhorias reais por meio de uma implementação em fases.

2. Adoção limitada e gestão de mudanças ineficaz

Mesmo a solução de PAM mais robusta pode fracassar se os usuários não a aceitarem. Quando uma nova ferramenta interfere no fluxo de trabalho diário ou adiciona complexidade sem benefícios claros, as equipes podem resistir à mudança, especialmente times da linha de frente, como administradores de TI e equipes de DevOps. Segundo o Relatório de Perspectivas de Segurança de Identidade da ConductorOne, 38% das organizações afirmam que seus colaboradores resistem a mudanças durante a implementação de soluções de PAM. As principais causas dessa resistência incluem interfaces pouco intuitivas, interrupções nos processos e falta de percepção de valor.

Para mitigar isso, é fundamental envolver as partes interessadas desde o início, explicando não só como a solução funciona, mas também por que está sendo implementada. Demonstrações práticas e implantações em fases ajudam a criar confiança e reduzem atritos durante a adoção de uma solução de PAM. Adiar esse diálogo para o momento da implantação tende a gerar improvisações que comprometem a segurança.

3. Implantação limitada devido à dependência de agentes locais

Manter e atualizar agentes em centenas ou milhares de endpoints pode ser inviável, além de criar lacunas de segurança por falta de cobertura adequada. Agentes nem sempre são compatíveis com todos os softwares ou recursos nativos de nuvem, o que compromete a visibilidade sobre atividades e sessões privilegiadas.

Soluções de PAM sem agente utilizam interfaces de programação de aplicações (APIs) e integrações nativas com as plataformas para aplicar políticas sem exigir instalação de software em cada sistema. Esse modelo é mais escalável e flexível, especialmente em ambientes híbridos ou remotos, e reduz o risco de falhas de segurança.

4. Integração insuficiente com sistemas existentes

Para alcançar seu potencial completo, uma solução de PAM precisa se integrar perfeitamente ao ecossistema de segurança e TI da organização. O PAM não deve operar de forma isolada, pois isso leva a ferramentas desconectadas, fluxos manuais e trilhas de auditoria incompletas. Implantações eficazes de PAM integram-se a sistemas essenciais, incluindo:

- Gerenciamento de informações e eventos de segurança (SIEM): para centralizar logs e detectar ameaças em tempo real.

- Gerenciamento de identidade e acesso (IAM): para aplicar políticas consistentes e simplificar o provisionamento de usuários.

- Gerenciamento de serviços de TI (ITSM): para conectar solicitações e aprovações de acesso aos fluxos existentes.

- DevOps Toolchains: para garantir acesso seguro às pipelines de CI/CD.

Sem essas integrações, é difícil manter a visibilidade completa e garantir conformidade. Certificar-se de que sua solução de PAM funciona em harmonia com os sistemas já existentes deve ser uma prioridade.

5. Escolher o fornecedor errado de PAM

Selecionar uma solução de PAM com base apenas no reconhecimento da marca ou em uma extensa lista de funcionalidades é um erro comum que pode comprometer o sucesso da implementação. De acordo com a Pesquisa de gerenciamento de acesso privilegiado da Keeper Security, 68% dos gerentes de TI entrevistados afirmaram que a solução de PAM utilizada atualmente possui recursos desnecessários para as necessidades da organização.

Uma plataforma desalinhada com a arquitetura, os fluxos de trabalho ou os planos futuros da organização pode gerar mais problemas do que soluções. Em vez de optar por um fornecedor inadequado, as organizações devem avaliá-los com base na compatibilidade da solução com o ambiente existente.

Procure uma solução de PAM que:

- Compatibilidade com sua infraestrutura atual e futura, seja no local, híbrida ou em nuvem

- Oferece suporte aos seus casos de uso, como acesso remoto ou automação de DevOps

- Integração com ferramentas já em uso

- Facilidade de adoção e rápido retorno sobre o investimento

Além disso, é importante avaliar a qualidade da documentação técnica e o roadmap do produto. Evite soluções que exigem customizações extensas, são inflexíveis ou dificultam a escalabilidade ao longo do tempo. O fornecedor ideal será um parceiro de longo prazo, não apenas um provedor de software.

6. Tratar o PAM como um projeto pontual

Muitas organizações cometem o erro de enxergar o PAM como uma implementação única, em vez de uma solução contínua de segurança. A manutenção contínua, incluindo revisões periódicas de acesso e auditorias, é essencial para garantir que apenas os usuários certos tenham privilégios e para detectar atividades suspeitas. À medida que os ataques cibernéticos se tornam mais sofisticados, sua solução de PAM também precisa evoluir, incorporando novos mecanismos de detecção de ameaças e proteção de dados sensíveis. Essas tarefas contínuas incluem ajustes nos níveis de privilégio, auditorias regulares, atualização de políticas conforme novos riscos surgem e monitoramento de sessões privilegiadas.

Negligenciar essas práticas pode levar a configurações desatualizadas, contas não utilizadas ou políticas que deixam de refletir o ambiente atual — todas fontes de vulnerabilidades críticas. O PAM deve ser tratado como um programa dinâmico, que evolui junto com o crescimento e as mudanças da organização.

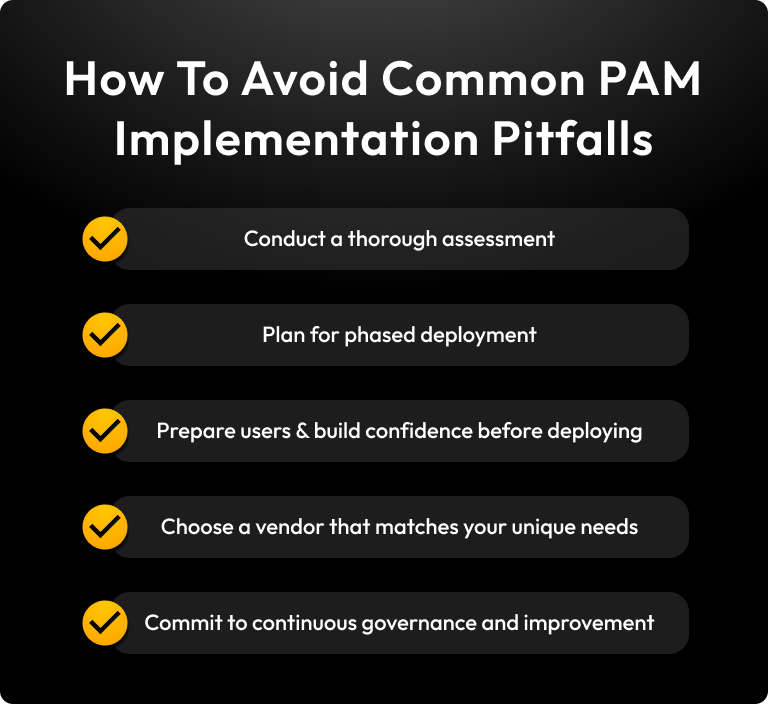

Como evitar essas armadilhas na implementação do PAM

Para evitar as armadilhas comuns na implementação do PAM, as organizações devem seguir as etapas abaixo.

Comece com uma avaliação abrangente e uma estratégia clara

Para garantir uma implantação bem-sucedida, o primeiro passo é realizar uma avaliação minuciosa do estado atual da organização. Isso inclui identificar todas as contas privilegiadas, fluxos de trabalho, infraestrutura e requisitos de conformidade. Pular essa etapa geralmente resulta em ferramentas desalinhadas, escopo mal definido e cobertura incompleta. Ao definir metas mensuráveis — como reduzir acessos permanentes e habilitar o acesso JIT — sua organização pode aprimorar a prontidão para auditorias e adotar uma abordagem de implantação em fases, começando pelos sistemas mais críticos.

Priorize a gestão de mudanças e o engajamento dos usuários

Além da execução técnica, o sucesso de qualquer solução de PAM depende da adesão dos usuários. Se administradores e outros usuários privilegiados não entenderem como a solução funciona, podem resistir à sua adoção, recorrendo a soluções alternativas ou até violando políticas internas. Envolver as equipes de TI e os desenvolvedores no planejamento é essencial para abordar preocupações dos usuários, coletar feedback e garantir que a solução de PAM se encaixe nos fluxos de trabalho existentes. Oferecer treinamentos completos e suporte contínuo ajuda a fortalecer a confiança dos usuários, mostrando que o PAM foi projetado para facilitar — e não dificultar — o trabalho diário.

Escolha o fornecedor de PAM certo

Selecionar o fornecedor certo de PAM é uma decisão estratégica com impacto direto na escalabilidade, integração e sucesso a longo prazo. A solução escolhida deve estar alinhada com a arquitetura atual da organização, seja ela no local, híbrida ou nativa da nuvem. Sua organização deve priorizar uma plataforma de PAM que se integre facilmente ao ecossistema já existente, incluindo ferramentas de IAM, SIEM, ITSM e DevOps. Também é importante considerar o retorno sobre o investimento e a rapidez com que a solução pode ser implementada. Tanto administradores quanto usuários finais devem encontrar na solução uma experiência intuitiva e eficiente. É essencial buscar fornecedores que ofereçam suporte sólido, um roteiro claro e um histórico consistente de atualizações regulares. Evite provedores cuja solução exija customizações extensas ou que careça de flexibilidade.

Trate o PAM como um programa vivo

A implementação de uma solução de PAM é apenas o começo de uma jornada contínua de segurança para qualquer organização. À medida que sua organização evolui, a estratégia de PAM precisa acompanhar essas mudanças para se manter eficaz. Estabeleça desde o início uma governança clara, com definição de responsáveis, KPIs e auditorias periódicas. Tratar o PAM como um programa dinâmico garante que ele continue gerando valor, fortalecendo a postura de segurança e sustentando a conformidade ao longo do tempo.

Proteja sua organização com PAM

Ao evitar erros comuns como ausência de estratégia clara, baixa adesão de usuários e integração mal executada, sua organização pode explorar todo o potencial do PAM e criar uma base sólida para uma segurança duradoura. Na hora de avaliar soluções de PAM, considere o KeeperPAM®, que é projetado para escalabilidade, facilidade de uso e integração perfeita com infraestruturas modernas de TI.

Solicite uma demonstração do KeeperPAM hoje mesmo e implemente uma solução de PAM moderna com base em arquitetura de confiança zero.

Perguntas frequentes

What is the biggest mistake in PAM implementation?

O maior erro na implementação de uma solução de gerenciamento de acesso privilegiado (PAM) é não contar com uma estratégia clara e abrangente. Muitas organizações abordam o PAM com foco apenas em objetivos de curto prazo, ignorando uma avaliação detalhada do ambiente, o que pode resultar em ferramentas desalinhadas, falhas de cobertura e configurações incorretas.

How do you choose the right PAM vendor?

Escolher o fornecedor certo significa encontrar uma solução que atenda às necessidades atuais e futuras da sua organização. Priorize escalabilidade, integração fácil com ferramentas de segurança já adotadas e uma boa experiência para administradores e usuários. Avalie também o suporte do fornecedor, seu roadmap de produto e a flexibilidade da plataforma, evitando customizações caras e dependência tecnológica.

What’s the difference between agent-based and agentless PAM?

Soluções de PAM com agente utilizam softwares instalados em servidores ou dispositivos para controlar acessos privilegiados, exigindo manutenção e atualizações constantes. Já soluções de PAM sem agente funcionam por meio de integrações nativas e APIs, aplicando políticas de segurança sem necessidade de instalação em cada sistema. Esse modelo é mais escalável e fácil de gerenciar, especialmente em ambientes de TI complexos.

How do you maintain a PAM program long term?

Manter um programa de PAM é um processo contínuo que envolve auditorias regulares e atualização de políticas para acompanhar a evolução dos sistemas e das ameaças. Defina uma governança clara, com responsáveis e KPIs bem estabelecidos, e revise com frequência os níveis de privilégio e requisitos de conformidade. Planejar para manutenção contínua e escalabilidade garante que sua solução de PAM permaneça eficaz ao longo do tempo.

Why do users resist PAM solutions?

Usuários tendem a resistir a soluções de PAM por acreditarem que elas atrapalham o fluxo de trabalho, impõem processos desconhecidos ou tomam tempo. Se a interface for confusa, administradores de TI e desenvolvedores podem enxergá-la como um obstáculo. A chave para superar essa resistência é envolver os usuários desde o início, oferecer treinamentos práticos e comunicar com clareza os benefícios da solução.