Pour garantir leur efficacité opérationnelle, les institutions financières dépendent fortement de prestataires tiers, tels que les processeurs de paiement, les fournisseurs de plateformes bancaires et les

La mise en œuvre d’une solution de gestion des accès privilégiés (PAM) est une étape importante pour protéger les données et les systèmes les plus sensibles de votre organisation. Lorsqu’il est exécuté correctement, le PAM contribue à appliquer le principe du moindre privilège (PoLP), réduit votre surface d’attaque et permet aux équipes de sécurité de contrôler qui peut accéder à quoi et quand. Cependant, l’efficacité d’une solution PAM dépend de la manière dont elle est mise en œuvre. Lorsque vous intégrez une solution PAM dans votre organisation, vous devez éviter certains pièges courants, notamment sous-estimer la complexité de l’intégration, négliger l’expérience utilisateur et ne pas définir de politiques d’accès claires.

Poursuivez votre lecture pour découvrir les pièges courants de la mise en œuvre du PAM et les stratégies pour garantir la réussite de la mise en œuvre de la solution PAM de votre organisation.

1. Absence de stratégie claire

Une erreur courante dans la mise en œuvre du PAM est de progresser sans plan défini. Si vous ne comprenez pas d’abord votre environnement, y compris le nombre et les types de comptes privilégiés, les systèmes utilisés (sur site, hybrides et cloud) et vos exigences de conformité, vous risquez de choisir une solution qui ne correspond pas aux besoins uniques de votre organisation. Une stratégie PAM mal définie peut générer une complexité superflue, des lacunes de couverture ou l’incapacité de satisfaire aux normes réglementaires.

Une approche stratégique du PAM commence par une bonne connaissance du profil de risque de votre organisation et de ses besoins en matière d’accès. Comme chaque environnement est différent, un système essentiel pour une organisation peut ne pas représenter un risque aussi élevé pour une autre. Avant de définir des objectifs clés tels que l’accès à distance sécurisé ou l’accès juste-à-temps (JIT), il est important d’évaluer la manière dont l’accès privilégié est utilisé dans votre organisation et où se situent les vulnérabilités de sécurité les plus importantes. En jetant ces bases, votre organisation s’assure que son déploiement de PAM répond aux risques de sécurité pertinents et apporte des améliorations significatives grâce à un déploiement progressif.

2. Mauvaise adhésion des utilisateurs et gestion du changement inefficace

Même la solution PAM la plus aboutie techniquement peut échouer si les utilisateurs ne la comprennent pas ou ne l’acceptent pas. Si un nouvel outil perturbe les processus quotidiens ou complexifie les tâches sans apporter de bénéfices tangibles, les organisations s’exposent à des résistances de la part des utilisateurs que le PAM est configuré pour protéger – notamment les équipes de première ligne comme les administrateurs informatiques ou les équipes DevOps. Selon le rapport Identity Security Outlook de ConductorOne, 38 % des organisations affirment que leurs employés résistent au changement lorsqu’ils mettent en œuvre des solutions PAM. Parmi les points de friction courants figurent les interfaces peu intuitives, les perturbations des workflows quotidiens et un manque de perception des avantages.

Pour éviter cela, les organisations devraient impliquer les parties prenantes clés dès le début et communiquer non seulement sur le fonctionnement de la solution PAM, mais aussi sur les raisons de sa mise en œuvre. Mieux vaut préparer les utilisateurs aux changements dès le début par des démonstrations concrètes et des déploiements échelonnés, ce qui peut accroître la confiance dans la solution PAM et faciliter son adoption. Attendre le déploiement pour répondre aux préoccupations des utilisateurs mène généralement à des solutions de contournement qui peuvent miner vos objectifs de sécurité.

3. PAM incomplet en raison de déploiements basés sur des agents non évolutifs

Le maintien et la mise à jour des agents sur des centaines, voire des milliers de points de terminaison peuvent s’avérer irréalisables et générer des vulnérabilités de sécurité dues à une couverture insuffisante. Les agents peuvent ne pas supporter tous les types de logiciels ou les ressources cloud natives, ce qui peut occasionner des angles morts lors de l’enregistrement des sessions privilégiées et du suivi de l’activité privilégiée.

En revanche, les solutions PAM sans agent s’appuient sur des interfaces de programmation d’applications (API) et des intégrations de plateformes natives pour appliquer des politiques sans qu’il soit nécessaire d’installer un logiciel sur chaque système. Cette approche est plus évolutive et adaptable dans les environnements hybrides et distants, et elle permet de réduire le risque de failles de sécurité.

4. Intégration insuffisante avec les systèmes existants

Afin qu’une solution PAM exploite tout son potentiel, elle doit s’intégrer harmonieusement aux écosystèmes de sécurité et informatiques plus vastes. Le PAM ne doit pas être configuré pour opérer en vase clos, car les organisations pourraient alors se retrouver avec des outils déconnectés, des flux de travail manuels et des journaux d’audit incomplets. Les déploiements PAM efficaces s’intègrent aux systèmes essentiels, y compris :

- Gestion des informations et des événements de sécurité (SIEM) : pour centraliser l’enregistrement des audits et la détection des menaces en temps réel.

- Gestion de l’identité et des accès (IAM) : pour appliquer des politiques cohérentes et rationaliser la gestion des utilisateurs.

- Gestion des services informatiques (ITSM) : pour relier les demandes d’accès et les approbations aux flux de travail existants.

- Chaînes d’outils DevOps : pour un accès sécurisé aux pipelines CI/CD.

Sans ces intégrations, les organisations ont du mal à conserver une visibilité totale et à faire respecter les politiques de conformité. Il est impératif que votre solution PAM s’intègre à l’écosystème existant de votre organisation ; cela devrait être une priorité absolue.

5. Choisir le mauvais fournisseur PAM

Choisir un fournisseur PAM uniquement sur la base de sa notoriété ou d’une longue liste de fonctionnalités est un écueil fréquent qui peut mettre en péril le succès de la mise en œuvre du PAM au sein d’une organisation. Selon le rapport d’enquête sur la gestion des accès privilégiés de Keeper Security, 68 % des responsables informatiques interrogés ont déclaré que leur solution PAM actuelle comportait trop de fonctionnalités inutiles pour les besoins de leur organisation.

Une plateforme qui ne correspond pas à l’architecture, aux workflows ou aux projets existants de votre organisation risque de générer plus de difficultés. Pour éviter de sélectionner le mauvais fournisseur PAM, les organisations devraient se baser sur la pertinence d’une solution par rapport à leur environnement.

Recherchez une solution PAM qui :

- S’adapte à votre infrastructure actuelle et future, qu’elle soit sur site, hybride ou cloud

- Prend en charge vos cas d’utilisation, comme l’accès à distance ou l’automatisation DevOps

- S’intègre à vos outils existants

- Propose une mise en œuvre rapide et une facilité d’adoption

Évaluez également la documentation et la feuille de route du fournisseur. Évitez toute solution PAM qui requiert une personnalisation intensive, qui n’est pas flexible ou qui complique l’évolutivité à terme. Le bon fournisseur sera un partenaire à long terme, pas seulement un simple fournisseur de produits.

6. Traiter le PAM comme un projet ponctuel

Beaucoup d’organisations font l’erreur de voir le PAM comme un déploiement ponctuel et non comme une solution de sécurité évolutive. Un entretien permanent, comprenant des révisions d’accès et des audits réguliers, est essentiel pour s’assurer que les utilisateurs légitimes possèdent l’accès privilégié et pour déceler toute activité suspecte. Alors que les cybercriminels élaborent des attaques plus complexes, votre solution PAM doit aussi évoluer et intégrer de nouvelles méthodes de détection des menaces pour préserver vos données sensibles. Ces tâches continues peuvent comprendre l’ajustement des niveaux de privilège, la conduite d’audits réguliers, l’actualisation des politiques pour tenir compte des nouveaux risques et la surveillance des sessions en cas d’activité suspecte.

Le fait de négliger ces tâches peut mener à des configurations obsolètes, des comptes inactifs ou une dérive des politiques – autant de facteurs qui créent d’importantes vulnérabilités de sécurité. Les organisations doivent traiter le PAM comme un programme vivant et s’assurer qu’il évolue parallèlement à la croissance de leur organisation.

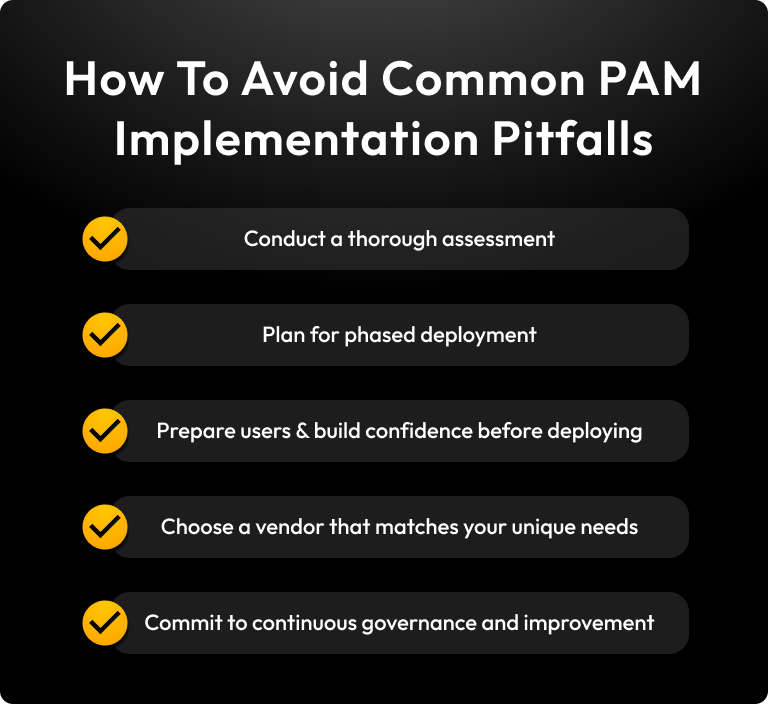

Comment éviter ces pièges lors de la mise en œuvre du PAM

Pour éviter les pièges courants de la mise en œuvre du PAM, les organisations doivent suivre les étapes ci-dessous.

Commencez par une évaluation complète et une stratégie claire

Votre organisation peut mettre en œuvre avec succès le PAM en effectuant d’abord une évaluation approfondie de son état actuel. Cela signifie identifier tous les comptes privilégiés, les flux de travail, l’infrastructure et les exigences de conformité. Ignorer cette étape conduit généralement à des outils mal alignés, à une dérive de la portée et à une couverture incomplète. En fixant des objectifs mesurables comme la réduction de l’accès permanent et l’activation de l’accès juste-à-temps, vous pouvez améliorer la préparation de votre organisation aux audits et adopter une approche de déploiement progressif, en commençant par les systèmes les plus critiques.

Privilégiez la gestion du changement et l’engagement des utilisateurs

Au-delà de l’exécution technique, le succès de toute solution PAM nécessite également la coopération des utilisateurs. Lorsque les administrateurs et les autres utilisateurs privilégiés ne saisissent pas une solution PAM, ils risquent de refuser de l’adopter, ce qui engendre des solutions de contournement ou des violations de politiques. Impliquez les équipes informatiques et les développeurs dans la planification pour répondre aux préoccupations des utilisateurs, recueillir des retours et garantir que la solution PAM s’intègre aux flux de travail existants de l’organisation. En proposant des sessions de formation complètes et un soutien continu pour renforcer leur confiance, vous pouvez démontrer aux utilisateurs que PAM améliorera leur travail plutôt que de le gêner.

Choisissez le bon fournisseur PAM

Choisir le bon fournisseur PAM est une décision importante qui a un impact sur l’évolutivité, l’intégration et le succès à long terme. La solution doit s’aligner sur l’architecture actuelle d’une organisation, qu’elle soit sur site, hybride ou cloud-native. Votre organisation doit donner la priorité à une plateforme qui s’intègre facilement aux écosystèmes existants, notamment aux outils IAM, SIEM, ITSM et DevOps. Tenez également compte du délai de rentabilisation et de la rapidité avec laquelle une solution PAM peut être déployée. Les administrateurs et les utilisateurs finaux doivent trouver la solution PAM intuitive et efficace. Votre organisation doit rechercher des fournisseurs disposant d’un support solide, de feuilles de route claires et d’un registre détaillé des mises à jour régulières. Évitez de choisir un fournisseur de PAM dont la solution nécessite une personnalisation poussée ou manque de flexibilité.

Traitez PAM comme un programme vivant

La mise en œuvre d’une solution PAM n’est que le début d’un parcours de sécurité continu pour toute organisation. Au fur et à mesure que votre organisation évolue et grandit, sa stratégie PAM doit s’adapter pour rester efficace. Établissez une gouvernance claire dès le départ, notamment en attribuant la propriété du programme, en définissant des indicateurs clés de performance et en planifiant des audits réguliers. Traiter le PAM comme un programme évolutif garantit qu’il continue à apporter de la valeur, à renforcer la sécurité et à favoriser la conformité au fil du temps.

Sécurisez votre organisation avec PAM

En évitant les écueils communs comme l’absence de stratégie claire, la mauvaise adoption par les utilisateurs et une intégration inappropriée, votre organisation peut exploiter le plein potentiel du PAM et établir une base solide pour une sécurité durable. Lorsque vous évaluez des solutions PAM, envisagez une solution comme KeeperPAM®, qui est conçue pour l’évolutivité, la facilité d’utilisation et l’intégration transparente dans les infrastructures informatiques modernes.

Demandez une démonstration de KeeperPAM dès aujourd’hui pour mettre en œuvre une solution PAM moderne et zero-trust dans votre organisation.

Foire aux questions

What is the biggest mistake in PAM implementation?

La plus grande erreur dans la mise en œuvre d’une solution de gestion des accès privilégiés (PAM) est de ne pas disposer d’une stratégie claire et complète. Les organisations ont souvent pour habitude d’aborder le PAM en se fixant uniquement des objectifs à court terme, mais le fait de négliger une évaluation approfondie de l’environnement peut entraîner des outils inappropriés, des manques de couverture et des erreurs de configuration.

How do you choose the right PAM vendor?

Choisir le bon fournisseur de gestion des accès privilégiés (PAM) signifie trouver une solution adaptée aux besoins actuels et futurs uniques de votre organisation. Concentrez-vous sur l’évolutivité, la facilité d’intégration avec les outils de sécurité existants et l’expérience utilisateur pour les administrateurs et les utilisateurs finaux. Évaluez également le support des fournisseurs, la feuille de route des produits et la flexibilité afin d’éviter une personnalisation coûteuse ou une dépendance vis-à-vis d’un fournisseur.

What’s the difference between agent-based and agentless PAM?

Les solutions de gestion des accès privilégiés (PAM) basées sur des agents utilisent des agents logiciels installés sur des appareils ou des serveurs pour contrôler l’accès privilégié, ce qui nécessite une maintenance et des mises à jour continues. La PAM sans agent, quant à elle, s’appuie sur des intégrations et des API de plates-formes natives pour appliquer des politiques sans installer de logiciel sur chaque système. Cela rend les solutions sans agent plus évolutives et plus faciles à gérer, en particulier dans les environnements informatiques complexes.

How do you maintain a PAM program long term?

La maintenance d’une solution de gestion des accès privilégiés (PAM) est un processus continu qui implique des audits réguliers et des mises à jour de politiques pour suivre l’évolution des systèmes et des cybermenaces. Établissez une gouvernance claire avec des propriétaires attribués et des indicateurs clés de performance, et évaluez fréquemment les niveaux de privilèges et les exigences de conformité. En planifiant une maintenance continue et une évolutivité, vous vous assurez que votre solution PAM reste efficace au fil du temps.

Why do users resist PAM solutions?

Les utilisateurs résistent généralement aux solutions de gestion des accès privilégiés (PAM) parce qu’elles sont perçues comme perturbant les flux de travail quotidiens, introduisent des processus inconnus ou prennent du temps. Si l’interface du système est déroutante, les administrateurs informatiques et les développeurs peuvent la considérer comme un obstacle plutôt qu’un avantage. Les clés pour surmonter la résistance des utilisateurs à la PAM sont un engagement précoce, une formation pratique et une communication claire.