Las instituciones financieras dependen en gran medida de proveedores externos (como procesadores de pagos, proveedores de plataformas bancarias e integraciones de tecnología financiera) para mantener su

Implementar una solución de gestión de acceso privilegiado (PAM) es un paso importante hacia la protección de los datos y sistemas más sensibles de su organización. Cuando se ejecuta correctamente, PAM ayuda a hacer cumplir el principio de privilegio mínimo (Principle of Least Privilege, PoLP), reduce la superficie de ataque y da a los equipos de seguridad control sobre quién puede acceder a qué y cuándo. Sin embargo, la efectividad de una solución PAM depende de cómo se implemente. Al integrar una solución PAM en su organización, algunos errores comunes que necesitará evitar incluyen subestimar la complejidad de la integración, pasar por alto la experiencia del usuario y no definir políticas de acceso claras.

Continúe leyendo para conocer los errores comunes en la implementación de PAM y las estrategias para garantizar que la solución de PAM de su organización se implemente correctamente.

1. Falta de una estrategia clara

Un error común en la implementación de PAM es avanzar sin un plan claro. Sin primero comprender su entorno, incluido el número y los tipos de cuentas privilegiadas, los sistemas en uso (locales, híbridos y en la nube) y sus requisitos de cumplimiento, se corre el riesgo de elegir una solución que no se alinee con las necesidades únicas de su organización. Tener una estrategia de PAM poco clara puede resultar en una complejidad innecesaria, falta de cobertura o incumplimiento de los estándares regulatorios.

Un enfoque estratégico para la Gestión del acceso privilegiado (PAM) comienza con una sólida comprensión del perfil de riesgo y las necesidades de acceso de su organización. Dado que cada entorno es diferente, un sistema crítico en una organización puede no ser de alto riesgo en otra. Antes de definir objetivos clave como el acceso remoto seguro o el acceso justo a tiempo (JIT), es importante evaluar cómo se utiliza el acceso privilegiado en toda su organización y dónde se encuentran las vulnerabilidades de seguridad más significativas. Al establecer estas bases, su organización asegura que la implementación de PAM aborde los riesgos de seguridad pertinentes y brinde mejoras significativas mediante un despliegue gradual.

2. Baja adopción por parte de los usuarios y gestión del cambio

Incluso la solución PAM más técnicamente sólida puede fallar si los usuarios no la comprenden o no la aceptan. Cuando una nueva herramienta interrumpe los flujos de trabajo diarios o intensifica la complejidad sin ventajas claras, las organizaciones corren el riesgo de enfrentarse a la resistencia de los propios usuarios que PAM está configurado para proteger, especialmente los equipos de primera línea, como los administradores de TI o los equipos de DevOps. Según el Informe de Perspectivas de Seguridad de Identidad de ConductorOne, el 38 % de las organizaciones afirman que sus empleados se resisten al cambio cuando implementan soluciones PAM. Los puntos de resistencia comunes incluyen interfaces poco intuitivas, interrupciones en los flujos de trabajo diarios y una falta de beneficio percibido.

Para prevenirlo, las organizaciones deben involucrar a las partes interesadas clave desde el principio y comunicar no solo cómo funciona la solución PAM, sino también por qué se está implementando. Es mejor preparar a los usuarios para los cambios con anticipación mediante demostraciones prácticas e implementaciones por fases, lo que puede generar más confianza en la solución PAM y reducir la resistencia a adoptarla. Esperar hasta la implementación para abordar las preocupaciones de los usuarios suele llevar a soluciones alternativas que pueden socavar sus objetivos de seguridad.

3. PAM incompleto debido a implementaciones no escalables basadas en agentes

El mantenimiento y la actualización de agentes en cientos o incluso miles de puntos finales puede ser poco realista y puede introducir vulnerabilidades de seguridad debido a una cobertura inadecuada. Es posible que los agentes no sean compatibles con todos los tipos de software o recursos nativos de la nube, lo que puede provocar puntos ciegos al registrar sesiones privilegiadas y monitorear la actividad privilegiada.

Por el contrario, las soluciones PAM sin agentes utilizan interfaces de programación de aplicaciones (APIs) e integraciones nativas de plataformas para aplicar políticas sin necesidad de instalar un software en cada sistema. Este enfoque es más escalable y adaptable en entornos híbridos y remotos, y ayuda a reducir el riesgo de violaciones de seguridad.

4. Integración insuficiente con los sistemas existentes

Para que una solución PAM alcance su máximo potencial, debe integrarse sin problemas en ecosistemas de seguridad y TI más amplios. PAM no debería configurarse para operar de forma aislada, ya que las organizaciones pueden terminar con herramientas desconectadas, flujos de trabajo manuales y registros de auditoría incompletos. Las implementaciones efectivas de PAM se integran con sistemas esenciales, tales como:

- La gestión de eventos e información de seguridad (SIEM): para centralizar el registro de auditoría y la detección de amenazas en tiempo real.

- Gestión de accesos e identidades (Identity and Access Management , IAM): para aplicar políticas coherentes y optimizar el aprovisionamiento de usuarios.

- Gestión de servicios de TI (ITSM): para conectar las solicitudes de acceso y las aprobaciones a los flujos de trabajo existentes.

- Cadenas de herramientas de DevOps: para el acceso seguro a los canales de CI/CD.

Sin estas integraciones, las organizaciones tienen dificultades para mantener una visibilidad completa y hacer cumplir las políticas de cumplimiento. Asegurarse de que su solución PAM funcione dentro del ecosistema existente de su organización debe ser una prioridad absoluta.

5. Elegir al proveedor de PAM incorrecto

Un error común es seleccionar un proveedor de PAM únicamente basándose en el reconocimiento de marca o en una extensa lista de características que puede poner en riesgo el éxito de la implementación de PAM de una organización. Según el Informe de la encuesta de gestión de acceso privilegiado de Keeper Security, el 68 % de los gerentes de TI encuestados dijeron que su solución PAM actual tiene demasiadas funciones innecesarias para las necesidades de sus organizaciones.

Una plataforma que no se alinea con la arquitectura, los flujos de trabajo o los planes existentes de su organización puede generar más problemas. En lugar de elegir al proveedor de PAM equivocado, las organizaciones deben evaluar a los proveedores en función de lo bien que una solución se adapte a su entorno.

Busque una solución de PAM que:

- Se adapta a su infraestructura actual y futura, ya sea local, híbrida o en la nube

- Admite sus casos de uso, como el acceso remoto o la automatización de DevOps

- Se integra con sus herramientas existentes

- Ofrece un rápido retorno de inversión y es fácil de adoptar

Además, evalúe la documentación del proveedor y el plan de desarrollo del producto. Evite una solución de PAM que requiera una gran personalización, carezca de flexibilidad o dificulte la escalabilidad con el tiempo. El proveedor adecuado será un socio a largo plazo, no solo un proveedor de productos.

6. Tratar PAM como un proyecto único

Muchas organizaciones cometen el error de considerar a PAM como una implementación única en lugar de una solución de seguridad continua. El mantenimiento continuo, incluidas las revisiones y auditorías periódicas de acceso, es esencial para garantizar que los usuarios adecuados tengan acceso privilegiado y para detectar cualquier actividad sospechosa. A medida que los ciberdelincuentes desarrollan ataques más sofisticados, su solución de PAM también debe adaptarse e integrar nuevas detecciones de amenazas para proteger sus datos confidenciales. Estas tareas continuas pueden incluir ajustar los niveles de privilegios, realizar auditorías regulares, actualizar las políticas para reflejar nuevos riesgos y monitorear las sesiones para detectar las actividades sospechosas.

Descuidar estas tareas puede llevar a configuraciones obsoletas, cuentas no utilizadas o desviaciones de políticas, donde todas introducen vulnerabilidades de seguridad significativas. Las organizaciones deben tratar a PAM como un programa vivo y asegurarse de que evolucione junto con el crecimiento de su organización.

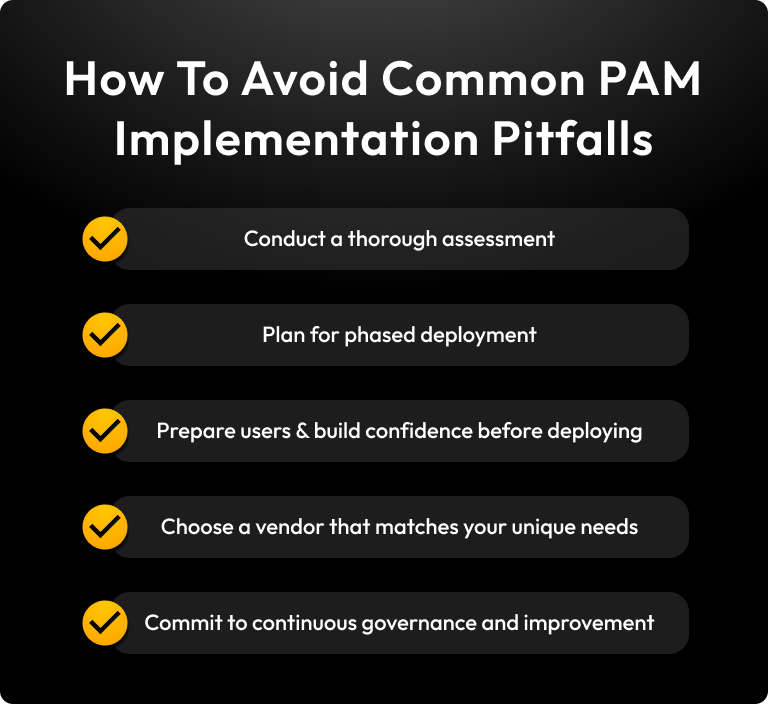

Cómo evitar estos escollos en la implementación de PAM

Para evitar errores comunes en la implementación de PAM, las organizaciones deben seguir los siguientes pasos.

Comience con una evaluación integral y una estrategia clara

Su organización puede implementar PAM con éxito al realizar primero una evaluación exhaustiva de su estado actual. Esto significa identificar todas las cuentas privilegiadas, los flujos de trabajo, la infraestructura y los requisitos de conformidad. Si se omite este paso, generalmente resulta en la obtención de herramientas desalineadas, ampliación del alcance y cobertura incompleta. Al establecer objetivos medibles, como reducir el acceso permanente y habilitar el acceso justo a tiempo (JIT), puede mejorar la preparación para auditorías de su organización y adoptar un enfoque de implementación por fases, comenzando con los sistemas más críticos.

Priorice la gestión del cambio y la participación de los usuarios

Más allá de la ejecución técnica, el éxito de cualquier solución de PAM también requiere la cooperación de los usuarios. Si los administradores y otros usuarios privilegiados no comprenden lo que es una solución PAM, pueden resistirse a adoptarla, lo que podría llevar a soluciones alternativas o violaciones de políticas. Involucre a los equipos de TI y a los desarrolladores en la planificación de cómo abordar las preocupaciones de los usuarios, recopilar comentarios y garantizar que la solución PAM se adapte a los flujos de trabajo existentes de la organización. Al ofrecer sesiones de capacitación exhaustivas y apoyo continuo para generar confianza, puede demostrar a los usuarios que PAM mejorará su trabajo en lugar de dificultarlo.

Elija el proveedor adecuado de PAM

Seleccionar el proveedor de PAM adecuado es una decisión importante que afecta la escalabilidad, la integración y el éxito a largo plazo. La solución debe alinearse con la arquitectura actual de una organización, ya sea local, híbrida o nativa de la nube. Su organización debería priorizar una plataforma que se integre fácilmente con los ecosistemas existentes, incluidas las herramientas IAM, SIEM, ITSM y DevOps. Además, debe tener en cuenta el tiempo de amortización y la rapidez con la que se puede implementar una solución PAM. Tanto los administradores como los usuarios finales deben encontrar la solución PAM intuitiva y eficiente. Su organización debe buscar proveedores con un soporte sólido, hojas de ruta claras y un registro detallado de actualizaciones regulares. Evite elegir un proveedor PAM cuya solución requiera una gran personalización o carezca de flexibilidad.

Considere a PAM como un programa vivo

La implementación de una solución PAM es solo el comienzo de un viaje de seguridad continuo para cualquier organización. A medida que su organización evoluciona y crece, su estrategia de PAM debe adaptarse para seguir siendo eficaz. Establezca una gestión clara desde el principio, incluida la asignación de la propiedad del programa, la definición de KPIs y la programación de revisiones periódicas de auditoría. Tratar el PAM como un programa vivo garantiza que siga aportando valor, reforzando la postura de seguridad y apoyando el cumplimiento normativo a largo plazo.

Proteja su organización con PAM

Al evitar los errores comunes, como la falta de una estrategia clara, la mala adopción por parte de los usuarios y la integración inadecuada, su organización puede desbloquear todo el potencial de PAM y construir una base sólida para la seguridad a largo plazo. Al evaluar soluciones PAM, considere una solución como KeeperPAM®, que está diseñada para la escalabilidad, de fácil uso y con una integración perfecta en infraestructuras de TI modernas.

Solicite una demostración de KeeperPAM hoy mismo para implementar una solución de PAM moderna y de confianza cero en su organización.

Preguntas frecuentes

What is the biggest mistake in PAM implementation?

El mayor error al implementar una solución de gestión de acceso privilegiado (PAM) es no contar con una estrategia clara y completa. Las organizaciones tienden a abordar PAM con solo objetivos a corto plazo en mente, pero omitir una evaluación exhaustiva del entorno puede llevar a herramientas mal alineadas, brechas de cobertura y configuraciones incorrectas.

How do you choose the right PAM vendor?

Elegir el proveedor de Gestión de acceso privilegiado (PAM) adecuado significa encontrar una solución que se adapte a las necesidades únicas actuales y futuras de su organización. Enfóquese en la escalabilidad, la facilidad de integración con las herramientas de seguridad existentes y la experiencia del usuario tanto para administradores como para usuarios finales. Además, evalúe el soporte del proveedor, la hoja de ruta del producto y la flexibilidad para evitar personalizaciones costosas o la dependencia del proveedor.

What’s the difference between agent-based and agentless PAM?

Las soluciones de Gestión de acceso privilegiado (PAM) basadas en agentes utilizan agentes de software instalados en dispositivos o servidores para controlar el acceso privilegiado, lo cual requiere mantenimiento y actualizaciones continuas. Por otro lado, PAM sin agente se basa en integraciones nativas de la plataforma y APIs para aplicar políticas sin instalar un software en cada sistema. Esto hace que las soluciones sin agentes sean más escalables y más fáciles de gestionar, especialmente en entornos de TI complejos.

How do you maintain a PAM program long term?

Mantener una solución de Gestión de acceso privilegiado (PAM) es un proceso continuo que implica auditorías periódicas y actualizaciones de políticas para mantenerse al día con la evolución de los sistemas y las amenazas cibernéticas. Establezca una gestión clara con responsabilidades asignadas y KPIs, y evalúe frecuentemente los niveles de privilegios y los requisitos de conformidad. Al planificar un mantenimiento y una escalabilidad continuos, se asegura de que su solución PAM siga siendo efectiva a largo plazo.

Why do users resist PAM solutions?

Por lo general, los usuarios suelen resistirse a las soluciones PAM porque se perciben como disruptivas para los flujos de trabajo diarios, introducen procesos desconocidos o resultan una pérdida de tiempo. Si la interfaz del sistema es confusa, los administradores y desarrolladores de TI pueden verla como un obstáculo en lugar de una ventaja. Las claves para superar la resistencia de los usuarios a PAM son la participación temprana, la formación práctica y la comunicación clara.