Financiële instellingen zijn sterk afhankelijk van externe leveranciers zoals betalingsverwerkers, aanbieders van bankplatformen en fintech-integraties om de operationele efficiëntie te waarborgen. Sterker nog, volgens h...

Het implementeren van een Privileged Access Management (PAM)-oplossing is een belangrijke stap in het beschermen van de meest gevoelige gegevens en systemen van uw organisatie. Wanneer PAM correct wordt uitgevoerd, helpt het bij het afdwingen van het Principe van minimale privileges (PoLP), verkleint het uw aanvalsoppervlak en geeft het beveiligingsteams controle over wie toegang heeft tot wat en wanneer. Hoe effectief een PAM-oplossing is, hangt echter af van hoe deze wordt geïmplementeerd. Wanneer u een PAM-oplossing in uw organisatie integreert, zijn er een aantal veelvoorkomende valkuilen die u wilt vermijden, zoals het onderschatten van de complexiteit van de integratie, het negeren van de gebruikerservaring en het niet definiëren van duidelijke toegangsbeleidsregels.

Lees verder om meer te weten te komen over veelvoorkomende valkuilen bij de implementatie van PAM en strategieën. Zo zorgt u ervoor dat de implementatie van de PAM-oplossing binnen uw organisatie succesvol verloopt.

1. Gebrek aan een duidelijke strategie.

De implementatie van PAM wordt vaak verkeerd uitgevoerd doordat men zonder duidelijk plan aan de slag gaat. Zonder eerst uw omgeving te begrijpen – inclusief het aantal en de soorten geprivilegieerde accounts, de gebruikte systemen (op locatie, hybride en cloud) en uw nalevingsvereisten – loopt u het risico een oplossing te kiezen die niet is afgestemd op de unieke behoeften van uw organisatie. Een onduidelijke PAM-strategie kan leiden tot onnodige complexiteit, gemiste dekking of het niet voldoen aan regelgevingseisen.

Een strategische benadering van PAM begint met een grondig begrip van het risicoprofiel en de toegangsbehoeften van uw organisatie. Aangezien elke omgeving anders is, kan een kritisch systeem in de ene organisatie niet zo risicovol zijn in een andere. Voordat u belangrijke doelstellingen definieert, zoals veilige externe toegang of Just-in-Time (JIT)-toegang, is het belangrijk om te evalueren hoe geprivilegieerde toegang in uw organisatie wordt gebruikt en waar de grootste beveiligingskwetsbaarheden liggen. Door deze basis te leggen, zorgt uw organisatie ervoor dat de PAM-implementatie relevante beveiligingsrisico’s aanpakt en zinvolle verbeteringen oplevert via een gefaseerde uitrol.

2. Onvoldoende gebruikersadaptatie en verandermanagement

Zelfs de meest technisch geavanceerde PAM-oplossing kan falen zodra gebruikers deze niet begrijpen of accepteren. Wanneer een nieuwe tool de dagelijkse workflows verstoort of complexiteit toevoegt zonder duidelijke voordelen, lopen organisaties het risico op weerstand van de gebruikers die PAM moet beschermen – dit geldt vooral voor teams in de frontlinie, zoals IT-beheerders of DevOps-teams. Volgens het rapport van ConductorOne over het vooruitzicht voor identiteitsbeveiliging beweert 38% van de organisaties dat hun werknemers weerstand bieden tegen veranderingen bij de implementatie van PAM-oplossingen. Veel voorkomende bezwaren zijn onder meer onintuïtieve interfaces, verstoring van de dagelijkse werkprocessen en het ontbreken van duidelijke voordelen.

Om dit te voorkomen, dienen organisaties in een vroeg stadium belangrijke stakeholders te betrekken en niet alleen uit te leggen hoe de PAM-oplossing werkt, maar ook waarom deze wordt geïmplementeerd. Het is aan te raden om gebruikers vroegtijdig voor te bereiden op veranderingen door middel van praktische demo’s en gefaseerde implementaties. Hierdoor wordt het vertrouwen in de PAM-oplossing vergroot en verloopt de adaptatie soepeler. Als u wacht met het aanpakken van de zorgen van gebruikers tot na de implementatie, leidt dit vaak tot tijdelijke oplossingen die uw beveiligingsdoelen kunnen ondermijnen.

3. Onvolledige PAM als gevolg van niet-schaalbare en agent-based implementaties

Het onderhouden en bijwerken van agents op honderden of zelfs duizenden eindpunten kan onrealistisch zijn en kan beveiligingsproblemen introduceren door onvoldoende dekking. Agenten ondersteunen mogelijk niet alle softwaretypen of cloudeigen bronnen, wat kan leiden tot blinde vlekken bij het opnemen van geprivilegieerde sessies en het volgen van geprivilegieerde activiteiten.

Daarentegen gebruiken agentloze PAM-oplossingen ( Application Programming Interfaces ) (API’s) en eigen platformintegraties om beleidsregels af te dwingen, zonder dat er software op elk systeem geïnstalleerd hoeft te worden. Deze aanpak is meer schaalbaar en aanpasbaar in hybride en externe omgevingen en helpt het risico op beveiligingslekken te verkleinen.

4. Onvoldoende integratie met bestaande systemen.

Om het volledige potentieel van een PAM-oplossing te bereiken, moet deze naadloos integreren in bredere beveiligings- en IT-ecosystemen. PAM moet niet worden geconfigureerd om geïsoleerd te werken, aangezien organisaties dan te maken kunnen krijgen met losstaande tools, handmatige workflows en onvolledige audittrails. Effectieve PAM-implementaties integreren met essentiële systemen, waaronder:

- Security Information en Event Management (SIEM): voor het centraliseren van auditlogs en realtime detectie van bedreigingen.

- Identity and Access Management (IAM): om consistente beleidsregels te handhaven en de toevoeging van gebruikers te stroomlijnen.

- IT Service Management (ITSM): om toegangsverzoeken en goedkeuringen aan bestaande workflows te verbinden.

- DevOps Toolchains: voor veilige toegang tot CI/CD-pijplijnen.

Als deze integraties ontbreken, hebben organisaties moeite om volledig inzicht te behouden en nalevingsbeleid te handhaven. Het is van groot belang dat uw PAM-oplossing werkt binnen het bestaande ecosysteem van uw organisatie.

5. De verkeerde PAM-leverancier kiezen.

Het is een veelgemaakte fout om een PAM-leverancier uitsluitend te selecteren op basis van naamsbekendheid of een uitgebreide lijst met functies. Een dergelijke keuze kan het succes van de PAM-implementatie binnen een organisatie in gevaar brengen. Op basis van het Privileged Access Management enquêterapport van Keeper Security gaf 68% van de ondervraagde IT-managers aan dat hun huidige PAM-oplossing te veel onnodige functies bevat voor de behoeften van hun organisatie.

Een platform dat niet aansluit bij de bestaande architectuur, workflows of plannen van uw organisatie kan meer problemen veroorzaken. Organisaties dienen niet de verkeerde PAM-leverancier te selecteren, maar leveranciers te beoordelen op basis van hoe goed een oplossing in hun omgeving past.

Zoek naar een PAM-oplossing die:

- Past bij uw huidige en toekomstige infrastructuur op locatie, hybride infrastructuur of cloudinfrastructuur

- Ondersteunt uw use cases, zoals toegang op afstand of DevOps-automatisering

- Integreert met uw bestaande tools

- Biedt snelle waardecreatie en is eenvoudig te adapteren

Evalueer ook de documentatie en de routekaart van de leverancier. Vermijd een PAM-oplossing die veel maatwerk vereist, flexibiliteit mist of het moeilijk maakt om in de loop van de tijd op te schalen. De juiste leverancier is een langetermijnpartner en niet alleen een provider van producten.

6. PAM behandelen als een eenmalig project

Veel organisaties maken de fout om PAM te beschouwen als een eenmalige implementatie in plaats van als een doorlopende beveiligingsoplossing. Doorlopend onderhoud, waaronder regelmatige toegangscontroles en audits, is essentieel om ervoor te zorgen dat de juiste gebruikers geprivilegieerde toegang hebben en om verdachte activiteiten op te sporen. Aangezien cybercriminelen steeds geavanceerdere aanvallen ontwikkelen, moet uw PAM-oplossing zich ook aanpassen en nieuwe bedreigingsdetectie integreren om uw gevoelige gegevens te beschermen. Deze doorlopende taken kunnen bestaan uit het aanpassen van privilegeniveaus, het uitvoeren van regelmatige audits, het updaten van beleid om nieuwe risico’s te weerspiegelen en het monitoren van sessies op verdachte activiteiten.

Het verwaarlozen van deze taken kan leiden tot verouderde configuraties, ongebruikte accounts of beleidsdrift – die allemaal aanzienlijke beveiligingsrisico’s met zich meebrengen. Organisaties moeten PAM beschouwen als een dynamisch programma en ervoor zorgen dat het meegroeit met hun groeiende organisatie.

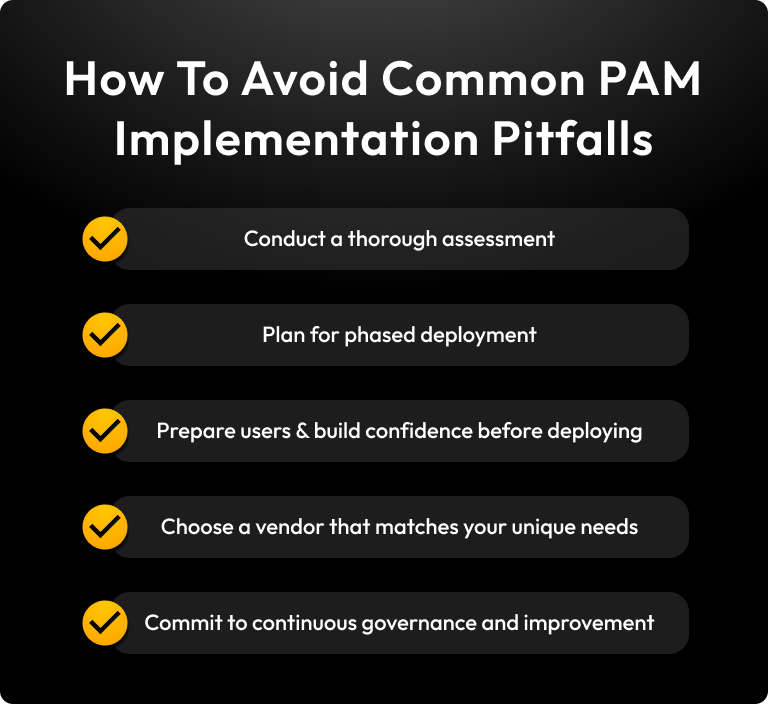

Hoe u deze valkuilen bij de implementatie van PAM kunt vermijden

Om veelvoorkomende valkuilen bij de implementatie van PAM te vermijden, moeten organisaties de onderstaande stappen volgen.

Begin met een uitgebreide beoordeling en een duidelijke strategie

Uw organisatie kan PAM succesvol implementeren door eerst een grondige beoordeling van de huidige situatie uit te voeren. Dit betekent dat alle geprivilegieerde accounts, workflows, infrastructuur en nalevingsvereisten moet worden geïdentificeerd. Het overslaan van deze stap leidt meestal tot verkeerd afgestemde tools, creep van de reikwijdte en onvolledige dekking. Door meetbare doelen te stellen, zoals het verminderen van permanente toegang en het mogelijk maken van JIT-toegang, kunt u de auditbereidheid van uw organisatie verbeteren en een gefaseerde aanpak voor uitrollen adopteren, te beginnen met de meest kritieke systemen.

Verandermanagement en gebruikersbetrokkenheid prioriteren

Het succes van een PAM-oplossing vereist niet alleen een technische implementatie, maar ook de medewerking van de gebruikers. Als beheerders en andere geprivilegieerde gebruikers een PAM-oplossing niet begrijpen, kunnen zij zich verzetten tegen de adoptie ervan, wat kan leiden tot omzeilingen of beleidsinbreuken. Betrek IT-teams en ontwikkelaars bij het plannen van hoe gebruikersproblemen aan te pakken, verzamel feedback en zorg ervoor dat de PAM-oplossing in de bestaande workflows van de organisatie past. Door grondige trainingen en voortdurende ondersteuning aan te bieden om vertrouwen op te bouwen, toont u gebruikers dat PAM hun werk verbetert en niet belemmert.

Kies de juiste PAM-leverancier

Het selecteren van de juiste PAM-leverancier is een belangrijke beslissing die van invloed is op de schaalbaarheid, integratie en het succes op lange termijn. De oplossing moet aansluiten bij de huidige architectuur van een organisatie, of deze nu on-premises, hybride of cloud-native is. Uw organisatie moet prioriteit geven aan een platform dat eenvoudig integreert met bestaande ecosystemen, waaronder IAM-, SIEM-, ITSM- en DevOps-tools. Houd ook rekening met de tijdswinst en hoe snel een PAM-oplossing kan worden uitgerold. Zowel beheerders als eindgebruikers moeten de PAM-oplossing intuïtief en efficiënt vinden. Uw organisatie moet op zoek gaan naar leveranciers met sterke ondersteuning, duidelijke plannen en een gedetailleerd overzicht van regelmatige updates. Kies geen PAM-leverancier waarvan de oplossing veel maatwerk vereist of onvoldoende flexibel is.

Behandel PAM als een levend programma

Het implementeren van een PAM-oplossing is voor elke organisatie slechts het begin van een continu proces op het gebied van beveiliging. Naarmate uw organisatie zich ontwikkelt en groeit, moet uw PAM-strategie worden aangepast om effectief te blijven. Stel vanaf het begin duidelijk toezicht vast, inclusief het toewijzen van programma-eigendom, het definiëren van KPI’s en het plannen van regelmatige auditbeoordelingen. Door PAM als een levend programma te behandelen, blijft het waarde toevoegen, de beveiliging versterken en de naleving ondersteunen.

Uw organisatie beveiligen met PAM

Door veelvoorkomende valkuilen te vermijden, zoals het ontbreken van een duidelijke strategie, slechte gebruikersadoptie en onjuiste integratie, kan uw organisatie het volledige potentieel van PAM benutten en een sterke basis leggen voor langdurige beveiliging. Als u PAM-oplossingen evalueert, overweeg dan een oplossing zoals KeeperPAM®, die is ontworpen voor schaalbaarheid, gebruiksgemak en naadloze integratie in moderne IT-infrastructuren.

Vraag vandaag nog een demo van KeeperPAM aan om een moderne, zero-trust PAM-oplossing in uw organisatie te implementeren.

Veelgestelde vragen

What is the biggest mistake in PAM implementation?

De grootste fout bij de implementatie van een Privileged Access Management (PAM)-oplossing is het ontbreken van een duidelijke, uitgebreide strategie. Organisaties hebben de neiging om PAM alleen met kortetermijndoelstellingen te benaderen, maar het overslaan van een grondige beoordeling van de omgeving kan leiden tot verkeerd afgestemde tools, gaten in de dekking en verkeerde configuraties.

How do you choose the right PAM vendor?

Het kiezen van de juiste leverancier voor Privileged Access Management (PAM) houdt in dat u een oplossing moet vinden die aansluit bij de unieke huidige en toekomstige behoeften van uw organisatie. Focus op schaalbaarheid, het gemak van integratie met bestaande beveiligingstools en de gebruikerservaring voor zowel beheerders als eindgebruikers. Evalueer ook de ondersteuning van de leverancier, de productroutekaart en de flexibiliteit om kostbare aanpassingen of afhankelijkheid van één leverancier te vermijden.

What’s the difference between agent-based and agentless PAM?

Agent-based Privileged Access Management (PAM)-oplossingen maken gebruik van softwareagenten die op apparaten of servers zijn geïnstalleerd om geprivilegieerde toegang te beheren, wat voortdurend onderhoud en updates vereist. Agentless PAM daarentegen maakt gebruik van eigen platformintegraties en API’s om beleidsregels af te dwingen, zonder software op elk systeem te installeren. Dit maakt agentloze oplossingen schaalbaarder en gemakkelijker te beheren, vooral in complexe IT-omgevingen.

How do you maintain a PAM program long term?

Het onderhouden van een Privileged Access Management (PAM)-oplossing is een doorlopend proces dat regelmatige audits en beleidsupdates vereist om bij te blijven met de evoluerende systemen en cyberdreigingen. Zorg voor duidelijk toezicht met toegewezen verantwoordelijkheden en KPI’s en evalueer regelmatig de niveaus van privileges en nalevingsvereisten. Door continu onderhoud en schaalbaarheid in te plannen, zorgt u ervoor dat uw PAM-oplossing in de loop van de tijd effectief blijft.

Why do users resist PAM solutions?

Gebruikers staan doorgaans afwijzend tegenover oplossingen voor geprivilegieerde toegang (PAM), omdat ze denken dat deze de dagelijkse werkprocessen verstoren, onbekende processen introduceren of tijdrovend zijn. Als de interface van het systeem verwarrend is, kunnen IT-beheerders en ontwikkelaars dit als een belemmering zien in plaats van als een voordeel. De sleutels tot het overwinnen van weerstand van gebruikers tegen PAM zijn vroegtijdige betrokkenheid, praktische training en duidelijke communicatie.