Чтобы поддерживать эффективность процессов, финансовые организации активно привлекают внешних партнеров — от платежных систем и банковских платформ до финтех-сервисов. Согласно отчету Verizon об утечках данных за...

Внедрение решения по управлению привилегированным доступом (PAM) — важный шаг на пути к защите наиболее конфиденциальных данных и систем вашей организации. При правильном выполнении PAM помогает обеспечить соблюдение принципа наименьших привилегий (PoLP), уменьшает поверхность атаки и дает командам безопасности контроль над тем, кто и когда может получить доступ к чему и когда. Однако эффективность решения PAM зависит его реализации. При интеграции решения PAM в вашу организацию, следует избегать таких распространенных ошибок, как недооценка сложности интеграции, игнорирование пользовательского опыта и отсутствие четко определенных политик доступа.

Продолжайте читать, чтобы узнать о распространенных подводных камнях и стратегиях внедрения PAM, которые помогут обеспечить успешное внедрение решения PAM в вашей организации.

1. Отсутствие четкой стратегии

Распространенной ошибкой при внедрении PAM является движение вперед без четкого плана. Без предварительного понимания вашей среды — включая количество и типы привилегированных учетных записей, используемые системы (локальные, гибридные и облачные) и ваши требования к соответствию нормам — вы рискуете выбрать решение, не соответствующее уникальным потребностям вашей организации. Нечеткая стратегия PAM может привести к ненужной сложности, упущенному охвату или несоблюдению нормативных стандартов.

Стратегический подход к PAM начинается с глубокого понимания профиля рисков вашей организации и потребностей в доступе. Поскольку каждая среда отличается, критически важная система в одной организации может не быть столь высокорисковой в другой. Прежде чем определять ключевые задачи, такие как безопасный удаленный доступ или доступ «точно в срок» (JIT), важно оценить, как привилегированный доступ используется в вашей организации и где находятся наиболее значительные уязвимости в безопасности. Заложив эту основу, ваша организация гарантирует, что развертывание PAM устраняет соответствующие риски безопасности и обеспечивает значительные улучшения посредством поэтапного внедрения.

2. Плохая адаптация пользователей и управление изменениями

Даже самое технически совершенное решение PAM может потерпеть неудачу, если пользователи его не понимают или не принимают. Когда новый инструмент нарушает повседневные рабочие процессы или усложняет их без явных преимуществ, организации рискуют столкнуться с сопротивлением со стороны тех самых пользователей, для защиты которых настроен PAM, — особенно со стороны ключевых команд, таких как ИТ-администраторы или команды DevOps. Согласно отчету «Identity Security Outlook» от ConductorOne, 38% организаций утверждают, что их сотрудники сопротивляются изменениям при внедрении решений PAM. К распространенным возражениям относятся неинтуитивные интерфейсы, нарушения в повседневных рабочих процессах и отсутствие ощутимых преимуществ.

Чтобы предотвратить это, организациям следует заблаговременно привлечь ключевых заинтересованных лиц и сообщить не только о том, как работает решение PAM, но и почему оно внедряется. Лучше заранее подготовить пользователей к изменениям с помощью практических демонстраций и поэтапного развертывания, что может повысить доверие к PAM-решению и уменьшить трудности при его внедрении. Ожидание до развертывания для решения проблем пользователей обычно приводит к обходным путям, которые могут подорвать ваши цели безопасности.

3. Неполное развертывание PAM из-за немасштабируемых развертываний на основе агентов

Поддержание и обновление агентов на сотнях или даже тысячах конечных точек может быть нереалистичным и может привести к появлению уязвимостей безопасности из-за недостаточного охвата. Агенты могут не поддерживать все типы программного обеспечения или облачные ресурсы, что может привести к «слепым пятнам» при записи привилегированных сеансов и отслеживании привилегированной активности.

В отличие от этого, безагентные решения PAM используют интерфейсы программирования приложения (API) и интеграцию с родными платформами для применения политик без необходимости установки программного обеспечения на каждую систему. Этот подход более масштабируем и адаптируем в гибридных и удаленных средах, и он помогает снизить риск пробелов в безопасности.

4. Недостаточная интеграция с существующими системами

Чтобы решение PAM достигло своего полного потенциала, оно должно бесшовно интегрироваться в более широкие экосистемы безопасности и ИТ. PAM не следует настраивать для работы в изоляции, поскольку это может привести к разрозненным инструментам, ручным рабочим процессам и неполным журналам аудита в организациях. Эффективные развертывания PAM интегрируются с важными системами, включая:

- Системы управления информацией и событиями безопасности (SIEM): для централизации ведения журналов аудита и обнаружения угроз в реальном времени.

- Управление идентификацией и доступом (IAM): для обеспечения согласованности политик и упрощения процесса предоставления доступа пользователям.

- Управление ИТ-услугами (ITSM): для подключения запросов на доступ и утверждений к существующим рабочим процессам.

- Инструменты DevOps: для безопасного доступа к конвейерам CI/CD.

Без этих интеграций организациям сложно поддерживать полную видимость и обеспечивать соблюдение политик соответствия. Обеспечение того, чтобы ваше решение PAM функционировало в существующей экосистеме вашей организации, должно быть главным приоритетом.

5. Выбор неправильного поставщика PAM

Выбор поставщика PAM исключительно на основе узнаваемости бренда или обширного списка функций является распространенной ошибкой, которая может поставить под угрозу успех внедрения PAM в организации. Согласно отчету Keeper Security об управлении привилегированным доступом, 68% опрошенных ИТ-менеджеров заявили, что их текущее решение PAM имеет слишком много ненужных функций для нужд их организаций.

Платформа, которая не соответствует существующей архитектуре, рабочим процессам или планам вашей организации, может создать больше проблем. Вместо того чтобы выбрать неподходящего поставщика PAM, организациям следует оценивать поставщиков на основе того, насколько хорошо решение интегрируется в их среду.

Ищите решение PAM, которое:

- Подходит для вашей текущей и будущей локальной, гибридной или облачной инфраструктуры

- Поддерживает ваши варианты использования, такие как удаленный доступ или автоматизация DevOps

- Интегрируется с вашими существующими инструментами

- Предлагает быстрое время до окупаемости и легко осваивается

Также оцените документацию поставщика и план развития продукта. Избегайте решений PAM, которые требуют значительной настройки, не обладают гибкостью или затрудняют масштабирование со временем. Правильный поставщик станет вашим долгосрочным партнером, а не просто поставщиком продукции.

6. Рассматривать PAM как разовый проект

Многие организации совершают ошибку, рассматривая PAM как разовое развертывание, а не как постоянное решение для обеспечения безопасности. Постоянное обслуживание, включая регулярные проверки доступа и аудиты, необходимо для обеспечения того, чтобы правильные пользователи имели привилегированный доступ, и для выявления подозрительной активности. Поскольку киберпреступники разрабатывают более сложные атаки, ваше решение PAM также должно адаптироваться и интегрировать новые средства обнаружения угроз для защиты ваших конфиденциальных данных. Эти текущие задачи могут включать корректировку уровней привилегий, проведение регулярных аудитов, обновление политик для отражения новых рисков и мониторинг сеансов на предмет подозрительной активности.

Пренебрежение этими задачами может привести к устаревшим конфигурациям, неиспользуемым учетным записям или дрейфу политик, что создает значительные уязвимости безопасности. Организации должны рассматривать PAM как живую программу и гарантировать, что она развивается вместе с их растущей организацией.

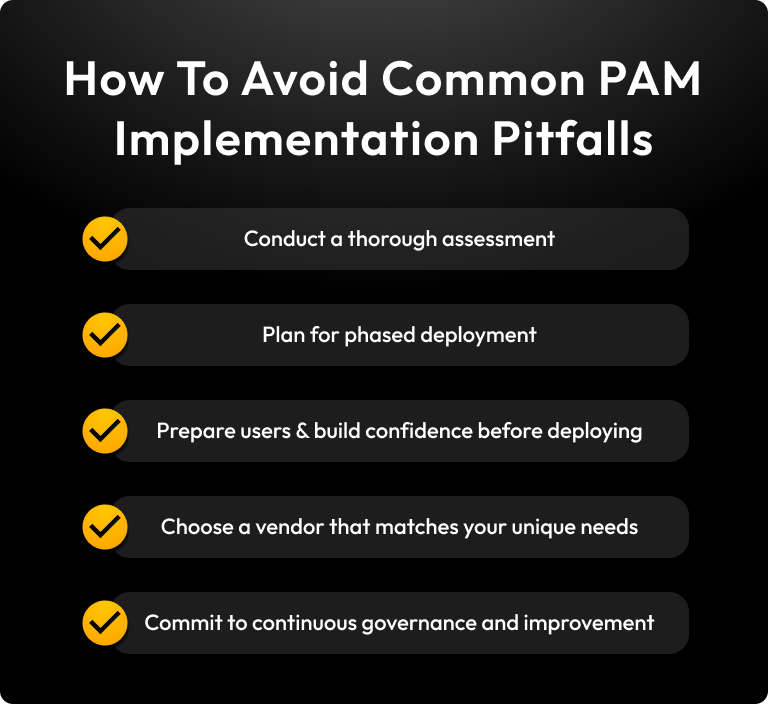

Как избежать этих распространенных проблем при внедрении PAM

Чтобы избежать распространенных проблем при внедрении PAM, организациям следует выполнить следующие шаги.

Начните с всесторонней оценки и ясной стратегии

Ваша организация может успешно внедрить PAM, сначала проведя тщательную оценку ее текущего состояния. Это означает выявление всех привилегированных учетных записей, рабочих процессов, инфраструктуры и требований к соблюдению нормативов. Пропуск этого шага обычно приводит к несоответствию инструментов, расширению области видимости и неполному охвату. Установив измеримые цели, такие как сокращение постоянного доступа и внедрение доступа «точно в срок», вы сможете улучшить готовность вашей организации к аудиту и применить поэтапный подход к внедрению, начиная с наиболее критически важных систем.

Приоритизируйте управление изменениями и вовлечение пользователей

Помимо технического исполнения, успех любого решения PAM также требует сотрудничества пользователей. Если администраторы и другие привилегированные пользователи не понимают решение PAM, они могут сопротивляться его внедрению, что может привести к обходным путям или нарушениям политики. Привлекайте ИТ-команды и разработчиков к планированию, как решать проблемы пользователей, собирайте отзывы и следите за тем, чтобы решение PAM соответствовало существующим рабочим процессам организации. Предоставляя полное обучение и постоянную поддержку для укрепления уверенности, вы можете показать пользователям, что PAM улучшит их работу, а не будет ей препятствовать.

Выберите подходящего поставщика PAM

Выбор правильного поставщика PAM — важное решение, которое влияет на масштабируемость, интеграцию и долгосрочный успех. Решение должно соответствовать текущей архитектуре организации, будь то локальная, гибридная или облачная. Ваша организация должна отдать предпочтение платформе, которая легко интегрируется с существующими экосистемами, включая IAM, SIEM, ITSM и инструменты DevOps. Также учитывайте время до получения выгоды и то, как быстро можно внедрить PAM-решение. Как администраторы, так и конечные пользователи должны находить решение PAM интуитивно понятным и эффективным. Вашей организации следует искать поставщиков с надежной поддержкой, четкими дорожными картами и подробной записью регулярных обновлений. Избегайте выбора поставщика PAM, чье решение требует значительной настройки или не обладает гибкостью.

Относитесь к PAM как к живой программе

Внедрение решения PAM — это лишь начало постоянного пути к обеспечению безопасности для любой организации. По мере того как ваша организация развивается и растет, ее стратегия PAM должна адаптироваться, чтобы оставаться эффективной. Установите четкое управление с самого начала, включая назначение ответственных за программу, определение ключевых показателей эффективности и планирование регулярных аудиторских проверок. Рассматривая PAM как «живую» программу, вы гарантируете, что она будет продолжать приносить пользу, укреплять безопасность и поддерживать соответствие требованиям с течением времени.

Обеспечьте безопасность вашей организации с помощью PAM

Избегая распространенных ошибок, таких как отсутствие четкой стратегии, плохое внедрение пользователями и неправильная интеграция, ваша организация сможет полностью раскрыть потенциал PAM и создать прочную основу для долгосрочной безопасности. Оценивая решения PAM, обратите внимание на такое решение, как KeeperPAM®, которое разработано для масштабируемости, простоты использования и бесшовной интеграции в современные ИТ-инфраструктуры.

Запросите демонстрацию KeeperPAM уже сегодня, чтобы внедрить современное решение PAM с нулевым доверием в вашей организации.

Вопросы и ответы

What is the biggest mistake in PAM implementation?

Самая большая ошибка при внедрении решения для управления привилегированным доступом (PAM) — отсутствие четкой, всеобъемлющей стратегии. Организации склонны подходить к PAM только с краткосрочными целями, но отказ от тщательной оценки среды может привести к несоответствию инструментов, пробелам в охвате и неправильным конфигурациям.

How do you choose the right PAM vendor?

Выбор подходящего поставщика системы управления привилегированным доступом (PAM) означает нахождение решения, которое соответствует уникальным текущим и будущим потребностям вашей организации. Сосредоточьтесь на масштабируемости, простоте интеграции с существующими инструментами безопасности и удобстве использования как для администраторов, так и для конечных пользователей. Также оцените поддержку поставщиков, план развития продукта и гибкость, чтобы избежать дорогостоящей настройки или зависимости от поставщика.

What’s the difference between agent-based and agentless PAM?

Агентские решения для управления привилегированным доступом (PAM) используют программные агенты, установленные на устройствах или серверах, для контроля привилегированного доступа, что требует постоянного обслуживания и обновлений. С другой стороны, безагентный PAM полагается на интеграции с родными платформами и API для применения политик без установки программного обеспечения на каждую систему. Это делает безагентные решения более масштабируемыми и простыми в управлении, особенно в сложных ИТ-средах.

How do you maintain a PAM program long term?

Поддержание решения по управлению привилегированным доступом (PAM) — это непрерывный процесс, который включает регулярные аудиты и обновления политик для соответствия развивающимся системам и киберугрозам. Установите четкое управление с назначением ответственных лиц и ключевых показателей эффективности (KPI), а также регулярно оценивайте уровни привилегий и требования к соответствию. Планируя постоянное обслуживание и масштабируемость, вы гарантируете, что ваше решение PAM останется эффективным со временем.

Why do users resist PAM solutions?

Пользователи обычно сопротивляются решениям по управлению привилегированным доступом (PAM), так как они воспринимаются как нарушающие повседневные рабочие процессы, вводящие незнакомые процессы или кажущиеся трудоемкими. Если интерфейс системы сбивает с толку, ИТ-администраторы и разработчики могут воспринимать его скорее как препятствие, чем как преимущество. Ключи к преодолению сопротивления пользователей PAM — это раннее вовлечение, практическое обучение и четкая коммуникация.