Gli istituti finanziari si affidano molto a fornitori terzi come processori di pagamento, fornitori di piattaforme bancarie e integrazioni fintech per mantenere l'efficienza operativa. Infatti, secondo

Implementare una soluzione di gestione degli accessi con privilegi (PAM) è un passo importante verso la protezione dei dati e dei sistemi più sensibili della tua organizzazione. Quando eseguita correttamente, la PAM aiuta a far rispettare il Principio del minimo privilegio (PoLP), riduce la superficie di attacco e dà ai team di sicurezza il controllo su chi può accedere a cosa e quando. Tuttavia, l’efficacia di una soluzione PAM dipende da come viene implementata. Quando integri una soluzione PAM nella tua organizzazione, alcune insidie comuni che vorresti evitare includono la sottovalutazione della complessità dell’integrazione, il trascurare l’esperienza utente e la mancata definizione di politiche di accesso chiare.

Continua a leggere per scoprire le insidie comuni nell’implementazione della PAM e le strategie per garantire che la soluzione PAM dell’organizzazione sia implementata con successo.

1. Mancanza di una strategia chiara.

Un errore comune nell’implementazione della PAM è procedere senza un piano chiaro. Senza prima comprendere il tuo ambiente, inclusi il numero e i tipi di account privilegiati, i sistemi in uso (on-premise, ibridi e cloud) e i tuoi requisiti di conformità, rischi di scegliere una soluzione che non è in linea con le esigenze uniche della tua organizzazione. Avere una strategia PAM poco chiara può portare a una complessità superflua, una copertura insufficiente o al mancato rispetto degli standard normativi.

Un approccio strategico alla PAM inizia con una solida comprensione del profilo di rischio e delle esigenze di accesso dell’organizzazione. Poiché ogni ambiente è diverso, un sistema critico in un’organizzazione potrebbe non essere considerato ad alto rischio in un’altra. Prima di definire obiettivi chiave come l’accesso remoto sicuro o l’accesso Just-in-Time (JIT) , è importante valutare come viene utilizzato l’accesso privilegiato all’interno della tua organizzazione e dove si trovano le vulnerabilità di sicurezza più significative. Ponendo queste basi, l’organizzazione garantisce che la distribuzione della PAM affronti i rischi di sicurezza pertinenti e fornisca miglioramenti significativi attraverso un’implementazione graduale.

2. Scarsa adozione degli utenti e gestione del cambiamento

Anche la soluzione PAM più tecnicamente avanzata può fallire se non la si comprende o accetta. Quando un nuovo strumento interrompe i flussi di lavoro quotidiani o aggiunge complessità senza chiari vantaggi, le organizzazioni rischiano di affrontare resistenze dagli stessi utenti che PAM deve proteggere, in particolare i team in prima linea come gli amministratori IT o i team DevOps. Secondo il Report Identity Security Outlook di ConductorOne, il 38% delle organizzazioni afferma che i dipendenti sono resistenti al cambiamento quando si implementano soluzioni PAM. I punti di resistenza più comuni includono interfacce non intuitive, interruzioni nei flussi di lavoro quotidiani e una mancanza di benefici percepiti.

Per evitare ciò, le organizzazioni dovrebbero coinvolgere tempestivamente le principali parti interessate e comunicare non solo come funziona la soluzione PAM, ma anche perché viene implementata. È meglio preparare gli utenti ai cambiamenti in anticipo attraverso dimostrazioni pratiche e implementazioni graduali, che possono aumentare la fiducia nella soluzione PAM e ridurre le difficoltà nell’adottarla. Aspettare fino al deployment per affrontare le preoccupazioni degli utenti di solito porta a soluzioni alternative che possono compromettere gli obiettivi di sicurezza.

3. PAM incompleto a causa di distribuzioni basate su agenti non scalabili

Mantenere e aggiornare gli agenti su centinaia o addirittura migliaia di endpoint può risultare irrealistico e può introdurre vulnerabilità di sicurezza a causa di una copertura inadeguata. Gli agenti potrebbero non supportare tutti i tipi di software o le risorse native del cloud, il che può portare a punti ciechi durante la registrazione di sessioni privilegiate e il tracciamento dell’attività privilegiata.

Al contrario, le soluzioni PAM senza agenti sfruttano le interfacce di programmazione delle applicazioni (API) e le integrazioni native della piattaforma per applicare le policy senza richiedere l’installazione di software su tutti i sistemi. Questo approccio è più scalabile e adattabile in ambienti ibridi e remoti, e aiuta a ridurre il rischio di lacune nella sicurezza.

4. Integrazione insufficiente con i sistemi esistenti

Perché una soluzione PAM raggiunga il suo pieno potenziale, deve integrarsi senza soluzione di continuità negli ecosistemi di sicurezza e IT più ampi. La PAM non dovrebbe essere configurata per operare in isolamento perché le organizzazioni possono ritrovarsi con strumenti disconnessi, flussi di lavoro manuali e audit trail incompleti. Le implementazioni PAM efficaci si integrano con i sistemi essenziali, tra cui:

- Security Information and Event Management (SIEM): per centralizzare la registrazione dei log di audit e il rilevamento delle minacce in tempo reale.

- Identity and Access Management (IAM): per applicare politiche coerenti e semplificare il provisioning degli utenti.

- IT Service Management (ITSM): per collegare le richieste di accesso e le approvazioni ai flussi di lavoro esistenti.

- DevOps Toolchains: per un accesso sicuro alle pipeline CI/CD.

Senza queste integrazioni, le organizzazioni faticano a mantenere la piena visibilità e a far rispettare le politiche di conformità. Assicurarsi che la soluzione PAM funzioni all’interno dell’ecosistema esistente dell’organizzazione dovrebbe essere una priorità assoluta.

5. Scegliere il fornitore PAM sbagliato

Scegliere un fornitore di PAM basandosi esclusivamente sul riconoscimento del marchio o su un’ampia lista di funzionalità è un errore comune che può compromettere il successo dell’implementazione della PAM di un’organizzazione. In base al Report sul sondaggio sulla gestione degli accessi con privilegi di Keeper Security, il 68% dei responsabili IT intervistati ha dichiarato che la sua attuale soluzione PAM ha troppe funzionalità superflue per le esigenze della sua organizzazione.

Una piattaforma che non si allinea con l’architettura, i flussi di lavoro o i piani esistenti dell’organizzazione può creare ulteriori problemi. Invece di scegliere il fornitore PAM sbagliato, le organizzazioni dovrebbero valutare i fornitori in base a quanto bene una soluzione si adatta al loro ambiente.

Cerca una soluzione PAM che:

- Si adatta all’infrastruttura on-premise, ibrida o cloud attuale e futura

- Supporta i casi d’uso, come l’accesso remoto o l’automazione DevOps

- Si integra con i tuoi strumenti esistenti

- Offre un rapido ritorno sull’investimento ed è facile da adottare

Inoltre, valuta la documentazione del fornitore e la roadmap del prodotto. Evita una soluzione PAM che richiede molta personalizzazione, manca di flessibilità o rende difficile scalare nel tempo. Il fornitore giusto sarà un partner a lungo termine, non solo un fornitore di prodotti.

6. Trattare PAM come un progetto una tantum

Molte organizzazioni commettono l’errore di considerare la PAM come un’implementazione una tantum invece di una soluzione di sicurezza continua. La manutenzione continua, comprese le revisioni regolari degli accessi e gli audit, è essenziale per garantire che gli utenti corretti abbiano accesso privilegiato e per rilevare attività sospette. Man mano che i criminali informatici sviluppano attacchi più sofisticati, la soluzione PAM deve anche adattarsi e integrare il rilevamento delle nuove minacce per proteggere i dati sensibili. Queste attività in corso possono includere l’adeguamento dei livelli di privilegio, l’esecuzione di audit regolari, l’aggiornamento delle politiche per riflettere i nuovi rischi e il monitoraggio delle sessioni per attività sospette.

Trascurare queste attività può portare a configurazioni obsolete, account inutilizzati o deviazioni delle policy, tutte cose che introducono significative vulnerabilità di sicurezza. Le organizzazioni devono considerare il PAM come un programma dinamico e assicurarsi che si sviluppi insieme alla loro organizzazione in crescita.

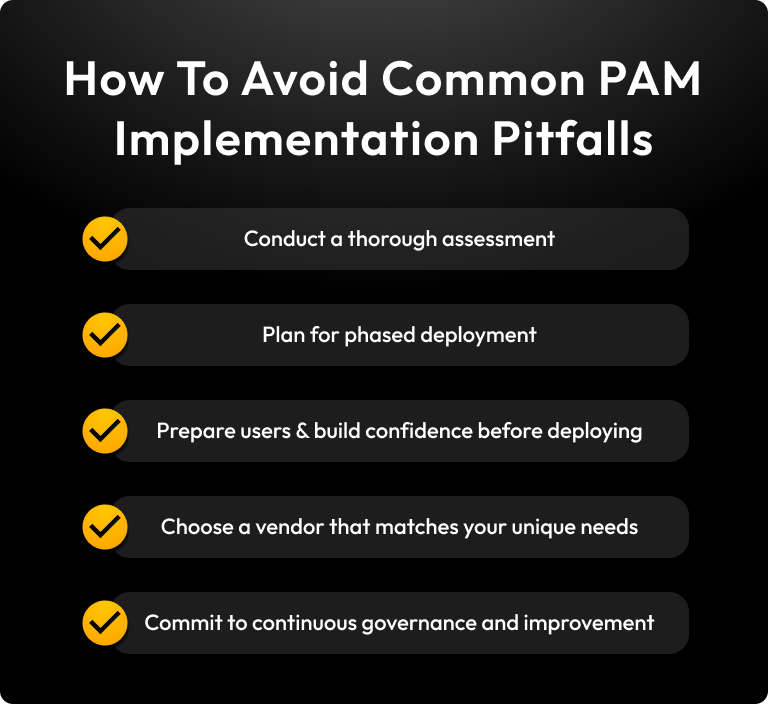

Come evitare queste insidie nell’implementazione di PAM

Per evitare le comuni insidie nell’implementazione di PAM, le organizzazioni dovrebbero seguire i passaggi seguenti.

Inizia con una valutazione completa e una strategia chiara

La tua organizzazione può implementare con successo il PAM conducendo prima una valutazione approfondita del suo stato attuale. Ciò significa identificare tutti gli account con privilegi, i flussi di lavoro, l’infrastruttura e i requisiti di conformità. Saltare questo passaggio di solito porta a strumenti non allineati, espansione dell’ambito e copertura incompleta. Stabilendo obiettivi misurabili come la riduzione dell’accesso permanente e l’abilitazione dell’accesso Just-in-Time (JIT), si migliora la preparazione all’audit della propria organizzazione e si adotta un approccio di implementazione graduale, iniziando dai sistemi più critici.

Dare priorità alla gestione del cambiamento e al coinvolgimento degli utenti

Oltre all’esecuzione tecnica, il successo di qualsiasi soluzione PAM richiede anche la cooperazione degli utenti. Se gli amministratori e gli altri utenti con privilegi non comprendono una soluzione PAM, potrebbero resistere alla sua adozione, portando a soluzioni alternative o violazioni delle politiche. Coinvolgi i team IT e gli sviluppatori nella pianificazione su come affrontare le preoccupazioni degli utenti, raccogliere feedback e garantire che la soluzione PAM si integri nei flussi di lavoro esistenti dell’organizzazione. Offrendo sessioni di formazione approfondite e supporto continuo per aumentare la fiducia, puoi dimostrare agli utenti che la PAM migliorerà il loro lavoro invece di ostacolarlo.

Scegli il giusto fornitore PAM

Selezionare il giusto fornitore PAM è una decisione importante che influisce sulla scalabilità, sull’integrazione e sul successo a lungo termine. La soluzione deve essere in linea con l’architettura attuale di un’organizzazione, sia essa on-premise, ibrida o nativa per il cloud. La tua organizzazione dovrebbe dare la priorità a una piattaforma che si integri facilmente con gli ecosistemi esistenti, inclusi IAM, SIEM, ITSM e gli strumenti DevOps. Inoltre, considera il time-to-value e la rapidità con cui una soluzione PAM può essere implementata. Sia gli amministratori che gli utenti finali dovrebbero trovare la soluzione PAM intuitiva ed efficiente. La tua organizzazione dovrebbe cercare fornitori con un forte supporto, roadmap chiare e un registro dettagliato degli aggiornamenti regolari. Evita di scegliere un fornitore di PAM la cui soluzione richieda molta personalizzazione o manchi di flessibilità.

Tratta PAM come un programma vivente

Implementare una soluzione PAM è solo l’inizio di un percorso di sicurezza continuo per qualsiasi organizzazione. Man mano che la tua organizzazione si evolve e cresce, la strategia PAM deve adattarsi per rimanere efficace. Stabilisci una governance chiara fin dall’inizio, inclusa l’assegnazione della proprietà del programma, la definizione dei KPI e la pianificazione di revisioni periodiche degli audit. Trattare la PAM come un programma vivente garantisce che continui a fornire valore, rafforzare la postura di sicurezza e supportare la conformità nel tempo.

Proteggi la tua organizzazione con la PAM

Evitando le insidie più comuni, come la mancanza di una strategia chiara, la scarsa adozione da parte degli utenti e l’integrazione impropria, l’organizzazione può sfruttare appieno il potenziale della PAM e creare una solida base per la sicurezza a lungo termine. Quando valuti le soluzioni PAM, considera una soluzione come KeeperPAM®, progettata per scalabilità, facilità d’uso e integrazione senza soluzione di continuità nelle moderne infrastrutture IT.

Richiedi una demo di KeeperPAM oggi per implementare una soluzione PAM moderna e zero-trust nella tua organizzazione.

Domande frequenti

What is the biggest mistake in PAM implementation?

Il più grande errore nell’implementare una soluzione di gestione degli accessi con privilegi (PAM) è non avere una strategia chiara e completa. Le organizzazioni tendono ad avvicinarsi alla PAM con solo obiettivi a breve termine in mente, ma saltare una valutazione approfondita dell’ambiente può portare a strumenti disallineati, lacune di copertura e configurazioni errate.

How do you choose the right PAM vendor?

Scegliere il giusto fornitore di gestione degli accessi con privilegi (PAM) significa trovare una soluzione che soddisfi le esigenze uniche attuali e future della tua organizzazione. Concentrati sulla scalabilità, sulla facilità di integrazione con gli strumenti di sicurezza esistenti e sull’esperienza utente sia per gli amministratori che per gli utenti finali. Inoltre, valuta il supporto del fornitore, la roadmap del prodotto e la flessibilità per evitare costose personalizzazioni o vincoli del fornitore.

What’s the difference between agent-based and agentless PAM?

Le soluzioni di gestione degli accessi con privilegi (PAM) basate su agenti utilizzano agenti software installati su dispositivi o server per controllare l’accesso privilegiato, il che richiede manutenzione e aggiornamenti continui. La PAM senza agenti, invece, si basa su integrazioni native della piattaforma e API per applicare le politiche senza installare software su ogni sistema. Questo rende le soluzioni senza agente più scalabili e facili da gestire, specialmente in ambienti IT complessi.

How do you maintain a PAM program long term?

Mantenere una soluzione di gestione degli accessi con privilegi (PAM) è un processo continuo che richiede audit regolari e aggiornamenti delle politiche per tenere il passo con l’evoluzione dei sistemi e le minacce informatiche. Stabilisci una governance chiara con responsabilità e KPI assegnati, e valuta frequentemente i livelli di privilegio e i requisiti di conformità. Pianificando la manutenzione continua e la scalabilità, la soluzione PAM rimane efficace nel tempo.

Why do users resist PAM solutions?

Gli utenti di solito resistono alle soluzioni di gestione degli accessi con privilegi (PAM) perché sono percepite come interruzioni dei flussi di lavoro quotidiani, introducono processi sconosciuti o sembrano richiedere troppo tempo. Se l’interfaccia del sistema è confusa, gli amministratori IT e gli sviluppatori potrebbero considerarla un ostacolo piuttosto che un vantaggio. Le chiavi per superare la resistenza degli utenti alla PAM sono il coinvolgimento precoce, la formazione pratica e una comunicazione chiara.