Finanzinstitute sind für die Aufrechterhaltung ihrer betrieblichen Effizienz in hohem Maße auf Dritte wie Zahlungsabwickler, Anbieter von Bankplattformen und Fintech-Integrationen angewiesen. Laut dem Bericht zur Untersu...

Die Implementierung einer Privileged Access Management (PAM)-Lösung ist ein wichtiger Schritt zum Schutz der sensibelsten Daten und Systeme Ihres Unternehmens. Bei korrekter Ausführung hilft PAM, das Prinzip der geringsten Zugriffsberechtigungen (PoLP) durchzusetzen, die Angriffsfläche zu reduzieren und den Sicherheitsteams die Kontrolle darüber zu geben, wer wann auf was zugreifen kann. Wie effektiv eine PAM-Lösung ist, hängt jedoch davon ab, wie sie implementiert wird. Bei der Integration einer PAM-Lösung in Ihr Unternehmen sollten Sie einige häufige Fallstricke vermeiden: die Komplexität der Integration zu unterschätzen, die Benutzererfahrung zu vernachlässigen und es zu versäumen, klare Zugriffsrichtlinien zu definieren.

Lesen Sie weiter, um häufige Stolperfallen und Strategien bei der PAM-Implementierung kennenzulernen und sicherzustellen, dass die PAM-Lösung Ihres Unternehmens erfolgreich implementiert wird.

1. Fehlen einer klaren Strategie.

Ein häufiger Fehler bei der PAM-Implementierung ist, ohne einen klaren Plan voranzugehen. Ohne zunächst Ihre Umgebung zu verstehen – einschließlich der Anzahl und Typen von privilegierten Konten, der verwendeten Systeme (lokal, hybrid und Cloud) und Ihrer Compliance-Anforderungen – riskieren Sie, eine Lösung zu wählen, die nicht auf die spezifischen Bedürfnisse Ihres Unternehmens abgestimmt ist. Eine unklare PAM-Strategie kann zu unnötiger Komplexität, verpasster Abdeckung oder der Nichteinhaltung von regulatorischen Standards führen.

Ein strategischer Ansatz für das Privileged Access Management (PAM) beginnt mit einem fundierten Verständnis des Risikoprofils und der Zugriffsanforderungen Ihres Unternehmens. Da jede Umgebung anders ist, kann ein kritisches System in einem Unternehmen möglicherweise nicht als so risikoreich angesehen werden wie in einem anderen. Bevor Sie wichtige Ziele wie sicheren Remotezugriff oder Just-in-Time-Zugriff (JIT) definieren, ist es wichtig zu evaluieren, wie privilegierter Zugriff in Ihrem Unternehmen genutzt wird und wo die größten Sicherheitslücken bestehen. Indem Sie diese Grundlagen schaffen, stellt Ihr Unternehmen sicher, dass seine PAM-Bereitstellung relevante Sicherheitsrisiken berücksichtigt und durch eine phasenweise Einführung sinnvolle Verbesserungen erzielt.

2. Schlechte Nutzerakzeptanz und schlechtes Änderungsmanagement

Selbst die technisch solideste PAM-Lösung kann scheitern, wenn die Benutzer sie nicht verstehen oder akzeptieren. Wenn ein neues Tool die täglichen Arbeitsabläufe unterbricht oder die Komplexität erhöht, ohne dass ein klarer Nutzen erkennbar ist, laufen Unternehmen Gefahr, auf Widerstand seitens der Benutzer zu stoßen, die PAM eigentlich schützen soll – insbesondere von Frontline-Teams wie IT-Administratoren oder DevOps-Teams. Laut dem Identitätssicherheit-Prognosebericht geben 38 % der Organisationen an, dass ihre Mitarbeiter bei der Implementierung von PAM-Lösungen resistent gegenüber Veränderungen sind. Häufige Einwände sind unintuitive Benutzeroberflächen, Unterbrechungen der täglichen Arbeitsabläufe und ein Mangel an wahrgenommenem Nutzen.

Um dies zu verhindern, sollten Organisationen wichtige Stakeholder frühzeitig einbinden und nicht nur kommunizieren, wie die PAM-Lösung funktioniert, sondern auch, warum sie implementiert wird. Es ist besser, die Benutzer frühzeitig durch praktische Demos und schrittweise Einführungen auf Änderungen vorzubereiten, was mehr Vertrauen in die PAM-Lösung schaffen und die Reibung bei der Einführung verringern kann. Wenn Sie bis zur Bereitstellung warten, um die Bedenken der Benutzer auszuräumen, führt dies in der Regel zu Umgehungslösungen, die Ihre Sicherheitsziele untergraben können.

3. Unvollständiges PAM aufgrund nicht skalierbarer agentenbasierter Bereitstellungen

Die Pflege und Aktualisierung von Agenten über Hunderte oder sogar Tausende von Endpunkten kann unrealistisch sein und aufgrund unzureichender Abdeckung zu Sicherheitslücken führen. Agenten unterstützen möglicherweise nicht alle Softwaretypen oder Cloud-nativen Ressourcen, was zu blinden Flecken bei der Aufzeichnung privilegierter Sitzungen und der Nachverfolgung privilegierter Aktivitäten führen kann.

Im Gegensatz dazu nutzen agentenlose PAM-Lösungen Application Programming Interfaces (APIs) und native Plattformintegrationen, um Richtlinien durchzusetzen, ohne dass Software auf jedem System installiert werden muss. Dieser Ansatz ist in hybriden und Remote-Umgebungen skalierbarer und anpassungsfähiger und trägt dazu bei, das Risiko von Sicherheitslücken zu verringern.

4. Unzureichende Integration mit bestehenden Systemen

Damit eine PAM-Lösung ihr volles Potenzial ausschöpfen kann, muss sie sich nahtlos in umfassendere Sicherheits- und IT-Ökosysteme integrieren. PAM sollte nicht isoliert konfiguriert werden, da Organisationen sonst mit unzusammenhängenden Tools, manuellen Arbeitsabläufen und unvollständigen Prüfpfaden enden können. Effektive PAM-Bereitstellungen integrieren sich in essenzielle Systeme, darunter:

- Security Information and Event Management (SIEM): zur Zentralisierung der Audit-Protokollierung und der Erkennung von Bedrohungen in Echtzeit.

- Identity and Access Management (IAM): zur Durchsetzung konsistenter Richtlinien und zur Optimierung der Benutzerbereitstellung.

- IT Service Management (ITSM): um Zugriffsanfragen und Genehmigungen mit bestehenden Workflows zu verknüpfen.

- DevOps-Toolchains: für den sicheren Zugriff auf CI/CD-Pipelines.

Ohne diese Integrationen haben Organisationen Schwierigkeiten, vollständige Transparenz zu bewahren und Compliance-Richtlinien durchzusetzen. Es sollte oberste Priorität sein, dass Ihre PAM-Lösung innerhalb des bestehenden Ökosystems Ihres Unternehmens funktioniert.

5. Auswahl des falschen PAM-Anbieters

Die Auswahl eines PAM-Anbieters allein aufgrund der Markenbekanntheit oder einer umfangreichen Funktionsliste ist ein häufiger Fehler, der den Erfolg der PAM-Implementierung eines Unternehmens gefährden kann. Basierend auf dem Privileged Access Management-Umfragebericht von Keeper Security gaben 68 % der befragten IT-Manager an, dass ihre aktuelle PAM-Lösung zu viele unnötige Funktionen für die Bedürfnisse ihrer Organisationen aufweist.

Eine Plattform, die nicht mit der bestehenden Architektur, den Arbeitsabläufen oder Plänen Ihres Unternehmens übereinstimmt, kann mehr Probleme verursachen. Anstatt den falschen PAM-Anbieter auszuwählen, sollten Unternehmen Anbieter danach bewerten, wie gut eine Lösung in ihre Umgebung passt.

Suchen Sie nach einer PAM-Lösung, die:

- Passt zu Ihrer aktuellen und zukünftigen On-Premises-, Hybrid- oder Cloud-Infrastruktur.

- Unterstützt Ihre Anwendungsfälle, wie Fernzugriff oder DevOps-Automatisierung

- Integriert sich in Ihre bestehenden Werkzeuge

- Bietet schnellen Mehrwert und ist einfach zu übernehmen

Bewerten Sie auch die Dokumentation und die Produkt-Roadmap des Anbieters. Vermeiden Sie eine PAM-Lösung, die umfangreiche Anpassungen erfordert, nicht flexibel ist oder sich im Laufe der Zeit nur schwer skalieren lässt. Der richtige Anbieter wird ein langfristiger Partner sein, nicht nur ein Produktlieferant.

6. PAM als ein einmaliges Projekt behandeln

Viele Organisationen machen den Fehler, PAM als einmalige Implementierung zu betrachten, anstatt als fortlaufende Sicherheitslösung. Die laufende Wartung, einschließlich regelmäßiger Zugriffsüberprüfungen und Audits, ist entscheidend, um sicherzustellen, dass die richtigen Benutzer privilegierten Zugriff haben und um verdächtige Aktivitäten zu erkennen. Da Cyberkriminelle immer ausgefeiltere Angriffe entwickeln, muss Ihre PAM-Lösung sich ebenfalls anpassen und neue Bedrohungserkennung integrieren, um Ihre sensiblen Daten zu schützen. Zu diesen laufenden Aufgaben können das Anpassen von Berechtigungsstufen, das Durchführen regelmäßiger Audits, das Aktualisieren von Richtlinien zur Berücksichtigung neuer Risiken und das Überwachen von Sitzungen auf verdächtige Aktivitäten gehören.

Das Vernachlässigen dieser Aufgaben kann zu veralteten Konfigurationen, ungenutzten Konten oder einem Abdriften der Richtlinien führen – all dies führt zu erheblichen Sicherheitslücken. Organisationen müssen PAM als ein lebendiges Programm betrachten und sicherstellen, dass es sich mit ihrer wachsenden Organisation weiterentwickelt.

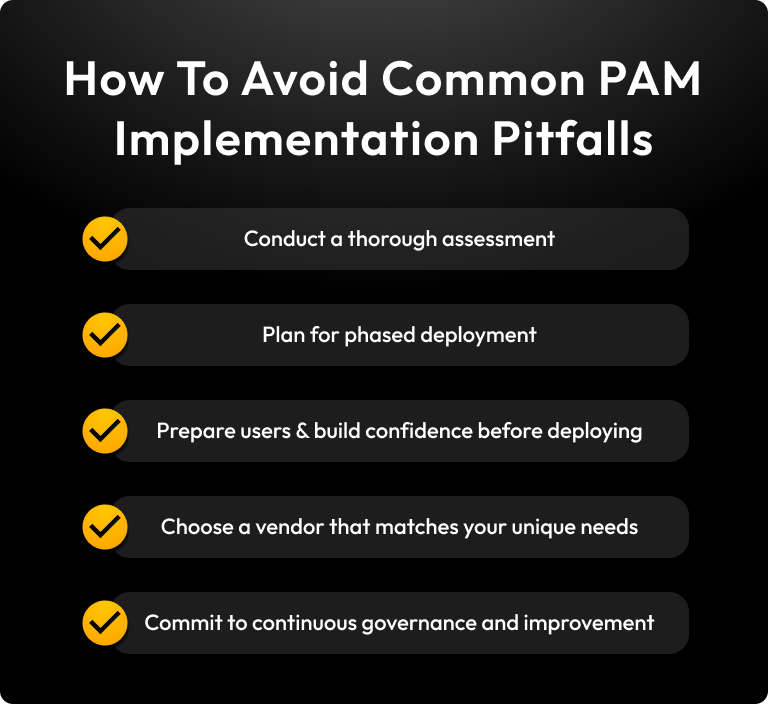

So vermeiden Sie diese Fallstricke bei der PAM-Implementierung

Um die üblichen Fallstricke bei der PAM-Implementierung zu vermeiden, sollten Organisationen die folgenden Schritte befolgen.

Beginnen Sie mit einer umfassenden Bewertung und einer klaren Strategie

Ihre Organisation kann PAM erfolgreich implementieren, indem sie zunächst eine gründliche Bewertung ihres aktuellen Zustands durchführt. Das bedeutet, alle privilegierten Konten, Arbeitsabläufe, Infrastrukturen und Compliance-Anforderungen zu identifizieren. Wenn Sie diesen Schritt überspringen, führt dies in der Regel zu falsch ausgerichteten Tools, schleichender Ausweitung des Umfangs und unvollständigem Schutz. Indem Sie messbare Ziele setzen, wie die Reduzierung des Dauerzugriffs und die Ermöglichung von JIT-Zugriff, können Sie die Audit-Bereitschaft Ihres Unternehmens verbessern und einen schrittweisen Einführungsansatz wählen, beginnend mit den kritischsten Systemen.

Priorisieren Sie das Änderungsmanagement und die Benutzereinbindung

Neben der technischen Ausführung erfordert der Erfolg jeder PAM-Lösung auch die Zusammenarbeit der Benutzer. Sollten Administratoren und andere privilegierte Benutzer eine PAM-Lösung nicht verstehen, könnten sie sich weigern, diese zu übernehmen, was zu Umgehungen oder Richtlinienverstößen führen könnte. Beziehen Sie die IT-Teams und Entwickler in die Planung ein, um die Bedenken der Benutzer zu berücksichtigen, Feedback zu sammeln und sicherzustellen, dass die PAM-Lösung zu den bestehenden Arbeitsabläufen des Unternehmens passt. Indem Sie gründliche Schulungen und fortlaufende Unterstützung anbieten, um Vertrauen aufzubauen, können Sie den Benutzern zeigen, dass PAM ihre Arbeit verbessern wird, anstatt sie zu behindern.

Wählen Sie den richtigen PAM-Anbieter

Die Auswahl des richtigen PAM-Anbieters ist eine wichtige Entscheidung, die sich auf Skalierbarkeit, Integration und langfristigen Erfolg auswirkt. Die Lösung muss mit der aktuellen Architektur eines Unternehmens übereinstimmen, unabhängig davon, ob es sich um eine vor-Ort-, hybride oder Cloud-native Architektur handelt. Ihre Organisation sollte eine Plattform priorisieren, die sich leicht in bestehende Ökosysteme integrieren lässt, einschließlich IAM, SIEM, ITSM und DevOps-Tools. Berücksichtigen Sie auch den Time-to-Value und wie schnell eine PAM-Lösung implementiert werden kann. Sowohl Administratoren als auch Endbenutzer sollten die PAM-Lösung als intuitiv und effizient empfinden. Ihre Organisation sollte nach Anbietern mit starkem Support, klaren Roadmaps und detaillierten Aufzeichnungen regelmäßiger Updates suchen. Vermeiden Sie es, einen PAM-Anbieter auszuwählen, dessen Lösung eine umfangreiche Anpassung erfordert oder dem es an Flexibilität fehlt.

Behandeln Sie PAM als ein lebendiges Programm

Die Implementierung einer PAM-Lösung ist für jedes Unternehmen erst der Beginn einer fortlaufenden Sicherheitsreise. Wenn sich Ihr Unternehmen weiterentwickelt und wächst, muss seine PAM-Strategie angepasst werden, um wirksam zu bleiben. Legen Sie von Anfang an eine klare Governance fest, einschließlich der Zuweisung der Programmverantwortung, der Definition von KPIs und der Planung regelmäßiger Audit-Überprüfungen. Die Betrachtung von PAM als ein lebendiges Programm stellt sicher, dass es weiterhin einen Mehrwert bietet, die Sicherheitslage stärkt und die Einhaltung von Vorschriften im Laufe der Zeit unterstützt.

Sichern Sie Ihr Unternehmen mit PAM

Indem Sie häufige Fallstricke wie das Fehlen einer klaren Strategie, eine geringe Benutzerakzeptanz und eine unzureichende Integration vermeiden, kann Ihr Unternehmen das volle Potenzial von PAM ausschöpfen und eine solide Grundlage für langfristige Sicherheit schaffen. Wenn Sie PAM-Lösungen evaluieren, ziehen Sie eine Lösung wie KeeperPAM® in Betracht, die für Skalierbarkeit, Benutzerfreundlichkeit und nahtlose Integration in moderne IT-Infrastrukturen konzipiert ist.

Fordern Sie noch heute eine Demo von KeeperPAM an, um eine moderne Zero-Trust-PAM-Lösung in Ihrem Unternehmen zu implementieren.

Häufig gestellte Fragen

What is the biggest mistake in PAM implementation?

Der größte Fehler bei der Implementierung einer Privileged Access Management (PAM)-Lösung besteht darin, keine klare und umfassende Strategie zu haben. Organisationen neigen dazu, PAM nur mit kurzfristigen Zielen im Blick anzugehen, aber das Auslassen einer gründlichen Bewertung der Umgebung kann zu falsch ausgerichteten Tools, lückenhaftem Schutz und Fehlkonfigurationen führen.

How do you choose the right PAM vendor?

Die Wahl des richtigen Anbieters für Privileged Access Management (PAM) bedeutet, eine Lösung zu finden, die den einzigartigen aktuellen und zukünftigen Anforderungen Ihres Unternehmens gerecht wird. Konzentrieren Sie sich auf Skalierbarkeit, einfache Integration mit bestehenden Sicherheitstools und Benutzererfahrung für Administratoren und Endbenutzer. Bewerten Sie außerdem die Unterstützung des Anbieters, die Produkt-Roadmap und die Flexibilität, um kostspielige Anpassungen oder eine Anbieterbindung zu vermeiden.

What’s the difference between agent-based and agentless PAM?

Agentenbasierte Privileged Access Management (PAM)-Lösungen verwenden auf Geräten oder Servern installierte Software-Agenten zur Steuerung des privilegierten Zugriffs, was laufende Wartung und Updates erfordert. Das agentenlose PAM hingegen stützt sich auf native Plattformintegrationen und APIs, um Richtlinien durchzusetzen, ohne dass auf jedem System Software installiert werden muss. Dies macht agentenlose Lösungen skalierbarer und einfacher zu verwalten, insbesondere in komplexen IT-Umgebungen.

How do you maintain a PAM program long term?

Die Aufrechterhaltung einer Privileged Access Management (PAM)-Lösung ist ein kontinuierlicher Prozess, der regelmäßige Audits und Richtlinienaktualisierungen erfordert, um mit den sich entwickelnden Systemen und Cyberbedrohungen Schritt zu halten. Legen Sie eine klare Governance mit zugewiesenen Verantwortlichkeiten und KPIs fest, und bewerten Sie regelmäßig die Berechtigungsstufen und Compliance-Anforderungen. Indem Sie kontinuierliche Wartung und Skalierbarkeit planen, stellen Sie sicher, dass Ihre PAM-Lösung im Laufe der Zeit effektiv bleibt.

Why do users resist PAM solutions?

Benutzer lehnen in der Regel Privileged Access Management (PAM)-Lösungen ab, da sie als störend für die täglichen Arbeitsabläufe wahrgenommen werden, ungewohnte Prozesse einführen oder als zeitaufwändig empfunden werden. Wenn die Benutzeroberfläche des Systems verwirrend ist, könnten IT-Administratoren und Entwickler sie eher als Hindernis denn als Vorteil betrachten. Die Schlüssel zur Überwindung des Widerstands der Benutzer gegen PAM sind frühzeitiges Engagement, praktische Schulungen und klare Kommunikation.