Funzionalità: Monitoraggio del dark Web

Keeper BreachWatch® per le aziende

BreachWatch monitora continuamente il dark web alla ricerca di credenziali esposte dell'intera azienda, preservando l'architettura zero-knowledge di Keeper.

Keeper Security Riconosciuta nel PAM Magic Quadrant™ e come la Seconda Azienda di Sicurezza in più Rapida Crescita a Livello Globale

Per sapere di piùFunzionalità: Monitoraggio del dark Web

BreachWatch monitora continuamente il dark web alla ricerca di credenziali esposte dell'intera azienda, preservando l'architettura zero-knowledge di Keeper.

BreachWatch è la funzione di monitoraggio del dark web di Keeper che controlla continuamente le password memorizzate nelle casseforti dei dipendenti in base ai dati di violazioni note e invita gli utenti e gli admin ad aggiornare le credenziali esposte. Funziona all'interno dell'architettura zero-knowledge di Keeper, quindi i dati sensibili rimangono privati durante il rilevamento e la segnalazione.

Confronta costantemente le password dei dipendenti salvate nella loro cassaforte con i dati coinvolti in violazioni note, quindi avvisa gli utenti appena trova una corrispondenza, in modo che possano intervenire prima che gli hacker colpiscano.

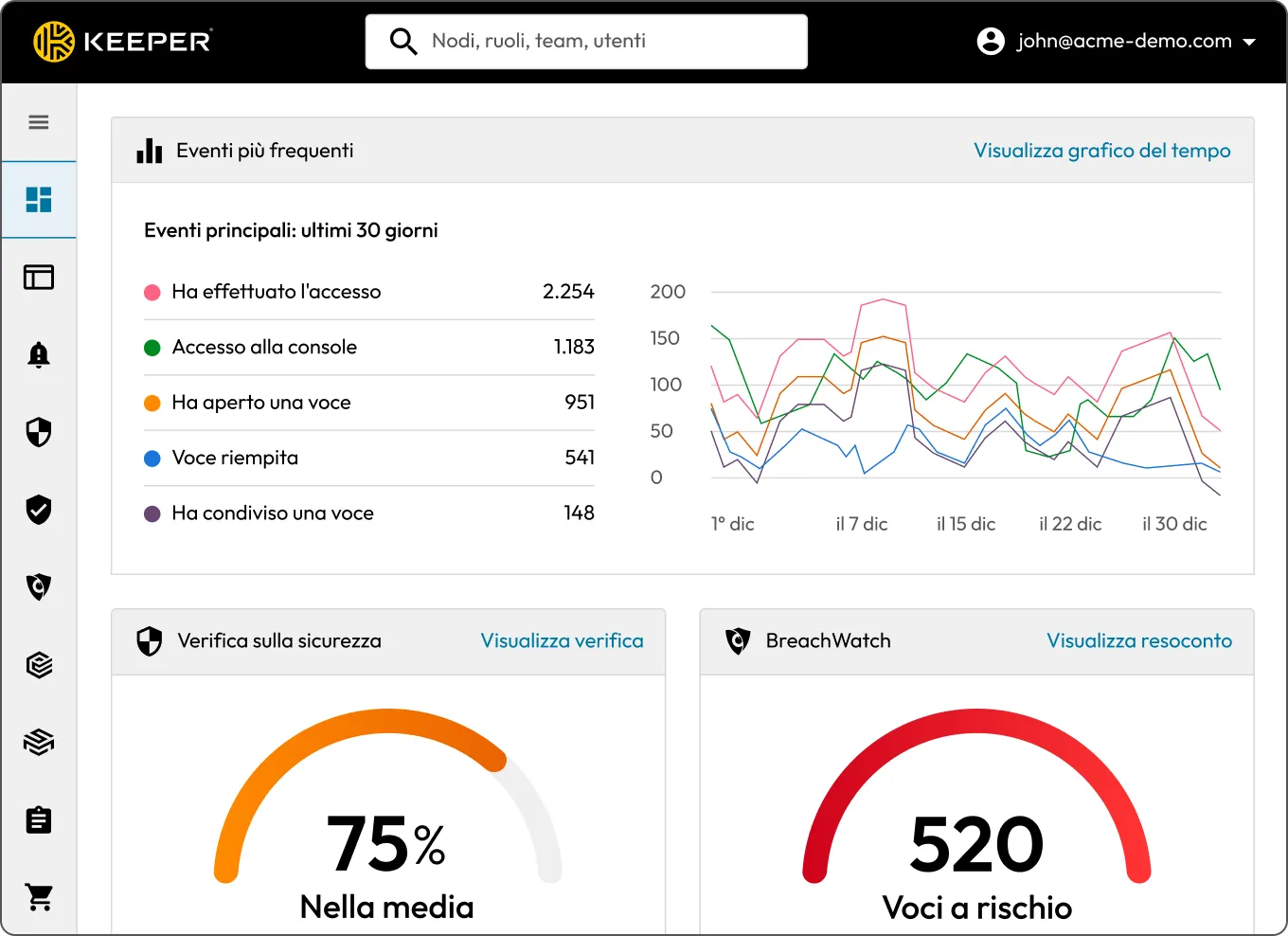

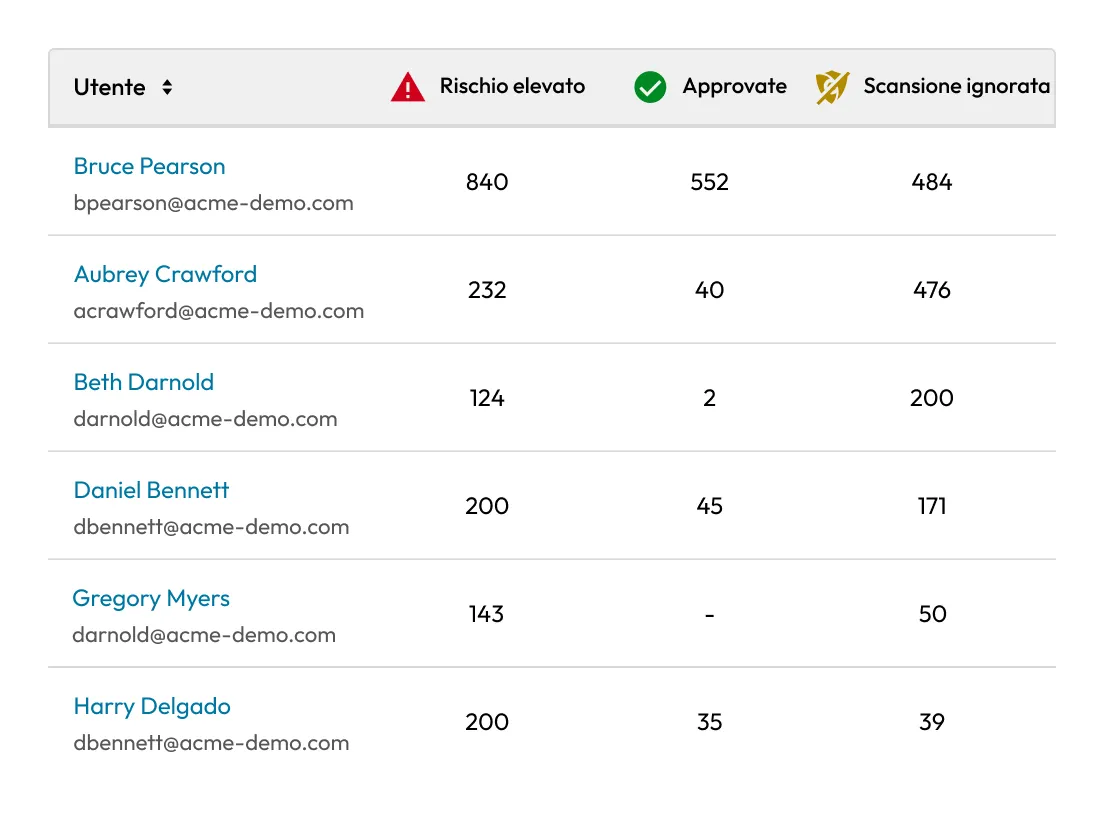

Ottieni una visione chiara dei potenziali rischi in tutta la tua azienda. La Console di amministrazione evidenzia gli utenti con elementi "A rischio" o "Ignorati", consentendo agli admin di esaminare più facilmente i dettagli degli utenti e intervenire.

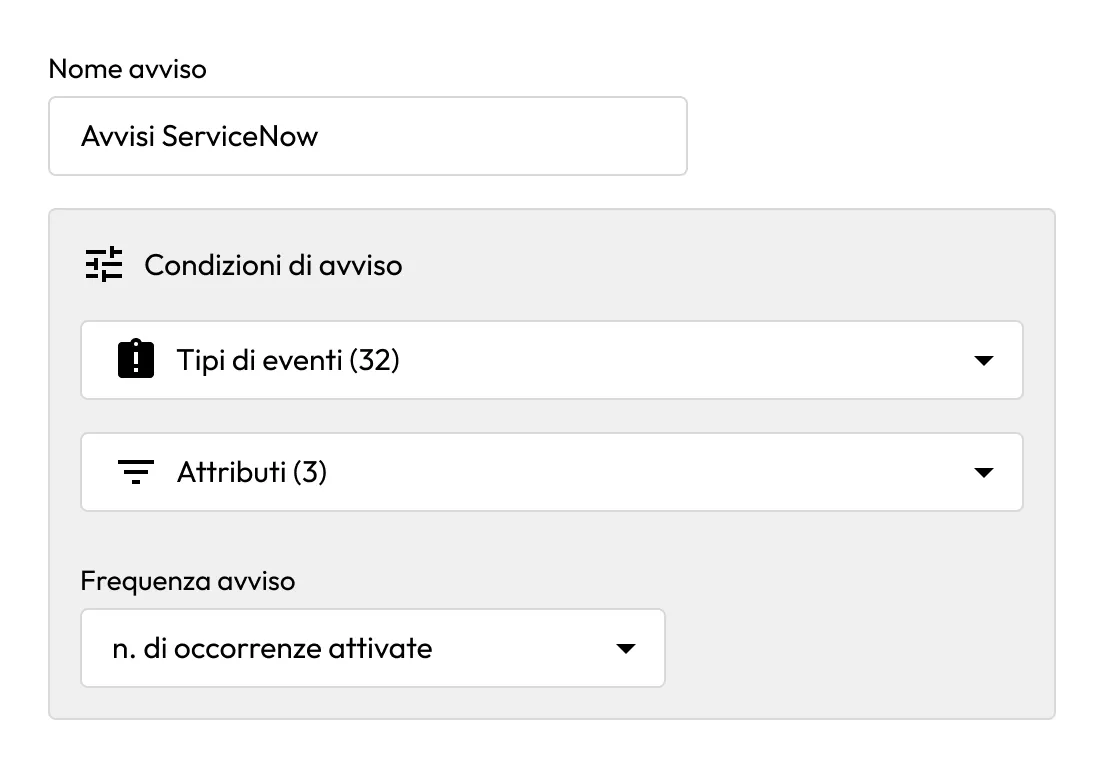

Attiva l'inoltro degli eventi BreachWatch nelle regole di applicazione per ruoli, crea report personalizzati in "Segnalazioni e avvisi avanzati", quindi aggiungi webhook per notifiche in tempo reale su Slack, Teams o qualsiasi endpoint HTTP. Gli eventi possono anche alimentare piattaforme SIEM esterne per il monitoraggio e la risposta centralizzati.

L'integrazione ITSM di Keeper converte gli avvisi di BreachWatch in ticket su Jira, ServiceNow e altri sistemi, permettendo la risposta automatica agli incidenti in caso di credenziali compromesse.

BreachWatch è una soluzione brevettata che segue il modello zero-knowledge di Keeper. I dati vengono sempre crittografati e decrittografati sul dispositivo, con chiavi multilivello e condivisione della chiave pubblica. Il modello di crittografia più ampio di Keeper utilizza chiavi AES-256 per voce, coppie di chiavi a livello di dispositivo e una chiave di trasmissione aggiuntiva oltre al Transport Layer Security (TLS).

Quando BreachWatch viene attivato, il client calcola un hash HMAC_SHA512 di ogni password memorizzata e invia l'hash anonimizzato ai server di Keeper. Il server calcola quindi un secondo hash HMAC_SHA512 utilizzando moduli di sicurezza hardware dotati di una chiave non esportabile e confronta gli "hash degli hash" con i dati della violazione.

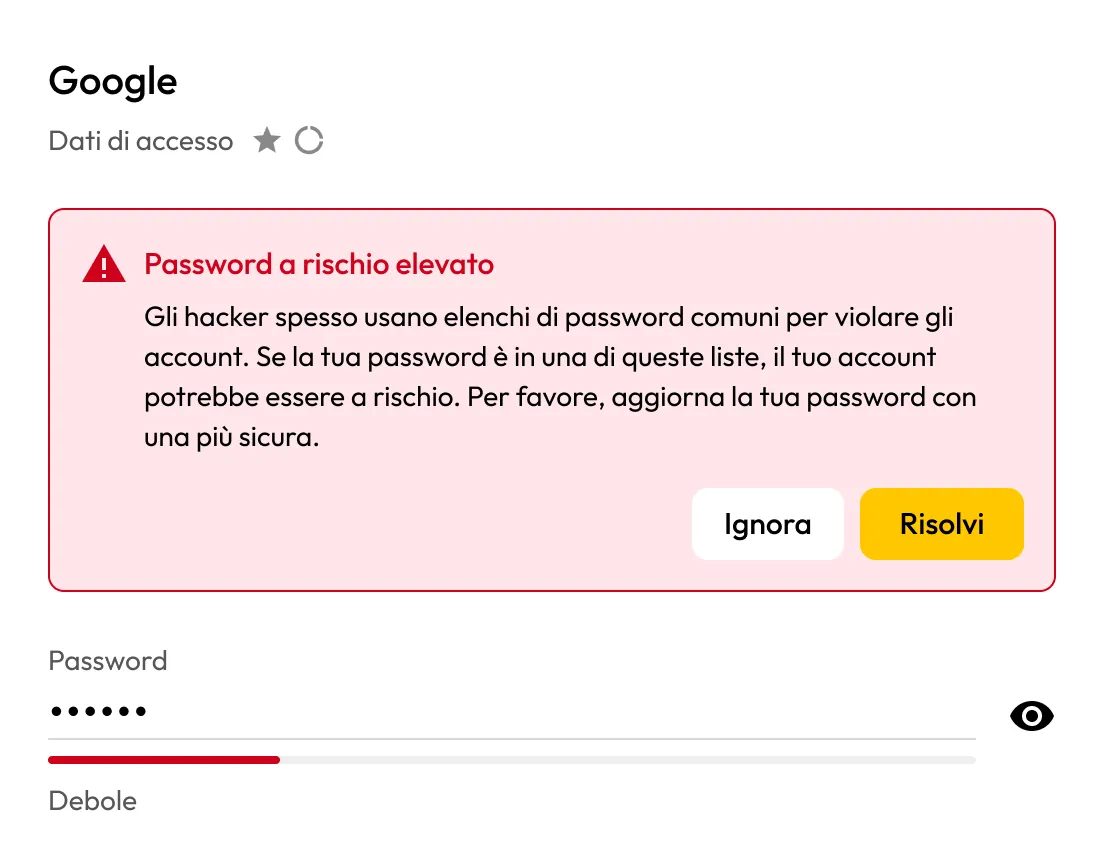

Gli utenti ricevono un prompt in-app di BreachWatch nella propria cassaforte Keeper per risolvere il problema della password ad alto rischio modificandola o ignorando il problema se già risolto.

Tale voce viene esclusa dalle scansioni future finché non viene modificata la password, che rimane a rischio. Gli admin continuano a visualizzare gli utenti con elementi "A rischio" e "Ignorati" nella Console di amministrazione.

Sì, gli eventi di BreachWatch possono essere integrati con gli strumenti SIEM attraverso il Modulo per segnalazioni e avvisi avanzati di Keeper (ARAM).

Per usare la chat dal vivo è necessario abilitare i cookie.