Semplifica gli audit con report definiti dall’amministratore

Crea ed esegui audit in tempo reale e on-demand con pieno controllo amministrativo. Con Keeper puoi definire l’ambito, i livelli di accesso e il formato di esportazione di ogni report.

I report di conformità di Keeper semplificano la preparazione agli audit, riducono i rischi e aiutano la tua organizzazione a garantire la sicurezza e la conformità normativa.

Crea ed esegui audit in tempo reale e on-demand con pieno controllo amministrativo. Con Keeper puoi definire l’ambito, i livelli di accesso e il formato di esportazione di ogni report.

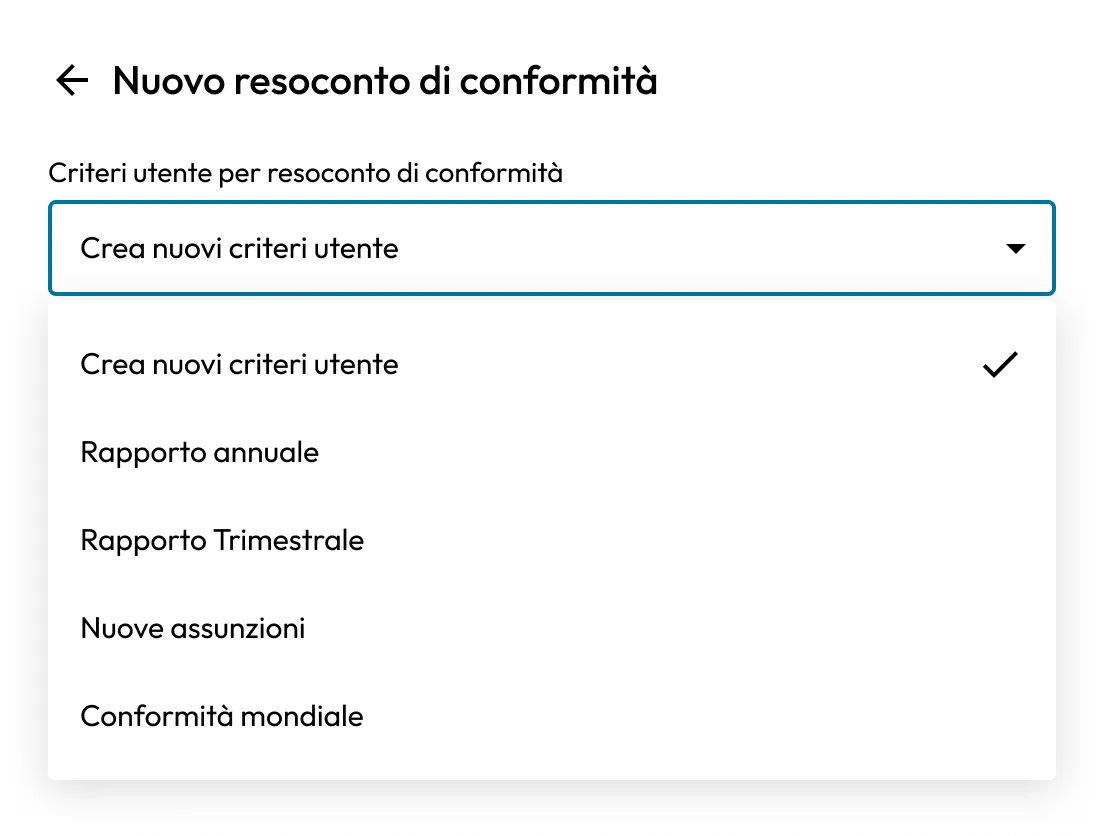

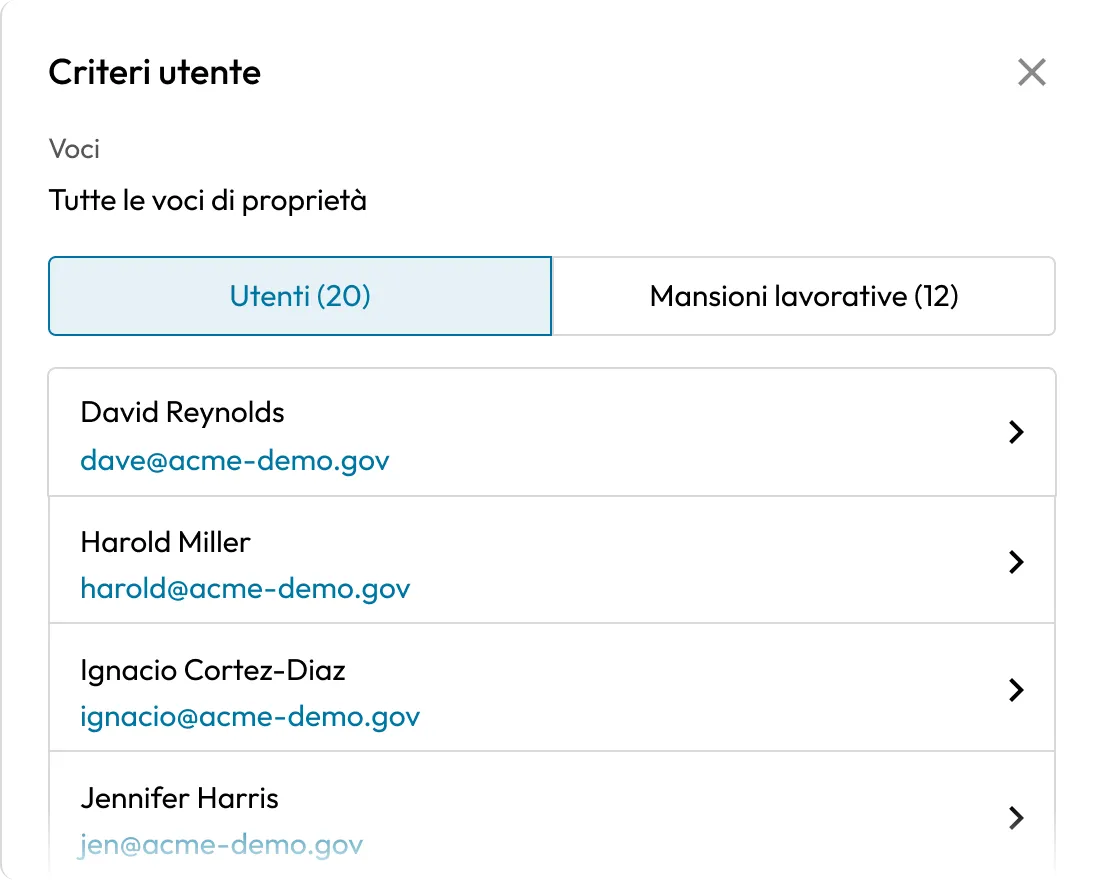

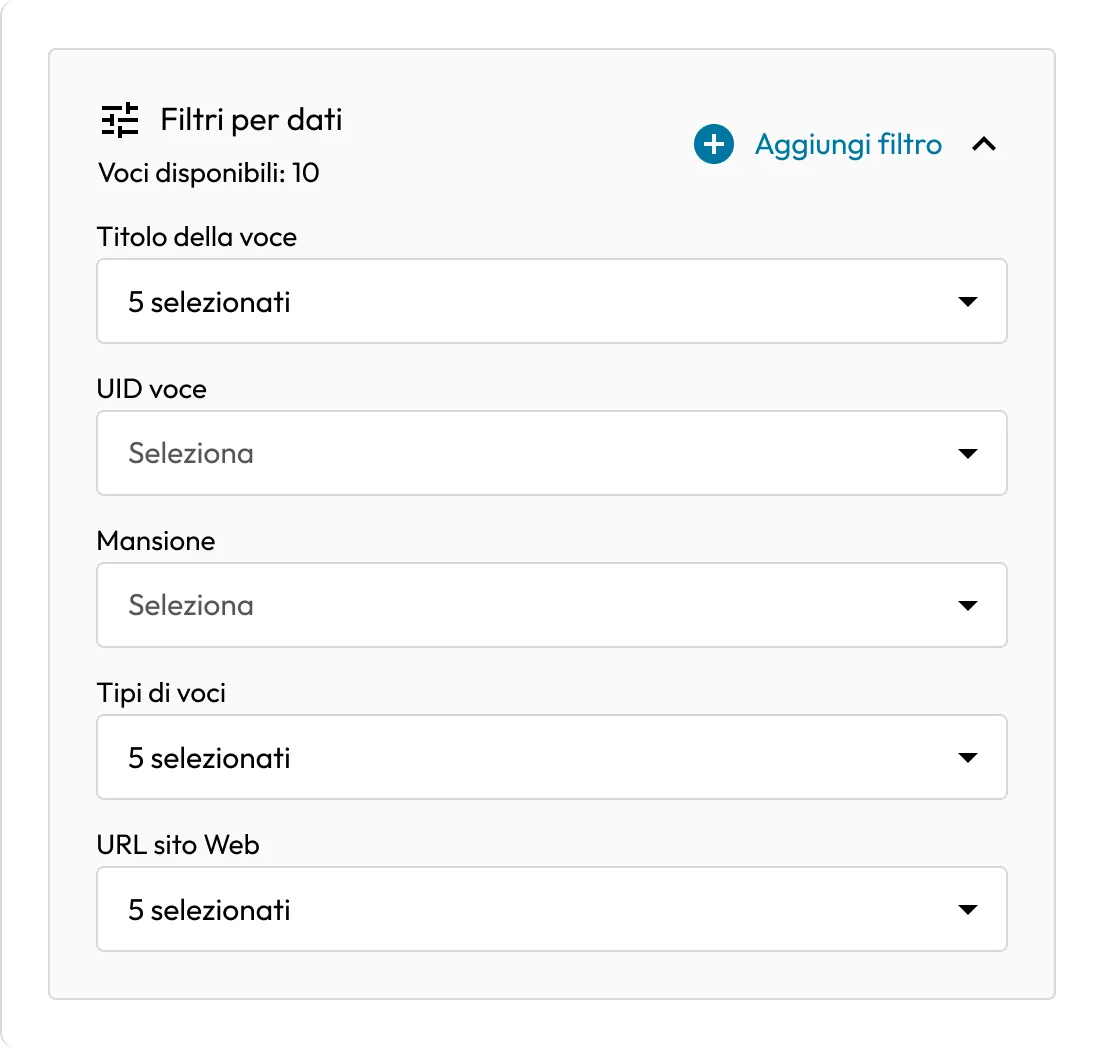

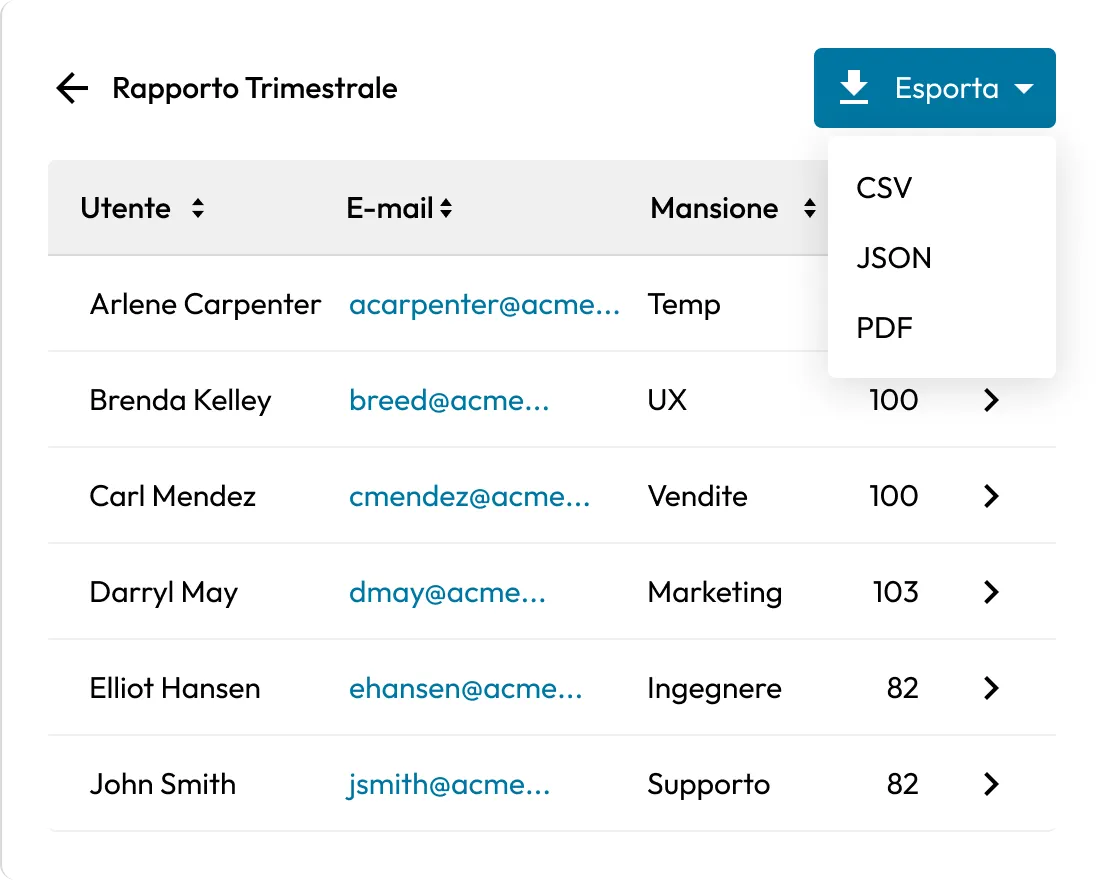

Restringi i dati di accesso filtrando i report in base al nodo, all’indirizzo e-mail dell’utente o alla qualifica professionale. Che si tratti di audit per reparto, sede o funzione, puoi accedere rapidamente ai dati di cui hai bisogno.

Usa i filtri per identificare gli accessi non autorizzati ai dati delle carte di pagamento, ai portali bancari o agli URL sensibili. Dimostra la conformità SOX o PCI con filtri basati su metadati come tipo di voce, URL o ruolo professionale ed esporta i risultati all’istante.

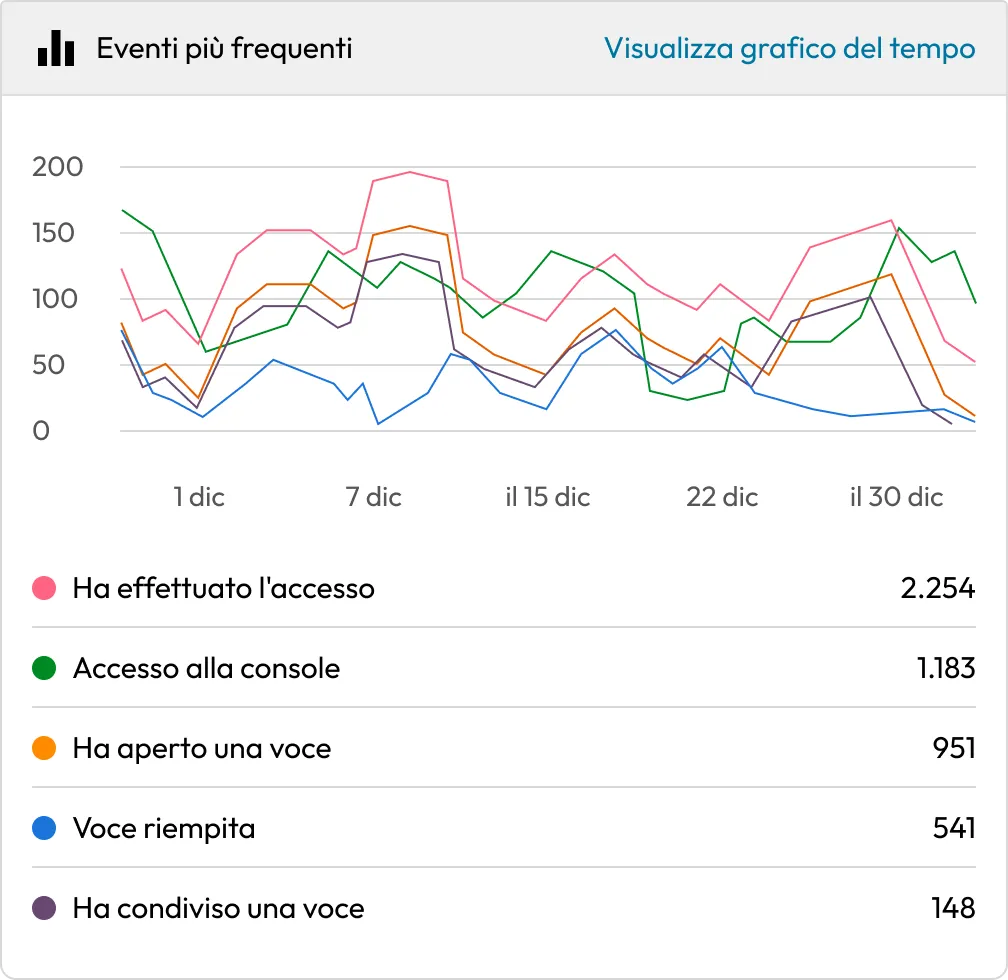

Ottieni una visione chiara di come gli utenti ottengono l’accesso. Identifica autorizzazioni incoerenti, accessi eccessivi o anomalie nei vari sistemi. Abbinalo al Modulo per segnalazioni e avvisi avanzati di Keeper per indagare sui comportamenti sospetti.

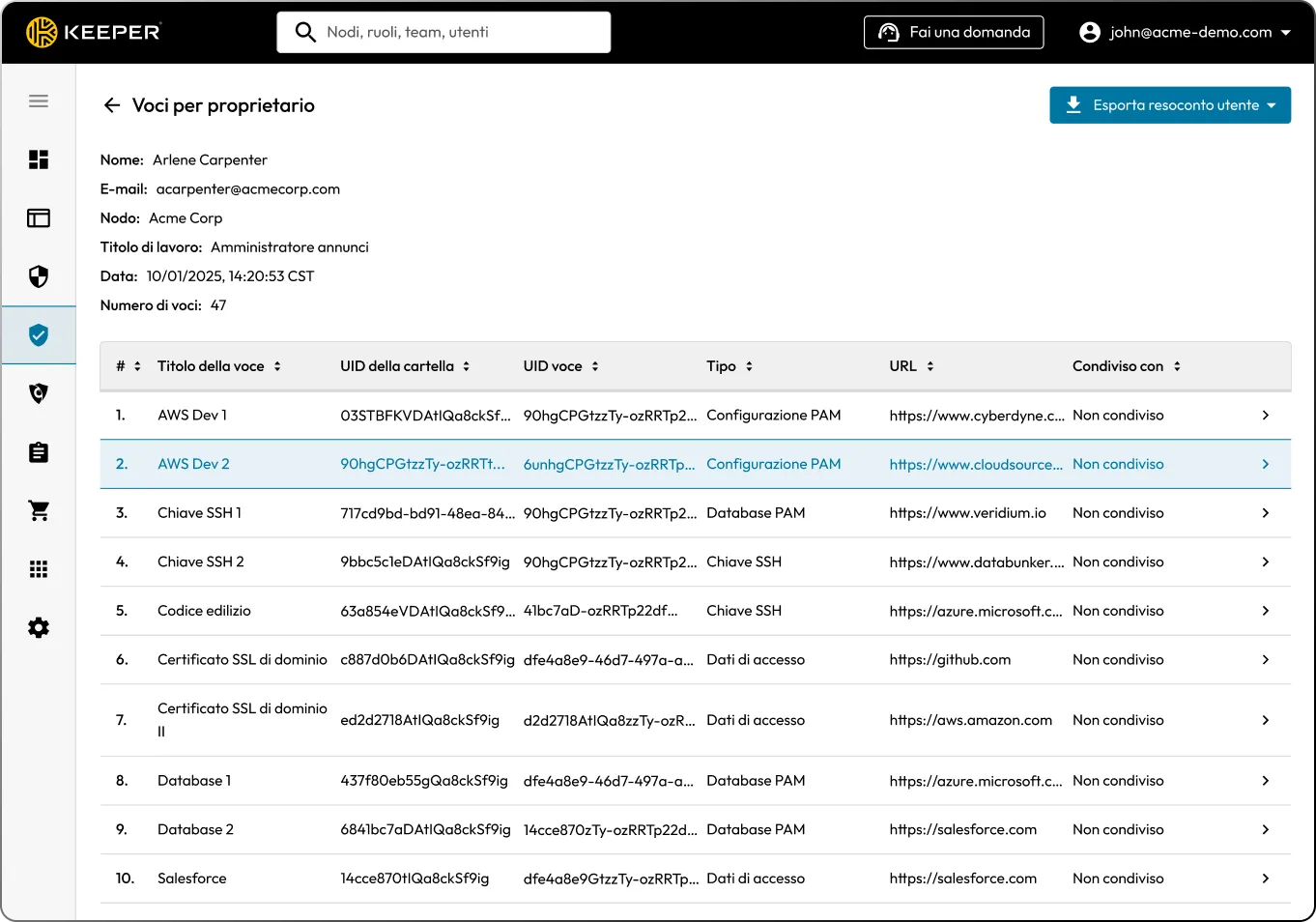

Genera report pronti per l’audit in formato PDF, JSON o CSV. Le anteprime consentono di esaminare i dati a livello di utente e a livello di voce prima dell’esportazione, garantendo l’accuratezza prima della condivisione con auditor o piattaforme GRC.

Usa la CLI di Keeper Commander per automatizzare e pianificare la generazione di report di conformità ricorrenti, a supporto di audit continui o dell’integrazione in flussi di lavoro di conformità più ampi.

Tutti i dati dei report vengono decrittografati localmente sul dispositivo dell’utente. L’architettura zero-knowledge di Keeper garantisce che i contenuti delle voci rimangano completamente crittografati e protetti durante la creazione dei report e l’esportazione.

No, i report di conformità devono essere acquistati come componente aggiuntivo e abilitati esplicitamente nella console di amministrazione. Gli amministratori necessitano inoltre di un’autorizzazione specifica per eseguire i report di conformità, che deve essere concessa a livello di ruolo.

Solo i campi dei metadati che vengono crittografati per l’audit: titolo della voce, URL e tipo di voce. Le password e i valori dei campi sensibili non vengono mai esposti o decrittografati.

Sì, gli amministratori con le autorizzazioni corrette possono eseguire report su qualsiasi nodo o sull’intera azienda (se le autorizzazioni a cascata sono abilitate).

Sì, la CLI di Keeper Commander supporta la generazione e l’esportazione programmata di report di conformità tramite script. Per saperne di più, consulta la documentazione di Commander.

Il report di audit di sicurezza valuta l’efficacia, il riutilizzo e la corretta gestione delle password. I report di conformità, invece, si concentrano sulle autorizzazioni di accesso, come chi può visualizzare, condividere o gestire le voci e quali utenti o team hanno accesso ai dati sensibili.

Per usare la chat dal vivo è necessario abilitare i cookie.