С выходом обновления 17.4 для настольной версии и веб-хранилища приложение Keeper Security теперь доступе в Linux Snap Store. Это открывает миллионам пользователей Linux доступ к управлению...

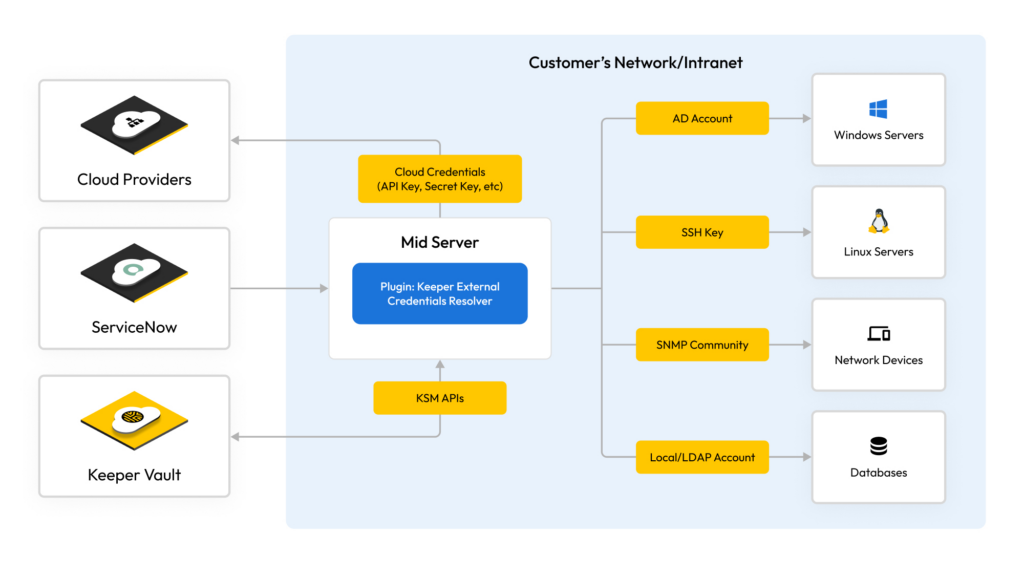

Пользователи ServiceNow могут устранить разрастание секретов в своей организации, динамически извлекая учетные данные из хранилища Keeper Vault благодаря беспроблемной интеграции с Keeper Secrets Manager.

ServiceNow — это облачная платформа, которая предоставляет решения для автоматизации рабочих и бизнес-процессов, а также управления услугами. ServiceNow является одним из самых популярных и широко используемых решений в менеджменте ИТ-услуг (ITSM) на сегодняшний день.

MID-сервер ServiceNow (приложение по управлению, инструментарию и обнаружению) представляет собой важный компонент пакета решений для управления ИТ-операциями (ITOM) ServiceNow, особенно для модулей обнаружения и оркестрации. MID-сервер выступает в роли моста между облачным экземпляром ServiceNow и локальной сетью или инфраструктурой организации.

Когда MID-серверу требуется доступ к различным компонентам инфраструктуры (например, к системам, устройствам, приложениям и серверам) для решения таких задач, как обнаружение или оркестрация, он полагается на учетные данные, которые обычно хранятся в экземпляре ServiceNow. Однако хранение учетных данных непосредственно в экземпляре ServiceNow может вызвать у организаций проблемы с интеграцией и аудитом. Но что более важно, хранение учетных данных в ServiceNow увеличивает площадь атаки на организацию за счет децентрализации места их хранения.

Что такое разрастание секретов?

Организации могут сталкиваться с таким явлением, как «разрастание секретов», которое происходит, когда учетные данные, такие как ключи SSH, строки сообщества SNMP, токены OAuth, комбинации имен пользователей и паролей и многое другое, разбросаны по нескольким местоположениям, системам, репозиториям или средам без надлежащего управления, отслеживания или защиты.

Разрастание секретов создает серьезные риски безопасности, включая следующие:

- Увеличенная поверхность атаки. Чем больше секретов хранится, тем больше возможностей для злоумышленников обнаружить и использовать их.

- Отсутствие подотчетности. Без централизованного управления сложно узнать, кто имеет доступ к каким секретам и когда они последний раз использовались или менялись.

- Сложность реагирования. Если происходит утечка, сложнее идентифицировать скомпрометированные секреты и оперативно их заменить.

- Несоответствие требованиям. Такие стандарты как GDPR, CCPA и HIPAA требуют строгого контроля за использованием конфиденциальных данных. Разрастание секретов может привести к несоблюдению требований и связанным с этим штрафам.

Keeper Secrets Manager (KSM) решает все эти проблемы. С помощью KSM команды DevOps и DevSecOps могут контролировать и защищать свои секреты с помощью полностью управляемой облачной платформы, которая доступна по цене и проста в развертывании.

Клиенты ServiceNow могут использовать KSM для обнаружения по требованию, реагирования на инциденты, а также в качестве настраиваемого поставщика учетных данных.

Пример. Ввод в эксплуатацию нового центра обработки данных

Компания только что открыла новый центр обработки данных, включающий серверы, сетевые устройства и другие компоненты инфраструктуры. ИТ-специалисты хотят убедиться, что все эти новые активы документированы и находятся в базе данных управления конфигурациями ServiceNow (CMDB).

Инициация. ИТ-администратор понимает, что в ServiceNow необходимо добавить активы нового центра обработки данных. Администратор входит в ServiceNow и инициирует процесс обнаружения по требованию для нового центра обработки данных.

Триггер. Решение ServiceNow распознает запрос и знает, что ему необходимо связаться с инфраструктурой нового центра обработки данных, чтобы обнаружить активы. Отправляется запрос на MID-сервер, чтобы начать процесс обнаружения указанного диапазона IP-адресов или домена, связанного с новым центром обработки данных.

Извлечение учетных данных. Вместо того, чтобы хранить учетные данные в ServiceNow или MID-сервере (что может представлять угрозу безопасности), MID-сервер связывается с Keeper Secrets Manager для получения необходимых учетных данных. Экземпляр ServiceNow поддерживает уникальный идентификатор для каждого учетного элемента, его типа (например, SSH, SNMP или Windows) и любых связанных с ним свойств. MID-сервер получает от экземпляра идентификатор учетного элемента, тип и IP-адрес и использует хранилище Keeper Vault для превращения этих компонентов в пригодные для использования учетные данные.

Процесс обнаружения. Имея необходимые учетные данные, MID-сервер получает доступ к инфраструктуре нового центра обработки данных. Он идентифицирует серверы, сетевые устройства, программные приложения, конфигурации и другие соответствующие параметры. На протяжении всего процесса MID-сервер использует учетные данные KSM, гарантируя, что они не будут раскрыты или сохранены в незащищенном виде.

Обновление CMDB. После завершения процесса обнаружения MID-сервер отправляет информацию обратно в ServiceNow. Затем ServiceNow обновляет CMDB с учетом недавно обнаруженных активов, обеспечивая их документирование, категоризацию и готовность к использованию в рамках платформы.

Завершение. ИТ-администратор теперь может просматривать активы нового центра обработки данных в ServiceNow, управлять ими, связывать их с другими ИТ-сервисами и обеспечивать их обслуживание, обновление или вывод из эксплуатации по мере необходимости.

Благодаря интеграции KSM учетные данные, используемые в процессе обнаружения, остаются в безопасности, что снижает риск их раскрытия. Характер обнаружения по требованию обеспечивает добавление активов в CMDB сразу после их ввода в эксплуатацию, что позволяет поддерживать записи в актуальном состоянии. За счет точных и своевременных обновлений CMDB организация может обеспечить соответствие внутренним политикам и внешним нормативным актам.

В данном примере интеграция Keeper Secrets Manager с ServiceNow упрощает процесс обнаружения, обеспечивая его эффективность и безопасность. Отказ от статических хранимых учетных данных в пользу динамически извлекаемых из KSM снижает риск «разрастания секретов» и повышает общую безопасность организации. Это лишь один пример из множества вариантов использования интеграции KSM с ServiceNow.

Чтобы узнать больше о преимуществах интеграции Keeper с ServiceNow, ознакомьтесь с демоверсией уже сегодня.