Instytucje finansowe w dużym stopniu polegają na zewnętrznych dostawcach, takich jak procesory płatności, dostawcy platform bankowych i integracje fintech, aby utrzymać wydajność operacyjną. W rzeczywistości, według...

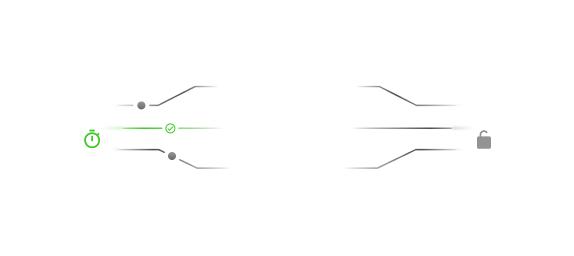

Organizacje, które wspierają pracę zdalną i dostęp osób trzecich, stoją w obliczu zwiększonych zagrożeń bezpieczeństwa dla krytycznych systemów. Podczas gdy wirtualne sieci prywatne (VPN) były tradycyjnym rozwiązaniem do zabezpieczania dostępu zdalnego, nie są w stanie sprostać nowoczesnym wymaganiom bezpieczeństwa i zgodności, które można lepiej zarządzać za pomocą rozwiązania do zdalnego zarządzania uprzywilejowanym dostępem (RPAM). Główna różnica między RPAM a VPN polega na tym, że VPN zapewnia szeroki dostęp do sieci, podczas gdy RPAM oferuje wysoce kontrolowany, czasowo ograniczony, uprzywilejowany dostęp do określonych systemów dla użytkowników zdalnych.

Proszę czytać dalej, aby dowiedzieć się więcej o kluczowych różnicach między RPAM a VPN oraz o tym, kiedy należy korzystać z każdego z nich.

Czym jest RPAM?

Remote Privileged Access Management (RPAM) to rozwiązanie zabezpieczające, które kontroluje i zarządza uprzywilejowanym dostępem do krytycznych systemów przez użytkowników spoza sieci organizacji. RPAM umożliwia organizacjom udzielanie zdalnego dostępu do serwerów, baz danych i aplikacji bez ujawniania danych uwierzytelniających lub zwiększania powierzchni ataku. Zazwyczaj zbudowany na modelu bezpieczeństwa zero-trust, RPAM wymusza szczegółowe kontrole dostępu, rejestruje wszystkie uprzywilejowane działania i zapewnia, że tylko autoryzowani użytkownicy mogą łączyć się z określonymi zasobami przez określony czas.

Typowe przypadki użycia RPAM obejmują bezpieczny zdalny dostęp dla administratorów IT, dostęp dostawców zewnętrznych oraz uprzywilejowany dostęp do środowisk natywnych w chmurze lub narzędzi DevOps. Eliminując stały dostęp i zapewniając pełną widoczność uprzywilejowanych sesji, RPAM znacznie zmniejsza ryzyko nieautoryzowanego dostępu i pomaga organizacjom z rozproszonymi zespołami spełniać standardy zgodności.

Czym jest VPN?

Wirtualna sieć prywatna (VPN) tworzy zaszyfrowane połączenie między urządzeniem użytkownika a siecią prywatną, umożliwiając zdalnym użytkownikom bezpieczny dostęp do zasobów wewnętrznych przez Internet. Sieci VPN są najczęściej używane do maskowania adresów IP, ochrony danych w trakcie przesyłania i rozszerzania dostępu do sieci dla pracowników pracujących poza biurem. Kilka przypadków użycia sieci VPN obejmuje zdalny dostęp do pracy, łączenie wielu biur z jedną siecią oraz umożliwienie bezpiecznego przeglądania w publicznej sieci Wi-Fi.

Chociaż sieci VPN były niezawodnym rozwiązaniem dla zdalnego dostępu, coraz częściej czynią zdalny dostęp mniej bezpiecznym. Wśród korzyści z VPN są ich zdolności do szyfrowania danych w trakcie przesyłania, rozszerzania dostępu do sieci wewnętrznej dla zdalnych użytkowników oraz pomagania w spełnianiu określonych wymagań dotyczących ochrony danych dla zgodności z przepisami. Jednak wraz z rozwojem zdalnego dostępu, który wymaga bardziej zaawansowanych środków bezpieczeństwa, pojawiają się również ograniczenia związane z sieciami VPN. Poważnym zagrożeniem jest to, że sieci VPN mogą zapewniać zbyt szeroki dostęp do sieci, zwiększając ryzyko związane z bezpieczeństwem w przypadku ujawnienia danych uwierzytelniających. Konfiguracje VPN mogą być również złożone i trudne do zarządzania dla dużych lub hybrydowych organizacji, zwłaszcza z powodu ciągłej potrzeby stosowania poprawek i aktualizacji.

Kluczowe różnice między RPAM a VPN

Chociaż zarówno RPAM, jak i VPN zapewniają bezpieczny zdalny dostęp do systemów wewnętrznych, robią to na różnych poziomach kontroli i widoczności. Sieci VPN zostały stworzone z myślą o szerokiej łączności sieciowej, podczas gdy RPAM koncentruje się na zabezpieczaniu dostępu uprzywilejowanego. Oto główne różnice między RPAM a sieciami VPN.

Kontrola dostępu

Sieci VPN przyznają użytkownikom dostęp do szerszej sieci organizacji po ich uwierzytelnieniu. Posiadanie tak dużego dostępu może niepotrzebnie narażać kluczowe systemy. Natomiast RPAM egzekwuje kontrolę dostępu opartą na rolach (RBAC) i przestrzega zasady najmniejszych uprawnień (PoLP). Zapewnia użytkownikom dostęp tylko do określonych zasobów niezbędnych do wykonywania ich zadań, i to na ograniczony czas, co znacznie zmniejsza powierzchnię ataku i ogranicza ruch boczny w przypadku naruszenia danych.

Bezpieczeństwo poświadczeń

W przypadku sieci VPN użytkownicy zazwyczaj polegają na statycznych poświadczeniach, które wymagają przechowywania lub udostępniania, co zwiększa ryzyko kradzieży poświadczeń i nieautoryzowanego dostępu. RPAM eliminuje potrzebę ujawniania lub udostępniania uprzywilejowanych danych uwierzytelniających poprzez wykorzystanie dostępu Just-in-Time (JIT), bezpiecznego przechowywania danych uwierzytelniających i zautomatyzowanej rotacji haseł. Dzięki temu dane uwierzytelniające nigdy nie zostaną ujawnione, a ich ujawnienie i niewłaściwe wykorzystanie jest niemożliwe.

Monitorowanie sesji

Sieci VPN zazwyczaj nie oferują wbudowanych funkcji monitorowania lub nagrywania sesji. Po podłączeniu do sieci VPN aktywność użytkownika pozostaje nieśledzona, co uniemożliwia organizacjom wykrycie złośliwej aktywności lub przeprowadzenie szczegółowych audytów. Natomiast RPAM zapewnia monitorowanie sesji w czasie rzeczywistym, nagrywanie i rejestrowanie audytów dla każdej sesji uprzywilejowanej. Pozwala to zespołom bezpieczeństwa wykrywać podejrzane zachowania i utrzymywać kompleksowe ścieżki audytu dla zgodności. Rozwiązania RPAM nowej generacji również wykorzystują sztuczną inteligencję (AI) w swojej platformie, aby umożliwić automatyczne wykrywanie zagrożeń i reagowanie podczas sesji.

Integracje

Ogólnie rzecz biorąc, sieci VPN działają jako samodzielne narzędzia dostępu do sieci z ograniczonymi integracjami poza podstawowe systemy uwierzytelniania. Rozwiązania RPAM idą dalej, ponieważ są zaprojektowane do integracji z różnymi dostawcami tożsamości (IdP) oraz platformami zarządzania informacjami i zdarzeniami bezpieczeństwa (SIEM), aby stworzyć bardziej zintegrowane, oparte na polityce środowisko zapewniające bezpieczny dostęp.

Zgodność i raportowanie

Chociaż sieci VPN oferują podstawową łączność, nie dostarczają szczegółowych raportów niezbędnych do spełnienia standardów zgodności z przepisami. Korzystając z VPN, organizacje często muszą zbierać dzienniki aktywności i przeprowadzać ich audyt za pomocą narzędzi firm trzecich. Aby uprościć zgodność i raportowanie, rozwiązania RPAM zawierają zautomatyzowane raportowanie i dzienniki sesji, aby pomóc organizacjom skuteczniej spełniać surowe standardy branżowe, takie jak RODO, HIPAA i PCI-DSS.

| Feature | RPAM | VPN |

|---|---|---|

| Access control | Granular, time-limited access via RBAC and JIT access | Broad access to the entire network once authenticated |

| Credential security | No credentials are exposed due to JIT access, secure vaulting and automated credential rotation | Relies on static credentials, increasing the risk of misuse or theft |

| Session monitoring | Real-time session monitoring and recording | Little to no visibility into session activity |

| Integrations | Natively integrates with IdPs, SIEM platforms, DevOps tools and PAM solutions | Limited integrations beyond basic authentication methods |

| Compliance | Built-in tools for audit trails, reporting and compliance support | Often requires additional tools for compliance |

Kiedy używać sieci VPN

Chociaż RPAM zapewnia bezpieczniejszy dostęp dla uprzywilejowanych użytkowników, sieci VPN mogą być nadal odpowiednie dla organizacji, gdzie konieczny jest szeroki dostęp do sieci. Oto kilka scenariuszy, w których korzystanie z VPN ma sens:

- Zezwalanie na ogólny dostęp zdalny dla użytkowników nieuprzywilejowanych

- Zabezpieczanie ruchu internetowego w publicznych sieciach Wi-Fi

- Wspieranie starszych systemów wymagających dostępu na poziomie sieci

Kiedy używać RPAM

RPAM skuteczniej zabezpiecza zdalny dostęp i zapewnia organizacjom pełną widoczność oraz kontrolę nad dostępem uprzywilejowanym, co jest kluczowe dla nowoczesnych środowisk IT. Oto kilka scenariuszy, w których lepszym rozwiązaniem jest RPAM:

- Udzielanie tymczasowego, ograniczonego czasowo dostępu zewnętrznym dostawcom

- Umożliwienie zespołom DevOps zarządzania środowiskami chmurowo-natywnymi

- Zapewnienie administratorom IT bezpiecznego zdalnego dostępu do baz danych i serwerów

- Spełnianie surowych wymogów zgodności, takich jak HIPAA, PCI-DSS i RODO

Bezpieczny zdalny dostęp w Państwa organizacji dzięki Keeper

Wybór odpowiedniego rozwiązania zdalnego dostępu jest kluczowy dla zabezpieczenia dostępu uprzywilejowanego i spełnienia współczesnych wymagań zgodności. Chociaż sieci VPN są przydatne do szerokiego dostępu i łączności ogólnego przeznaczenia, RPAM oferuje bardziej precyzyjne i bezpieczne podejście, szczególnie w środowiskach wymagających dostępu stron trzecich i korzystających z infrastruktury chmurowej. Dla organizacji, które chcą uniknąć typowych ograniczeń tradycyjnych sieci VPN, warto rozważyć wdrożenie nowoczesnego rozwiązania RPAM, takiego jak KeeperPAM®. Oparty na architekturze zero-trust, KeeperPAM umożliwia szczegółowe kontrole dostępu, przechowywanie poświadczeń, monitorowanie sesji w czasie rzeczywistym oraz szczegółowe rejestrowanie audytów z ujednoliconego, przyjaznego dla użytkownika interfejsu.

Warto już dziś rozpocząć bezpłatny okres próbny KeeperPAM, aby spełnić nowoczesne standardy zgodności, umożliwić bezpieczny dostęp dostawcom i przejąć pełną kontrolę nad uprzywilejowanym dostępem w swojej organizacji.