Las instituciones financieras dependen en gran medida de proveedores externos (como procesadores de pagos, proveedores de plataformas bancarias e integraciones de tecnología financiera) para mantener su

Las organizaciones que apoyan el trabajo remoto y el acceso de terceros enfrentan mayores riesgos de seguridad para los sistemas críticos. Aunque las redes privadas virtuales (VPN) han sido la respuesta tradicional para proteger el acceso remoto, no pueden satisfacer las necesidades actuales de seguridad y cumplimiento, que se pueden gestionar mejor mediante una solución de gestión de acceso privilegiado remoto (RPAM). La principal diferencia entre la RPAM y los VPN es que los VPN proporcionan un acceso amplio a la red, mientras que la RPAM ofrece un acceso privilegiado, altamente controlado y limitado en el tiempo a sistemas específicos para usuarios remotos.

Continúe leyendo para obtener más información sobre las diferencias clave entre la RPAM y los VPN y cuándo es apropiado usar cada una.

¿Qué es la RPAM?

La gestión de acceso privilegiado remoto (RPAM) es una solución de seguridad que controla y gestiona el acceso privilegiado a sistemas críticos por parte de usuarios externos a la red de una organización. La RPAM les permite a las organizaciones otorgar acceso remoto a servidores, bases de datos y aplicaciones sin exponer credenciales ni aumentar la superficie de ataque. Por lo general, se basa en un modelo de seguridad de confianza cero y aplica controles de acceso granulares, registra toda la actividad privilegiada y garantiza que solo los usuarios autorizados puedan conectarse a ciertos recursos durante un período de tiempo determinado.

Los casos de uso comunes de RPAM incluyen acceso remoto seguro para administradores de TI, acceso de proveedores externos y acceso privilegiado a entornos nativos de la nube o herramientas DevOps. Al eliminar el acceso permanente y proporcionar visibilidad completa de las sesiones privilegiadas, la RPAM reduce significativamente el riesgo de acceso no autorizado y ayuda a las organizaciones con personal distribuido a cumplir con los estándares de cumplimiento.

¿Qué es un VPN?

Una red privada virtual (VPN) crea una conexión encriptada entre el dispositivo de un usuario y una red privada, lo que les permite a los usuarios remotos acceder a los recursos internos de forma segura a través de Internet. Los VPN se utilizan con mayor frecuencia para enmascarar direcciones IP, proteger datos en tránsito y ampliar el acceso a la red a los empleados que trabajan fuera de la oficina. Varios casos de uso de los VPN incluyen el acceso remoto al trabajo, la conexión de varias oficinas a una sola red y la navegación segura en WiFi público.

Aunque los VPN han sido una solución confiable para el acceso remoto, cada vez están haciendo que el acceso remoto sea menos seguro. Entre los beneficios de los VPN están sus capacidades para cifrar datos en tránsito, extender el acceso a la red interna a usuarios remotos y ayudar a cumplir con ciertos requisitos de protección de datos para el cumplimiento. Sin embargo, las VPN también tienen limitaciones cada vez mayores, ya que el acceso remoto requiere medidas de seguridad más avanzadas. Una preocupación importante es que los VPN pueden otorgar un acceso excesivamente amplio a una red, lo que aumenta los riesgos de seguridad si las credenciales se ven comprometidas. Las configuraciones de VPN también pueden ser complejas y difíciles de gestionar para las organizaciones híbridas o a gran escala, especialmente con la necesidad constante de parches y actualizaciones.

Las diferencias clave entre la RPAM y los VPN

Si bien tanto la RPAM como los VPN brindan acceso remoto seguro a los sistemas internos, lo hacen con diferentes niveles de control y visibilidad. Los VPN se crearon para una amplia conectividad de red, mientras que RPAM se enfoca específicamente en asegurar el acceso privilegiado. Estas son las principales diferencias entre la RPAM y los VPN.

Control de acceso

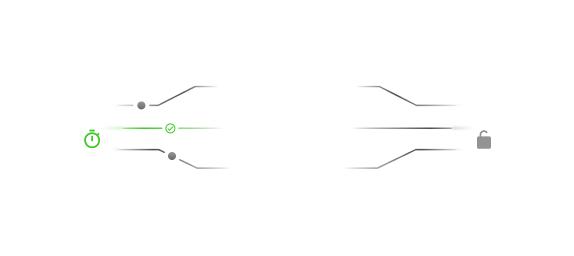

Los VPN les otorgan a los usuarios acceso a la red más amplia de una organización una vez autenticados. Tener tanto acceso puede exponer innecesariamente los sistemas críticos. Por el contrario, la RPAM aplica el Control de Acceso Basado en Roles (RBAC) y se adhiere al Principio de Privilegio Mínimo (PoLP). Concede a los usuarios acceso solo a los recursos específicos necesarios para realizar su trabajo y durante un tiempo limitado, lo que reduce significativamente la superficie de ataque y limita el movimiento lateral en caso de una violación de datos.

Seguridad de credenciales

Con los VPN, los usuarios suelen confiar en credenciales estáticas que deben almacenarse o compartirse, lo que aumenta el riesgo de robo de credenciales y acceso no autorizado. La RPAM elimina la necesidad de exponer o compartir credenciales privilegiadas mediante el uso de acceso justo a tiempo (JIT), el almacenamiento seguro de credenciales y la rotación automatizada de contraseñas. Esto garantiza que las credenciales nunca se expongan, lo que las protege de ser comprometidas y mal utilizadas.

Monitoreo de sesiones

Los VPN no suelen ofrecer funciones integradas de monitoreo o grabación de sesiones. Una vez conectado a un VPN, la actividad de un usuario no se rastrea, lo que hace que las organizaciones sean incapaces de detectar actividad maliciosa o realizar auditorías detalladas. Por el contrario, la RPAM proporciona monitoreo de sesiones en tiempo real, grabación de sesiones y registro de auditoría para cada sesión privilegiada. Esto les permite a los equipos de seguridad detectar comportamientos sospechosos y mantener registros de auditoría exhaustivos para el cumplimiento. Las soluciones de RPAM de próxima generación también utilizan la Inteligencia Artificial (IA) en su plataforma para habilitar la detección y respuesta automatizadas de amenazas durante las sesiones.

Integraciones

Generalmente, los VPN funcionan como herramientas de acceso a la red independientes con integraciones limitadas más allá de los sistemas básicos de autenticación. Las soluciones de RPAM van más allá, ya que están diseñadas para integrarse con una variedad de proveedores de identidad (IdP) y plataformas de Gestión de Información y Eventos de Seguridad (SIEM) para crear un entorno más unificado y basado en políticas para un acceso seguro.

Cumplimiento y presentación de informes

Aunque los VPN ofrecen conectividad básica, no proporcionan los informes detallados necesarios para los estándares del cumplimiento. Con un VPN, las organizaciones a menudo necesitan recopilar registros de actividad y auditarlos con herramientas de terceros. Para simplificar el cumplimiento y la generación de informes, las soluciones de RPAM incluyen informes automatizados y registros de sesión para ayudar a las organizaciones a cumplir de manera más efectiva con las estrictas normas del sector, como el RGPD, HIPAA y PCI-DSS.

| Feature | RPAM | VPN |

|---|---|---|

| Access control | Granular, time-limited access via RBAC and JIT access | Broad access to the entire network once authenticated |

| Credential security | No credentials are exposed due to JIT access, secure vaulting and automated credential rotation | Relies on static credentials, increasing the risk of misuse or theft |

| Session monitoring | Real-time session monitoring and recording | Little to no visibility into session activity |

| Integrations | Natively integrates with IdPs, SIEM platforms, DevOps tools and PAM solutions | Limited integrations beyond basic authentication methods |

| Compliance | Built-in tools for audit trails, reporting and compliance support | Often requires additional tools for compliance |

Cuándo usar VPNs

Aunque la RPAM proporciona un acceso más seguro para los usuarios con privilegios, los VPN pueden seguir siendo adecuadas para las organizaciones donde se necesita un acceso amplio a la red. Aquí hay algunos escenarios en los que usar un VPN tiene sentido:

- Permitir el acceso remoto general para usuarios sin privilegios

- Asegurar el tráfico de internet en redes WiFi públicas

- Soporte para sistemas heredados que requieren acceso a nivel de red

Cuándo usar la RPAM

La RPAM protege de forma más eficaz el acceso remoto y proporciona a las organizaciones una visibilidad y un control totales sobre el acceso privilegiado, lo cual es fundamental para los entornos de TI modernos. Aquí hay varios escenarios en los que la RPAM es la mejor opción:

- Otorgar acceso temporal y limitado a proveedores externos

- Permitir que los equipos de DevOps gestionen entornos nativos de la nube

- Proporcionar a los administradores de TI un acceso remoto seguro a bases de datos y servidores

- Cumplir con estrictos requisitos de cumplimiento, como HIPAA, PCI DSS y el GDPR

Acceso remoto seguro en su organización con Keeper

Elegir la solución de acceso remoto adecuada es crucial para asegurar el acceso privilegiado y cumplir con los requisitos modernos del cumplimiento. Si bien los VPN son útiles para un acceso amplio y conectividad de propósito general, la RPAM ofrece un enfoque más preciso y seguro, especialmente en entornos que requieren acceso de terceros y utilizan infraestructura en la nube. Para las organizaciones que buscan evitar las limitaciones comunes de los VPN tradicionales, considere implementar una solución RPAM moderna como KeeperPAM®. Sobre la base de una arquitectura de confianza cero, KeeperPAM permite controles de acceso granulares, almacenamiento de credenciales, monitoreo de sesiones en tiempo real y registro detallado de auditoría desde una interfaz unificada y fácil de usar.

Comience hoy mismo su prueba gratuita de KeeperPAM para cumplir con los estándares de cumplimiento modernos, habilitar el acceso seguro de proveedores y tomar el control total del acceso privilegiado dentro de su organización.