Чтобы поддерживать эффективность процессов, финансовые организации активно привлекают внешних партнеров — от платежных систем и банковских платформ до финтех-сервисов. Согласно отчету Verizon об утечках данных за...

Организации, поддерживающие удаленную работу и доступ третьих сторон, сталкиваются с повышенными рисками безопасности критически важных систем. Хотя виртуальные частные сети (VPN) были традиционным решением для защиты удаленного доступа, они не могут соответствовать современным требованиям безопасности и соответствия, которые лучше управляются с помощью системы управления удаленным привилегированным доступом (RPAM). Основное различие между RPAM и VPN заключается в том, что VPN предоставляют широкий доступ к сети, тогда как RPAM обеспечивает строго контролируемый, ограниченный по времени и привилегированный доступ к конкретным системам для удаленных пользователей.

Продолжайте читать, чтобы узнать больше о ключевых различиях между RPAM и VPN и о том, когда целесообразно использовать каждый из них.

Что такое RPAM?

Управление привилегированным удаленным доступом (RPAM) — это решение для управления безопасностью, которое контролирует и управляет привилегированным доступом к критически важным системам для пользователей за пределами сети организации. RPAM позволяет организациям предоставлять удаленный доступ к серверам, базам данных и приложениям, не раскрывая учетные данные и не увеличивая атакующую поверхность. Обычно построенный на модели безопасности с нулевым доверием, RPAM обеспечивает гранулярный контроль доступа, регистрирует все привилегированные действия и гарантирует, что только авторизованные пользователи могут подключаться к определенным ресурсам в течение установленного времени.

Типичные варианты использования RPAM включают безопасный удаленный доступ для ИТ-администраторов, доступ сторонних поставщиков и привилегированный доступ к облачным средам или инструментам DevOps. Устраняя постоянный доступ и обеспечивая полную видимость привилегированных сессий, RPAM значительно снижает риск несанкционированного доступа и помогает организациям с распределенным персоналом соответствовать стандартам соответствия.

Что такое VPN?

Виртуальная частная сеть (VPN) создает зашифрованное соединение между устройством пользователя и частной сетью, позволяя удаленным пользователям безопасно получать доступ к внутренним ресурсам через интернет. VPN чаще всего используются для маскировки IP-адресов, защиты данных при передаче и расширения доступа к сети для сотрудников, работающих вне офиса. Несколько вариантов использования VPN включают удаленный доступ к рабочим ресурсам, подключение нескольких офисов к одной сети и обеспечение безопасного просмотра в общедоступных сетях Wi-Fi.

Хотя VPN были надежным решением для удаленного доступа, они все чаще делают удаленный доступ менее безопасным. Среди преимуществ VPN — их способность шифровать данные при передаче, расширять доступ к внутренней сети для удаленных пользователей и помогать в соблюдении определенных требований по защите данных. Однако VPN также имеют растущие ограничения, так как удаленный доступ требует более продвинутых мер безопасности. Основная проблема заключается в том, что VPN могут предоставлять чрезмерно широкий доступ к сети, увеличивая риски безопасности в случае компрометации учетных данных. Настройка VPN также может быть сложной и трудной для управления в крупных или гибридных организациях, особенно с постоянной необходимостью в патчах и обновлениях.

Основные различия между RPAM и VPN

Хотя и RPAM, и VPN обеспечивают безопасный удаленный доступ к внутренним системам, они делают это с разными уровнями контроля и видимости. VPN были созданы для обеспечения широкой сетевой связи, в то время как RPAM специально сосредоточен на защите привилегированного доступа. Вот основные различия между RPAM и VPN.

Контроль доступа

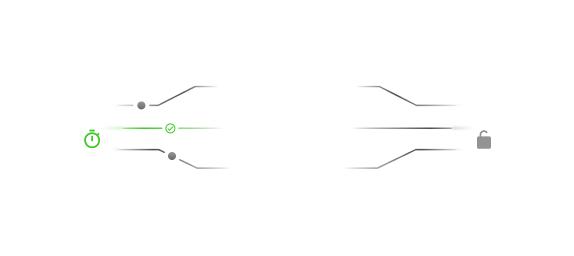

VPN предоставляют пользователям доступ к более широкой сети организации после прохождения аутентификации. Наличие такого уровня доступа может ненужно подвергать критические системы риску. В отличие от этого, RPAM применяет контроль доступа на основе ролей (RBAC) и придерживается принципа наименьших привилегий (PoLP). Он предоставляет пользователям доступ только к конкретным ресурсам, необходимым для выполнения их обязанностей, и на ограниченный срок, что значительно уменьшает площадь атаки и ограничивает боковое перемещение в случае утечки данных.

Безопасность учетных данных

При использовании VPN пользователи обычно полагаются на статические учетные данные, которые необходимо хранить или передавать, что увеличивает риск кражи учетных данных и несанкционированного доступа. RPAM устраняет необходимость раскрывать или совместно использовать привилегированные учетные данные, используя доступ «точно в срок» (JIT), безопасное хранилище учетных данных и автоматическую ротацию паролей. Это гарантирует, что учетные данные никогда не будут раскрыты, защищая их от компрометации и неправомерного использования.

Мониторинг сеанса

VPN обычно не предлагают встроенные возможности мониторинга или записи сеансов. После подключения к VPN активность пользователя не отслеживается, что не позволяет организациям обнаруживать вредоносную активность или проводить детальные аудиты. В отличие от этого, RPAM обеспечивает мониторинг сеансов, запись и ведение аудита в режиме реального времени для каждого привилегированного сеанса. Это позволяет командам безопасности обнаруживать подозрительное поведение и поддерживать всесторонние аудиторские следы для соблюдения нормативных требований. Решения RPAM нового поколения также используют искусственный интеллект (ИИ) в своей платформе для автоматического обнаружения угроз и реагирования на них во время сессий.

Интеграции

Как правило, VPN функционируют как автономные инструменты для сетевого доступа с ограниченными интеграциями, которые выходят за рамки базовых систем аутентификации. Решения RPAM идут дальше, так как они разработаны для интеграции с различными поставщиками удостоверений личности (IdP) и платформами управления информацией и событиями безопасности (SIEM), чтобы создать более унифицированную, управляемую политиками среду для безопасного доступа.

Соответствие требованиям и отчетность

Хотя VPN предлагают базовую связь, они не обеспечивают подробной отчетности, необходимой для стандартов соответствия нормативным требованиям. С помощью VPN организациям часто необходимо собирать журналы активности и проверять их с помощью сторонних инструментов. Чтобы упростить соблюдение требований и отчетность, решения RPAM включают автоматизированную отчетность и журналы сеансов, чтобы помочь организациям более эффективно соблюдать строгие отраслевые стандарты, такие как GDPR, HIPAA и PCI-DSS.

| Feature | RPAM | VPN |

|---|---|---|

| Access control | Granular, time-limited access via RBAC and JIT access | Broad access to the entire network once authenticated |

| Credential security | No credentials are exposed due to JIT access, secure vaulting and automated credential rotation | Relies on static credentials, increasing the risk of misuse or theft |

| Session monitoring | Real-time session monitoring and recording | Little to no visibility into session activity |

| Integrations | Natively integrates with IdPs, SIEM platforms, DevOps tools and PAM solutions | Limited integrations beyond basic authentication methods |

| Compliance | Built-in tools for audit trails, reporting and compliance support | Often requires additional tools for compliance |

Когда использовать VPN

Хотя RPAM обеспечивает более безопасный доступ для привилегированных пользователей, VPN все еще может быть подходящим для организаций, которым необходим широкий доступ к сети. Вот несколько сценариев, в которых использование VPN имеет смысл:

- Разрешение общего удаленного доступа для непривилегированных пользователей

- Защита интернет-трафика в общедоступных сетях WiFi

- Поддержка устаревших систем, которым требуется доступ на сетевом уровне

Когда использовать RPAM

RPAM более эффективно защищает удаленный доступ и предоставляет организациям полную видимость и контроль над привилегированным доступом, что критически важно для современных ИТ-сред. Вот несколько сценариев, где RPAM является лучшим вариантом:

- Предоставление временного, ограниченного по времени доступа сторонним поставщикам

- Позволяет командам DevOps управлять облачными средами

- Предоставление ИТ-администраторам безопасного удаленного доступа к базам данных и серверам

- Соблюдение строгих требований соответствия, таких как HIPAA, PCI-DSS и GDPR

Обеспечьте безопасный удаленный доступ в вашей организации с помощью Keeper

Выбор правильного решения для удаленного доступа имеет решающее значение для обеспечения безопасности привилегированного доступа и соблюдения современных требований соответствия. Хотя VPN полезны для широкого доступа и общего подключения, RPAM предлагает более точный и безопасный подход, особенно в средах, требующих доступа третьих лиц и использования облачной инфраструктуры. Для организаций, стремящихся избежать распространенных ограничений традиционных VPN, рекомендуется рассмотреть внедрение современного RPAM-решения, такого как KeeperPAM®. Основанный на архитектуре нулевого доверия, KeeperPAM предоставляет детализированный контроль доступа, хранение учетных данных, мониторинг сеансов в реальном времени и подробное ведение аудита через единый, удобный интерфейс.

Начните бесплатную пробную версию KeeperPAM сегодня, чтобы соответствовать современным стандартам, обеспечить безопасный доступ к поставщикам и взять под полный контроль привилегированный доступ в вашей организации.