Finanzinstitute sind für die Aufrechterhaltung ihrer betrieblichen Effizienz in hohem Maße auf Dritte wie Zahlungsabwickler, Anbieter von Bankplattformen und Fintech-Integrationen angewiesen. Laut dem Bericht zur Untersu...

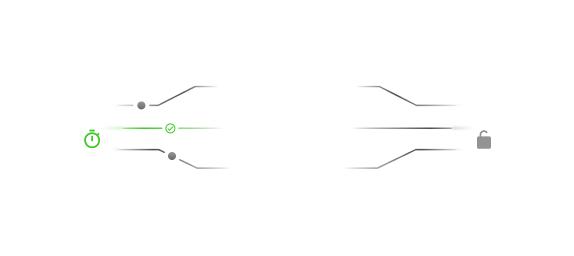

Unternehmen, die Remote-Arbeit und den Zugriff Dritter unterstützen, sind mit erhöhten Sicherheitsrisiken für kritische Systeme konfrontiert. Während virtuelle private Netzwerke (VPNs) traditionell die Lösung für die Sicherung des Remote-Zugriffs darstellen, können sie mit den modernen Sicherheits- und Compliance-Anforderungen nicht mehr mithalten, die sich besser durch eine RPAM-Lösung (Remote Privileged Access Management) bewältigen lassen. Der Hauptunterschied zwischen RPAM und VPNs besteht darin, dass VPNs einen umfassenden Netzwerkzugriff ermöglichen, während RPAM einen streng kontrollierten, zeitlich begrenzten und privilegierten Zugriff auf bestimmte Systeme für Remote-Benutzer bietet.

Lesen Sie weiter, um mehr über die wichtigsten Unterschiede zwischen RPAM und VPNs zu erfahren und wann der Einsatz des jeweiligen Systems angebracht ist.

Was ist RPAM?

Remote Privileged Access Management (RPAM) ist eine Sicherheitslösung, die den privilegierten Zugriff von Benutzern außerhalb des Unternehmensnetzwerks auf kritische Systeme kontrolliert und verwaltet. RPAM ermöglicht es Unternehmen, Remote-Zugriff auf Server, Datenbanken und Anwendungen zu gewähren, ohne Zugangsdaten preiszugeben oder die Angriffsoberfläche zu vergrößern. Typischerweise auf einem Zero-Trust-Sicherheitsmodell aufgebaut, setzt RPAM granulare Zugriffskontrollen durch, protokolliert alle privilegierten Aktivitäten und stellt sicher, dass nur autorisierte Benutzer für einen festgelegten Zeitraum auf bestimmte Ressourcen zugreifen können.

Zu den gängigen Anwendungsfällen für RPAM gehören der sichere Remote-Zugriff für IT-Administratoren, Drittanbieter-Zugriff und privilegierter Zugriff auf Cloud-native Umgebungen oder DevOps-Tools. Durch die Eliminierung von ständigen Zugriffen und die vollständige Einsicht in privilegierte Sitzungen reduziert RPAM das Risiko unbefugten Zugriffs deutlich und unterstützt Unternehmen mit verteilten Arbeitsplätzen bei der Einhaltung von Compliance-Standards.

Was ist ein VPN?

Ein Virtual Private Network (VPN) stellt eine verschlüsselte Verbindung zwischen dem Gerät eines Benutzers und einem privaten Netzwerk her, sodass Remote-Benutzer sicher über das Internet auf interne Ressourcen zugreifen können. VPNs werden am häufigsten verwendet, um IP-Adressen zu maskieren, Daten während der Übertragung zu schützen und den Netzwerkzugriff für Mitarbeiter zu erweitern, die außerhalb des Büros arbeiten. Mehrere Anwendungsfälle für VPNs umfassen den Remote-Arbeitszugriff, das Verbinden mehrerer Büros mit einem Netzwerk und das sichere Surfen im öffentlichen WLAN.

Obwohl VPNs eine zuverlässige Lösung für den Remote-Zugriff sind, machen sie den Remote-Zugriff zunehmend unsicherer. Zu den Vorteilen von VPNs gehören ihre Fähigkeiten, Daten während der Übertragung zu verschlüsseln, den internen Netzwerkzugriff auf Remote-Benutzer auszudehnen und zur Einhaltung bestimmter Datenschutzanforderungen beizutragen. Allerdings gehen mit VPNs auch zunehmende Einschränkungen einher, da der Remote-Zugriff fortschrittlichere Sicherheitsmaßnahmen erfordert. Ein großes Problem besteht darin, dass VPNs einen zu umfassenden Zugriff auf ein Netzwerk gewähren können, was die Sicherheitsrisiken erhöht, falls Zugangsdaten kompromittiert werden. VPN-Einrichtungen können auch für große oder hybride Unternehmen komplex und schwer zu verwalten sein, insbesondere wenn ständig Patches und Updates benötigt werden.

Die wesentlichen Unterschiede zwischen RPAM und VPNs

RPAM und VPNs bieten beide einen sicheren Fernzugriff auf interne Systeme, jedoch mit unterschiedlichen Kontroll- und Sichtbarkeitsniveaus. VPNs wurden für eine breite Netzwerkkonnektivität entwickelt, während RPAM sich speziell auf die Sicherung des privilegierten Zugangs konzentriert. Hier sind die Hauptunterschiede zwischen RPAM und VPNs.

Zugriffskontrolle

VPNs gewähren Benutzern nach der Authentifizierung Zugriff auf das breitere Netzwerk eines Unternehmens. Ein solch umfangreicher Zugriff kann kritische Systeme unnötig gefährden. Im Gegensatz dazu erzwingt RPAM rollenbasierte Zugriffskontrollen (RBAC) und hält sich an das Least-Privilege-Prinzip (PoLP). Es gewährt Benutzern nur Zugriff auf die spezifischen Ressourcen, die für die Ausführung ihrer Aufgaben erforderlich sind, und das nur für eine begrenzte Zeit. Dadurch wird die Angriffsoberfläche erheblich reduziert und die laterale Bewegung im Falle eines Datenverstoßes eingeschränkt.

Die Sicherheit von Zugangsdaten

Bei VPNs verlassen sich Benutzer in der Regel auf statische Zugangsdaten, die gespeichert oder weitergegeben werden müssen, was das Risiko des Diebstahls von Zugangsdaten und unbefugtem Zugriff erhöht. RPAM eliminiert die Notwendigkeit, privilegierte Zugangsdaten offenzulegen oder weiterzugeben, indem JIT-Zugriff (Just-in-Time) sicheres Credential Vaulting und automatisierte Passwortrotation genutzt werden. Dadurch wird sichergestellt, dass Zugangsdaten niemals offengelegt werden und somit vor Kompromittierung und Missbrauch geschützt sind.

Sitzungsüberwachung

VPNs bieten normalerweise keine integrierten Funktionen zur Sitzungsüberwachung oder -aufzeichnung an. Sobald eine Verbindung zu einem VPN besteht, werden die Aktivitäten eines Benutzers nicht mehr verfolgt, wodurch Unternehmen nicht in der Lage sind, bösartige Aktivitäten zu erkennen oder detaillierte Prüfungen durchzuführen. Im Gegensatz dazu bietet RPAM Sitzungsüberwachung in Echtzeit, Aufzeichnung und Audit-Protokollierung für jede privilegierte Sitzung. Dadurch können Sicherheitsteams verdächtiges Verhalten erkennen und umfassende Audit-Trails zur Einhaltung der Vorschriften aufrechterhalten. RPAM-Lösungen der nächsten Generation nutzen auch künstliche Intelligenz (KI) in ihrer Plattform, um eine automatisierte Bedrohungserkennung und -reaktion während der Sitzungen zu ermöglichen.

Integrationen

Im Allgemeinen arbeiten VPNs als eigenständige Netzwerkzugangstools mit begrenzten Integrationen über grundlegende Authentifizierungssysteme hinaus. RPAM-Lösungen gehen noch weiter, da sie für die Integration mit einer Vielzahl von Identitätsanbietern (IdPs) und SIEM-Plattformen (Security Information and Event Management) konzipiert sind, um eine einheitlichere, richtliniengesteuerte Umgebung für den sicheren Zugriff zu schaffen.

Compliance und Berichterstattung

Obwohl VPNs eine grundlegende Konnektivität bieten, liefern sie nicht die detaillierte Berichterstattung, die für die Einhaltung gesetzlicher Vorschriften erforderlich ist. Mit einem VPN müssen Unternehmen häufig Aktivitätsprotokolle erfassen und diese mit Drittanbieter-Tools auditieren. Um die Einhaltung von Vorschriften und die Berichterstattung zu vereinfachen, bieten RPAM-Lösungen automatisierte Berichte und Sitzungsprotokolle, die Unternehmen dabei helfen, strenge Branchenstandards wie die DSGVO, HIPAA und PCI-DSS effektiver zu erfüllen.

| Feature | RPAM | VPN |

|---|---|---|

| Access control | Granular, time-limited access via RBAC and JIT access | Broad access to the entire network once authenticated |

| Credential security | No credentials are exposed due to JIT access, secure vaulting and automated credential rotation | Relies on static credentials, increasing the risk of misuse or theft |

| Session monitoring | Real-time session monitoring and recording | Little to no visibility into session activity |

| Integrations | Natively integrates with IdPs, SIEM platforms, DevOps tools and PAM solutions | Limited integrations beyond basic authentication methods |

| Compliance | Built-in tools for audit trails, reporting and compliance support | Often requires additional tools for compliance |

Wann VPNs verwendet werden sollten

Während RPAM einen sichereren Zugriff für privilegierte Benutzer bietet, können VPNs für Unternehmen, in denen ein breiter Netzwerkzugriff erforderlich ist, dennoch geeignet sein. Hier sind einige Szenarien, in denen die Nutzung eines VPNs sinnvoll ist:

- Den allgemeinen Fernzugriff für nicht privilegierte Benutzer erlauben

- Absicherung des Internetverkehrs in öffentlichen WLAN-Netzwerken

- Unterstützung von Altsystemen, die Zugriff auf Netzwerkebene erfordern

Wann RPAM verwendet werden sollte

RPAM sichert den Remote-Zugriff effektiver und bietet Unternehmen vollständige Transparenz und Kontrolle über privilegierte Zugriffe, was für moderne IT-Umgebungen entscheidend ist. Hier sind einige Szenarien, in denen RPAM die bessere Option ist:

- Gewährung von vorübergehendem, zeitlich begrenztem Zugriff für Drittanbieter

- DevOps-Teams die Verwaltung von Cloud-nativen Umgebungen ermöglichen

- Bereitstellung von sicherem Remote-Zugriff auf Datenbanken und Server für IT-Administratoren

- Erfüllung strenger Compliance-Anforderungen wie HIPAA, PCI DSS und der DSGVO

Sichern Sie den Remote-Zugriff in Ihrem Unternehmen mit Keeper.

Die Wahl der richtigen Remote-Zugriffslösung ist entscheidend, um privilegierten Zugriff zu sichern und moderne Compliance-Anforderungen zu erfüllen. Während VPNs für den allgemeinen Zugriff und die allgemeine Konnektivität nützlich sind, bietet RPAM einen präziseren und sichereren Ansatz, insbesondere in Umgebungen, die den Zugriff von Drittanbietern erfordern und Cloud-Infrastruktur verwenden. Für Unternehmen, die die üblichen Einschränkungen herkömmlicher VPNs vermeiden möchten, sollte die Implementierung einer modernen RPAM-Lösung wie KeeperPAM® in Betracht gezogen werden. KeeperPAM, das auf einer Zero-Trust-Architektur basiert, ermöglicht granulare Zugriffskontrollen, die sichere Speicherung von Zugangsdaten, Echtzeit-Sitzungsüberwachung und detaillierte Audit-Protokollierung über eine einheitliche, benutzerfreundliche Oberfläche.

Starten Sie noch heute Ihre kostenlose Testversion von KeeperPAM, um moderne Compliance-Standards zu erfüllen, sicheren Anbieterzugriff zu ermöglichen und die volle Kontrolle über den privilegierten Zugriff innerhalb Ihres Unternehmens zu übernehmen.