Gli istituti finanziari si affidano molto a fornitori terzi come processori di pagamento, fornitori di piattaforme bancarie e integrazioni fintech per mantenere l'efficienza operativa. Infatti, secondo

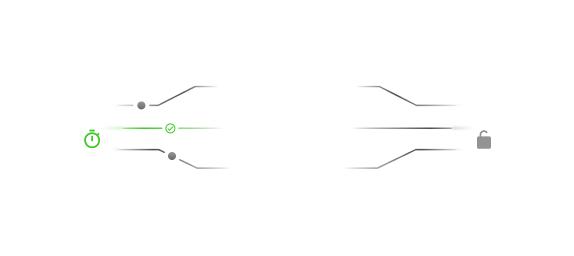

Le organizzazioni che supportano il lavoro da remoto e l’accesso da parte di terzi devono affrontare maggiori rischi per la sicurezza dei sistemi critici. Sebbene le reti private virtuali (VPN) siano la soluzione tradizionalmente utilizzata per proteggere l’accesso remoto, non sono in grado di soddisfare le moderne esigenze di sicurezza e conformità, che possono essere gestite meglio tramite una soluzione Remote Privileged Access Management (RPAM). La principale differenza tra RPAM e VPN è che le VPN forniscono un ampio accesso alla rete, mentre le soluzioni RPAM offrono un accesso privilegiato, altamente controllato e limitato nel tempo a sistemi specifici per gli utenti remoti.

Continua a leggere per scoprire le principali differenze tra RPAM e VPN e quando è opportuno usarli.

Che cos’è RPAM?

Remote Privileged Access Management (RPAM) è una soluzione di sicurezza che controlla e gestisce l’accesso con privilegi ai sistemi critici da parte di utenti esterni alla rete di un’organizzazione. RPAM consente alle organizzazioni di concedere l’accesso remoto a server, database e applicazioni senza esporre credenziali o ampliare la superficie di attacco. Generalmente basato su un modello di sicurezza zero-trust, RPAM applica controlli di accesso granulari, registra tutte le attività privilegiate e garantisce che solo gli utenti autorizzati possano connettersi a determinate risorse per un periodo di tempo stabilito.

I casi d’uso comuni di RPAM includono l’accesso remoto sicuro per gli amministratori IT, l’accesso di fornitori terzi e l’accesso con privilegi agli ambienti cloud-native o agli strumenti DevOps. Eliminando l’accesso permanente e fornendo piena visibilità sulle sessioni privilegiate, RPAM riduce significativamente il rischio di accessi non autorizzati e aiuta le organizzazioni con una forza lavoro distribuita a soddisfare gli standard di conformità.

Che cos’è una VPN?

Una Virtual Private Network (VPN) crea una connessione crittografata tra il dispositivo di un utente e una rete privata, consentendo agli utenti remoti di accedere alle risorse interne in modo sicuro su internet. Le VPN vengono spesso utilizzate per mascherare gli indirizzi IP, proteggere i dati in transito ed espandere l’accesso alla rete ai dipendenti che lavorano fuori dall’ufficio. I casi d’uso delle VPN includono l’accesso al lavoro da remoto, la connessione di più uffici a un’unica rete e l’abilitazione della navigazione sicura sul Wi-Fi pubblico.

Le VPN, un tempo affidabili, oggi stanno rendendo l’accesso remoto sempre meno sicuro. Tra i vantaggi delle VPN ci sono la capacità di crittografare i dati in transito, estendere l’accesso alla rete interna agli utenti remoti e contribuire a soddisfare determinati requisiti di protezione dei dati per la conformità. Tuttavia, le VPN presentano anche limitazioni crescenti perché l’accesso remoto richiede misure di sicurezza più avanzate. Una delle principali preoccupazioni è che le VPN possano garantire un accesso eccessivamente ampio a una rete, aumentando i rischi per la sicurezza se le credenziali vengono compromesse. Le configurazioni VPN possono essere complesse e difficili da gestire per le organizzazioni su larga scala o ibride, soprattutto a causa della costante necessità di patch e aggiornamenti.

Le principali differenze tra RPAM e VPN

Sebbene sia RPAM che le VPN forniscano un accesso remoto sicuro ai sistemi interni, lo fanno con diversi livelli di controllo e visibilità. Le VPN sono state create per una connettività di rete ampia, mentre RPAM si concentra specificamente sulla protezione degli accessi con privilegi. Ecco le principali differenze tra RPAM e VPN.

Controllo degli accessi

Le VPN garantiscono agli utenti l’accesso alla rete più ampia di un’organizzazione una volta autenticati. Un accesso così ampio può esporre inutilmente i sistemi critici. Al contrario, RPAM applica il controllo degli accessi basato sui ruoli (RBAC) e aderisce al principio del privilegio minimo (PoLP). Garantisce agli utenti l’accesso solo alle risorse specifiche necessarie per svolgere il loro lavoro e per un periodo di tempo limitato, riducendo significativamente la superficie di attacco e limitando i movimenti laterali in caso di violazione dei dati.

Sicurezza delle credenziali

Con le VPN, gli utenti in genere si affidano a credenziali statiche che devono essere archiviate o condivise, il che aumenta il rischio di furto di credenziali e di accessi non autorizzati. RPAM elimina la necessità di esporre o condividere credenziali privilegiate utilizzando l’accesso Just-in-Time (JIT), il vaulting sicuro delle credenziali e la rotazione automatica delle password. Ciò garantisce che le credenziali non vengano mai esposte, proteggendole dalla compromissione e dall’uso improprio.

Il monitoraggio delle sessioni

Le VPN solitamente non offrono funzionalità integrate di monitoraggio o registrazione delle sessioni. Una volta effettuata la connessione a una VPN, l’attività di un utente non viene tracciata, per cui le organizzazioni non hanno la possibilità di rilevare attività dannose o condurre audit dettagliati. Al contrario, RPAM fornisce il monitoraggio delle sessioni in tempo reale, la registrazione e il logging degli audit per ogni sessione privilegiata. Ciò consente ai team di sicurezza di rilevare comportamenti sospetti e mantenere audit trail completi per la conformità. Le soluzioni RPAM di nuova generazione sfruttano anche l’intelligenza artificiale (AI) nella loro piattaforma per consentire il rilevamento e la risposta automatica alle minacce durante le sessioni.

Integrazioni

In generale, le VPN funzionano come strumenti di accesso alla rete autonomi con integrazioni limitate oltre ai sistemi di autenticazione di base. Le soluzioni RPAM vanno oltre, in quanto sono progettate per integrarsi con una varietà di provider di identità (IdP) e piattaforme di gestione delle informazioni e degli eventi di sicurezza (SIEM) per creare un ambiente più unificato e basato su policy per l’accesso sicuro.

Conformità e reporting

Sebbene le VPN offrano una connettività di base, non riescono a fornire i report dettagliati necessari per garantire la conformità normativa. Con una VPN, le organizzazioni hanno spesso bisogno di raccogliere registri delle attività e di verificarli con strumenti di terze parti. Per semplificare la conformità e il reporting, le soluzioni RPAM includono report automatizzati e registri delle sessioni per aiutare le organizzazioni a soddisfare più efficacemente i rigorosi standard del settore, come il GDPR, l’HIPAA e il PCI-DSS.

| Feature | RPAM | VPN |

|---|---|---|

| Access control | Granular, time-limited access via RBAC and JIT access | Broad access to the entire network once authenticated |

| Credential security | No credentials are exposed due to JIT access, secure vaulting and automated credential rotation | Relies on static credentials, increasing the risk of misuse or theft |

| Session monitoring | Real-time session monitoring and recording | Little to no visibility into session activity |

| Integrations | Natively integrates with IdPs, SIEM platforms, DevOps tools and PAM solutions | Limited integrations beyond basic authentication methods |

| Compliance | Built-in tools for audit trails, reporting and compliance support | Often requires additional tools for compliance |

Quando utilizzare le VPN

Sebbene RPAM fornisca un accesso più sicuro per gli utenti con privilegi, le VPN possono comunque essere appropriate per le organizzazioni in cui è necessario un ampio accesso alla rete. Ecco alcuni scenari in cui è sensato utilizzare una VPN:

- Consentire l’accesso remoto generale per utenti senza privilegi

- Proteggere il traffico internet su reti Wi-Fi pubbliche

- Supportare i sistemi legacy che richiedono l’accesso a livello di rete

Quando usare RPAM

RPAM protegge in modo più efficace l’accesso remoto e garantisce alle organizzazioni piena visibilità e controllo sugli accessi con privilegi, un aspetto fondamentale per i moderni ambienti IT. Ecco diversi scenari in cui RPAM è l’opzione migliore:

- Concedere l’accesso temporaneo e limitato nel tempo a fornitori terzi

- Consentire ai team DevOps di gestire ambienti cloud-native

- Fornire agli amministratori IT un accesso remoto sicuro a database e server

- Soddisfare rigorosi requisiti di conformità, come HIPAA, PCI DSS e il GDPR

Garantisci un accesso remoto sicuro nella tua organizzazione con Keeper

Scegliere la soluzione giusta per l’accesso remoto è fondamentale per proteggere gli accessi privilegiati e rispettare i requisiti di conformità moderni. Sebbene le VPN siano utili per un accesso ampio e una connettività generica, RPAM offre un approccio più preciso e sicuro, soprattutto in ambienti che richiedono l’accesso di terzi e utilizzano infrastrutture cloud. Per le organizzazioni che vogliono evitare le limitazioni comuni delle VPN tradizionali, è consigliabile implementare una soluzione RPAM moderna come KeeperPAM®. Basato su un’architettura zero-trust, KeeperPAM consente controlli di accesso granulari, archiviazione delle credenziali, monitoraggio delle sessioni in tempo reale e registrazione dettagliata degli audit da un’interfaccia unificata e intuitiva.

Inizia oggi la tua prova gratuita di KeeperPAM per soddisfare i moderni standard di conformità, consentire l’accesso sicuro ai fornitori e assumere il pieno controllo degli accessi con privilegi all’interno della tua organizzazione.