金融机构高度依赖第三方供应商,如支付处理商、银行平台

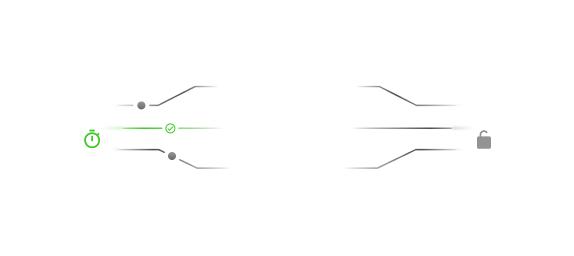

对于支持远程工作及第三方访问的组织来说,关键系统面临的安全风险更高。 虽然虚拟专用网络(VPN)长期以来是远程访问安全的传统方案,但它难以满足现代安全和合规需求,而远程特权访问管理(RPAM)解决方案能更有效应对这些挑战。 RPAM 与 VPN 的核心区别在于,VPN 提供广泛网络访问,而 RPAM 则为远程用户提供高度受控、限时的特权访问,仅针对特定系统。

继续阅读,深入了解 RPAM 与 VPN 的关键区别,以及何时适合使用各自方案。

什么是 RPAM?

远程特权访问管理(RPAM)是一种安全解决方案,用于控制和管理组织网络外部用户对关键系统的特权访问。 RPAM 允许组织在无需暴露凭据或增加攻击面攻击面风险的情况下,为服务器、数据库和应用程序授予远程访问权限。 RPAM 通常建立在零信任安全模型之上,实现精细化的访问控制、记录所有特权操作,并确保仅授权用户能够在设定时间内访问特定资源。

RPAM 的常见应用场景包括 IT 管理员的安全远程访问、第三方供应商访问以及对云原生环境或 DevOps 工具的特权访问。 通过消除常设权限并提供对特权会话的全面可视化,RPAM 可显著降低未经授权访问的风险,并帮助拥有分布式团队的组织满足合规标准。

什么是 VPN?

虚拟专用网络 (Virtual Private Network,VPN)在用户设备与专用网络之间建立加密通道,使远程用户能够通过互联网安全访问内部资源。 VPN 最常用于屏蔽 IP 地址,保护传输中的数据,并扩展在办公室外工作的员工的网络访问权限。 VPN 的多种使用场景包括远程办公、多办公网络互联,以及公共 WiFi上的安全浏览。

尽管 VPN 长期以来一直是远程访问的可靠解决方案,但随着安全需求日益提高,它们在保障远程访问方面的效果正在逐渐减弱。 VPN 的优势在于能够加密传输中的数据,将内部网络安全地延伸至远程用户,同时帮助企业满足部分数据保护和合规要求。 然而,随着远程访问对安全性的要求不断提升,VPN 的局限性也愈发明显: 一个主要担忧是,VPN 可能授予网络过于广泛的访问权限,一旦凭证泄露,安全风险将大幅增加。 对于大规模或混合型组织而言,VPN 的部署与管理较为复杂,且需频繁进行补丁更新和维护;

RPAM 与 VPN 的主要差异

RPAM 与 VPN 都可提供安全远程访问,但在控制力度和可见性方面有所不同。 VPN 旨在实现广泛网络连接,而 RPAM 专注于特权访问的安全保障。 以下概述 RPAM 与 VPN 的核心差异。

访问控制

VPN 用户身份验证后可访问组织更广泛的网络资源。 过多访问权限可能导致关键系统不必要的暴露。 相比之下,RPAM 强制执行基于角色的访问控制(RBAC),并遵循最小特权原则(PoLP)。 它仅在有限时间内授予用户完成工作所需的特定资源访问权限,从而显著缩小攻击面,并在数据泄露时限制横向扩散。

凭证安全

使用 VPN 时,用户通常依赖需要存储或共享的静态凭证,这增加了凭证被盗用和未经授权访问的风险。 RPAM 采用即时访问 (JIT)、安全凭证保管和自动密码轮换等技术,无需暴露或共享特权凭证。 这可确保凭证始终安全,防止被泄露或滥用。

会话监控

VPN 通常缺乏内置的会话监控和记录功能。 用户一旦连接 VPN,其活动将无法被追踪,使组织难以发现恶意行为或执行详细审计。 相比之下,RPAM 可对每个特权会话提供实时监控、记录及审计日志。 这使安全团队能够及时发现可疑行为,并维护完整的合规审计轨迹。 下一代 RPAM 解决方案还在平台中应用人工智能(AI),在会话期间实现自动化威胁检测与响应。

集成

VPN 通常作为独立网络访问工具,其集成能力仅限于基础身份验证系统。 RPAM 解决方案更进一步,它们可与多种身份提供商(IdP)及安全信息和事件管理(SIEM)平台集成,打造更加统一、策略驱动的安全访问环境。

合规与报告

虽然 VPN 可实现基本连接,但无法满足监管合规标准所需的详细报告要求。 使用 VPN 时,组织往往需收集活动日志,并借助第三方工具进行审计。 为简化合规与报告,RPAM 解决方案提供自动化报告与会话日志,帮助组织更高效地满足 GDPR、HIPAA 和 PCI-DSS 等严格行业标准。

| Feature | RPAM | VPN |

|---|---|---|

| Access control | Granular, time-limited access via RBAC and JIT access | Broad access to the entire network once authenticated |

| Credential security | No credentials are exposed due to JIT access, secure vaulting and automated credential rotation | Relies on static credentials, increasing the risk of misuse or theft |

| Session monitoring | Real-time session monitoring and recording | Little to no visibility into session activity |

| Integrations | Natively integrates with IdPs, SIEM platforms, DevOps tools and PAM solutions | Limited integrations beyond basic authentication methods |

| Compliance | Built-in tools for audit trails, reporting and compliance support | Often requires additional tools for compliance |

VPN 使用场景

虽然 RPAM 可为特权用户提供更安全访问,但在需要广泛网络访问的组织中,VPN 仍然适用。 以下是适合使用 VPN 的一些场景:

- 为非特权用户提供常规远程访问

- 保护公共 WiFi 网络中的互联网流量安全

- 支持需网络级访问的传统系统

何时使用 RPAM

RPAM 更有效地保障远程访问,为组织提供对特权访问的全面可见性与控制力,这在现代 IT 环境中至关重要。 以下几种情况下,RPAM 是更优选择:

- 向第三方供应商授予临时、有时间限制的访问权限

- 让 DevOps 团队能够管理云原生环境

- 为 IT 管理员提供安全的远程数据库和服务器访问

- 满足严格的合规性要求,如 HIPAA、PCI DSS 和 GDPR

使用 Keeper 确保组织内的远程访问安全

选择合适的远程访问解决方案,对于保障特权访问安全和满足现代合规要求至关重要 虽然 VPN 对于广泛访问和通用连接有用,但 RPAM 提供更精确、更安全的方法,尤其适用于需要第三方访问和使用云基础设施的环境。 对于希望规避传统 VPN 常见限制的组织,可以考虑实施现代RPAM解决方案,如KeeperPAM®。 KeeperPAM 基于零信任架构,通过统一且用户友好的界面,实现细粒度访问控制、凭证保管、实时会话监控以及详细审计日志记录。

即刻免费试用 KeeperPAM,以满足现代合规要求,实现安全供应商访问,并全面掌控组织内的特权访问。