Para manter a eficiência operacional, as instituições financeiras dependem bastante de fornecedores terceirizados, como processadores de pagamento, provedores de plataformas bancárias e integrações de fintech. Segundo

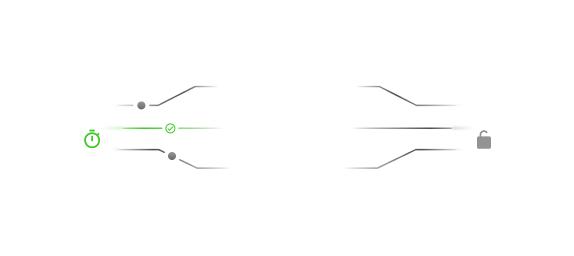

Organizações que oferecem suporte ao trabalho remoto e ao acesso de terceiros enfrentam riscos de segurança crescentes para seus sistemas críticos. Embora as redes privadas virtuais (VPNs) tenham sido a solução tradicional para proteger o acesso remoto, elas não acompanham as necessidades modernas de segurança e conformidade, que podem ser gerenciadas com muito mais eficácia por meio de uma solução de gerenciamento de acesso privilegiado remoto (RPAM). A principal diferença entre RPAM e VPNs é que as VPNs concedem acesso amplo à rede, enquanto o RPAM oferece acesso privilegiado altamente controlado e com tempo limitado a sistemas específicos para usuários remotos.

Continue lendo para saber mais sobre as principais diferenças entre RPAM e VPNs e quando é apropriado usar cada um deles.

O que é RPAM?

O Gerenciamento de Acesso Privilegiado Remoto (RPAM) é uma solução de segurança que controla e gerencia o acesso privilegiado a sistemas críticos por usuários fora da rede de uma organização. O RPAM permite que as organizações concedam acesso remoto a servidores, bancos de dados e aplicativos sem expor credenciais ou ampliar a superfície de ataque. Normalmente baseado em um modelo de segurança de confiança zero, o RPAM aplica controles de acesso granulares, registra toda a atividade privilegiada e garante que apenas usuários autorizados possam se conectar a determinados recursos por um período de tempo definido.

Os casos de uso mais comuns de RPAM incluem acesso remoto seguro para administradores de TI, acesso de fornecedores terceiros e acesso privilegiado a ambientes nativos da nuvem ou ferramentas de DevOps. Ao eliminar o acesso permanente e fornecer visibilidade total sobre as sessões privilegiadas, o RPAM reduz significativamente o risco de acesso não autorizado e ajuda organizações com equipes distribuídas a atender aos padrões de conformidade.

O que é uma VPN?

Uma Rede Privada Virtual (VPN) cria uma conexão criptografada entre o aparelho de um usuário e uma rede privada, permitindo que usuários remotos acessem recursos internos com segurança pela internet. As VPNs são usadas com mais frequência para mascarar endereços IP, proteger dados em trânsito e expandir o acesso à rede para funcionários que trabalham fora do escritório. Entre os principais casos de uso estão o acesso remoto para trabalho, a conexão de vários escritórios a uma única rede e a navegação segura em redes Wi-Fi públicas.

Embora as VPNs tenham sido uma solução confiável para acesso remoto, elas estão se tornando cada vez menos seguras. Entre os benefícios das VPNs estão a capacidade de criptografar dados em trânsito, estender o acesso à rede interna para usuários remotos e atender a certos requisitos de conformidade relacionados à proteção de dados. No entanto, as VPNs também apresentam limitações crescentes, à medida que o acesso remoto exige medidas de segurança mais avançadas. Uma das principais preocupações é que as VPNs podem conceder acesso excessivamente amplo à rede, aumentando os riscos de segurança caso as credenciais sejam comprometidas. Além disso, a configuração e a manutenção de VPNs podem ser complexas e difíceis de gerenciar em organizações híbridas ou de grande porte, especialmente devido à necessidade constante de correções e atualizações.

Principais diferenças entre RPAM e VPNs

Embora RPAM e VPNs forneçam acesso remoto seguro a sistemas internos, eles o fazem com níveis diferentes de controle e visibilidade. As VPNs foram criadas para conectividade ampla de rede, enquanto o RPAM se concentra especificamente na proteção do acesso privilegiado. Veja as principais diferenças entre RPAM e VPNs.

Controle de acesso

As VPNs concedem aos usuários acesso a toda a rede de uma organização após a autenticação. Esse nível de acesso pode expor sistemas críticos de forma desnecessária. Por outro lado, o RPAM aplica o controle de acesso baseado em funções (RBAC) e segue o princípio do menor privilégio (PoLP). Ele concede aos usuários acesso apenas aos recursos específicos necessários para desempenhar suas funções, e por um tempo limitado, reduzindo significativamente a superfície de ataque e limitando o movimento lateral em caso de violação de dados.

Segurança de credenciais

Com as VPNs, os usuários normalmente dependem de credenciais estáticas que precisam ser armazenadas ou compartilhadas, o que aumenta o risco de roubo de credenciais e acesso não autorizado. O RPAM elimina a necessidade de expor ou compartilhar credenciais privilegiadas, utilizando acesso Just-in-Time (JIT), armazenamento seguro de credenciais em cofre e rotação automática de senhas. Isso garante que as credenciais nunca sejam expostas, protegendo-as contra comprometimento e uso indevido.

Monitoramento de sessão

As VPNs geralmente não oferecem recursos integrados de monitoramento ou gravação de sessões. Depois de conectado a uma VPN, a atividade do usuário não é rastreada, o que impede as organizações de detectar comportamentos maliciosos ou realizar auditorias detalhadas. Em contraste, o RPAM fornece monitoramento de sessões em tempo real, gravação e registro de auditoria para cada sessão privilegiada. Isso permite que as equipes de segurança detectem atividades suspeitas e mantenham trilhas de auditoria abrangentes para conformidade. As soluções de RPAM de próxima geração também utilizam inteligência artificial (IA) em suas plataformas para possibilitar a detecção e a resposta automatizadas a ameaças durante as sessões.

Integrações

Normalmente, as VPNs funcionam como ferramentas independentes de acesso à rede, com integrações limitadas além dos sistemas básicos de autenticação. As soluções de RPAM vão além, pois são projetadas para se integrar a diversos provedores de identidade (IdPs) e plataformas de Gerenciamento de Informações e Eventos de Segurança (SIEM), criando um ambiente unificado e orientado por políticas para acesso seguro.

Conformidade e relatórios

Embora as VPNs ofereçam conectividade básica, elas não entregam os relatórios detalhados necessários para atender aos padrões de conformidade regulatória. Com uma VPN, as organizações geralmente precisam coletar logs de atividades e auditá-los usando ferramentas de terceiros. Para simplificar a conformidade e os relatórios, as soluções de RPAM incluem geração automatizada de relatórios e registros de sessões, ajudando as organizações a cumprir com mais eficiência os padrões rigorosos do setor, como GDPR, HIPAA e PCI-DSS.

| Feature | RPAM | VPN |

|---|---|---|

| Access control | Granular, time-limited access via RBAC and JIT access | Broad access to the entire network once authenticated |

| Credential security | No credentials are exposed due to JIT access, secure vaulting and automated credential rotation | Relies on static credentials, increasing the risk of misuse or theft |

| Session monitoring | Real-time session monitoring and recording | Little to no visibility into session activity |

| Integrations | Natively integrates with IdPs, SIEM platforms, DevOps tools and PAM solutions | Limited integrations beyond basic authentication methods |

| Compliance | Built-in tools for audit trails, reporting and compliance support | Often requires additional tools for compliance |

Quando usar VPNs

Embora o RPAM proporcione um acesso mais seguro para usuários privilegiados, as VPNs ainda podem ser adequadas em organizações que precisam de acesso mais amplo à rede. Veja alguns cenários em que o uso de uma VPN faz sentido:

- Permitir acesso remoto geral para usuários não privilegiados

- Proteger o tráfego da internet em redes Wi-Fi públicas

- Oferecer suporte a sistemas legados que exigem acesso em nível de rede

Quando usar RPAM

O RPAM protege o acesso remoto com mais eficiência e oferece às organizações total visibilidade e controle sobre o acesso privilegiado, algo essencial para os ambientes modernos de TI. Veja alguns cenários em que o RPAM é a melhor opção:

- Conceder acesso temporário e com tempo limitado a fornecedores terceiros

- Permitir que as equipes de DevOps gerenciem ambientes nativos da nuvem

- Oferecer aos administradores de TI acesso remoto seguro a bancos de dados e servidores

- Atender a rigorosos requisitos de conformidade, como HIPAA, PCI-DSS e GDPR

Proteja o acesso remoto da sua organização com o Keeper

Escolher a solução de acesso remoto certa é essencial para proteger o acesso privilegiado e atender aos requisitos modernos de conformidade. Embora as VPNs sejam úteis para acesso amplo e conectividade geral, o RPAM oferece uma abordagem mais precisa e segura, especialmente em ambientes que exigem acesso de terceiros e utilizam infraestrutura em nuvem. Para organizações que desejam evitar as limitações comuns das VPNs tradicionais, considere implementar uma solução moderna de RPAM, como o KeeperPAM®. Criado com base em uma arquitetura de confiança zero, o KeeperPAM oferece controles de acesso granulares, armazenamento de credenciais em cofre, monitoramento de sessões em tempo real e registro detalhado de auditoria, tudo em uma interface unificada e fácil de usar.

Inicie hoje mesmo sua avaliação gratuita do KeeperPAM para atender aos padrões modernos de conformidade, habilitar o acesso seguro de fornecedores e assumir controle total do acesso privilegiado dentro da sua organização.