Pour garantir leur efficacité opérationnelle, les institutions financières dépendent fortement de prestataires tiers, tels que les processeurs de paiement, les fournisseurs de plateformes bancaires et les

Les organisations qui soutiennent le télétravail et l’accès de tiers sont confrontées à des risques de sécurité accrus pour leurs systèmes critiques. Bien que les réseaux privés virtuels (VPN) aient été la réponse traditionnelle pour sécuriser l’accès à distance, ils ne peuvent pas répondre aux besoins modernes en matière de sécurité et de conformité, qui peuvent être mieux gérés grâce à une solution de gestion à distance des accès privilégiés (RPAM). La principale différence entre la gestion à distance des accès privilégiés (RPAM) et les réseaux privés virtuels (VPN) est que les VPN offrent un accès réseau étendu, tandis que la RPAM fournit un accès privilégié, hautement contrôlé et limité dans le temps à des systèmes spécifiques pour les utilisateurs distants.

Poursuivez votre lecture pour en apprendre davantage sur les différences essentielles entre RPAM et VPN, et savoir dans quelles situations il est approprié d’utiliser chacune de ces technologies.

Qu’est-ce que la RPAM ?

La gestion à distance des accès privilégiés (RPAM) est une solution de sécurité qui contrôle et gère l’accès privilégié aux systèmes critiques par des utilisateurs extérieurs au réseau d’une organisation. La RPAM permet aux organisations d’accorder un accès à distance aux serveurs, aux bases de données et aux applications sans exposer les identifiants ni augmenter la surface d’attaque. Généralement construit sur un modèle de sécurité zero trust, la RPAM applique des contrôles d’accès granulaires, consigne toutes les activités privilégiées et garantit que seuls les utilisateurs autorisés peuvent se connecter à certaines ressources pendant une période définie.

Les cas d’utilisation courants de la RPAM incluent l’accès à distance sécurisé pour les administrateurs informatiques, l’accès des fournisseurs tiers et l’accès privilégié aux environnements cloud-native ou aux outils DevOps. En éliminant les accès permanents et en offrant une visibilité totale sur les sessions privilégiées, la RPAM réduit considérablement le risque d’accès non autorisé et aide les organisations à effectifs dispersés à respecter les normes de conformité.

Qu’est-ce qu’un VPN ?

Un réseau privé virtuel (VPN) crée une connexion chiffrée entre l’appareil d’un utilisateur et un réseau privé, permettant ainsi aux utilisateurs distants d’accéder aux ressources internes en toute sécurité sur internet. Les VPN sont le plus souvent utilisés pour masquer les adresses IP, protéger les données en transit et étendre l’accès au réseau aux employés travaillant hors du bureau. L’accès au télétravail, la connexion de plusieurs bureaux à un réseau et la possibilité de naviguer en toute sécurité sur les réseaux WiFi publics sont autant de cas d’utilisation des VPN.

Bien que les VPN aient été une solution fiable pour l’accès à distance, ils rendent l’accès à distance de moins en moins sécurisé. Parmi les avantages des VPN figurent leur capacité à chiffrer les données en transit, à étendre l’accès au réseau interne aux utilisateurs distants et à aider à satisfaire certaines exigences de conformité en matière de protection des données. Cependant, les VPN présentent également des limitations croissantes, car l’accès à distance nécessite des mesures de sécurité plus avancées. L’une des principales préoccupations est que les VPN peuvent accorder un accès trop large à un réseau, ce qui augmente les risques de sécurité si les identifiants sont compromis. Les configurations VPN peuvent également être complexes et difficiles à gérer pour les organisations de grande taille ou hybrides, surtout avec le besoin constant de correctifs et de mises à jour.

Les principales différences entre la RPAM et les VPN

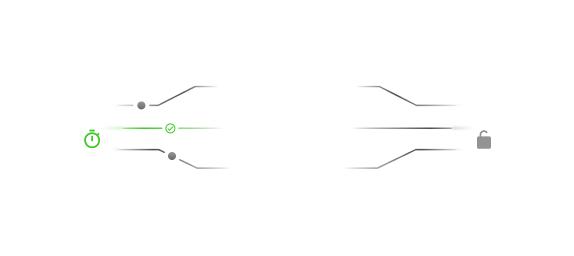

Bien que la RPAM et les VPN offrent tous deux un accès à distance sécurisé aux systèmes internes, ils le font avec des niveaux de contrôle et de visibilité différents. Les VPN ont été conçus pour une connectivité réseau étendue, tandis que la RPAM se concentre spécifiquement sur la sécurisation des accès privilégiés. Voici les principales différences entre la RPAM et les VPN.

Contrôle d’accès

Les VPN accordent aux utilisateurs l’accès au réseau étendu d’une organisation une fois authentifiés. Un tel accès peut exposer inutilement des systèmes critiques. En revanche, la RPAM applique le contrôle d’accès basé sur les rôles (RBAC) et adhère au principe du moindre privilège (PoLP). Il permet aux utilisateurs d’accéder uniquement aux ressources spécifiques nécessaires à l’exécution de leur travail, et ce pour une durée limitée, ce qui réduit considérablement la surface d’attaque et limite les mouvements latéraux en cas de violation de données.

Sécurité des identifiants

Avec les VPN, les utilisateurs ont généralement recours à des identifiants statiques qui doivent être stockés ou partagés, ce qui augmente le risque de vol d’identifiants et d’accès non autorisé. La RPAM élimine le besoin d’exposer ou de partager des identifiants privilégiés en utilisant l’accès juste-à-temps (JIT), la mise en coffre-fort sécurisée des identifiants et la rotation automatisée des mots de passe. Cela garantit que les identifiants ne sont jamais exposés, les protégeant ainsi de toute compromission et utilisation abusive.

Surveillance de session

Les VPN ne proposent généralement pas de fonctionnalités intégrées de surveillance ou d’enregistrement des sessions. Une fois connecté à un VPN, l’activité d’un utilisateur n’est pas suivie, ce qui empêche les organisations de détecter une activité malveillante ou de mener des audits détaillés. En revanche, la RPAM assure la surveillance des sessions en temps réel, ainsi que l’enregistrement et la journalisation des audits pour chaque session privilégiée. Cela permet aux équipes de sécurité de détecter les comportements suspects et de gérer des pistes d’audit complètes en matière de conformité. Les solutions RPAM de nouvelle génération utilisent également l’intelligence artificielle (IA) dans leur plateforme pour assurer la détection et la réponse automatisées aux menaces pendant les sessions.

Intégrations

En général, les VPN fonctionnent comme des outils d’accès réseau autonomes avec des intégrations limitées au-delà des systèmes d’authentification de base. Les solutions RPAM vont plus loin, car elles sont conçues pour s’intégrer à une variété de fournisseurs d’identité (IdP) et de plateformes de gestion des informations et des événements de sécurité (SIEM) afin de créer un environnement plus unifié et réglementé pour un accès sécurisé.

Conformité et rapports

Bien que les VPN offrent une connectivité de base, ils ne fournissent pas les rapports détaillés nécessaires aux normes de conformité réglementaire. Avec un VPN, les organisations doivent souvent collecter des journaux d’activité et les auditer avec des outils tiers. Pour simplifier la conformité et les rapports, les solutions RPAM incluent des rapports automatisés et des journaux de session pour aider les organisations à respecter plus efficacement les normes industrielles strictes, telles que le RGPD, l’HIPAA et le PCI-DSS.

| Feature | RPAM | VPN |

|---|---|---|

| Access control | Granular, time-limited access via RBAC and JIT access | Broad access to the entire network once authenticated |

| Credential security | No credentials are exposed due to JIT access, secure vaulting and automated credential rotation | Relies on static credentials, increasing the risk of misuse or theft |

| Session monitoring | Real-time session monitoring and recording | Little to no visibility into session activity |

| Integrations | Natively integrates with IdPs, SIEM platforms, DevOps tools and PAM solutions | Limited integrations beyond basic authentication methods |

| Compliance | Built-in tools for audit trails, reporting and compliance support | Often requires additional tools for compliance |

Quand utiliser les VPN

Bien que la RPAM offre un accès plus sécurisé aux utilisateurs privilégiés, les VPN peuvent encore être appropriés pour les organisations où un accès réseau étendu est nécessaire. Voici quelques scénarios où l’utilisation d’un VPN est judicieuse :

- Autoriser l’accès général à distance pour les utilisateurs non privilégiés

- Sécurisation du trafic internet sur les réseaux Wi-Fi publics

- Prise en charge d’anciens systèmes nécessitant un accès au niveau du réseau

Quand utiliser la RPAM

La RPAM sécurise plus efficacement l’accès à distance et offre aux organisations une visibilité et un contrôle complets sur les accès privilégiés, ce qui est crucial pour les environnements informatiques modernes. Voici plusieurs scénarios où la RPAM est la meilleure option :

- Octroi d’un accès limité dans le temps à des fournisseurs tiers

- Permettre aux équipes DevOps de gérer les environnements dans le cloud

- Fournir aux administrateurs informatiques un accès sécurisé à distance aux bases de données et aux serveurs

- Respecter des exigences de conformité strictes, telles que HIPAA, PCI-DSS et le RGPD

Sécurisez l’accès à distance dans votre organisation avec Keeper

Choisir la bonne solution d’accès à distance est crucial pour sécuriser les accès privilégiés et répondre aux exigences modernes de conformité. Alors que les réseaux privés virtuels (VPN) sont utiles pour un accès étendu et une connectivité générale, la gestion des accès privilégiés à distance (RPAM) offre une approche plus précise et plus sécurisée, notamment dans les environnements nécessitant un accès tiers et utilisant une infrastructure cloud. Pour les organisations qui cherchent à éviter les limitations courantes des VPN traditionnels, envisagez de mettre en œuvre une solution RPAM moderne comme KeeperPAM®. Conçu à partir d’une architecture zero trust, KeeperPAM permet des contrôles d’accès granulaires, le stockage des identifiants, la surveillance des sessions en temps réel et la journalisation détaillée des audits depuis une interface unifiée et conviviale.

Commencez votre essai gratuit de KeeperPAM dès aujourd’hui pour répondre aux normes de conformité modernes, garantir un accès sécurisé aux fournisseurs et prendre le contrôle total des accès privilégiés au sein de votre organisation.