Instytucje finansowe w dużym stopniu polegają na zewnętrznych dostawcach, takich jak procesory płatności, dostawcy platform bankowych i integracje fintech, aby utrzymać wydajność operacyjną. W rzeczywistości, według...

Punkty końcowe, czyli fizyczne urządzenia, takie jak laptopy, komputery stacjonarne i telefony komórkowe, które łączą się z siecią, są cennymi celami dla cyberprzestępców i często stanowią najsłabsze ogniwa w zabezpieczeniach organizacji. Egzekwowanie zasady najmniejszych uprawnień (PoLP) w tych punktach końcowych jest niezbędne do zmniejszenia powierzchni narażenia na atak, zapobiegania ruchowi bocznemu i minimalizacji potencjalnych szkód spowodowanych przez konta z naruszonym bezpieczeństwem. Najlepsze sposoby egzekwowania dostępu o najmniejszych uprawnieniach w punktach końcowych obejmują usuwanie stałych uprawnień administratora lokalnego, wykorzystanie funkcji podnoszenia poziomu dostępu Just-in-Time (JIT) oraz ciągłe monitorowanie i audytowanie aktywności uprzywilejowanej w punktach końcowych.

Czytaj dalej, aby dowiedzieć się więcej o PoLP, przekonać się, dlaczego ważne jest jego egzekwowanie w punktach końcowych, i sprawdzić, jak robić to skutecznie.

Czym jest zasada najmniejszych uprawnień?

Zasada najmniejszych uprawnień (PoLP, Principle of Least Privilege) to praktyka bezpieczeństwa, która ogranicza dostęp użytkownika tylko do zasobów potrzebnych do wykonywania określonych zadań. Przyznawanie nadmiernych uprawnień stwarza możliwe do uniknięcia zagrożenie dla bezpieczeństwa poprzez umożliwienie szerokiego dostępu w przypadku naruszenia zabezpieczeń konta. Egzekwowanie zasady najmniejszych uprawnień pomaga ograniczyć wpływ naruszeń bezpieczeństwa i pomaga organizacjom każdej wielkości spełniać wymagania dotyczące zgodności. Chociaż małe firmy mogą nie mieć złożonej infrastruktury bezpieczeństwa, egzekwowanie zasady najmniejszych uprawnień jest skutecznym sposobem na wzmocnienie bezpieczeństwa punktów końcowych i zmniejszenie ogólnej ekspozycji na cyberzagrożenia.

Dlaczego należy egzekwować zasadę najmniejszych uprawnień w punktach końcowych?

Wiele firm zezwala korzystanie z własnych urządzeń (BYOD, Bring Your Own Device) i wspiera pracę zdalną, w związku z czym zabezpieczanie punktów końcowych stało się niezbędne do ochrony sieci organizacyjnych. Tradycyjne zabezpieczenia obwodowe, takie jak zapory, nie są już wystarczające. Każde podłączone urządzenie musi być zabezpieczone indywidualnie. Nieegzekwowanie zasady najmniejszych uprawnień w punktach końcowych wprowadza różne nowe zagrożenia bezpieczeństwa:

- Uprawnienia administratora lokalnego: jeśli użytkownicy mają uprawnienia administratora lokalnego, mogą instalować niezatwierdzone oprogramowanie i wyłączać narzędzia zabezpieczeń. Bez wymuszania zasady najmniejszych uprawnień w punktach końcowych błędne konfiguracje stają się bardziej prawdopodobne, a cyberprzestępcy zyskują większą władzę, jeśli bezpieczeństwo punktu końcowego zostanie naruszone.

- Ruch boczny: jeśli bezpieczeństwo pojedynczego punktu końcowego z podwyższonymi uprawnieniami zostanie naruszone, cyberprzestępcy będą mogli wykonywać ruch boczny w sieci, eskalując uprawnienia i uzyskując dostęp do newralgicznych systemów. Egzekwowanie zasady najmniejszych uprawnień pomaga powstrzymać te naruszenia, ograniczając dostęp tylko do tego, co jest konieczne.

- Infekcje złośliwym oprogramowaniem: złośliwe oprogramowanie bazuje zazwyczaj na podwyższonych uprawnieniach w celu instalacji na urządzeniu. Gdy punkty końcowe są skonfigurowane zgodnie z zasadą najmniejszych uprawnień, szkodliwe oprogramowanie ma mniejsze prawdopodobieństwo pomyślnego rozprzestrzeniania się, co ogranicza ogólny wpływ cyberataku.

Najlepsze praktyki dotyczące egzekwowania zasady najmniejszych uprawnień w punktach końcowych

Organizacje mogą zapewnić użytkownikom najmniejsze uprawnienia w punktach końcowych, usuwając stałe uprawnienia administratora lokalnego, włączając dostęp JIT i monitorując aktywność punktów końcowych pod kątem niewłaściwego użycia.

Usuń stałe uprawnienia administratora lokalnego

Użytkownicy mający stałe uprawnienia administratora mogą instalować nieautoryzowane oprogramowanie, wyłączać zabezpieczenia i wprowadzać niezatwierdzone zmiany w systemie. Jeśli te konta zostaną naruszone, staną się dla cyberprzestępców cennymi punktami wejścia do wdrożenia złośliwego oprogramowania, kradzieży danych lub ruchu bocznego w sieci organizacji.

Aby zmniejszyć ryzyko, organizacje powinny odebrać uprawnienia administratora lokalnego wszystkim użytkownikom spoza IT. Większość pracowników nie potrzebuje dostępu na poziomie administratora do wykonywania codziennych zadań, więc usunięcie tych uprawnień natychmiast minimalizuje powierzchnię narażenia na atak. Organizacje powinny tworzyć wyjątki oparte na zasadach w przypadku użytkowników, którzy wymagają tymczasowego podwyższonego dostępu. Jednakże robiąc to, organizacje muszą jasno komunikować, dlaczego są wprowadzane te zmiany, i zapewnić szkolenie pracowników w celu zaoferowania wsparcia i promowania wdrożenia.

Użyj podwyższenia poziomu dostępu Just-in-Time (JIT)

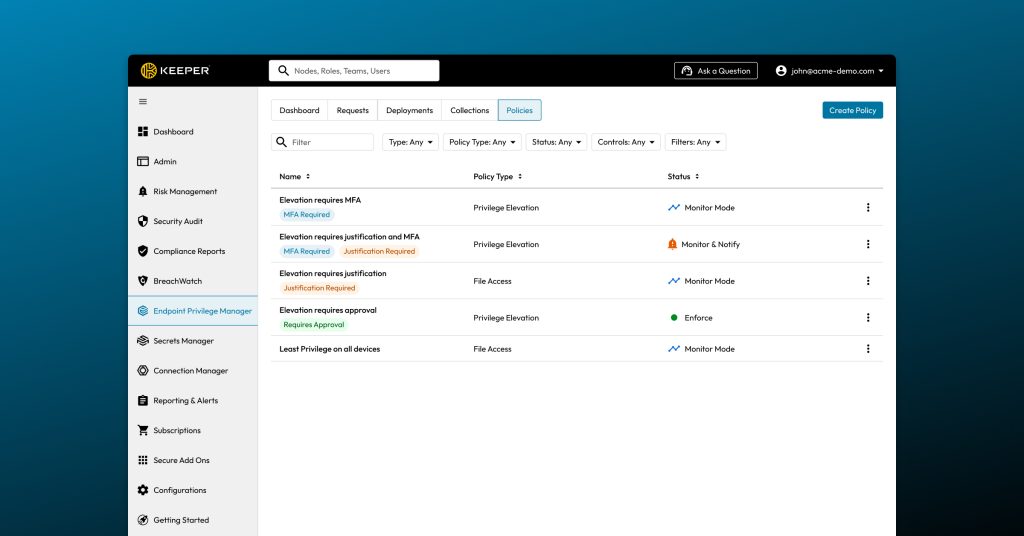

W środowisku o najmniejszych uprawnieniach użytkownicy mogą czasami potrzebować tymczasowego podwyższonego poziomu dostępu. Przyznawanie stałych uprawnień administratora zniweczyłoby działanie zasady najmniejszych uprawnień, dlatego podniesienie poziomu dostępu Just-in-Time (JIT) ma znaczenie kluczowe. Dostęp JIT zmniejsza ryzyko, przyznając prawa administratora tylko wtedy, gdy jest to konieczne, i tylko na czas, gdy ten dostęp jest potrzebny.

Organizacje powinny najpierw wdrożyć narzędzia wspierające podnoszenie poziomu JIT ze ścieżkami audytu, które rejestrują szczegółowe zapisy na potrzeby zgodności z przepisami i przeglądów bezpieczeństwa. Aby wzmocnić bezpieczeństwo, organizacje muszą wymagać uwierzytelniania wieloskładnikowego (MFA) dla wszystkich wniosków o podniesienie uprawnień. Gwarantuje to, że tylko uprawnieni użytkownicy mogą uzyskać podwyższony dostęp, nawet jeśli jest on tylko tymczasowy. Ustalając z góry określone limity czasowe dla każdej sesji uprzywilejowanej, organizacje mogą automatycznie cofnąć dostęp po zakończeniu zadania, eliminując ryzyko pozostawienia dostępu.

Monitorowanie i audyt aktywności punktu końcowego

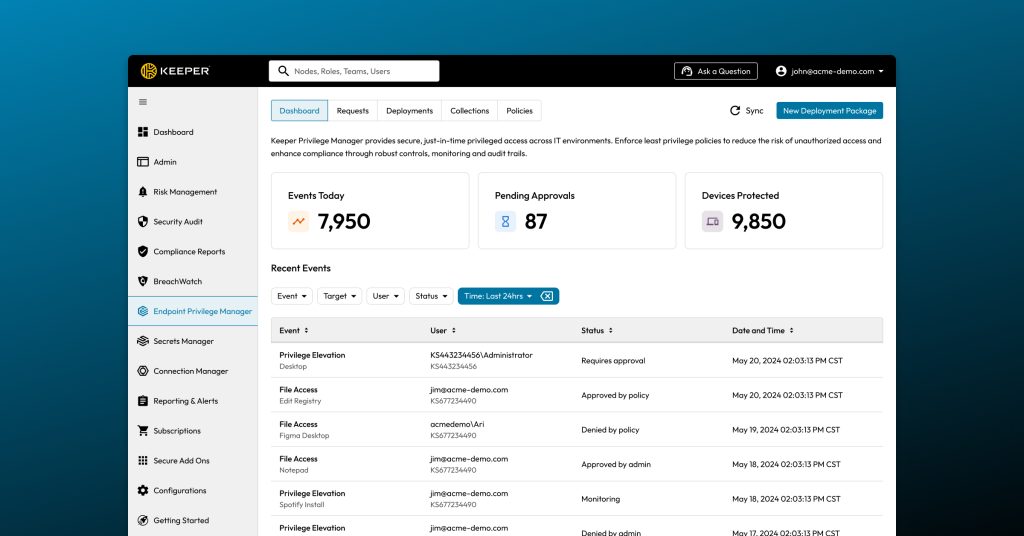

Egzekwowanie zasady najmniejszych uprawnień w punktach końcowych jest skuteczne tylko wtedy, gdy można zweryfikować jej działanie, dlatego monitorowanie i audyt aktywności punktów końcowych są niezbędne. Bez wglądu w aktywność punktów końcowych nadużywanie podwyższonego dostępu może pozostać niewykryte, co zwiększa podatność organizacji na zagrożenia wewnętrzne i naruszenia danych.

Dlatego też organizacje powinny wdrożyć rozwiązanie do zarządzania uprawnieniami punktów końcowych, które zapewnia monitorowanie w czasie rzeczywistym oraz szczegółowe dzienniki audytu. Te narzędzia umożliwiają zespołom ds. bezpieczeństwa śledzenie, kto zażądał podwyższonego dostępu, kiedy został on przyznany i jakie działania zostały podjęte. Dzięki monitorowaniu podwyższonego dostępu w czasie rzeczywistym zespoły ds. bezpieczeństwa mogą szybciej reagować na anomalie i zapewniać przestrzeganie zasad.

Popraw bezpieczeństwo punktów końcowych, stosując zasadę najmniejszych uprawnień

Organizacje muszą egzekwować zasadę najmniejszych uprawnień w punktach końcowych, aby bronić się przed zaawansowanymi zagrożeniami cybernetycznymi. Poprzez usunięcie stałych uprawnień administratora, wdrożenie dostępu just-in-time oraz ciągłe monitorowanie aktywności punktów końcowych organizacje mogą zmniejszyć powierzchnię narażenia na atak i zminimalizować skutki potencjalnych naruszeń danych.

Menedżer uprawnień punktów końcowych Keeper pomaga organizacjom egzekwować zasady najmniejszych uprawnień (PoLP) w środowiskach Windows, macOS i Linux. Jeśli Twoja organizacja jest gotowa wzmocnić swoje punkty końcowe, poproś o wersję demonstracyjną już dziś, aby dowiedzieć się, w jaki sposób Keeper może poprawić jej bezpieczeństwo.

Często zadawane pytania

What is least privilege on endpoints?

Zasada najmniejszych uprawnień w punktach końcowych oznacza przyznawanie użytkownikom jedynie minimalnego poziomu dostępu niezbędnego do wykonywania zadań na urządzeniach, w tym laptopach, komputerach stacjonarnych i telefonach komórkowych. Egzekwowanie zasady najmniejszych uprawnień zmniejsza luki w zabezpieczeniach poprzez blokowanie nieautoryzowanych zmian, ograniczanie potencjalnego wpływu infekcji złośliwym oprogramowaniem i zapobieganie ruchowi bocznemu z naruszonych kont.

How can I remove admin rights from employees?

Aby odebrać uprawnienia administratora pracownikom, zacznij od określenia, którzy użytkownicy mają uprawnienia administratora lokalnego, i oceń, czy są one konieczne. Użyj zasad grupy lub rozwiązania do zarządzania uprawnieniami punktów końcowych, aby cofnąć niepotrzebne uprawnienia administratora. Zmiany należy komunikować w czytelny sposób, zapewniając jednocześnie odpowiednie szkolenie, aby pomóc pracownikom zrozumieć korzyści oraz poznać nowy proces dostępu JIT.

What tools help enforce endpoint privilege controls?

Narzędzia do zarządzania uprawnieniami punktów końcowych są projektowane w taki sposób, aby zagwarantować wymuszanie zasady najmniejszych uprawnień na urządzeniach użytkowników. Rozwiązania te umożliwiają organizacjom usunięcie stałych uprawnień administratora lokalnego, udostępnienie funkcji podnoszenia uprawnień dostępu JIT oraz monitorowanie działań uprzywilejowanych. Chociaż na rynku dostępnych jest kilka narzędzi do zarządzania uprawnieniami punktów końcowych, menedżer uprawnień punktów końcowych Keeper obsługuje egzekwowanie międzyplatformowe w środowiskach Windows, macOS i Linux, umożliwiając organizacjom poprawę zabezpieczeń ich punktów końcowych.