Las instituciones financieras dependen en gran medida de proveedores externos (como procesadores de pagos, proveedores de plataformas bancarias e integraciones de tecnología financiera) para mantener su

Los endpoints, que son dispositivos físicos como laptops, computadoras de escritorio y teléfonos móviles que se conectan a una red, son objetivos valiosos para los ciberdelincuentes y, a menudo, son los eslabones más débiles en la postura de seguridad de una organización. Aplicar el principio de mínimo privilegio (PoLP) en estos puntos finales es esencial para reducir los entornos de ataque, prevenir el movimiento lateral y minimizar los daños potenciales causados por cuentas comprometidas. Las mejores maneras de aplicar el acceso de privilegios mínimos en los puntos finales incluyen eliminar los derechos de administrador local permanentes, utilizar la elevación de acceso justo a tiempo (JIT) y monitorear y auditar continuamente la actividad privilegiada en los puntos finales.

Continúe leyendo para obtener más información sobre PoLP, por qué es importante aplicarlo en los puntos finales y cómo hacerlo de manera efectiva.

¿Qué es el principio de privilegio mínimo?

El principio de privilegio mínimo (Principle of Least Privilege, PoLP) es una práctica de seguridad que restringe el acceso de los usuarios solo a los recursos necesarios para realizar tareas específicas. Otorgar privilegios excesivos genera riesgos de seguridad evitables al permitir un acceso amplio si una cuenta se ve comprometida. La aplicación de PoLP ayuda a contener el impacto de las violaciones y a que las organizaciones de todos los tamaños cumplan con los requisitos de conformidad. Si bien es posible que las pequeñas empresas no tengan infraestructuras de seguridad complejas, la aplicación de PoLP es una forma efectiva de fortalecer la seguridad de los endpoints y reducir la exposición general a las amenazas cibernéticas.

Por qué debería aplicar el principio de privilegio mínimo en los puntos finales

Dado que muchas empresas permiten políticas de usar su propio dispositivo (Bring Your Own Device, BYOD) y apoyan el trabajo remoto, asegurar los puntos finales se ha vuelto esencial para proteger las redes de la organización. Las defensas perimetrales tradicionales, como los firewalls, ya no son suficientes. Cada dispositivo conectado se debe ser asegurar individualmente. No aplicar el principio de privilegio mínimo en los endpoints introduce varios riesgos nuevos de seguridad:

- Derechos de administrador local: si los usuarios tienen derechos de administrador local, pueden instalar softwares no aprobados y desactivar las herramientas de seguridad. Sin aplicar el principio de privilegio mínimo en los puntos finales, las configuraciones incorrectas se vuelven más probables, y los ciberdelincuentes obtienen más poder si un punto final está comprometido.

- Movimiento lateral: si se compromete un solo punto final con permisos elevados, los ciberdelincuentes pueden moverse lateralmente a través de la red, escalando privilegios y accediendo a sistemas críticos. La aplicación del principio de privilegio mínimo ayuda a contener estas infracciones al restringir el acceso únicamente a lo necesario.

- Infecciones de malware: el malware suele depender de privilegios elevados para instalarse en un dispositivo. Cuando los puntos finales están configurados con el menor privilegio, es menos probable que el malware se propague correctamente, lo que reduce el impacto general de un ataque cibernético.

Mejores prácticas para aplicar el principio de privilegio mínimo en los puntos finales

Las organizaciones pueden garantizar que los usuarios tengan el menor privilegio en los puntos finales al eliminar los derechos de administrador local permanente, habilitando el acceso justo a tiempo y monitoreando la actividad de los puntos finales para detectar usos indebidos.

Elimine los derechos de administrador local permanentes

Cuando los usuarios tienen derechos de administrador permanentes, pueden instalar software no autorizado, desactivar controles de seguridad y realizar cambios no aprobados en el sistema. Si están comprometidas, esas cuentas se convierten en valiosos puntos de entrada para que los ciberdelincuentes desplieguen malware, roben datos o se desplacen lateralmente dentro de la red de una organización.

Para reducir los riesgos de seguridad, las organizaciones deben eliminar los derechos de administrador local de todos los usuarios que no pertenezcan al área de TI. La mayoría de los empleados no necesitan acceso de nivel administrador para realizar tareas diarias, por lo que eliminar estos derechos minimiza inmediatamente la superficie de ataque. Las organizaciones deben crear excepciones basadas en políticas para los usuarios que requieran acceso elevado temporal. Sin embargo, cuando las organizaciones lo hacen, deben comunicar claramente por qué se están realizando los cambios y brindar capacitación a los empleados para ofrecer apoyo y fomentar la adopción.

Utilice la elevación de acceso Just-in-Time (JIT)

En un entorno de mínimo privilegio, los usuarios pueden necesitar ocasionalmente acceso elevado temporal. Conceder derechos de administrador permanente frustra el propósito del PoLP, por lo que la elevación del acceso justo a tiempo (JIT) es crucial. El acceso JIT reduce el riesgo al otorgar derechos de administrador únicamente cuando sea necesario y solo durante el tiempo que se requiera dicho acceso.

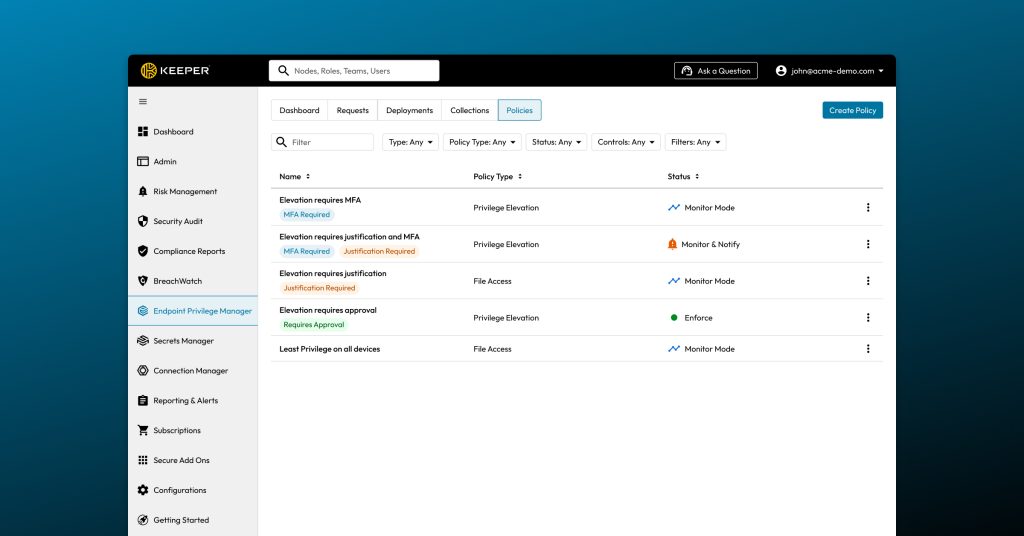

Las organizaciones deben primero implementar herramientas que admitan la elevación JIT con registros de auditoría que documentan registros detallados para revisiones de cumplimiento y seguridad. Para reforzar aún más la seguridad, las organizaciones deben exigir la autenticación multifactor (MFA) para todas las solicitudes de elevación de privilegios. Esto asegura que solo los usuarios autorizados puedan obtener acceso elevado, incluso si es temporal. Al establecer límites de tiempo predefinidos para cada sesión privilegiada, las organizaciones pueden revocar automáticamente el acceso una vez que se haya completado una tarea, eliminando el riesgo de acceso persistente.

Supervisar y auditar la actividad del endpoint

La aplicación de privilegios mínimos en los puntos finales solo es efectiva cuando usted puede verificar que está funcionando, por lo que la supervisión y auditoría de la actividad de los puntos finales es esencial. Sin visibilidad de la actividad de los puntos finales, se puede abusar del acceso elevado sin detección, lo que deja a las organizaciones más susceptibles a amenazas internas y violaciones de datos.

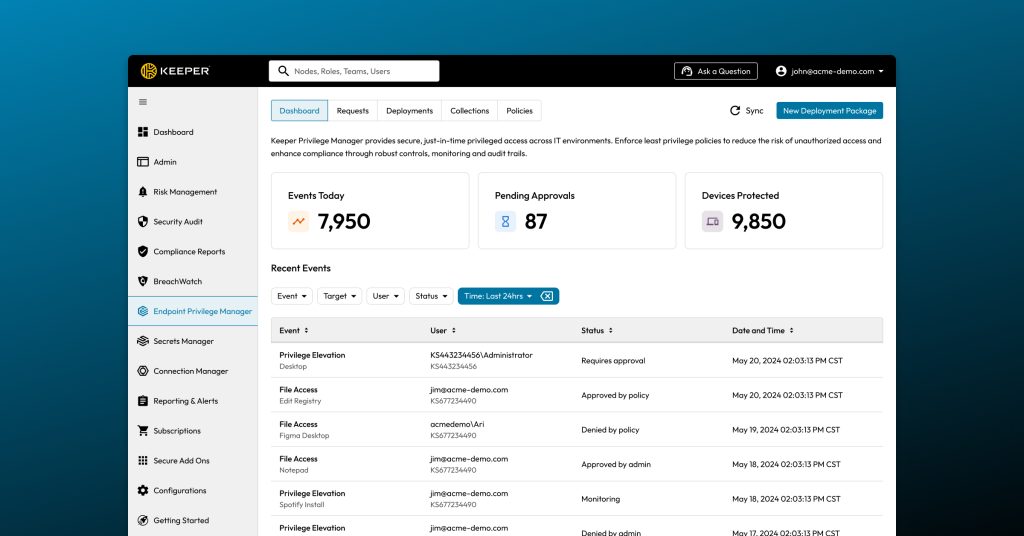

Por eso, las organizaciones deberían implementar una solución de gestión de privilegios de puntos finales que ofrezca un monitoreo en tiempo real y registros de auditoría detallados. Estas herramientas permiten a los equipos de seguridad rastrear quién solicitó acceso elevado, cuándo se concedió y qué acciones se llevaron a cabo. Al monitorear el acceso elevado en tiempo real, los equipos de seguridad pueden responder más rápidamente a las anomalías y garantizar que se cumplan las políticas.

Mejore la seguridad de los puntos finales con el principio de privilegio mínimo

Las organizaciones deben aplicar el principio de privilegio mínimo en los puntos finales para defenderse de las amenazas cibernéticas avanzadas. Al eliminar los derechos de administrador permanentes, implementar el acceso JIT y monitorear continuamente la actividad de los puntos finales, las organizaciones pueden reducir su superficie de ataque y minimizar el impacto de posibles violaciones de datos.

Keeper Endpoint Privilege Manager ayuda a las organizaciones a aplicar el principio de menor privilegio (PoLP) en entornos de Windows, macOS y Linux. Si su organización está lista para fortalecer los puntos finales, solicite una demostración hoy mismo para saber cómo Keeper puede respaldar su postura de seguridad.

Preguntas frecuentes

What is least privilege on endpoints?

El principio de privilegio mínimo en los puntos finales significa otorgar a los usuarios solo el nivel mínimo de acceso necesario para realizar tareas en dispositivos, incluso laptops, computadoras de escritorio y teléfonos móviles. La aplicación del principio de privilegio mínimo reduce las vulnerabilidades de seguridad al bloquear cambios no autorizados, limitar el impacto potencial de las infecciones de malware y prevenir el movimiento lateral desde cuentas comprometidas.

How can I remove admin rights from employees?

Para eliminar los derechos de administrador de los empleados, comience por identificar qué usuarios tienen derechos de administrador local y evalúe si estos son necesarios. Utilice políticas de grupo o una solución de gestión de privilegios en los puntos finales para revocar los derechos de administrador innecesarios. Comunique estos cambios con claridad y ofrezca formación suficiente para ayudar a los empleados a comprender los beneficios y el nuevo proceso de acceso JIT.

What tools help enforce endpoint privilege controls?

Las herramientas de gestión de privilegios de los puntos finales están diseñadas para aplicar el principio de mínimo privilegio en los dispositivos de los usuarios. Estas soluciones permiten a las organizaciones eliminar los derechos de administrador local permanentes, habilitar la elevación de acceso justo a tiempo (JIT) y monitorear la actividad privilegiada. Aunque hay varias herramientas de gestión de privilegios de puntos finales en el mercado, Keeper Endpoint Privilege Manager ofrece soporte para la aplicación multiplataforma en entornos Windows, macOS y Linux, lo que permite a las organizaciones mejorar su postura de seguridad en los puntos finales.