Negli ambienti aziendali moderni, l'identità è diventata il principale vettore di attacco, ma molte organizzazioni non hanno visibilità su chi ha accesso ai privilegi e se

Gli endpoint, che sono dispositivi fisici come laptop, desktop e telefoni cellulari che si connettono a una rete, sono bersagli preziosi per i criminali informatici e spesso rappresentano gli anelli più deboli nella postura di sicurezza di un’organizzazione. Applicare il Principio del minimo privilegio (PoLP) su questi endpoint è fondamentale per ridurre le superfici di attacco, prevenire il movimento laterale e minimizzare i danni potenziali causati dagli account compromessi. I migliori modi per applicare l’accesso con minimo privilegio sugli endpoint includono la rimozione dei diritti di amministratore locale permanenti, l’uso dell’elevazione degli accessi Just-in-Time (JIT) e il monitoraggio e l’audit continui delle attività privilegiate sugli endpoint.

Continua a leggere per scoprire di più sul PoLP, perché è importante applicarlo agli endpoint e come farlo in modo efficace.

Cos’è il principio del minimo privilegio?

Il principio del minimo privilegio (PoLP) è una pratica di sicurezza che limita l’accesso degli utenti solo alle risorse necessarie per eseguire attività specifiche. Concedere privilegi eccessivi crea rischi di sicurezza evitabili consentendo un ampio accesso se un account viene compromesso. L’applicazione del principio del minimo privilegio (PoLP) aiuta a contenere l’impatto delle violazioni e supporta le organizzazioni di tutte le dimensioni nel soddisfare i requisiti di conformità. Sebbene le piccole imprese potrebbero non avere infrastrutture di sicurezza complesse, l’applicazione del PoLP è un modo efficace per rafforzare la sicurezza degli endpoint e ridurre l’esposizione complessiva alle minacce informatiche.

Perché applicare il principio del privilegio minimo sugli endpoint

Poiché molte aziende consentono le politiche Bring Your Own Device (BYOD) e supportano il lavoro a distanza, la protezione degli endpoint è diventata essenziale per proteggere le reti organizzative. Le difese perimetrali tradizionali come i firewall non sono più sufficienti. Ogni dispositivo connesso deve essere protetto individualmente. La mancata applicazione del principio del privilegio minimo sugli endpoint introduce vari nuovi rischi per la sicurezza:

- Diritti di amministratore locale: se gli utenti hanno diritti di amministratore locale, possono installare software non approvati e disabilitare gli strumenti di sicurezza. Senza applicare il principio del privilegio minimo sugli endpoint, le configurazioni errate diventano più probabili e i criminali informatici acquisiscono più potere se un endpoint viene compromesso.

- Movimento laterale: se un singolo endpoint con permessi elevati viene compromesso, i criminali informatici possono muoversi lateralmente attraverso la rete, escalando i privilegi e accedendo ai sistemi critici. L’applicazione del privilegio minimo aiuta a contenere queste violazioni limitando l’accesso solo a ciò che è necessario.

- Infezioni da malware: il malware si basa tipicamente su privilegi elevati poter essere installato su un dispositivo. Quando gli endpoint sono configurati con i privilegi minimi, è meno probabile che il malware si diffonda con successo, riducendo l’impatto complessivo di un attacco informatico.

Best practice per l’applicazione dei privilegi minimi agli endpoint

Le organizzazioni possono garantire che gli utenti abbiano privilegi minimi sugli endpoint rimuovendo i diritti di amministratore locale permanenti, abilitando l’accesso JIT e monitorando l’attività degli endpoint per eventuali abusi.

Elimina i diritti permanenti di amministratore locale

Quando gli utenti hanno diritti di amministratore permanenti, possono installare software non autorizzati, possono disabilitare i controlli di sicurezza e possono apportare modifiche al sistema non approvate. Se compromessi, quegli account diventano preziosi punti di accesso per i criminali informatici per distribuire malware, rubare dati o muoversi lateralmente all’interno della rete di un’organizzazione.

Per ridurre i rischi per la sicurezza, le organizzazioni dovrebbero rimuovere i diritti di amministratore locale da tutti gli utenti non IT. La maggior parte dei dipendenti non ha bisogno dell’accesso a livello di amministratore per svolgere le attività quotidiane, quindi rimuovendo questi diritti si riduce immediatamente la superficie di attacco. Le organizzazioni dovrebbero creare eccezioni basate su policy per gli utenti che richiedono un accesso elevato temporaneo. Tuttavia, quando le organizzazioni lo fanno, devono comunicare chiaramente il motivo per cui vengono apportate le modifiche e fornire formazione ai dipendenti per offrire supporto e promuovere l’adozione.

Usa l’elevazione dell’accesso Just-in-Time (JIT)

In un ambiente a privilegi minimi, gli utenti potrebbero occasionalmente aver bisogno di un accesso elevato temporaneo. Concedere diritti amministrativi permanenti vanifica lo scopo del PoLP, motivo per cui l’elevazione dell’accesso Just-in-Time (JIT) è cruciale. L’accesso JIT riduce il rischio fornendo i diritti di amministrazione solo quando necessario e solo per il tempo in cui l’accesso è richiesto.

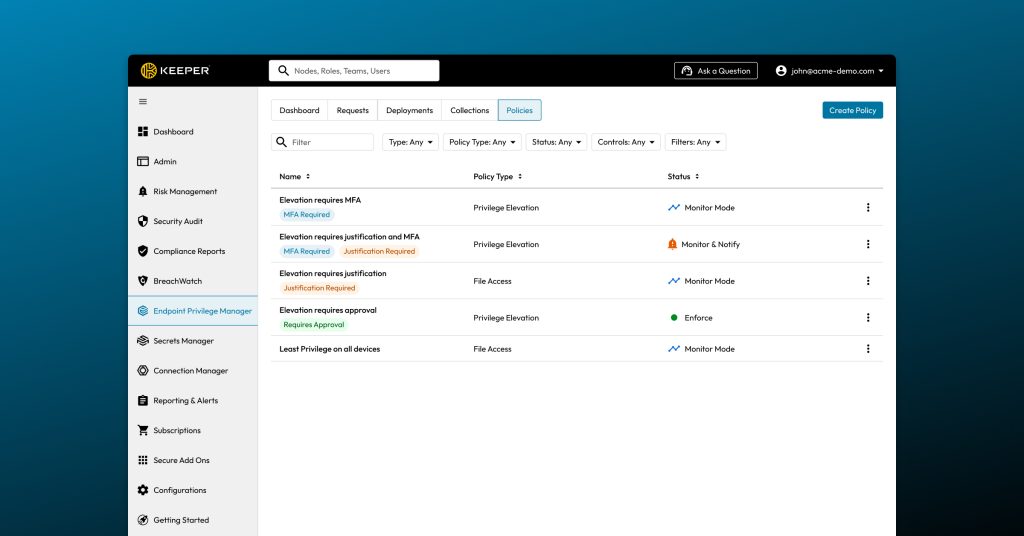

Le organizzazioni dovrebbero prima implementare strumenti che supportino l’elevazione JIT con audit trail, che registrano record dettagliati per le revisioni di conformità e sicurezza. Per rafforzare ulteriormente la sicurezza, le organizzazioni devono richiedere l’autenticazione a più fattori (MFA) per tutte le richieste di elevazione dei privilegi. Questo assicura che solo gli utenti autorizzati possano ottenere un accesso elevato, anche se temporaneo. Impostando limiti di tempo predefiniti per ogni sessione privilegiata, le organizzazioni possono revocare automaticamente l’accesso una volta completato un compito, eliminando il rischio di accesso residuo.

Monitora e verifica l’attività degli endpoint

L’applicazione del privilegio minimo sugli endpoint è efficace solo quando si può verificare che funzioni, motivo per cui il monitoraggio e l’audit dell’attività degli endpoint sono essenziali. Senza visibilità sull’attività degli endpoint, l’accesso elevato può essere sfruttato senza essere rilevato, rendendo le organizzazioni più vulnerabili alle minacce interne e alle violazioni dei dati.

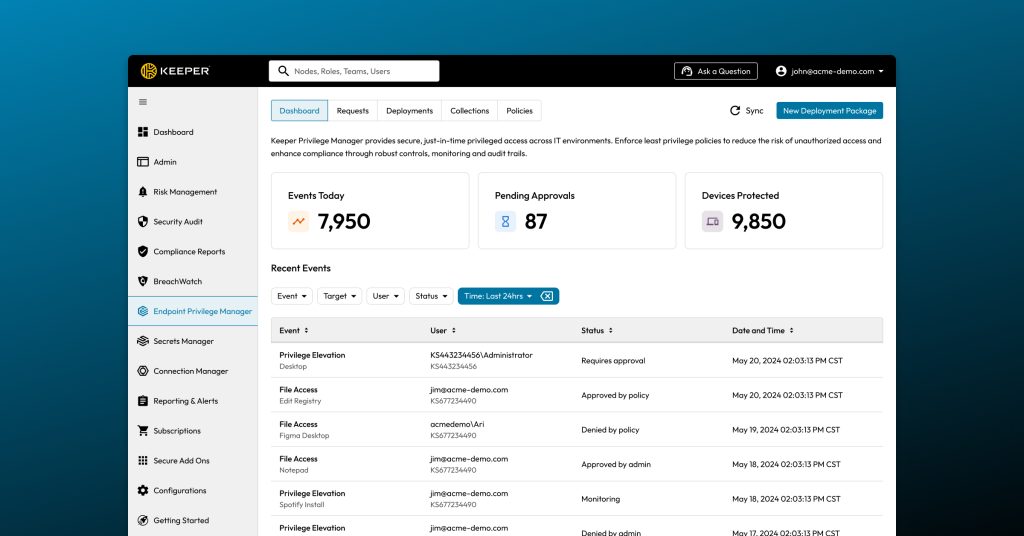

Ecco perché le organizzazioni dovrebbero implementare una soluzione di gestione dei privilegi sugli endpoint che offre monitoraggio in tempo reale e log di audit dettagliati. Questi strumenti permettono ai team di sicurezza di monitorare chi ha richiesto l’accesso elevato, quando è stato concesso e quali azioni sono state eseguite. Monitorando l’accesso elevato in tempo reale, i team di sicurezza possono rispondere più rapidamente alle anomalie e garantire che le politiche vengano rispettate.

Migliora la sicurezza degli endpoint con il privilegio minimo

Per difendersi dalle minacce informatiche avanzate, le organizzazioni devono applicare i privilegi minimi agli endpoint. Rimuovendo i diritti di amministratore permanenti, implementando l’accesso JIT e monitorando continuamente l’attività degli endpoint, le organizzazioni possono ridurre la superficie di attacco e minimizzare l’impatto di potenziali violazioni dei dati.

Keeper Endpoint Privilege Manager aiuta le organizzazioni ad applicare PoLP negli ambienti Windows, macOS e Linux. Se la tua organizzazione è pronta a rafforzare i propri endpoint, richiedi una demo oggi stesso per scoprire come Keeper può supportare la tua posizione di sicurezza.

Domande frequenti

What is least privilege on endpoints?

Il principio del privilegio minimo sugli endpoint implica concedere agli utenti solo il livello minimo di accesso necessario per svolgere le attività sui dispositivi, inclusi laptop, desktop e telefoni cellulari. L’applicazione del principio del privilegio minimo riduce le vulnerabilità di sicurezza bloccando le modifiche non autorizzate, limitando il potenziale impatto delle infezioni da malware e prevenendo il movimento laterale da account compromessi.

How can I remove admin rights from employees?

Per rimuovere i diritti di amministratore ai dipendenti, inizia identificando quali utenti hanno i diritti di amministratore locali e valutando se questi diritti sono necessari. Usa i criteri di gruppo o una soluzione di gestione dei privilegi degli endpoint per revocare i diritti di amministratore non necessari. Comunica chiaramente queste modifiche e fornisci una formazione sufficiente per aiutare i dipendenti a comprendere i vantaggi e il nuovo processo di accesso Just-in-Time (JIT).

What tools help enforce endpoint privilege controls?

Gli strumenti di gestione dei privilegi degli endpoint sono progettati per applicare il principio del minimo privilegio sui dispositivi degli utenti. Queste soluzioni permettono alle organizzazioni di rimuovere i diritti di amministratore locale permanenti, abilitare l’elevazione degli accessi JIT e monitorare le attività privilegiate. Sebbene ci siano diversi strumenti di gestione dei privilegi degli endpoint sul mercato, Keeper Endpoint Privilege Manager supporta l’applicazione multipiattaforma su ambienti Windows, macOS e Linux, permettendo alle organizzazioni di migliorare la loro postura di sicurezza degli endpoint.