Nos ambientes corporativos modernos, a identidade tornou-se o principal vetor de ataque, mas muitas organizações não têm visibilidade sobre quem possui acesso privilegiado e se esse

Endpoints, que são dispositivos físicos como laptops, desktops e celulares conectados a uma rede, são alvos valiosos para hackers e frequentemente representam os elos mais fracos na postura de segurança de uma organização. Aplicar o Princípio do Menor Privilégio (PoLP) nesses dispositivos é essencial para reduzir superfícies de ataque, prevenir movimentações laterais e minimizar os danos causados por contas comprometidas. As principais formas de aplicar o menor privilégio em endpoints incluem remover direitos administrativos locais permanentes, usar elevação de acesso Just-in-Time (JIT) e monitorar e auditar continuamente atividades privilegiadas nesses dispositivos.

Continue lendo para entender o que é o PoLP, por que é importante aplicá-lo em endpoints e como fazer isso de forma eficaz.

O que é o princípio do menor privilégio?

O princípio do menor privilégio (PoLP) é uma prática de segurança que limita o acesso do usuário apenas aos recursos necessários para executar tarefas específicas. Conceder privilégios excessivos gera riscos desnecessários, pois amplia a exposição caso uma conta seja comprometida. Aplicar o PoLP ajuda a conter os impactos de violações e a atender requisitos de conformidade em organizações de todos os tamanhos. Mesmo que pequenas empresas não tenham infraestruturas de segurança complexas, o PoLP é uma forma eficaz de fortalecer a segurança dos endpoints e reduzir a exposição a ameaças cibernéticas.

Por que aplicar o menor privilégio em endpoints?

Com muitas empresas adotando políticas de dispositivos pessoais (BYOD) e apoiando o trabalho remoto, proteger endpoints se tornou fundamental para proteger a rede corporativa. Defesas perimetrais tradicionais, como firewalls, já não são suficientes. Cada dispositivo conectado precisa ser protegido individualmente. Não aplicar o menor privilégio em endpoints traz diversos riscos de segurança:

- Direitos de administrador local: se os usuários tiverem direitos administrativos, podem instalar softwares não autorizados e desativar ferramentas de segurança. Sem o PoLP, aumentam as chances de configurações incorretas e os hackers ganham mais liberdade em caso de comprometimento do dispositivo.

- Movimentação lateral: se um endpoint com permissões elevadas for violado, os invasores podem se mover lateralmente pela rede, escalar privilégios e acessar sistemas críticos. Aplicar o PoLP ajuda a conter essas violações, limitando o acesso ao mínimo necessário.

- Infecções por malware: malwares geralmente dependem de privilégios elevados para se instalar em um dispositivo. Quando os endpoints operam com menor privilégio, é menos provável que o malware consiga se propagar, o que diminui o impacto geral de um ataque cibernético.

Práticas recomendadas para aplicar o menor privilégio em endpoints

As organizações podem garantir que os usuários operem com menor privilégio em endpoints ao remover direitos administrativos locais permanentes, ativar o acesso Just-in-Time (JIT) e monitorar a atividade nos endpoints para identificar usos indevidos.

Elimine direitos administrativos locais permanentes

Usuários com direitos administrativos permanentes podem instalar softwares não autorizados, desativar controles de segurança e alterar configurações do sistema. Se essas contas forem comprometidas, tornam-se pontos de entrada valiosos para ataques, roubo de dados ou movimentação lateral.

Para reduzir riscos, as organizações devem remover os direitos administrativos de todos os usuários que não pertencem à equipe de TI. A maioria dos colaboradores não precisa de acesso com privilégios elevados para realizar suas atividades diárias, e a remoção desses direitos reduz imediatamente a superfície de ataque. Políticas com exceções baseadas em função podem ser criadas para usuários que precisam de acesso elevado temporariamente. É importante que essas mudanças sejam bem comunicadas e acompanhadas de treinamentos para garantir adesão e entendimento por parte dos usuários.

Use elevação de acesso Just-in-Time (JIT)

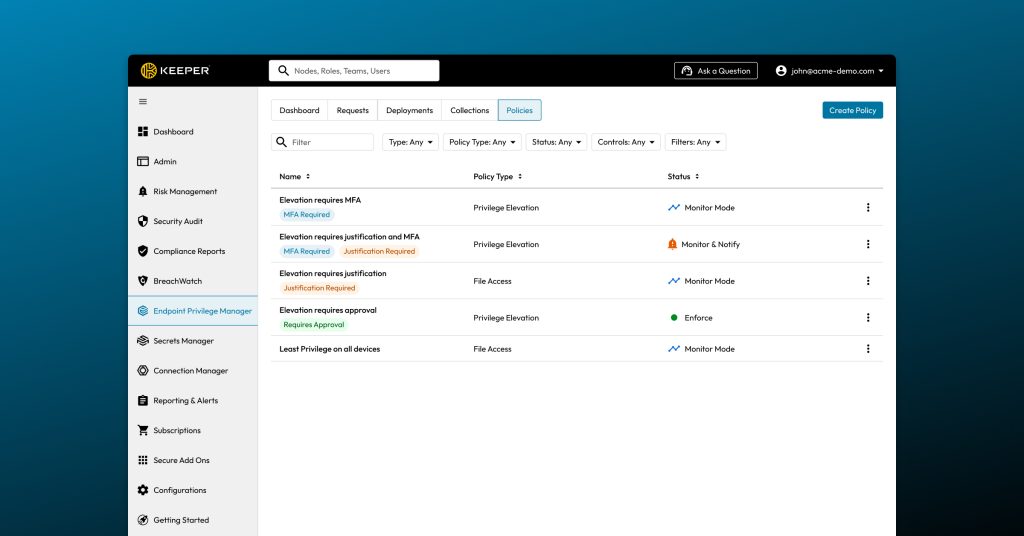

Mesmo em ambientes com menor privilégio, usuários podem precisar de acesso elevado temporariamente. Conceder privilégios permanentes compromete o PoLP, por isso a elevação Just-in-Time (JIT) é fundamental. A elevação JIT reduz os riscos ao conceder acesso administrativo somente quando necessário e apenas pelo tempo necessário.

A organização deve usar ferramentas que ofereçam elevação JIT com trilhas de auditoria, registrando cada sessão privilegiada para revisão de segurança e conformidade. Além disso, a autenticação multifator (MFA) deve ser exigida para todas as solicitações de elevação, garantindo que apenas usuários autorizados tenham acesso elevado — mesmo que temporário. Ao definir limites de tempo para cada sessão privilegiada, o acesso é revogado automaticamente após a conclusão da tarefa, eliminando o risco de acessos persistentes.

Monitorar e auditar a atividade do endpoint

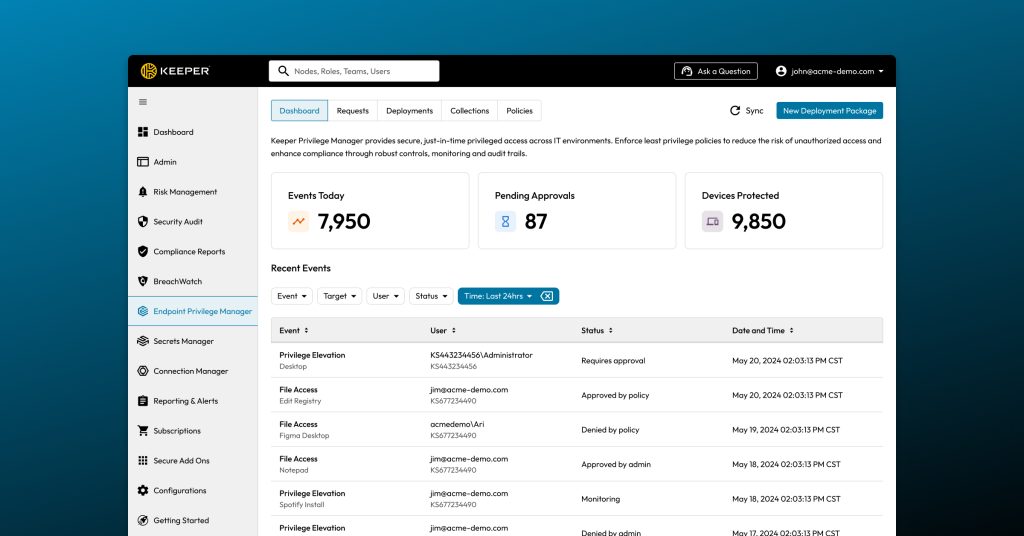

Aplicar o menor privilégio em endpoints só é eficaz quando é possível verificar seu funcionamento, por isso o monitoramento e a auditoria da atividade nos endpoints são essenciais. Sem visibilidade sobre a atividade dos endpoints, o acesso elevado pode ser abusado sem detecção, aumentando o risco de ameaças internas e violações de dados.

Por isso, é fundamental implementar uma solução de gerenciamento de privilégios em endpoints que permita monitoramento em tempo real e registros de auditoria detalhados. Essas ferramentas permitem que as equipes de segurança rastreiem quem solicitou acesso, quando foi concedido e quais ações foram realizadas. Com esse monitoramento em tempo real, as equipes podem reagir rapidamente a anomalias e garantir a conformidade com as políticas internas.

Melhore a segurança dos endpoints com o menor privilégio

As organizações precisam aplicar o menor privilégio em endpoints para se proteger contra ameaças avançadas. Ao remover direitos administrativos permanentes, adotar a elevação JIT e monitorar constantemente a atividade privilegiada, é possível reduzir a superfície de ataque e minimizar o impacto de violações.

O Keeper Endpoint Privilege Manager ajuda as organizações a aplicar o PoLP em ambientes Windows, macOS e Linux. Se sua organização está pronta para fortalecer a proteção nos endpoints, solicite uma demonstração para saber como o Keeper pode ajudar a aprimorar sua postura de segurança.

Perguntas frequentes

What is least privilege on endpoints?

Aplicar o menor privilégio em endpoints significa conceder aos usuários apenas o nível mínimo de acesso necessário para realizar tarefas em laptops, desktops e celulares. Essa abordagem reduz vulnerabilidades ao impedir alterações não autorizadas, limitar a disseminação de malware e bloquear movimentações laterais a partir de contas comprometidas.

How can I remove admin rights from employees?

Para remover direitos administrativos, comece identificando os usuários que os possuem e avaliando a real necessidade de acesso elevado. Use políticas de grupo ou uma solução de gerenciamento de privilégios de endpoints para revogar esses direitos. Comunique claramente as mudanças e ofereça treinamento adequado para que os colaboradores entendam os benefícios e o novo processo de acesso JIT.

What tools help enforce endpoint privilege controls?

As soluções de gerenciamento de privilégios em endpoints são projetadas para aplicar o menor privilégio em dispositivos dos usuários. Elas permitem remover direitos administrativos locais permanentes, ativar elevação JIT e monitorar atividades privilegiadas. Embora existam várias soluções no mercado, o Keeper Endpoint Privilege Manager oferece suporte multiplataforma para Windows, macOS e Linux, permitindo que as organizações melhorem sua postura de segurança nos endpoints.