Finanzinstitute sind für die Aufrechterhaltung ihrer betrieblichen Effizienz in hohem Maße auf Dritte wie Zahlungsabwickler, Anbieter von Bankplattformen und Fintech-Integrationen angewiesen. Laut dem Bericht zur Untersu...

Endpunkte, die physische Geräte wie Laptops, Desktops und Mobiltelefone sind, die sich mit einem Netzwerk verbinden, sind wertvolle Ziele für Cyberkriminelle und oft das schwächste Glied in der Sicherheitslage eines Unternehmens. Die Durchsetzung des Prinzips der geringsten Zugriffsberechtigungen (PoLP) auf diesen Endpunkten ist entscheidend, um Angriffsflächen zu reduzieren, Seitwärtsbewegungen zu verhindern und den potenziellen Schaden durch kompromittierte Konten zu minimieren. Die besten Methoden zur Durchsetzung des Prinzips der geringsten Zugriffsberechtigungen auf Endgeräten umfassen die Entfernung ständiger lokaler Administratorrechte, die Nutzung der Just-in-Time (JIT)-Zugriffserhöhung und die kontinuierliche Überwachung und Prüfung privilegierter Aktivitäten auf Endgeräten.

Lesen Sie weiter, um mehr über PoLP zu erfahren, warum es wichtig ist, es auf Endpunkten durchzusetzen und wie Sie dies effektiv tun können.

Was ist das Prinzip der geringsten Zugriffsberechtigungen?

Das Prinzip der geringsten Zugriffsberechtigungen (PoLP) ist eine Sicherheitspraxis, die den Benutzerzugriff auf nur die Ressourcen beschränkt, die zur Ausführung spezifischer Aufgaben erforderlich sind. Die Gewährung übermäßiger Privilegien schafft vermeidbare Sicherheitsrisiken, indem sie breiten Zugriff ermöglicht, falls ein Konto kompromittiert wird. Die Durchsetzung des Prinzips der geringsten Zugriffsberechtigungen (PoLP) hilft, die Auswirkungen von Sicherheitsverletzungen einzudämmen und unterstützt Organisationen jeder Größe dabei, die Compliance-Anforderungen zu erfüllen. Kleine Unternehmen verfügen möglicherweise nicht über komplexe Sicherheitsinfrastrukturen, aber die Durchsetzung des PoLP ist eine effektive Methode, um die Endpunktsicherheit zu stärken und die allgemeine Gefährdung durch Cyberbedrohungen zu reduzieren.

Warum Sie das Prinzip der minimalen Rechte auf Endpunkten durchsetzen sollten

Da viele Unternehmen Bring Your Own Device (BYOD)-Richtlinien zulassen und Remote-Arbeit unterstützen, ist die Sicherung von Endpunkten unerlässlich geworden, um Unternehmensnetzwerke zu schützen. Traditionelle Perimeterverteidigungen wie Firewalls sind nicht mehr ausreichend. Jedes verbundene Gerät muss individuell gesichert werden. Das Versäumnis, das Prinzip der geringsten Zugriffsberechtigungen auf Endpunkten durchzusetzen, führt zu verschiedenen neuen Sicherheitsrisiken:

- Lokale Administratorrechte: Wenn Benutzer lokale Administratorrechte haben, können sie nicht genehmigte Software installieren und Sicherheitstools deaktivieren. Ohne die Durchsetzung des Prinzips der geringsten Zugriffsberechtigungen auf Endgeräten werden Fehlkonfigurationen wahrscheinlicher, und Cyberkriminelle erhalten mehr Macht, wenn ein Endgerät kompromittiert wird.

- Laterale Bewegung: Wenn ein einzelner Endpunkt mit erhöhten Berechtigungen kompromittiert wird, können sich Cyberkriminelle lateral durch das Netzwerk bewegen, Berechtigungen eskalieren und auf kritische Systeme zugreifen. Die Durchsetzung des Prinzips der geringsten Zugriffsberechtigungen hilft, diese Verstöße einzudämmen, indem der Zugriff auf nur das Notwendige beschränkt wird.

- Malware-Infektionen: Malware erfordert typischerweise erhöhte Berechtigungen, um auf einem Gerät installiert zu werden. Wenn Endpunkte mit geringen Zugriffsberechtigungen konfiguriert sind, ist es weniger wahrscheinlich, dass sich Malware erfolgreich verbreitet, was die Gesamtwirkung eines Cyberangriffs verringert.

Best Practices zur Durchsetzung des Prinzips der geringsten Zugriffsberechtigungen auf Endpunkten

Organisationen können sicherstellen, dass Benutzer auf Endpunkten nur die minimal erforderlichen Zugriffsberechtigungen haben, indem sie dauerhafte lokale Administratorrechte entfernen, den JIT-Zugriff aktivieren und die Endpunktaktivitäten auf Missbrauch überwachen.

Eliminieren Sie bestehende lokale Administratorrechte.

Wenn Benutzer über ständige Administratorrechte verfügen, können sie nicht autorisierte Software installieren, Sicherheitskontrollen deaktivieren und nicht genehmigte Systemänderungen vornehmen. Sollten diese Konten kompromittiert werden, werden sie zu wertvollen Einstiegspunkten für Cyberkriminelle, um Malware zu installieren, Daten zu stehlen oder sich lateral im Netzwerk eines Unternehmens zu bewegen.

Um Sicherheitsrisiken zu verringern, sollten Organisationen allen Nicht-IT-Benutzern die lokalen Administratorrechte entziehen. Die meisten Mitarbeiter benötigen keinen Administratorzugriff, um ihre täglichen Aufgaben auszuführen, sodass das sofortige Entfernen dieser Rechte die Angriffsfläche sofort minimiert. Organisationen sollten richtlinienbasierte Ausnahmen für Benutzer schaffen, die vorübergehend einen erhöhten Zugriff benötigen. Wenn Organisationen dies tun, müssen sie jedoch klar kommunizieren, warum die Änderungen vorgenommen werden, und Mitarbeiterschulungen anbieten, um Unterstützung zu bieten und die Akzeptanz zu fördern.

Verwenden Sie die Just-in-Time-Zugriffsanhebung (JIT)

In einer Umgebung mit minimalen Zugriffsrechten kann es vorkommen, dass Benutzer gelegentlich vorübergehend erhöhte Zugriffsrechte benötigen. Ständige Administratorrechte zu gewähren, verfehlt den Zweck von PoLP, weshalb die Just-in-Time (JIT)-Zugriffserhöhung entscheidend ist. Der JIT-Zugriff verringert das Risiko, indem Administratorrechte nur dann gewährt werden, wenn sie erforderlich sind, und nur für die Dauer, in der dieser Zugriff benötigt wird.

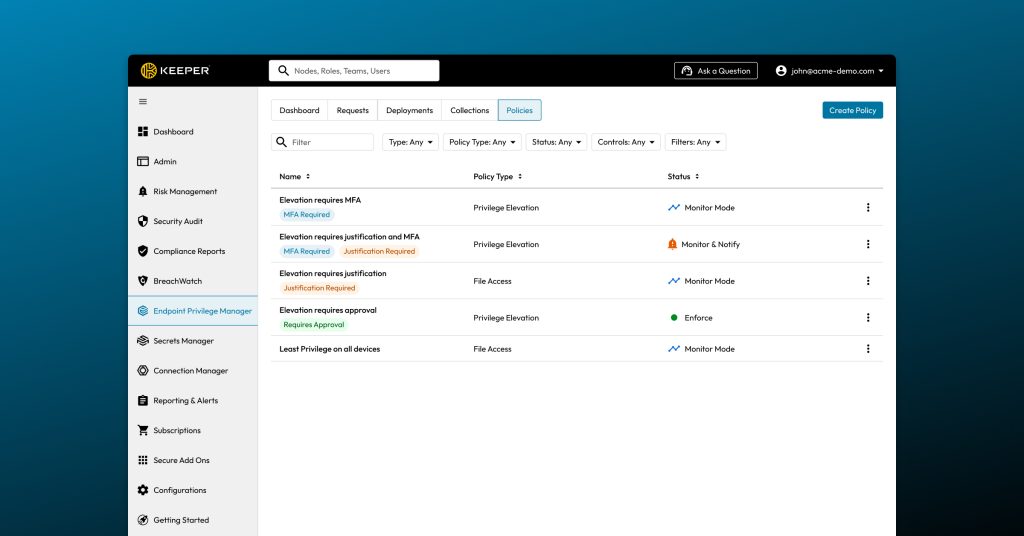

Unternehmen sollten zunächst Tools implementieren, die JIT-Erhöhung mit Überwachungspfaden unterstützen, die detaillierte Datensätze für Compliance- und Sicherheitsüberprüfungen protokollieren. Um die Sicherheit weiter zu stärken, müssen Organisationen die Multi-Faktor-Authentifizierung (MFA) für alle Anfragen zur Privilegienerhöhung vorschreiben. Dies stellt sicher, dass nur autorisierte Benutzer einen erhöhten Zugang erhalten können, selbst wenn dieser nur vorübergehend ist. Indem vordefinierte Zeitlimits für jede privilegierte Sitzung festgelegt werden, können Organisationen den Zugriff automatisch entziehen, sobald eine Aufgabe abgeschlossen ist, wodurch das Risiko eines fortbestehenden Zugriffs eliminiert wird.

Überwachen und Auditieren von Endpunktaktivitäten

Die Durchsetzung des Prinzips der geringsten Zugriffsberechtigungen auf Endgeräten ist nur dann effektiv, wenn Sie überprüfen können, ob es funktioniert, weshalb die Überwachung und Prüfung von Endgeräteaktivitäten unerlässlich ist. Ohne Einblick in die Aktivitäten auf den Endgeräten kann ein erhöhter Zugriff unbemerkt missbraucht werden, was Unternehmen anfälliger für Insider-Bedrohungen und Datenschutzverletzungen macht.

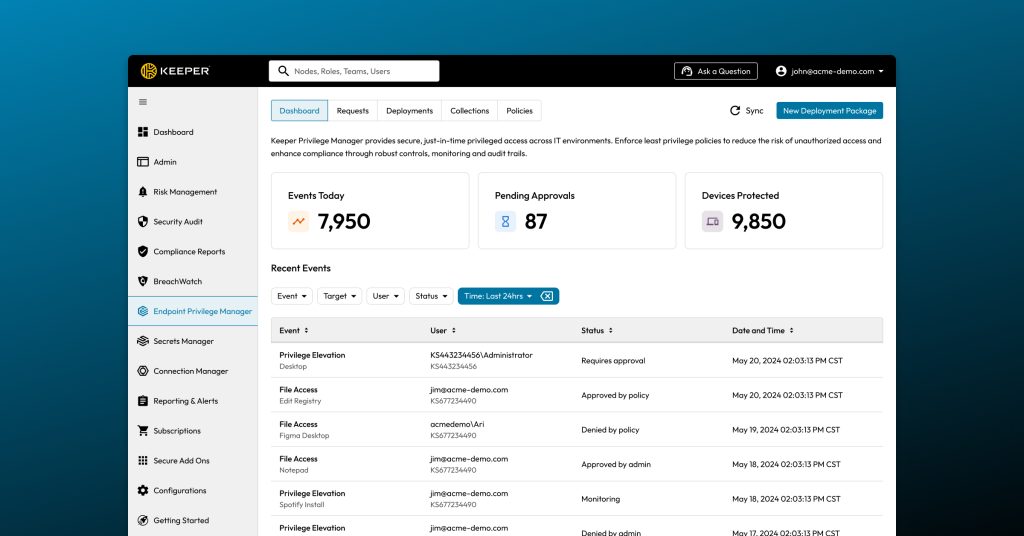

Deshalb sollten Organisationen eine Lösung für das Endpunkt-Privilegienmanagement einsetzen, die Echtzeitüberwachung und detaillierte Prüfprotokolle bietet. Diese Tools ermöglichen es Sicherheitsteams, nachzuverfolgen, wer erweiterte Zugriffsrechte angefordert hat, wann sie gewährt wurden und welche Maßnahmen ergriffen wurden. Durch die Überwachung von erhöhtem Zugriff in Echtzeit können Sicherheitsteams schneller auf Anomalien reagieren und sicherstellen, dass die Richtlinien eingehalten werden.

Verbessern Sie die Endpunktsicherheit mit dem Prinzip der minimalen Rechte

Organisationen müssen das Prinzip der geringsten Zugriffsberechtigungen auf Endpunkten durchsetzen, um sich vor fortschrittlichen Cyberbedrohungen zu schützen. Indem Sie bestehende Administratorrechte abschaffen, JIT-Zugriff implementieren und die Endpunktaktivitäten kontinuierlich überwachen, können Organisationen ihre Angriffsfläche verringern und die Auswirkungen potenzieller Datenverletzungen minimieren.

Keeper Endpoint Privilege Manager hilft Organisationen, das Prinzip der minimalen Rechtevergabe (PoLP) in Windows-, macOS- und Linux-Umgebungen durchzusetzen. Wenn Ihre Organisation bereit ist, ihre Endpunkte zu stärken, fordern Sie noch heute eine Demo an, um zu erfahren, wie Keeper Ihre Sicherheitsstrategie unterstützen kann.

Häufig gestellte Fragen

What is least privilege on endpoints?

Das Prinzip der geringsten Zugriffsberechtigungen auf Endgeräten bedeutet, Benutzern nur das notwendige Mindestmaß an Zugriffsrechten zu gewähren, um Aufgaben auf Geräten wie Laptops, Desktops und Mobiltelefonen auszuführen. Die Durchsetzung des Prinzips der geringsten Zugriffsberechtigungen reduziert Sicherheitslücken, indem sie unautorisierte Änderungen blockiert, die potenziellen Auswirkungen von Malware-Infektionen begrenzt und die seitliche Bewegung von kompromittierten Konten verhindert.

How can I remove admin rights from employees?

Um Mitarbeitern die Administratorrechte zu entziehen, beginnen Sie damit, festzustellen, welche Benutzer über lokale Administratorrechte verfügen, und bewerten Sie, ob diese notwendig sind. Verwenden Sie Gruppenrichtlinien oder eine Endpoint-Privilegienverwaltungslösung, um unnötige Administratorrechte zu widerrufen. Kommunizieren Sie diese Änderungen klar und bieten Sie ausreichende Schulungen an, damit die Mitarbeiter die Vorteile und den neuen JIT-Zugriffsprozess verstehen.

What tools help enforce endpoint privilege controls?

Tools zur Verwaltung von Endpunktberechtigungen wurden entwickelt, um das Prinzip der geringsten Zugriffsberechtigungen auf Benutzergeräten durchzusetzen. Diese Lösungen ermöglichen es Organisationen, stehende lokale Administratorrechte zu entfernen, JIT-Zugriffserhöhungen zu ermöglichen und privilegierte Aktivitäten zu überwachen. Obwohl es mehrere Tools zur Verwaltung von Endpunktberechtigungen auf dem Markt gibt, unterstützt der Keeper Endpoint Privilege Manager die plattformübergreifende Durchsetzung in Windows-, macOS- und Linux-Umgebungen, sodass Unternehmen ihre Endpunktsicherheitslage verbessern können.