Pour garantir leur efficacité opérationnelle, les institutions financières dépendent fortement de prestataires tiers, tels que les processeurs de paiement, les fournisseurs de plateformes bancaires et les

Les points de terminaison, à savoir les appareils physiques tels que les ordinateurs portables, les ordinateurs de bureau et les téléphones mobiles qui se connectent à un réseau, constituent des cibles précieuses pour les cybercriminels et représentent souvent les maillons faibles de la posture de sécurité d’une organisation. L’application du principe du moindre privilège (PoLP) sur ces points de terminaison est essentielle pour réduire les surfaces d’attaque, empêcher le mouvement latéral et minimiser les dommages potentiels causés par des comptes compromis. Pour faire respecter le principe du moindre privilège sur les points de terminaison, il est préférable de supprimer les droits d’administrateur locaux permanents, d’utiliser l’élévation d’accès juste-à-temps (JIT) et de surveiller et d’auditer en continu l’activité privilégiée sur les points de terminaison.

Poursuivez votre lecture pour en savoir plus sur le principe du moindre privilège (PoLP), pourquoi il est important de l’appliquer sur les points de terminaison et comment le faire efficacement.

Qu’est-ce que le principe de moindre privilège ?

Le principe du moindre privilège (PoLP) est une pratique de sécurité qui restreint l’accès des utilisateurs aux seules ressources nécessaires pour effectuer des tâches spécifiques. L’octroi de privilèges excessifs crée des risques de sécurité inutiles en donnant un accès étendu si un compte est compromis. L’application du PoLP permet de contenir l’impact des violations et aide les organisations de toutes tailles à répondre aux exigences de conformité. Bien que les petites entreprises puissent ne pas avoir d’infrastructures de sécurité complexes, appliquer le principe du moindre privilège (PoLP) est un moyen efficace de renforcer la sécurité des points de terminaison et de réduire l’exposition globale aux cybermenaces.

Pourquoi il est nécessaire d’appliquer le moindre privilège sur les points de terminaison

Puisque de nombreuses entreprises permettent les politiques de type « Apportez Votre Propre Appareil » (BYOD) et prennent en charge le travail à distance, la sécurisation des points de terminaison est devenue essentielle à la protection des réseaux organisationnels. Les défenses de périmètre traditionnelles, comme les pare-feu, ne suffisent plus. Chaque appareil connecté doit être sécurisé individuellement. Ne pas appliquer le principe du moindre privilège sur les points de terminaison introduit divers nouveaux risques de sécurité :

- Droits d’administrateur local : si les utilisateurs ont des droits d’administrateur local, ils peuvent installer des logiciels non approuvés et désactiver les outils de sécurité. Sans appliquer le principe du moindre privilège sur les points de terminaison, les erreurs de configuration deviennent plus probables, et les cybercriminels gagnent plus de pouvoir si un point de terminaison est compromis.

- Mouvement latéral : si un seul point de terminaison avec des autorisations élevées est compromis, les cybercriminels peuvent se déplacer latéralement dans le réseau, escalader les privilèges et accéder aux systèmes critiques. L’application du principe du moindre privilège aide à contenir ces violations en restreignant l’accès uniquement à ce qui est nécessaire.

- Infections par des logiciels malveillants : le malware s’appuie généralement sur des privilèges élevés pour s’installer sur un appareil. Avec des points de terminaison configurés selon le principe du moindre privilège, la propagation des malwares est moins probable, ce qui diminue l’impact global d’une cyberattaque.

Bonnes pratiques pour appliquer le principe du moindre privilège sur les points de terminaison

Les organisations peuvent garantir le moindre privilège aux utilisateurs sur les points de terminaison en retirant les droits d’administrateur locaux permanents, en autorisant l’accès JIT et en surveillant l’activité des points de terminaison afin de déceler les abus.

Éliminer les droits d’administration locaux permanents

Lorsque les utilisateurs ont des droits d’administration permanents, ils peuvent installer des logiciels non autorisés, désactiver les contrôles de sécurité et effectuer des modifications non approuvées du système. S’ils sont compromis, ces comptes deviennent de précieux points d’entrée pour les cybercriminels afin de déployer des malwares, voler des données ou se déplacer latéralement au sein du réseau d’une organisation.

Pour réduire les risques de sécurité, les organisations se doivent de supprimer les droits d’administrateur locaux de tous les utilisateurs non-informaticiens. La plupart des employés n’ont pas besoin d’un accès de niveau administrateur pour effectuer des tâches quotidiennes, de sorte que la suppression de ces droits minimise immédiatement la surface d’attaque. Les organisations doivent créer des exceptions basées sur des politiques pour les utilisateurs qui ont besoin d’un accès temporaire élevé. Cependant, lorsque les organisations le font, elles doivent communiquer clairement pourquoi les changements sont apportés et fournir une formation aux employés pour offrir un soutien et promouvoir l’adoption.

Utiliser l’élévation d’accès juste-à-temps (JIT)

Dans un environnement de moindre privilège, les utilisateurs peuvent occasionnellement avoir besoin d’un accès temporaire élevé. L’octroi de droits d’administration permanents va à l’encontre de l’objectif de PolP. C’est pourquoi l’élévation de l’accès juste-à-temps (JIT) est cruciale. L’accès JIT réduit les risques en n’accordant des droits d’administration qu’en cas de besoin et seulement pendant la durée nécessaire à l’accès.

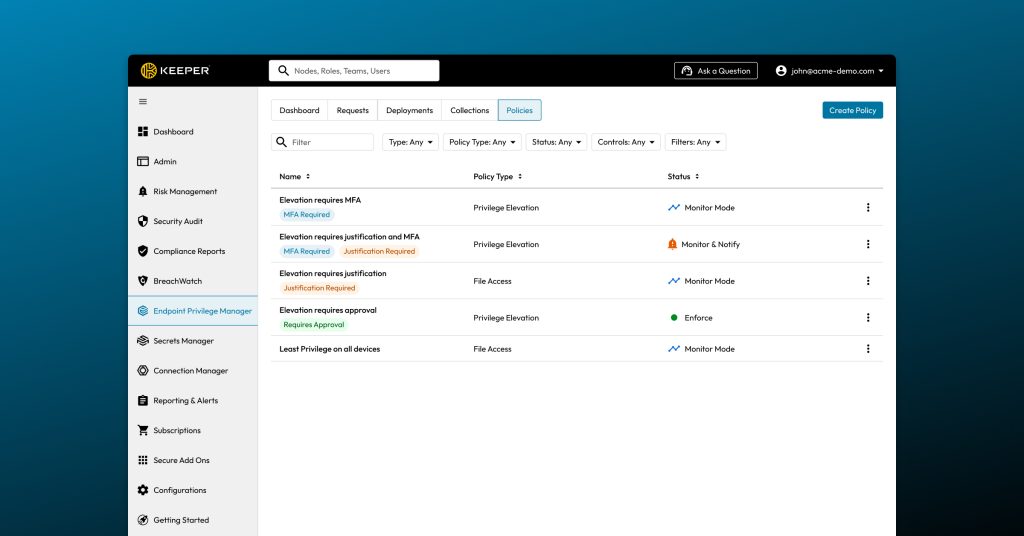

Les organisations doivent d’abord mettre en œuvre des outils qui prennent en charge l’élévation JIT avec des pistes d’audit, qui enregistrent des enregistrements détaillés pour les examens de conformité et de sécurité. Pour renforcer encore la sécurité, les organisations doivent exiger une authentification multifacteur (MFA) pour toutes les demandes d’élévation de privilèges. Cela garantit que seuls les utilisateurs autorisés peuvent bénéficier d’un accès élevé, même s’il est temporaire. En fixant des limites de temps prédéfinies pour chaque session privilégiée, les organisations peuvent automatiquement révoquer l’accès une fois qu’une tâche est terminée, éliminant ainsi le risque de prolongation de l’accès.

Surveiller et auditer l’activité des terminaux

L’application du principe du moindre privilège sur les postes de travail n’est efficace que si vous pouvez en vérifier le fonctionnement. C’est pourquoi il est essentiel de surveiller et d’auditer l’activité des postes de travail. Sans visibilité sur l’activité des terminaux, l’accès élevé peut être utilisé de manière abusive sans détection, laissant les organisations plus vulnérables aux menaces internes et aux violations de données.

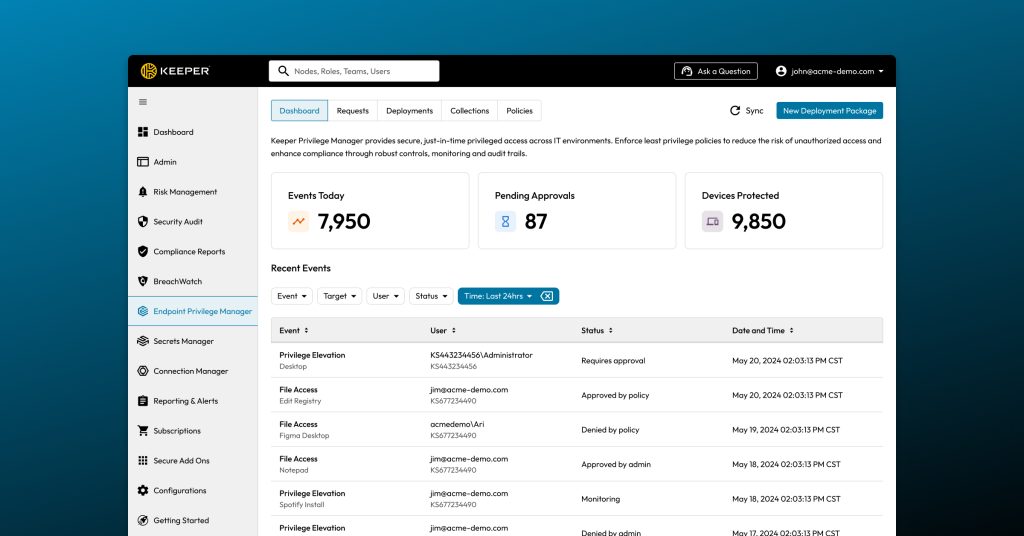

C’est pourquoi les organisations devraient déployer une solution de gestion des privilèges des terminaux qui assure une surveillance en temps réel et des journaux d’audit détaillés. Ces outils permettent aux équipes de sécurité de savoir qui a demandé un accès élevé, quand il a été accordé et quelles actions ont été entreprises. En surveillant l’accès élevé en temps réel, les équipes de sécurité peuvent réagir plus rapidement aux anomalies et s’assurer que les politiques sont respectées.

Améliorer la sécurité des terminaux avec le moindre privilège

Les organisations doivent appliquer le principe du moindre privilège aux terminaux pour se défendre contre les cybermenaces avancées. En supprimant les droits d’administrateur permanents, en mettant en place un accès JIT et en surveillant en permanence l’activité des terminaux, les organisations peuvent réduire leur surface d’attaque et minimiser l’impact d’éventuelles violations de données.

Keeper Endpoint Privilege Manager permet aux organisations d’appliquer le PoLP sur les environnements Windows, macOS et Linux. Si votre organisation est prête à renforcer ses terminaux, demandez une démonstration dès aujourd’hui pour découvrir comment Keeper peut vous aider en matière de sécurité.

Foire aux questions

What is least privilege on endpoints?

Le principe du moindre privilège sur les points de terminaison implique de n’accorder aux utilisateurs que le niveau d’accès minimal requis pour l’exécution de leurs tâches sur les appareils, incluant les ordinateurs portables, les ordinateurs de bureau et les téléphones mobiles. L’application du principe du moindre privilège réduit les vulnérabilités de sécurité en bloquant les modifications non autorisées, en limitant l’impact potentiel des infections par des malwares et en empêchant les mouvements latéraux à partir de comptes compromis.

How can I remove admin rights from employees?

Pour supprimer les droits d’administrateur des employés, commencez par identifier les utilisateurs qui disposent de droits d’administrateur locaux et par évaluer s’ils sont nécessaires. Utilisez des stratégies de groupe ou une solution de gestion des privilèges des points finaux pour révoquer les droits d’administration superflus. Communiquez clairement ces changements et fournissez une formation suffisante pour aider les employés à comprendre les avantages et le nouveau processus d’accès JIT.

What tools help enforce endpoint privilege controls?

Les outils de gestion des privilèges des terminaux sont conçus pour appliquer le moindre privilège sur les appareils des utilisateurs. Ces solutions permettent aux organisations de supprimer les droits d’administrateur locaux permanents, d’activer l’élévation de l’accès JIT et de surveiller les activités privilégiées. Bien qu’il existe plusieurs outils de gestion des privilèges des terminaux sur le marché, Keeper Endpoint Privilege Manager prend en charge l’application multiplateforme dans les environnements Windows, macOS et Linux, ce qui permet aux entreprises d’améliorer leur posture de sécurité des terminaux.