金融機関は、運用効率を維持するために、決済処理業者、

エンドポイントとは、ノートパソコンやデスクトップ、スマートフォンなどネットワークに接続する物理デバイスのことで、サイバー犯罪者にとっては貴重な標的であり、組織のセキュリティ態勢における最も脆弱な部分となることがよくあります。 攻撃対象領域を減らし、水平移動を防ぎ、不正アクセスされたアカウントから損害に及ぶ可能性を最小限に抑えるために、こういったエンドポイントに最小権限の原則 (PoLP) を徹底しておくことが不可欠です。 エンドポイントで最小権限アクセスを徹底させる最良の方法といえば、恒常的なローカル管理者権限を削除する、ジャストインタイム (JIT) アクセスの昇格を活用する、エンドポイント上の特権アクティビティを継続的に監視および監査する、などが挙げられます。

最小権限について、その重要性やエンドポイントで実施すべき理由、効果的な実施方法を詳しく知るには、続きをお読みください。

最小権限の原則とは?

最小権限の原則 (PoLP) とは、特定のタスクを実行するために必要なリソースのみにユーザーのアクセスを制限するセキュリティ施策です。 過剰な権限を付与すると、アカウントが侵害された場合にそこから広範囲にアクセスされてしまうため、回避できるはずのセキュリティリスクを負いかねません。 最小権限を徹底しておけば、侵害の影響を抑えられ、あらゆる規模の組織でコンプライアンス要件を満たすのに役立ちます。 中小企業は複雑なセキュリティインフラストラクチャを備えていないかもしれませんが、最小権限の徹底によりエンドポイントのセキュリティが強化され、サイバー攻撃の脅威への全体的な露出を減らすために効果的です。

エンドポイントに最小権限を徹底すべき理由

多くの企業が私有ITデバイスの業務利用 (BYOD) ポリシーを許可し、リモートワークに対応しているため、今やエンドポイントの安全性の保護は組織のネットワークの保護に不可欠になりました。 ファイアウォールのような従来の境界防御策はもはや十分ではありません。 接続されている各デバイスを個別に保護する必要があり、 エンドポイントで最小権限を徹底させておかないと、さまざまな新しいセキュリティリスクが発生します。

- ローカル管理者権限: ローカル管理者権限を持つユーザーは、承認されていないソフトウェアをインストールしたり、セキュリティツールを無効にしたりすることができます。 エンドポイントに最小権限を徹底しておかないと、誤設定が起こりやすくなり、エンドポイントが侵害された場合にサイバー犯罪者が得る力が強くなります。

- 水平移動: 昇格された権限を持つ1つのエンドポイントが侵害されると、サイバー犯罪者はネットワーク内を横方向に移動し、権限を昇格させ、重要なシステムにアクセスすることができます。 最小権限を徹底するとは、必要なものだけにアクセスを制限することで、次のような違反を封じ込めるのに役立ちます。

- マルウェア感染: マルウェアは通常、昇格された特権を利用してデバイスにインストールされます。 エンドポイントが最小権限で構成されていると、マルウェアが成功裏に拡散される可能性が低くなり、サイバー攻撃の全体的な影響が軽減されます。

エンドポイントで最小権限を徹底させるための効果的な対策

エンドポイントのユーザーが最小権限を使用していることを確認するために組織ができることは、「恒常的なローカル管理者権限を削除する」、「JITアクセスを有効にする」、「エンドポイントのアクティビティが悪用されていないかを監視する」ことです。

恒常的なローカル管理者権限を排除する

ユーザーが恒常的な管理者権限を持つと、許可されていないソフトウェアをインストールしたり、セキュリティ制御を無効にしたり、承認されていない変更をシステムに加えたりすることが可能になります。 これらのアカウントが侵害された場合、サイバー犯罪者がマルウェアを展開したり、データを盗んだり、組織のネットワーク内を水平移動したりする、彼らにとっての有益なエントリーポイントになってしまいます。セキュリティリスクを軽減するために、組織はIT部門以外のすべてのユーザーからローカル管理者権限を削除すべきです。 ほとんどの従業員は日常業務を実行するために管理者レベルのアクセス権を必要としません。したがって、これらの権限を削除することで、攻撃対象領域を即座に最小化できます。 組織は、一時的にアクセス権を昇格させる必要があるユーザー向けに、ポリシーに則した例外を作る必要があります。 しかし、そのようなケースを実行するには、変更が必要な理由について明確にコミュニケーションを取り、また、このやり方の採用を奨励してサポートするための従業員向けトレーニングの実施が必須です。

ジャストインタイム (JIT) アクセス権限昇格を使用する

最小権限の環境では、ユーザーがアクセス権の昇格を一時的に必要とする場合があります。 恒常的な管理者権限を付与することは最小権限の原則の目的に反します。そのため、ジャストインタイム (JIT) アクセスの昇格が不可欠です。 JITアクセスは、必要な場合にのみ、必要な期間だけ管理者権限を付与することでリスクを軽減します。

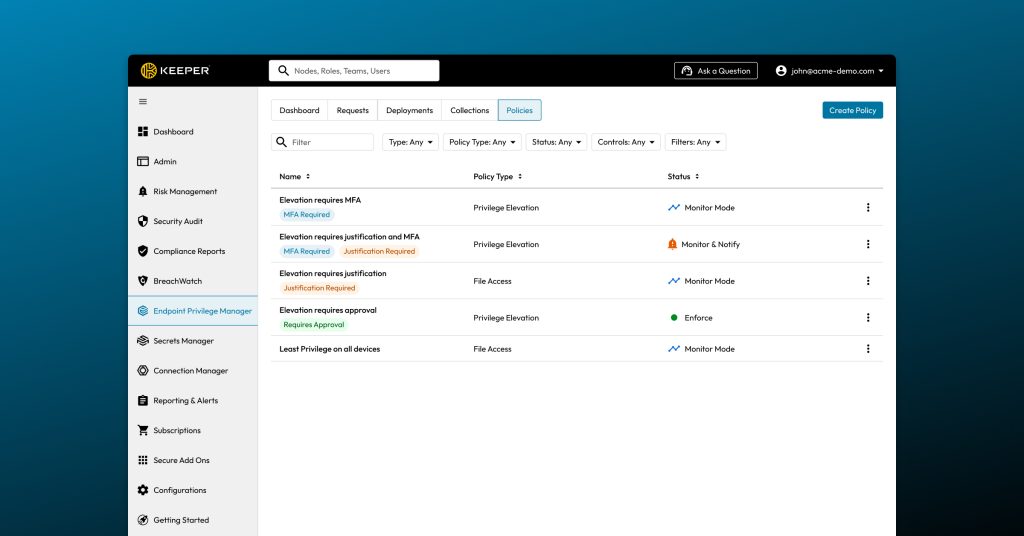

組織はまず、JIT昇格を裏付ける監査証跡のツールを導入し、コンプライアンスやセキュリティレビューのために詳細なレコードを記録すべきです。 セキュリティをさらに強化するために、組織はすべての権限昇格リクエストに対して多要素認証 (MFA) を要求する必要があります。 たとえ一時的であっても、この認証方法を使えば、承認されたユーザーのみが昇格されたアクセス権を得ることができます。 特権セッションごとに事前に定められた時間制限を設定することで、組織はタスク完了後に自動的にアクセス権を取り消し、アクセスが長引くリスクを排除できます。

エンドポイントのアクティビティの監視・監査

エンドポイントに最小権限を徹底しても、機能していることを確認できなければ効果はありません。そのため、エンドポイントのアクティビティを監視し、監査することが不可欠です。 エンドポイントのアクティビティが可視化されていないと、昇格されたアクセス権が悪用され、それが検出されない可能性があり、組織は内部脅威やデータ漏洩の影響を受けやすくなります。

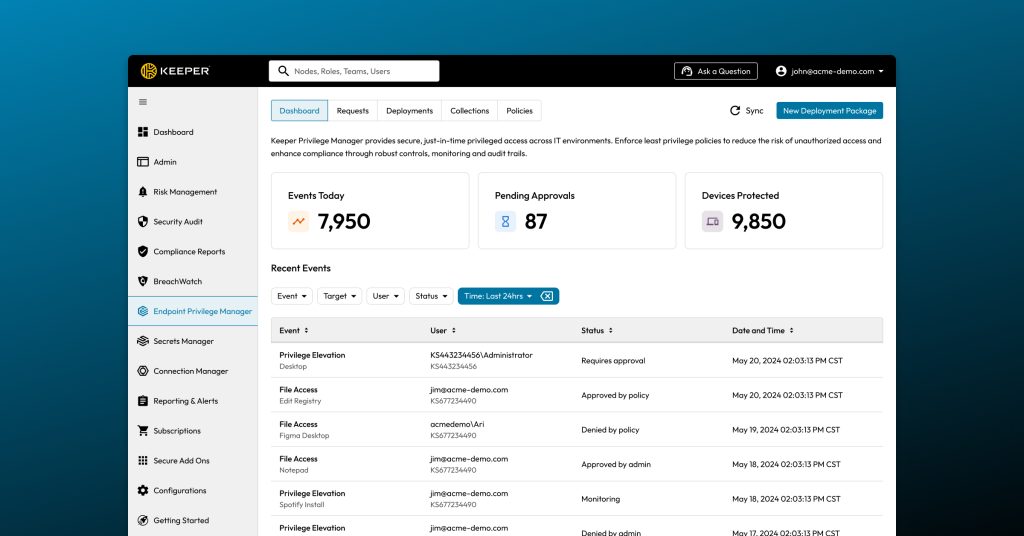

そのため、組織はリアルタイムの監視機能と詳細な監査ログを提供するエンドポイント特権管理ソリューションを導入する必要があります。 これらのツールを備えておけば、セキュリティチームは誰がアクセスの昇格を要求したか、いつ許可されたか、どのようなアクションが実行されたかを追跡できます。 昇格されたアクセス権をリアルタイムで監視することで、セキュリティチームは異常があれば迅速に対応し、ポリシーが遵守されていることを確認できます。

最小権限でエンドポイントのセキュリティを向上

高度なサイバー攻撃の脅威から防御するために、エンドポイントで最小権限を徹底させることが組織には不可欠です。 恒常的な管理者権限を排除し、JITアクセスを導入し、エンドポイントのアクティビティを絶え間なく監視することで、組織は攻撃対象領域を縮小し、潜在的なデータ漏洩の影響を最小限に抑えることができます。

Keeperエンドポイント特権マネージャーを使用すれば、組織のWindows、macOS、Linuxの環境全体で最小権限を徹底させることができます。 エンドポイントを強化する準備が整ったら、デモを今すぐご依頼ください。Keeperによるセキュリティ態勢のサポートについて詳しくご説明いたします。

よくある質問

Q1. エンドポイントにおける最小権限の原則とは?

エンドポイントでの最小権限とは、ラップトップ、デスクトップ、携帯電話などのデバイスでタスクを実行するために必要な最小限のアクセスレベルのみをユーザーに付与することを意味します。

最小権限を徹底することで、許可されていない変更を阻止し、マルウェア感染の影響を最小限に抑え、アカウントが侵害された場合に水平移動を防ぎ、セキュリティの脆弱性を低減できます。

Q2. 従業員から管理者権限を削除するにはどうすればよいですか?

従業員から管理者権限を削除するには、まずローカル管理者権限を持っているユーザーを特定し、それが必要かどうかを評価することから始めてください。 グループポリシーまたはエンドポイント特権管理ソリューションを使用して、不要な管理者権限を取り消します。 これらの変更を明確に通知し、従業員がメリットと新しいJITアクセスプロセスを理解できるように十分なトレーニングを提供してください。

Q3. エンドポイントの権限管理を強制するのに役立つツールは何ですか?

エンドポイント特権管理ツールは、ユーザーデバイスに最小権限を強制するように設計されています。 これらのソリューションにより、組織は恒常的なローカル管理者権限を削除し、JITのアクセス昇格を有効にし、特権アクティビティを監視できます。 市場にはいろいろなエンドポイント特権管理ツールがありますが、 Keeperエンドポイント特権マネージャーは、Windows、macOS、Linuxの環境にまたがるクロスプラットフォームでの適用をサポートしており、組織はエンドポイントのセキュリティ態勢を改善することができます。