Instytucje finansowe w dużym stopniu polegają na zewnętrznych dostawcach, takich jak procesory płatności, dostawcy platform bankowych i integracje fintech, aby utrzymać wydajność operacyjną. W rzeczywistości, według...

Luki w zabezpieczeniach interfejsu API (Application Programming Interface, interfejs programowania aplikacji) to niedostateczne zabezpieczenia w kodzie interfejsu, które mogą zostać wykorzystane przez cyberprzestępców. Tego typu luki mogą prowadzić do naruszeń danych oraz nieautoryzowanego dostępu do systemu. Typowe luki w zabezpieczeniach interfejsu API obejmują niewystarczające uwierzytelnianie i autoryzację, nadmierne narażenie danych oraz niewystarczające szyfrowanie danych.

Czytaj dalej, aby dowiedzieć się więcej o najczęściej występujących zagrożeniach dotyczących interfejsów API, a także o praktycznych metodach i rozwiązaniach umożliwiających wyeliminowanie takich luk w zabezpieczeniach.

Co to jest interfejs API?

Interfejs API to kod programowania umożliwiający różnym aplikacjom komunikację, udostępnianie danych oraz dostęp do funkcji bez konieczności analizowania przez programistów lub użytkowników wewnętrznej implementacji. Interfejsy API są wykorzystywane na przykład do pobierania informacji z usług internetowych lub wykonywania działań w systemach zewnętrznych. Interfejs API można porównać do umowy pomiędzy programami. Interfejsy API umożliwiają pobieranie i przetwarzanie informacji w oparciu o wstępnie zdefiniowane specyfikacje określone przez programistów. Zazwyczaj interfejsy API komunikują się z wykorzystaniem protokołów takich jak REST lub SOAP i wymieniają dane w formatach JSON albo XML.

Sześć zagrożeń dotyczących interfejsów API

Do najczęściej występujących zagrożeń dotyczących interfejsów API należą: brak autoryzacji na poziomie obiektu i funkcji, słabe uwierzytelnianie użytkowników, niewłaściwe zarządzanie zasobami, nadmierne udostępnianie danych oraz niewystarczające zasoby.

1. Brak autoryzacji na poziomie obiektu

Brak prawidłowej weryfikacji autoryzacji użytkownika przez interfejs API umożliwia przeglądanie, zmianę lub usuwanie danych przez użytkowników, którzy nie powinni mieć do nich dostępu i jest określany jako Broken Object Level Authorization (BOLA). Na przykład dział kadr organizacji wykorzystuje do zarządzania danymi poufnymi oprogramowanie, które zapewnia interfejs API na potrzeby określonych zadań z tej dziedziny. Jeśli pracownik będzie mieć możliwość zmiany kodu w żądaniu interfejsu API, może uzyskać dostęp do poufnych danych, takich jak raporty płac i informacje o pracownikach. Wpływ BOLA na organizacje może obejmować ujawnienie danych pracowników, naruszenia przepisów dotyczących prywatności oraz brak zaufania.

2. Brak autoryzacji na poziomie funkcji

W organizacjach korzystających z interfejsów API, w których nie wdrożono zasady niezbędnych minimalnych uprawnień (PoLP), może występować brak odpowiedniej autoryzacji na poziomie funkcji. Efektem może być niezamierzona możliwość dostępu do danych lub wykonywania działań przez nieupoważnionych użytkowników za pośrednictwem interfejsów API. W przypadku uzyskania nieautoryzowanego dostępu do konta uprzywilejowanego cyberprzestępcy mogą wykorzystać tę lukę w zabezpieczeniach na potrzeby uzyskania dostępu do poufnych danych. Podkreśla to znaczenie wdrożenia rygorystycznej kontroli dostępu opartej na rolach (RBAC). Możliwość wykonania przez użytkownika czynności zarezerwowanej dla użytkownika uprzywilejowanego bez przyznania mu tego poziomu dostępu jest oznaką występowania opisywanej luki w interfejsie API w danej organizacji.

3. Słabe uwierzytelnianie użytkowników

Jeśli interfejs API nie zapewnia prawidłowego uwierzytelnienia tożsamości użytkowników, cyberprzestępcy mogą wykorzystać tę lukę w zabezpieczeniach na potrzeby uzyskania dostępu do poufnych danych. Tego typu lukę interfejsu API można porównać z brakiem sprawdzenia przez pracownika ochrony tożsamości osoby przed wpuszczeniem jej do zastrzeżonej strefy budynku. Bez odpowiedniego uwierzytelnienia umożliwia nieautoryzowanym użytkownikom poruszanie się wewnątrz sieci, podnoszenie uprawnień, a nawet przeprowadzanie ataków, takich jak ataki z wykorzystaniem oprogramowania wymuszającego okup, które mogą poważnie zagrozić bezpieczeństwu organizacji.

4. Niewłaściwe zarządzanie zasobami

Niewłaściwe zarządzanie zasobami występuje, gdy organizacja nie dokumentuje w odpowiedni sposób zasobów narażonych za pośrednictwem interfejsów API, w tym usług, funkcji i danych, i nie zarządza nimi odpowiednio. To ryzyko wzrasta, gdy pozostają aktywne przestarzałe wersje interfejsu API, nieużywane interfejsy API nie są wycofywane lub gdy nie są instalowane ważne poprawki zabezpieczeń. Brak odpowiedniego nadzoru i obecność tego typu luk może prowadzić do zagrożeń bezpieczeństwa organizacji.

5. Nadmierne udostępnianie danych

Nadmierne udostępnianie danych ma miejsce, gdy odpowiedź interfejsu API zawiera więcej informacji niż to konieczne, prowadząc do niezamierzonego ujawnienia poufnych danych. Atakujący mogą wykorzystać tę lukę do zebrania informacji ułatwiających przyszłe ataki. Na przykład zwracanie przez interfejs API danych osobowych, poufnych danych lub konfiguracji systemu, którego nie dotyczyło żądanie, tworzy możliwości niewłaściwego wykorzystania takich informacji. Problem ten zwykle występuje w wyniku nieodpowiedniego filtrowania danych podczas tworzenia interfejsu API. Brak właściwego ograniczenia danych wysyłanych w odpowiedzi przez interfejsy API powoduje niezamierzone ujawnienie poufnych informacji.

6. Niewystarczające zasoby i brak ograniczenia częstotliwości

Niewłaściwe zarządzanie zasobami i brak ograniczenia częstotliwości stanowią poważne zagrożenie dla interfejsów API. Ta luka w zabezpieczeniach występuje, gdy nie zastosowano odpowiednich ograniczeń liczby albo rozmiaru żądań interfejsu API lub gdy zarządzanie zasobami serwera przez interfejs nie jest skuteczne. Konsekwencją mogą być opóźnienia lub nawet całkowite awarie interfejsów API. Brak odpowiedniego ograniczenia częstotliwości zapytań zwiększa podatność interfejsów API na ataki typu odmowa usługi (DoS) lub rozproszona odmowa usługi (DDoS), które obejmują przeciążenie serwera przez atakujących dużą liczbą żądań, uniemożliwiając dostęp do usługi innym użytkownikom.

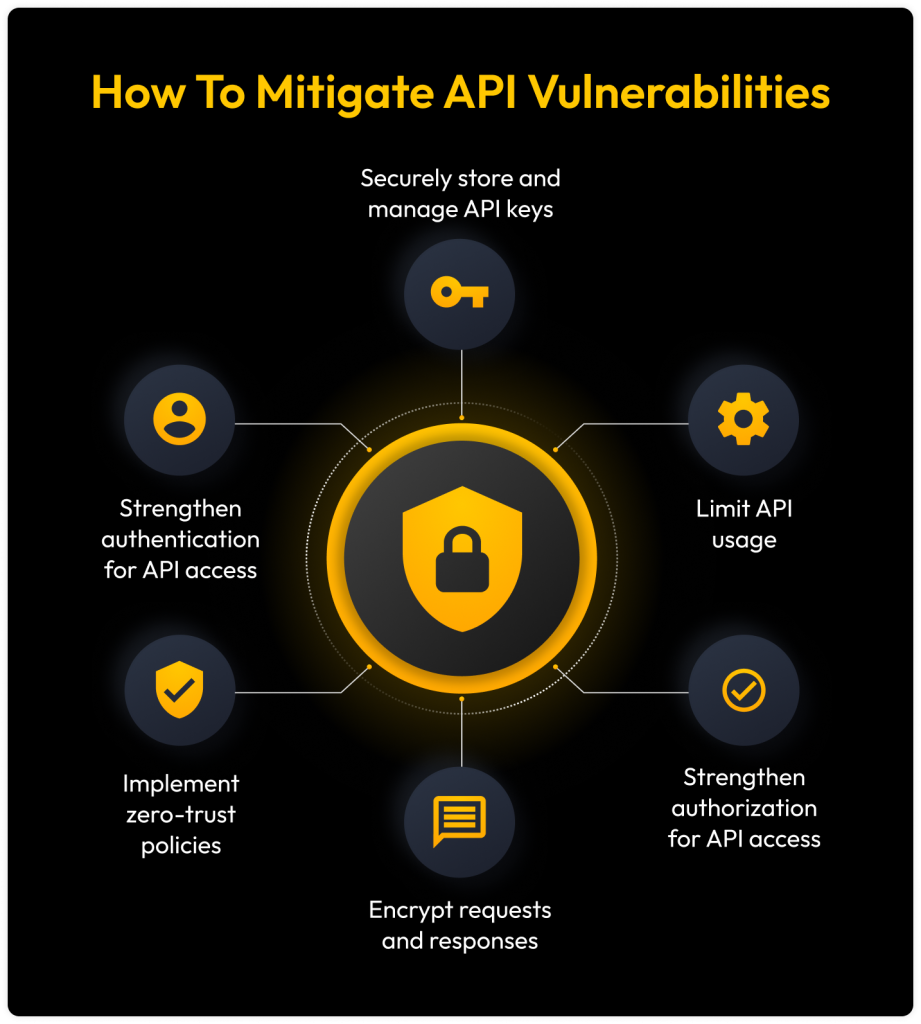

Jak ograniczyć luki w zabezpieczeniach interfejsu API

Organizacje powinny skorzystać z poniższych metod, aby ograniczyć różnego rodzaju luki w zabezpieczeniach interfejsu API.

Bezpieczne przechowywanie kluczy interfejsu API i zarządzanie nimi

Klucze interfejsu API to dane uwierzytelniające umożliwiające dostęp do interfejsu, a ich niewłaściwe wykorzystanie może stanowić poważne zagrożenie dla bezpieczeństwa. Należy wdrożyć odpowiednie zarządzanie cyklem życia, aby ograniczyć ryzyko wycieku lub niewłaściwego wykorzystania danych. Obejmuje to regularne wymuszanie zmiany i dezaktywację nieużywanych kluczy oraz ograniczenie zakresu dostępu.

Ponadto nie wolno ujawniać publicznie kluczy interfejsu API i należy je bezpiecznie przechowywać w zaszyfrowanych magazynach. Ważne jest również monitorowanie wykorzystania kluczy interfejsu API oraz skonfigurowanie systemu umożliwiającego szybką dezaktywację, wymuszanie zmiany i ponowne wystawienie kluczy w przypadku wykrycia nieautoryzowanego dostępu lub podejrzanej aktywności.

Wdrożenie zasad zero-trust

Zasady zero-trust opierają się na braku zaufania i ciągłej weryfikacji, zapewniając sprawdzenie każdego żądania dostępu. Takie podejście zapewnia kompleksowe monitorowanie i kontrolę dostępu użytkowników, urządzeń oraz zasobów zarówno wewnątrz sieci, jak i poza nią, będąc skuteczną strategią ograniczania zagrożeń związanych z interfejsem API.

Jednym ze sposobów wdrożenia zasad zero-trust w organizacji jest wykorzystanie rozwiązania do zarządzania uprzywilejowanym dostępem (PAM), które zapewnia rygorystyczne zarządzanie dostępem do kont uprzywilejowanych i odpowiednie wykorzystanie interfejsu API. Wdrożenie PAM umożliwia organizacjom określenie, kto uzyskuje dostęp do zasobów, kiedy i na jakiej podstawie.

Ograniczenie wykorzystania interfejsu API

Wdrożenie limitów częstotliwości żądań interfejsu API pomaga zapobiegać nieautoryzowanemu dostępowi i zakłóceniom usług. Ograniczenie częstotliwości chroni interfejsy API przed atakami DDoS oraz złośliwymi żądaniami o dużym natężeniu, ustalając dozwoloną liczbę żądań na minutę dla określonych adresów IP lub kluczy interfejsu API. Gwarantuje to zachowanie dostępu przez zwykłych użytkowników, jednocześnie blokując cyberprzestępcom możliwość przeciążenia systemu.

Wzmocnienie uwierzytelniania na potrzeby dostępu do interfejsu API

Wzmocnienie uwierzytelniania ma kluczowe znaczenie dla zapobiegania nieautoryzowanemu dostępowi do interfejsów API. Pierwszym etapem jest wdrożenie i wymuszenie stosowania silnych zasad dotyczących haseł w całej organizacji. Zasady te powinny obejmować wymóg stosowania złożonych haseł o długości co najmniej 16 znaków zawierających duże i małe litery, cyfry oraz symbole.

Aby jeszcze bardziej zwiększyć bezpieczeństwo, należy zapobiegać ponownemu użyciu haseł, stosować metody bezhasłowe, takie jak klucze dostępu, oraz wdrożyć uwierzytelnianie wieloskładnikowe (MFA) lub uwierzytelnianie biometryczne w celu zapewnienia dodatkowej ochrony.

Wzmocnienie autoryzacji na potrzeby dostępu do interfejsu API

Należy wdrożyć w organizacji dostęp z najniższym poziomem uprawnień, aby wzmocnić autoryzację dostępu do interfejsu API. Dobrym rozwiązaniem jest wdrożenie kontroli dostępu opartej na rolach (RBAC), która polega na przypisywaniu uprawnień w zależności od ról użytkowników. Na przykład konta uprzywilejowane, takie jak konta administratorów systemu, mają szersze uprawnienia, a zwykli użytkownicy mają dostęp wyłącznie do zasobów niezbędnych dla ich roli. Rozwiązanie do zarządzania uprzywilejowanym dostępem (PAM) takie jak KeeperPAM usprawnia wdrożenie zasady niezbędnych minimalnych uprawnień oraz RBAC.

Szyfrowanie żądań i odpowiedzi

Szyfrowanie żądań i odpowiedzi ma duże znaczenie dla zabezpieczenia komunikacji za pośrednictwem interfejsu API. Niezaszyfrowane dane przesyłane za pośrednictwem interfejsu API mogą zostać przechwycone przez złośliwych użytkowników, co może prowadzić do naruszenia danych, manipulacji lub kradzieży danych uwierzytelniających.

Szyfrowanie komunikacji interfejsu API ogranicza zagrożenia tego typu, znacząco zwiększając ochronę danych. Na przykład wdrożenie protokołu Secure Sockets Layer (SSL) lub Transport Layer Security (TLS) zapewnia szyfrowanie danych przesyłanych w Internecie, uniemożliwiając ich odczytanie nawet po przechwyceniu.

Ogranicz luki w zabezpieczeniach interfejsu API za pomocą rozwiązania KeeperPAM®

Jednym ze sposobów ograniczenia luk w zabezpieczeniach interfejsu API jest wdrożenie rozwiązania PAM takiego jak KeeperPAM, opartego na chmurze rozwiązania zero-trust zapewniającego wymuszenie stosowania zasad PoLP oraz RBAC. Rozwiązanie KeeperPAM zapewnia różne sposoby uwierzytelniania i autoryzacji kont uprzywilejowanych na potrzeby zarządzania dostępem za pośrednictwem interfejsu API, takie jak włączenie metod MFA oraz uwierzytelniania biometrycznego. KeeperPAM poprawia stan zabezpieczeń organizacji dzięki podejściu zero-trust i wymuszaniu rygorystycznej weryfikacji każdego żądania dostępu do danych poufnych pochodzącego zarówno od użytkowników, jak i systemów. Zapobiega to nieautoryzowanemu dostępowi oraz ogranicza ryzyko kradzieży danych uwierzytelniających, podwyższenia uprawnień oraz innych cyberzagrożeń.

Już dziś zamów demo rozwiązania KeeperPAM, aby chronić interfejsy API oraz wyeliminować luki w zabezpieczeniach organizacji.