Gli istituti finanziari si affidano molto a fornitori terzi come processori di pagamento, fornitori di piattaforme bancarie e integrazioni fintech per mantenere l'efficienza operativa. Infatti, secondo

Le vulnerabilità delle interfacce di programmazione applicative (API) sono quei punti deboli presenti nel loro codice che mettono a repentaglio la loro sicurezza e che possono essere sfruttati dai criminali informatici. Tali vulnerabilità possono portare a violazioni dei dati e ad accessi non autorizzati al sistema. Le vulnerabilità più comuni delle API includono livelli di autenticazione e autorizzazione inadeguati, l’esposizione eccessiva dei dati e la loro relativa crittografia insufficiente.

Continua a leggere per scoprire quali sono i rischi più comuni associati alle API, nonché metodi e soluzioni pratiche per prevenire queste vulnerabilità.

Che cos’è un’API?

Un’API è un insieme di codici di programmazione che consente a diverse applicazioni software di comunicare, condividere dati e accedere a funzionalità senza che gli sviluppatori o gli utenti ne debbano comprendere l’implementazione interna. Ad esempio, le API vengono utilizzate per recuperare informazioni da servizi web o per eseguire azioni su sistemi esterni. Un’API può essere considerata come una sorta di contratto tra programmi. Sulla base di specifiche predefinite stabilite dagli sviluppatori, le API consentono di recuperare ed elaborare informazioni. In genere, le API comunicano utilizzando protocolli come REST o SOAP e scambiano dati in formati come JSON o XML.

6 rischi associati alle API

Alcuni dei rischi più comuni associati alle API includono la mancanza di autorizzazione a livello di oggetto e di funzione, l’autenticazione debole degli utenti, la gestione degli asset insufficiente, l’esposizione eccessiva dei dati e la mancanza di risorse.

1. Mancanza di autorizzazione a livello di oggetto

Se un’API non convalida correttamente l’autorizzazione di un utente, chiunque può visualizzare, modificare o cancellare dati a cui non dovrebbe avere accesso in un processo noto come “violazione dell’autorizzazione a livello di oggetto (BOLA)”. Immaginiamo che il team delle risorse umane di un’organizzazione utilizzi un software per gestire i dati sensibili e che tale software fornisca un’API per alcune attività. Se un dipendente scoprisse di poter modificare il codice in una richiesta API, potrebbe accedere a dati sensibili come i rapporti sulle buste paga e le informazioni sui dipendenti. Le violazioni BOLA nei confronti delle organizzazioni possono esporre i dati dei dipendenti, violare le leggi sulla privacy e generare una mancanza di fiducia.

2. Mancanza di autorizzazione a livello delle funzioni

Le organizzazioni che utilizzano API che non implementano il principio del privilegio minimo (PoLP) potrebbero non avere un sistema di autorizzazione corretto per quanto riguarda le funzioni. Di conseguenza, le API potrebbero consentire involontariamente a utenti non autorizzati di accedere ai dati o di eseguire azioni non consentite. Se un cybercriminale dovesse ottenere un accesso non autorizzato a un account con privilegi, potrebbe sfruttare questa vulnerabilità per accedere ai dati sensibili. Ciò sottolinea l’importanza di implementare un rigoroso controllo degli accessi basato sui ruoli (RBAC). Le organizzazioni possono stabilire se la loro API è vulnerabile, se un utente standard esegue correttamente un’attività da utente privilegiato senza aver ottenuto tale accesso.

3. Autenticazione utente debole

Se un’API non riesce ad autenticare correttamente le identità degli utenti, i criminali informatici possono sfruttare questa vulnerabilità per accedere ai dati sensibili. Questa falla può essere paragonata al caso di una guardia di sicurezza che non riesce controllare l’identità di una persona prima di permetterle di entrare in un’area riservata di un edificio. Senza un’autenticazione adeguata, gli utenti non autorizzati possono spostarsi lateralmente all’interno di una rete, aumentare i privilegi o persino lanciare attacchi come i ransomware, che possono compromettere seriamente la sicurezza di un’organizzazione.

4. Cattiva gestione delle risorse

Se la gestione delle risorse è inadeguata, le organizzazioni non riescono a documentare e gestire correttamente le risorse esposte dalle proprie API, compresi servizi, funzioni e dati. I rischi aumentano quando versioni rimangono attive delle versioni obsolete delle API, quando le API inutilizzate non vengono dismesse o quando non viene data importanza alle patch di sicurezza critiche. Senza una supervisione adeguata, queste lacune possono rendere l’organizzazione vulnerabile alle minacce alla sicurezza.

5. Esposizione eccessiva dei dati

L’esposizione eccessiva dei dati si verifica quando una risposta API include più informazioni del necessario, rivelando inavvertitamente dati sensibili. I malintenzionati possono sfruttare questa vulnerabilità per raccogliere informazioni preziose per attacchi futuri. Ad esempio, se un’API restituisce informazioni personali, dati riservati o configurazioni di sistema non richieste, crea opportunità di uso improprio. Questo problema in genere è causato dal filtraggio inadeguato dei dati durante la progettazione delle API. Quando le API non limitano correttamente i dati nelle proprie risposte, espongono in modo non intenzionale le informazioni sensibili.

6. Risorse insufficienti e rate limiting inadeguato

La gestione insufficiente delle risorse e l’inadeguatezza del rate limiting possono rappresentare un serio rischio per le API. Questa vulnerabilità si verifica quando le API non impongono restrizioni adeguate sul numero o sulla dimensione delle richieste o non riescono a gestire efficacemente le risorse del server. Di conseguenza, le API possono subire ritardi o addirittura interruzioni complete. Senza un adeguato rate limiting, le API diventano più vulnerabili agli attacchi Denial-of-Service (DoS) o Distributed Denial-of-Service (DDoS), in cui gli aggressori sovraccaricano il server con richieste eccessive, impedendo agli utenti legittimi di accedere al servizio.

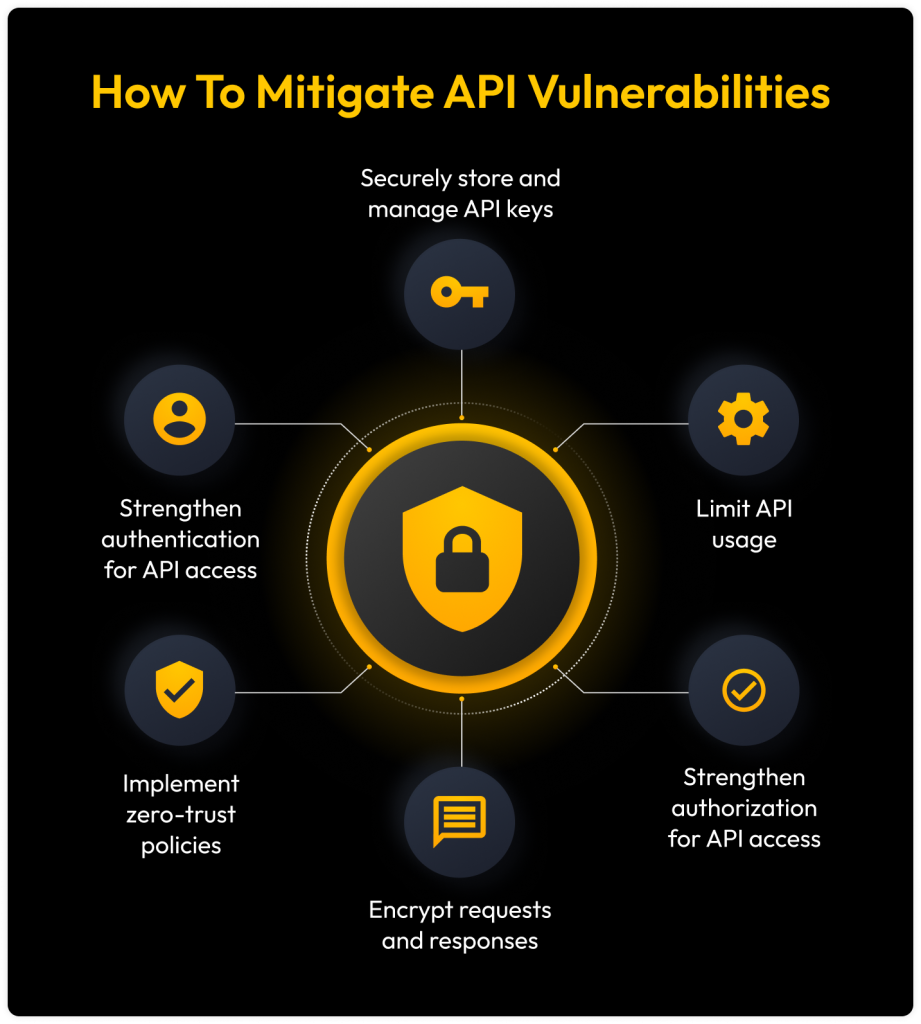

Come mitigare le vulnerabilità delle API

Per mitigare le diverse vulnerabilità legate alle API, le organizzazioni dovrebbero adottare i seguenti metodi.

Archiviazione e gestione sicura delle chiavi API

Le chiavi API consentono di accedere alle API e un loro utilizzo errato può creare gravi rischi per la sicurezza. Per ridurre il rischio di esfiltrazioni o di usi impropri, è importante implementare una corretta gestione del ciclo di vita. Ciò include la rotazione regolare delle chiavi, la disattivazione delle chiavi inutilizzate e la limitazione del loro ambito di accesso.

Inoltre, occorre assicurarsi che le chiavi API non siano mai esposte pubblicamente e siano archiviate in modo sicuro in cassaforti crittografate. È inoltre importante monitorare l’utilizzo delle chiavi API e impostare un sistema per disattivare, ruotare e riemettere rapidamente le chiavi, quando vengono rilevati accessi non autorizzati o attività sospette.

Implementazione di politiche zero-trust

Le politiche zero-trust basate sul principio del “non fidarsi mai, verificare sempre” convalidano continuamente ogni richiesta di accesso. Questo approccio garantisce un livello di monitoraggio e controllo completo sugli accessi degli utenti, sui dispositivi e sulle risorse, sia all’interno che all’esterno della rete, e rappresenta quindi una strategia efficace per mitigare le minacce legate alle API.

Le organizzazioni possono, ad esempio, implementare politiche zero-trust utilizzando una soluzione di gestione degli accessi privilegiati (PAM), che gestisce rigorosamente gli accessi agli account privilegiati e garantisce un utilizzo corretto delle API. Adottando la PAM, le organizzazioni possono monitorare chi accede alle risorse, quando e in quali condizioni.

Limitazione dell’utilizzo delle API

Implementando il rate limiting per le richieste API, si evitano accessi non autorizzati e interruzioni di servizio. il rate limiting protegge le API dagli attacchi DDoS e dalle richieste dannose a volumi elevati limitando il numero di richieste al minuto per specifici indirizzi IP o chiavi API. Ciò garantisce che gli utenti regolari mantengano l’accesso impedendo ai criminali informatici di sovraccaricare il sistema.

Rafforzare l’autenticazione per l’accesso alle API

Rafforzare l’autenticazione è fondamentale per prevenire accessi non autorizzati alle API. In primis, occorre implementare e applicare una politica per le password sicura in tutta l’organizzazione. Essa dovrebbe prevedere password complesse di almeno 16 caratteri, che includano lettere maiuscole e minuscole, numeri e simboli.

Per migliorare ulteriormente la sicurezza, è inoltre necessario evitare il riutilizzo delle password, adottare metodi che non prevedono l’utilizzo di password come le chiavi di accesso e implementare l’autenticazione a più fattori o biometrica per un livello maggiore di protezione.

Autenticazione rafforzata per l’accesso alle API

Per rafforzare l’autorizzazione per l’accesso alle API, le organizzazioni devono implementare il principio dei privilegi minimi. Il controllo degli accessi basato sui ruoli (RBAC) è un modo efficace per raggiungere questo obiettivo, assegnando autorizzazioni basate sui ruoli utente. Ad esempio, gli account con privilegi come gli amministratori di sistema devono disporre di autorizzazioni più ampie, mentre gli utenti generici possono accedere solo a quanto richiesto per i loro ruoli. Una soluzione di gestione degli accessi privilegiati (PAM) come KeeperPAM semplifica l’implementazione del privilegio minimo e dell’RBAC.

Crittografia delle richieste e delle risposte

Crittografare le richieste e le risposte è importante per proteggere le comunicazioni API. I dati non crittografati trasmessi durante le interazioni API possono essere intercettati da soggetti malintenzionati, con conseguenti potenziali violazioni dei dati, manomissioni o furto di credenziali.

Crittografando le comunicazioni API, questi rischi vengono mitigati ed è possibile migliorare notevolmente la protezione dei dati. Ad esempio, l’implementazione di Secure Sockets Layer (SSL) o Transport Layer Security (TLS) garantisce che i dati scambiati su Internet siano crittografati, rendendoli illeggibili anche se intercettati.

KeeperPAM® mitiga le vulnerabilità delle API

Un modo per ridurre le vulnerabilità delle API consiste nell’implementare una soluzione PAM come KeeperPAM, una soluzione zero-trust cloud che applica le strategie PoLP e RBAC. KeeperPAM offre diversi modi per autenticare e autorizzare gli account con privilegi durante la gestione degli accessi alle API, come l’attivazione dei metodi MFA e l’autenticazione biometrica. Inoltre, rafforza la sicurezza delle organizzazioni grazie al suo approccio zero-trust che applica una verifica rigorosa per ogni richiesta di dati sensibili da parte di utenti e sistemi. Ciò impedisce che si verifichino accessi non autorizzati e riduce i rischi di furto di credenziali, escalation dei privilegi e altre minacce informatiche.

Richiedi subito una demo di KeeperPAM per proteggere le API della tua organizzazione e azzerare le vulnerabilità di sicurezza.