Las instituciones financieras dependen en gran medida de proveedores externos (como procesadores de pagos, proveedores de plataformas bancarias e integraciones de tecnología financiera) para mantener su

Las vulnerabilidades de la interfaz de programación de aplicaciones (API) son puntos débiles de seguridad en el código de una API que los ciberdelincuentes pueden explotar. Estas vulnerabilidades pueden provocar violaciones de seguridad/datos/etc. y provocar acceso no autorizado al sistema. Las vulnerabilidades más comunes de la API incluyen autenticación y autorización inadecuadas, además de exposición excesiva y cifrado insuficiente de los datos.

Siga leyendo para conocer los riesgos comunes asociados con las API, así como los métodos prácticos y las soluciones para evitar estas vulnerabilidades.

¿Qué es una API?

Una API es un conjunto de códigos de programación que permite a diferentes aplicaciones de software comunicarse, compartir datos y acceder a funcionalidades sin que sea necesario que los desarrolladores o los usuarios comprendan la implementación interna. Por ejemplo, las API se utilizan para recuperar información de servicios web o para realizar acciones en sistemas externos. Puede considerar a las API como un contrato entre programas. Las API, basadas en especificaciones predefinidas establecidas por los desarrolladores, permiten recuperar y procesar información. Normalmente, las API se comunican utilizando protocolos como REST o SOAP e intercambian datos en formatos como JSON o XML.

6 riesgos asociados a las API

Algunos de los riesgos comunes asociados con las API incluyen la falta de autorización a nivel de objeto y de función, una autenticación de usuario poco segura, una gestión deficiente de activos, una exposición excesiva de datos y recursos insuficientes.

1. Falta de autorización a nivel de objeto

Cuando una API no valida correctamente la autorización de un usuario, cualquiera puede ver, modificar o borrar datos a los que no debería tener acceso (lo que se conoce como autorización a nivel de objeto roto, o BOLA). Por ejemplo, imagine que el equipo de recursos humanos de una organización utiliza un software para gestionar datos sensibles y que ese software proporciona una API para determinadas tareas de recursos humanos. Si un empleado descubre que puede cambiar el código en una solicitud API, podría acceder a datos sensibles como informes de nómina e información sobre empleados. El impacto de las BOLA en las organizaciones puede incluir la exposición de datos de empleados, violaciones de las leyes de privacidad y falta de confianza.

2. Falta de autorización a nivel funcional

Las organizaciones que utilizan API que no implementan el principio de privilegio mínimo (PoLP) pueden carecer de la autorización adecuada a nivel de función. Como resultado, las API podrían permitir involuntariamente que usuarios no autorizados accedan a datos o realicen acciones a las que no deberían tener acceso. Si los ciberdelincuentes obtienen acceso no autorizado a una cuenta privilegiada, podrían explotar esta vulnerabilidad para acceder a los datos sensibles de una persona. Esto pone de relieve la importancia de implementar un estricto control de acceso basado en roles (RBAC). Las organizaciones pueden determinar si su API tiene esta vulnerabilidad cuando un usuario normal realiza correctamente una tarea de usuario privilegiado sin que se le conceda ese acceso privilegiado.

3. Autenticación del usuario no segura

Si una API no puede autenticar correctamente las identidades de los usuarios, los ciberdelincuentes pueden explotar esta vulnerabilidad para acceder a datos sensibles Piense en este fallo de la API como si un guardia de seguridad no verificara la identidad de una persona antes de permitirle entrar en un área restringida de un edificio. Sin una autenticación adecuada, los usuarios no autorizados pueden desplazarse lateralmente dentro de una red, escalar privilegios o incluso lanzar ataques como ransomware, que pueden comprometer gravemente la postura de seguridad de una organización.

4. Gestión deficiente de los activos

Una gestión deficiente de activos se produce cuando una organización no documenta ni gestiona adecuadamente los activos expuestos por sus API, incluidos servicios, funciones y datos. Los riesgos aumentan cuando se dejan activas versiones obsoletas de una API, cuando las API no utilizadas no se retiran o cuando se descuidan los parches de seguridad críticos. Sin una supervisión adecuada, estas lagunas pueden dejar a la organización vulnerable a las amenazas de seguridad.

5. Exposición excesiva de datos

La exposición excesiva de datos ocurre cuando una respuesta de la API incluye más información de la necesaria, lo que revela datos sensibles sin querer. Los atacantes pueden explotar esta vulnerabilidad para recopilar información valiosa para futuros ataques. Por ejemplo, si una API devuelve información personal, datos confidenciales o configuraciones del sistema que no fueron solicitadas, crea oportunidades para un uso indebido. Este problema suele deberse a un filtrado de datos inadecuado durante el diseño de la API. Cuando las API no limitan adecuadamente los datos en sus respuestas, exponen información confidencial sin quererlo.

6. Recursos insuficientes y limitación del volumen

Una gestión insuficiente de los recursos y la falta de limitación del volumen suponen graves riesgos para las API. Esta vulnerabilidad se produce cuando las API no imponen restricciones adecuadas sobre el número o el tamaño de las solicitudes o no logran administrar los recursos del servidor de manera eficaz. Como resultado, las API pueden experimentar retrasos o incluso interrupciones totales. Sin una limitación adecuada del volumen, las API se vuelven más vulnerables a los ataques de denegación de servicio (DoS) o de denegación de servicio distribuido (DDoS), en los que los atacantes abruman el servidor con solicitudes excesivas, lo que impide que los usuarios legítimos accedan al servicio.

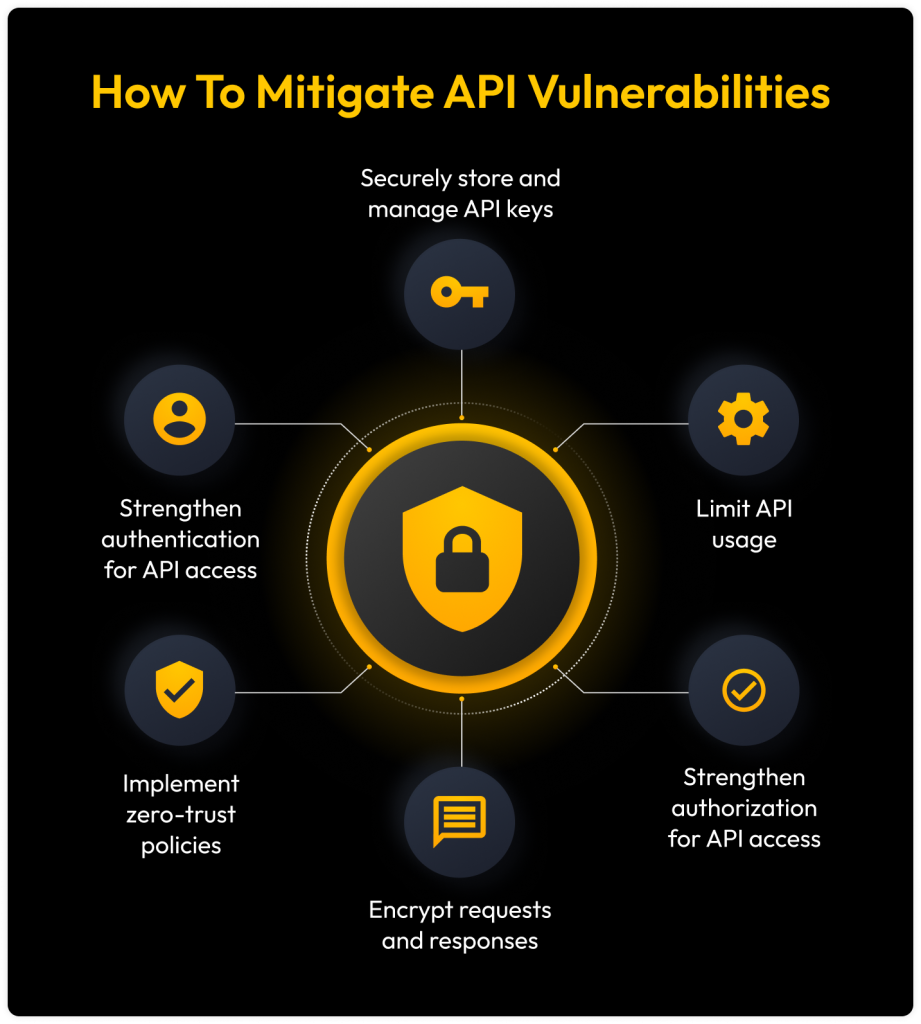

Cómo mitigar las vulnerabilidades de la API

Para mitigar una variedad de vulnerabilidades de API, las organizaciones deben adoptar los siguientes métodos.

Almacene y gestione de forma segura las claves API

Las claves API son credenciales para acceder a las API y su mal manejo puede crear graves riesgos de seguridad. Para minimizar la posibilidad de filtraciones o usos indebidos, es importante implementar una gestión adecuada del ciclo de vida. Esto incluye rotar las teclas regularmente, desactivar las que no se utilizan y limitar el alcance de su acceso.

Además, asegúrese de que las claves API nunca se expongan públicamente y que se almacenen de forma segura en bóvedas cifradas. También es importante supervisar el uso de claves API y configurar un sistema para desactivar, rotar y volver a emitir claves rápidamente si se detecta un acceso no autorizado o una actividad sospechosa.

Implementar políticas de confianza cero

Las políticas de confianza cero, basadas en el principio de «nunca confiar, siempre verificar», validan continuamente cada solicitud de acceso. Este enfoque garantiza una supervisión y un control exhaustivos del acceso de usuarios, dispositivos y recursos, tanto dentro como fuera de la red, lo que lo convierte en una estrategia eficaz para mitigar las amenazas relacionadas con las API.

Una forma en que las organizaciones pueden implementar políticas de confianza cero es mediante el uso de una solución de Gestión del acceso privilegiado (PAM), que gestiona estrictamente el acceso a las cuentas privilegiadas y garantiza el uso adecuado de la API. Al adoptar la PAM, las organizaciones pueden controlar quién accede a los recursos, cuándo y en qué condiciones.

Limitar el uso de las API

La implementación de límites de velocidad para las solicitudes API ayuda a prevenir el acceso no autorizado y las interrupciones del servicio. La limitación de velocidad protege a las API de ataques DDoS y solicitudes maliciosas de gran volumen al limitar el número de solicitudes por minuto para direcciones IP o claves API específicas. Esto garantiza que los usuarios habituales mantengan el acceso al mismo tiempo que impide que los ciberdelincuentes sobrecarguen el sistema.

Reforzar la autenticación para acceder a la API

Reforzar la autenticación es fundamental para evitar el acceso no autorizado a las API. Empiece por implementar y hacer cumplir una política de contraseñas segura en toda la organización. Esta política debería exigir contraseñas complejas de al menos 16 caracteres, que incorporen letras mayúsculas y minúsculas, números y símbolos.

Para mejorar aún más la seguridad, evite la reutilización de contraseñas, adopte métodos sin contraseñas como las claves de acceso e implemente la autenticación multifactor (MFA) o la autenticación biométrica para disfrutar de una mayor protección.

Reforzar la autenticación para acceder a la API

Para reforzar la autorización para acceder a la API, las organizaciones deben implementar el acceso con privilegios mínimos. El control de acceso basado en roles (RBAC) es una forma eficaz de lograrlo al asignar permisos basados en roles de usuario. Por ejemplo, las cuentas privilegiadas, como los administradores de sistemas, reciben permisos más amplios, mientras que los usuarios generales solo tienen el acceso necesario para sus funciones. Una solución de gestión del acceso privilegiado (PAM) como KeeperPAM agiliza la implementación de los privilegios mínimos y del RBAC.

Cifrar solicitudes y respuestas

El cifrado de solicitudes y respuestas es importante para proteger las comunicaciones de las API. Los datos no cifrados transmitidos durante las interacciones con la API pueden ser interceptados por agentes maliciosos, lo que puede provocar violaciones de seguridad/datos/etc.

Al cifrar las comunicaciones de las API, estos riesgos se mitigan y la protección de datos se mejora significativamente. Por ejemplo, la implementación de Secure Sockets Layer (SSL) o Transport Layer Security (TLS) garantiza que los datos intercambiados a través de Internet estén cifrados, lo que los hace ilegibles incluso si son interceptados.

Mitigue las vulnerabilidades de las API con KeeperPAM®

Una forma de mitigar las vulnerabilidades de las API es implementar una solución de PAM como KeeperPAM, una solución de confianza cero basada en la nube que aplica PoLP y RBAC. KeeperPAM ofrece varias formas de autenticar y autorizar cuentas privilegiadas al administrar el acceso a las API, como habilitar métodos MFA y autenticación biométrica. KeeperPAM refuerza las posiciones de seguridad de las organizaciones con su enfoque de confianza cero que impone una verificación estricta de cada solicitud de datos sensibles de los usuarios y del sistema. Esto evita el acceso no autorizado y mitiga los riesgos de robo de credenciales, escalado de privilegios y otras amenazas cibernéticas.

Solicite un demo de KeeperPAM hoy mismo para proteger las API de su organización y acabar con las vulnerabilidades de seguridad.