Financiële instellingen zijn sterk afhankelijk van externe leveranciers zoals betalingsverwerkers, aanbieders van bankplatformen en fintech-integraties om de operationele efficiëntie te waarborgen. Sterker nog, volgens h...

Kwetsbaarheden in de Application Programming Interface (API) zijn beveiligingslekken in de code van een API waar cybercriminelen misbruik van kunnen maken. Deze kwetsbaarheden kunnen leiden tot gegevensinbreuken en ongeautoriseerde systeemtoegang. Veel voorkomende API-kwetsbaarheden zijn onder andere een gebrekkige authenticatie en autorisatie, overmatige blootstelling van gegevens en onvoldoende gegevensversleuteling.

Lees verder om meer te weten te komen over de veelvoorkomende risico’s die verbonden zijn aan API’s, samen met praktische maatregelen en oplossingen om deze kwetsbaarheden te voorkomen.

Wat is een API?

Een API is een reeks programmeercode die verschillende softwaretoepassingen in staat stelt om te communiceren, gegevens te delen en toegang te krijgen tot functionaliteiten zonder dat ontwikkelaars of gebruikers de interne implementatie hoeven te begrijpen. API’s worden bijvoorbeeld gebruikt om informatie op te halen uit webservices of om acties uit te voeren op externe systemen. Zie API als een contract tussen programma’s. Op basis van vooraf gedefinieerde specificaties die door ontwikkelaars zijn vastgesteld, maken API’s het ophalen en verwerken van informatie mogelijk. API’s communiceren meestal met behulp van protocollen zoals REST of SOAP en wisselen gegevens uit in formaten zoals JSON of XML.

De 6 risico’s die verbonden zijn aan API’s

Enkele van de meest voorkomende risico’s die verband houden met API’s zijn onder meer een gebrek aan autorisatie op object- en functieniveau, zwakke gebruikersauthenticatie, slecht beheer van bedrijfsmiddelen, excessieve blootstelling aan gegevens en onvoldoende bronnen.

1. Gebrek aan autorisatie op objectniveau

Als een API de autorisatie van een gebruiker niet op de juiste wijze verifieert, kan iedereen gegevens bekijken, wijzigen of verwijderen waartoe ze eigenlijk geen toegang zouden mogen hebben, via wat bekend staat als Broken Object Level Authorization (BOLA). Stel dat het HR-team van een organisatie software gebruikt om gevoelige gegevens te beheren en dat deze software een API biedt voor bepaalde HR-taken. Als een werknemer ontdekt dat ze de code in een API-verzoek kunnen wijzigen, kan deze toegang krijgen tot gevoelige gegevens zoals salarisoverzichten en werknemersgegevens. De gevolgen van BOLA voor organisaties kunnen inhouden dat werknemersgegevens worden blootgesteld, privacywetten worden geschonden en er een gebrek aan vertrouwen ontstaat.

2. Gebrek aan autorisatie op functieniveau

Organisaties die API’s gebruiken en het principe van minimale privileges (PoLP) niet implementeren, beschikken mogelijk niet over de juiste autorisatie op functieniveau. Als gevolg hiervan kunnen API’s onbedoeld ongeautoriseerde gebruikers toegang geven tot gegevens of het uitvoeren van bepaalde acties waartoe zij eigenlijk geen toegang zouden mogen hebben. Als cybercriminelen ongeautoriseerde toegang krijgen tot een geprivilegieerd account, kunnen ze deze kwetsbaarheid misbruiken om toegang te krijgen tot gevoelige gegevens. Dit onderstreept hoe belangrijk het is om een rolgebaseerde toegangscontrole (RBAC) strikt te implementeren. Organisaties kunnen bepalen of hun API blootgesteld kan worden aan deze kwetsbaarheid als een gewone gebruiker met succes een geprivilegieerde gebruikerstaak uitvoert zonder dat ze hiervoor geprivilegieerde toegang hebben verkregen.

3. Zwakke gebruikersauthenticatie

Als een API de identiteiten van gebruikers niet op juiste wijze kan verifiëren, kunnen cybercriminelen deze kwetsbaarheid misbruiken om toegang te krijgen tot gevoelige gegevens. U kunt deze API-fout vergelijken met een beveiligingsbewaker die iemands identiteit niet controleert voordat hij of zij toegang krijgt tot een afgesloten gebied van een gebouw. Zonder juiste authenticatie kunnen ongeautoriseerde gebruikers zich lateraal binnen een netwerk bewegen, privileges uitbreiden of zelfs aanvallen zoals ransomware lanceren, wat de beveiligingspositie van een organisatie ernstig in gevaar kan brengen.

4. Slecht beheer van bedrijfsmiddelen

Een slecht beheer van bedrijfsmiddelen kan voorkomen wanneer een organisatie er niet in slaagt om de bedrijfsmiddelen die blootgesteld worden door haar API’s, zoals services, functies en gegevens, goed te documenteren en te beheren. De risico’s nemen toe wanneer verouderde API-versies actief blijven, ongebruikte API’s niet buiten gebruik worden gesteld of kritieke beveiligingspatches worden verwaarloosd. Zonder goed toezicht kunnen deze hiaten de organisatie kwetsbaar maken voor beveiligingsbedreigingen.

5. Overmatige blootstelling aan gegevens

Overmatige blootstelling van gegevens vindt plaats wanneer een API-reactie meer informatie bevat dan nodig is, waardoor per ongeluk gevoelige gegevens worden blootgesteld. Aanvallers kunnen deze kwetsbaarheid misbruiken om waardevolle informatie te verzamelen voor toekomstige aanvallen. Als een API bijvoorbeeld persoonlijke informatie, vertrouwelijke gegevens of systeemconfiguraties retourneert die niet zijn aangevraagd, creëert dit mogelijkheden voor misbruik. Dit probleem ontstaat meestal door ontoereikende gegevensfiltering tijdens het API-ontwerp. Wanneer API’s de gegevens in hun reacties niet goed beperken, stellen ze onbedoeld gevoelige informatie bloot.

6. Onvoldoende middelen en snelheidsbeperking

Ontoereikend bronnenbeheer en gebrek aan snelheidslimieten vormen ernstige risico’s voor API’s. Deze kwetsbaarheid treedt op wanneer API’s niet de juiste beperkingen opleggen aan het aantal of de grootte van verzoeken of serverbronnen niet effectief beheren. Als gevolg hiervan kunnen API’s vertragingen ondervinden of zelfs volledige uitval. Zonder een goede snelheidsbeperking worden API’s kwetsbaarder voor Denial-of-Service (DoS)-aanvallen of Distributed Denial-of-Service (DDoS)-aanvallen, waarbij aanvallers de server overbelasten met overmatige verzoeken, waardoor legitieme gebruikers worden verhinderd om de service te gebruiken.

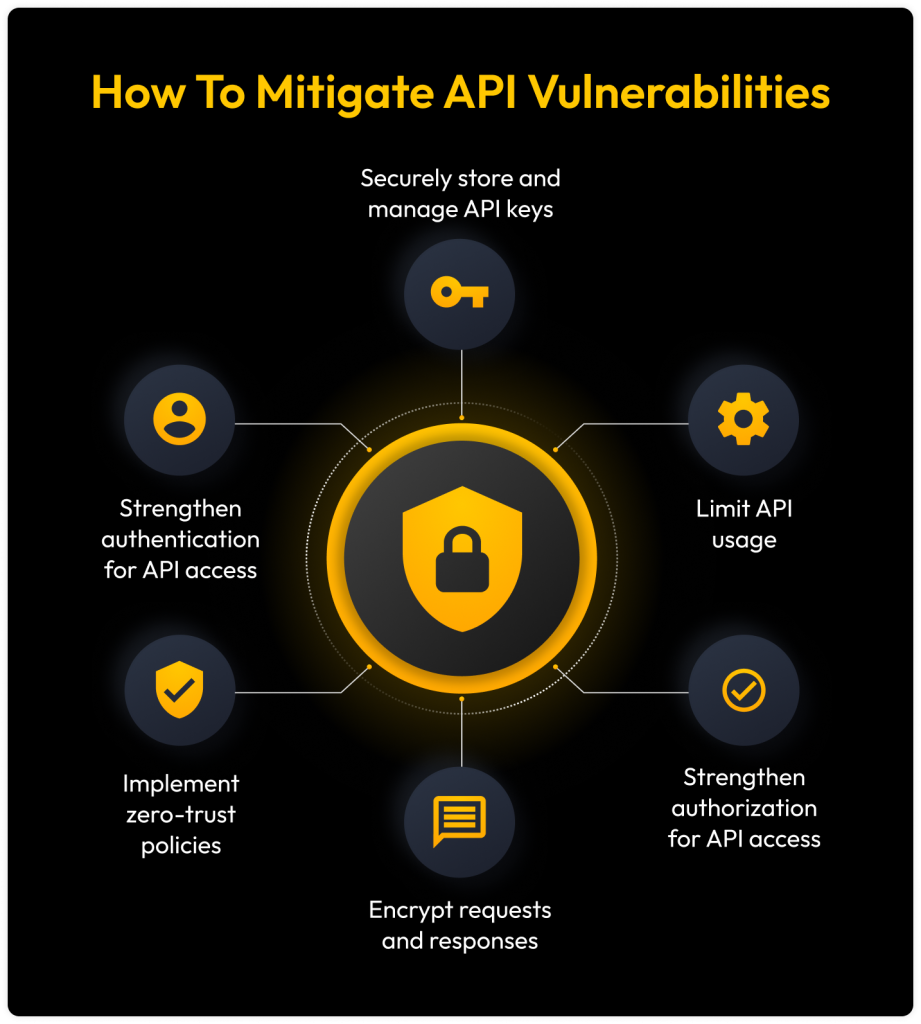

Zo kunt u API-kwetsbaarheden beperken

Om verschillende API-kwetsbaarheden te beperken, moeten organisaties de volgende methoden toepassen.

Veilig opslaan en beheren van API-sleutels

API-sleutels zijn inloggegevens voor toegang tot API’s. Door hier misbruik van te maken kunnen er ernstige beveiligingsrisico’s ontstaan. Om de kans op lekkage of misbruik te beperken, is het belangrijk om een goed levenscyclusbeheer te implementeren. Dit omvat het regelmatig rouleren van sleutels, het deactiveren van sleutels die niet worden gebruikt en het beperken van hun toegangsgebied.

Zorg er bovendien voor dat API-sleutels nooit openbaar worden gemaakt en veilig worden opgeslagen in versleutelde kluizen. Het is ook belangrijk om het gebruik van API-sleutels te controleren en een systeem op te zetten dat sleutels snel deactiveert, rouleert en opnieuw uitgeeft bij detectie van ongeautoriseerde toegang of verdachte activiteiten.

Implementeren van een zero-trust beleid

Zero-trust beleid is gebaseerd op het principe van ‘nooit vertrouwen, altijd verifiëren’, en elk toegangsverzoek wordt steeds opnieuw geverifieerd. Deze aanpak maakt een uitgebreide monitoring en controle over gebruikers-, apparaat- en brontoegang mogelijk, zowel binnen als buiten het netwerk, waardoor het een effectieve strategie is om API-gerelateerde bedreigingen te beperken.

Een manier waarop organisaties zero-trust beleid kunnen implementeren, is door een Privileged Access Management (PAM)-oplossing te gebruiken, die geprivilegieerd toegangsbeheer strikt beheert en zorgt voor een correct gebruik van API’s. Door PAM te implementeren, kunnen organisaties controleren wie toegang heeft tot bronnen, op welk moment en onder welke voorwaarden.

Gebruik van API’s beperken

Het implementeren van een limiet op het aantal API-verzoeken binnen een korte tijd maakt het mogelijk om ongeautoriseerde toegang en serviceonderbrekingen te voorkomen. Snelheidsbeperking beschermt API’s tegen DDoS-aanvallen en schadelijke verzoeken met een hoog volume door het aantal verzoeken per minuut voor specifieke IP-adressen of API-sleutels te beperken. Dit zorgt ervoor dat gewone gebruikers toegang blijven behouden en dat cybercriminelen het systeem niet kunnen overweldigen.

Versterking van authenticatie voor API-toegang

Het invoeren van een sterkere authenticatiemethode is cruciaal om ongeautoriseerde toegang tot API’s te voorkomen. Begin met het implementeren en handhaven van een sterk wachtwoordbeleid in de hele organisatie. Dit beleid vereist complexe wachtwoorden van ten minste 16 tekens, met hoofdletters en kleine letters, cijfers en symbolen.

Om de beveiliging verder te verbeteren, moet u wachtwoordloze methoden zoals wachtwoordsleutels gebruiken en multifactorauthenticatie (MFA) of biometrische authenticatie implementeren voor extra bescherming.

Versterking van autorisatie voor API-toegang

Om de autorisatie voor API-toegang te versterken, moeten organisaties ervoor zorgen dat ze een toegangsbeleid met minimale privileges handhaven. Rolgebaseerde toegangscontrole (RBAC) is een effectieve manier om dit te bereiken door machtigingen toe te wijzen op basis van gebruikersrollen. Zo krijgen privileged accounts zoals systeembeheerders ruimere machtigingen, terwijl algemene gebruikers alleen de toegang hebben die nodig is voor hun rol. Een oplossing voor geprivilegieerd toegangsbeheer (PAM) zoals KeeperPAM stroomlijnt de implementatie van minimale privileges en RBAC.

Versleutelen van verzoeken en reacties

Het versleutelen van verzoeken en reacties is belangrijk voor het beveiligen van API-communicatie. Niet-versleutelde gegevens die tijdens API-interacties worden verzonden, kunnen worden onderschept door kwaadwillende actoren, wat mogelijk kan leiden tot gegevensinbreuken, manipulatie of diefstal van inloggegevens.

Door API-communicatie te versleutelen, worden deze risico’s beperkt en wordt de gegevensbescherming aanzienlijk verbeterd. De implementatie van Secure Sockets Layer (SSL) of Transport Layer Security (TLS) zorgt er bijvoorbeeld voor dat gegevens die via internet worden uitgewisseld worden versleuteld zodat ze onleesbaar zijn, zelfs als ze worden onderschept.

Beperken van API-kwetsbaarheden met KeeperPAM®

Een manier om API-kwetsbaarheden te beperken is door een PAM-oplossing zoals KeeperPAM te implementeren, een zero-trust cloudgebaseerd systeem dat uitgaat van PoLP en RBAC. KeeperPAM biedt verschillende manieren om privileged accounts te verifiëren en te autoriseren bij het beheer van API-toegang, zoals het inschakelen van MFA-methoden en biometrische authenticatie. KeeperPAM versterkt de beveiligingspositie van organisaties door uit te gaan van zero-trust, waarbij strikte verificatie wordt afgedwongen voor elke gebruiker en elk systeemverzoek om gevoelige gegevens. Dit voorkomt ongeautoriseerde toegang en vermindert de risico’s op inloggegevensdiefstal, privilegescalatie en andere cyberbedreigingen.

Vraag vandaag nog een demo aan van KeeperPAM om de API’s van uw organisatie te beschermen en beveiligingskwetsbaarheden te elimineren.