Чтобы поддерживать эффективность процессов, финансовые организации активно привлекают внешних партнеров — от платежных систем и банковских платформ до финтех-сервисов. Согласно отчету Verizon об утечках данных за...

Уязвимости интерфейса прикладного программирования (API) — это слабые места в коде API, которыми могут воспользоваться киберпреступники. Они могут привести к утечкам данных и несанкционированному доступу к системе. К распространенным уязвимостям API относятся ненадлежащая аутентификация и авторизация, чрезмерное раскрытие данных и недостаточное шифрование сведений.

Читайте дальше, чтобы узнать о распространенных рисках, связанных с API, а также о практических методах и решениях для устранения этих уязвимостей.

Что такое API?

API — это набор программного кода, который позволяет различным программным приложениям взаимодействовать друг с другом, обмениваться данными и получать доступ к функциям. При этом разработчикам или пользователям не нужно разбираться в его внутренней реализации. Например, API используются для получения информации из веб-служб или выполнения действий во внешних системах. API можно представить как договор между программами. Основываясь на заранее определенных спецификациях, заданных разработчиками, API позволяют получать и обрабатывать информацию. Как правило, API взаимодействуют с помощью таких протоколов, как REST или SOAP, и обмениваются данными в форматах JSON или XML.

Шесть рисков, связанных с API

Среди распространенных рисков, связанных с API, можно выделить отсутствие авторизации на уровне объектов и функций, ненадежную аутентификацию пользователей, неэффективное управление ресурсами, чрезмерное раскрытие данных и нехватку ресурсов.

1. Отсутствие авторизации на уровне объектов

Если API не проверяет авторизацию пользователя должным образом, любой может просматривать, изменять или удалять данные, к которым у него не должно быть доступа. Это называется нарушением авторизации на уровне объектов (Broken Object Level Authorization, BOLA). Представьте, что отдел кадров организации использует программное обеспечение для контроля конфиденциальных данных, и это программное обеспечение предоставляет API для выполнения определенных задач по управлению персоналом. Если какой-либо сотрудник узнает, что может изменить код в запросе API, он может получить доступ к конфиденциальным данным, таким как отчеты о зарплате и сведения о сотрудниках. Последствия BOLA для организаций могут включать в себя раскрытие данных сотрудников, нарушение законов о конфиденциальности и утрату доверия.

2. Отсутствие авторизации на уровне функций

Организации, использующие API, где не реализован принцип наименьших привилегий (PoLP), могут не иметь надлежащей авторизации на уровне функций. В результате API могут непреднамеренно позволить неавторизованным пользователям использовать данные или выполнять действия, к которым они не должны иметь доступа. Если киберпреступники получат несанкционированный доступ к одной из привилегированных учетных записей, они могут использовать эту уязвимость для доступа к конфиденциальным данным. Это подчеркивает важность внедрения строгого управления доступом на основе ролей (RBAC). Организации могут определить, есть ли в их API подобная уязвимость, если обычный пользователь может выполнить задачу привилегированного пользователя, не имея при этом привилегированного доступа.

3. Ненадежная аутентификация пользователей

Если API не может должным образом подтвердить подлинность личности пользователей, киберпреступники могут использовать эту уязвимость для получения доступа к конфиденциальным данным. Этот недостаток API можно представить как охранника, который не проверяет удостоверения личности, прежде чем пропустить людей в закрытую зону здания. Без надлежащей аутентификации неавторизованные пользователи могут горизонтально перемещаться по сети, повышать привилегии и даже осуществлять атаки с применением программ-вымогателей, что может серьезно подорвать безопасность организации.

4. Неэффективное управление ресурсами

Неэффективное управление ресурсами возникает, когда организация не может должным образом документировать и контролировать ресурсы, раскрытые в ее API, включая службы, функции и данные. Риски возрастают, когда устаревшие версии API остаются активными, неиспользуемые API не выводятся из эксплуатации или критически важные исправления системы безопасности игнорируются. Без надлежащего контроля эти недостатки могут сделать организацию уязвимой для угроз безопасности.

5. Чрезмерное раскрытие данных

Чрезмерное раскрытие данных происходит, когда ответ API содержит больше сведений, чем необходимо. Это приводит к непреднамеренному раскрытию конфиденциальных данных. Злоумышленники могут воспользоваться подобной уязвимостью, чтобы собрать ценную информацию для будущих атак. Например, если API возвращает личную информацию, конфиденциальные данные или конфигурации системы, которые не были запрошены, это создает возможности для неправомерного использования. Данная проблема обычно возникает из-за ненадлежащей фильтрации сведений при разработке API. Когда API не ограничивают данные в своих ответах должным образом, они непреднамеренно раскрывают конфиденциальную информацию.

6. Нехватка ресурсов и отсутствие ограничения скорости

Ненадлежащее управление ресурсами и отсутствие ограничения скорости создают серьезную угрозу для API. Эта уязвимость возникает, когда API не накладывают должных ограничений на количество или размер запросов либо не могут эффективно управлять ресурсами сервера. В результате в работе API могут возникать задержки или даже полные отказы. Без надлежащего ограничения скорости API становятся более уязвимыми для атак типа «отказ в обслуживании» (DoS) или «распределенный отказ в обслуживании» (DDoS), когда злоумышленники перегружают сервер чрезмерным количеством запросов, не давая законным пользователям получить доступ к службе.

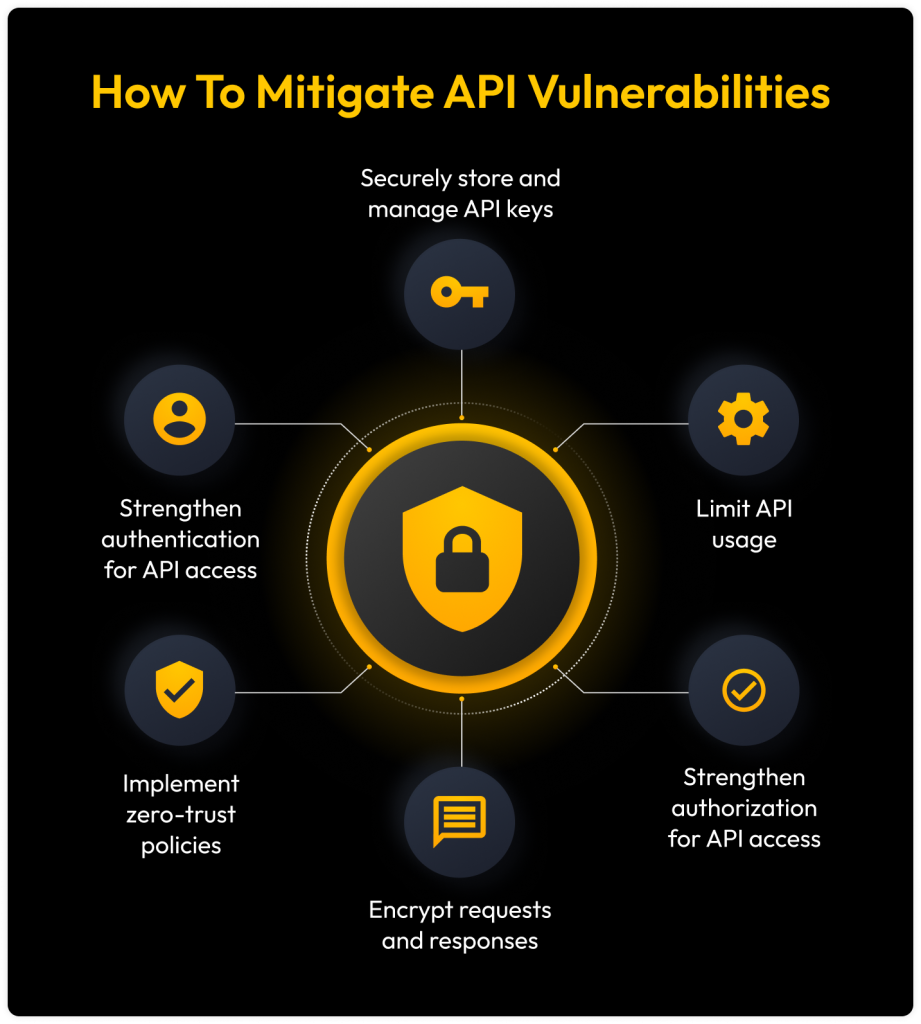

Устранение уязвимостей API

Для устранения различных уязвимостей API организациям следует применять следующие методы.

Безопасное хранение и контроль ключей API

Ключи API — это учетные данные для доступа к API. Их неправильное использование может создать серьезные угрозы безопасности. Чтобы сократить вероятность утечки или неправомерного использования, важно внедрить надлежащее управление жизненным циклом ключей. Это включает в себя регулярную ротацию ключей, деактивацию неиспользуемых ключей и ограничение доступа к ним.

Кроме того, ключи API следует хранить не в открытом доступе, а в надежных зашифрованных хранилищах. Также важно отслеживать использование ключей API и создать систему для быстрой деактивации, ротации и перевыпуска ключей в случае обнаружения несанкционированного доступа или подозрительных действий.

Внедрение политик нулевого доверия

Политики нулевого доверия, основанные на принципе «никогда не доверяй, всегда проверяй», постоянно проверяют каждый запрос доступа. Такой подход обеспечивает всесторонний мониторинг и контроль доступа пользователей, устройств и ресурсов как внутри сети, так и за ее пределами, что делает его эффективной стратегией устранения угроз, связанных с API.

Одним из способов внедрения политик нулевого доверия является использование решения для управления привилегированным доступом (PAM). Оно строго контролирует привилегированный доступ к учетным записям и обеспечивает надлежащее использование API. Применяя PAM, организации могут отслеживать, кто, когда и при каких условиях получает доступ к ресурсам.

Ограничение использования API

Ограничение скорости запросов API помогает предотвратить несанкционированный доступ и сбои в работе служб. Оно защищает API от DDoS-атак и вредоносных запросов большого объема, ограничивая количество запросов в минуту для определенных IP-адресов или ключей API. Это позволяет обычным пользователям сохранять доступ и лишает киберпреступников возможности перегрузить систему.

Усиление аутентификации для доступа к API

Усиление аутентификации имеет решающее значение для предотвращения несанкционированного доступа к API. Начать следует с внедрения и соблюдения политики надежных паролей во всей организации. Эта политика должна предусматривать сложные пароли, состоящие не менее чем из 16 символов, включающих в себя прописные и строчные буквы, цифры и специальные символы.

Чтобы еще больше повысить безопасность, предотвратите повторное использование паролей, используйте беспарольные методы, такие как ключи доступа, и применяйте многофакторную аутентификацию (MFA) либо биометрическую аутентификацию для дополнительной защиты.

Укрепление авторизации для доступа к API

Чтобы укрепить авторизацию для доступа к API, организации должны реализовать доступ с наименьшими привилегиями. Управление доступом на основе ролей (RBAC) — эффективный способ достижения этой цели путем назначения разрешений на основе ролей пользователей. Например, привилегированные учетные записи, такие как системные администраторы, получают более широкие разрешения, в то время как обычных пользователей ограничивают только тем доступом, который необходим для выполнения их обязанностей. Решение для управления привилегированным доступом (PAM), такое как KeeperPAM, упрощает реализацию принципа наименьших привилегий и RBAC.

Шифрование запросов и ответов

Шифрование запросов и ответов важно для обеспечения безопасности соединений API. Незашифрованные данные, передаваемые во время взаимодействия с API, могут перехватить злоумышленники. Это может привести к утечкам данных, фальсификации или краже учетных данных.

Шифрование соединений API снижает подобные риски и значительно повышает защиту данных. Например, внедрение протоколов Secure Sockets Layer (SSL) или Transport Layer Security (TLS) обеспечивает шифрование сведений, передаваемых через Интернет, благодаря чему их невозможно прочитать даже в случае перехвата.

Устраните уязвимости API с помощью KeeperPAM®

Один из способов устранения уязвимостей API — внедрение решения PAM, такого как KeeperPAM. Это облачное решение с нулевым доверием, обеспечивающее реализацию PoLP и RBAC. KeeperPAM предоставляет различные способы аутентификации и авторизации привилегированных учетных записей при управлении доступом к API, например обеспечивает многофакторную и биометрическую аутентификацию. KeeperPAM укрепляет систему безопасности организаций благодаря подходу с нулевым доверием, предусматривающему строгую проверку каждого запроса пользователя и системы на получение конфиденциальных данных. Это предотвращает несанкционированный доступ и снижает риски кражи учетных данных, повышения привилегий и других киберугроз.

Чтобы защитить API вашей организации и устранить уязвимости в системе безопасности, запросите демоверсию KeeperPAM.