Wraz z wydaniem aktualizacji Desktop and Web Vault 17.4 aplikacja Keeper Security na komputery stacjonarne jest już dostępna w Linux Snap Store, zapewniając ochronę zero-trust, zarządzanie

BreachWatch to nowa, skuteczna funkcja dodatkowa, która monitoruje Internet i Dark Web w poszukiwaniu naruszonych danych kont, porównując je z danymi zapisanymi w Keeper Vault.

BreachWatch zapewnia najbardziej szczegółowe monitorowanie dostępne publicznie dzięki bazie danych zawierającej ponad miliard wpisów, zachowując jednocześnie najnowocześniejszą architekturę zabezpieczeń Keeper typu Zero-Knowledge.

Przegląd

BreachWatch ostrzega Cię, aby umożliwić Ci podjęcie natychmiastowych działań w celu ochrony przed hakerami. Po aktywacji BreachWatch prowadzi ciągły monitoring pod kątem naruszonych danych uwierzytelniających. Śledzimy już ponad miliard znanych haseł i stale dodajemy nowe informacje w miarę wykrywania naruszeń w Dark Webie.

Rejestracja

Rejestracja jest łatwa. Z urządzenia mobilnego przejdź do ekranu BreachWatch i postępuj zgodnie z wyświetlanymi na ekranie instrukcjami. BreachWatch można również kupić bezpośrednio na stronie internetowej Keeper Security.

Po zarejestrowaniu BreachWatch wykonuje lokalne skanowanie haseł, które są obecnie przechowywane w Keeper Vault. Klienci otrzymują powiadomienie, jeśli którekolwiek z informacji dotyczących ich konta są zgodne z danymi uwierzytelniającymi, o których wiadomo, że są zagrożone.

Purchase a Keeper Plus bundle and get BreachWatch included.

Funkcje BreachWatch

1. Klienci są automatycznie powiadamiani, jeśli jakikolwiek hasło w ich Magazynie pasuje do naruszonego hasła.

2. W przypadku naruszonego hasła środkiem zaradczym wykonywanym w ramach aplikacji jest zmiana hasła na stronie lub w usłudze, której to dotyczy.

3. Keeper śledzi historię rozwiązań dla każdego naruszonego hasła w celu umożliwienia audytu historycznego.

Film demo

Oto film przedstawiający działanie BreachWatch w systemie iOS:

BreachWatch jest również dostępny w Magazynie Web i aplikacji desktopowej Keeper:

Architektura zabezpieczeń BreachWatch

Przegląd zabezpieczeń

BreachWatch to architektura Zero-Knowledge wykorzystująca wiele warstw zabezpieczeń w celu ochrony informacji naszych klientów. Podsumowując:

1. Bezpieczna, kryptograficzna funkcja haszująca i anonimizacja (opisane poniżej) są używane do porównywania haseł z bazą naruszonych danych.

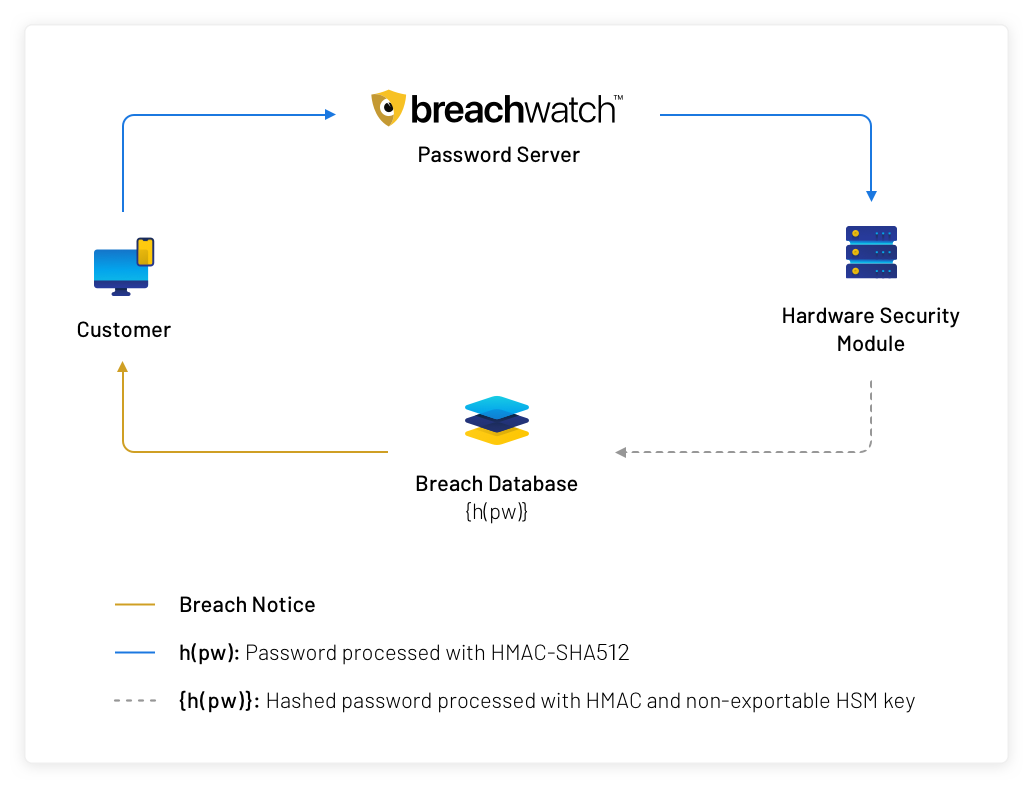

2. Hasła klientów są przetwarzane za pomocą sprzętowego modułu bezpieczeństwa (HSM) i nieeksportowanego tajnego klucza przed sprawdzeniem pod kątem naruszonych haseł lub zapisaniem na serwerach BreachWatch.

3. Klienci Keeper korzystają z BreachWatch przy użyciu zanonimizowanych identyfikatorów BreachWatch, które nie są powiązane z innymi identyfikatorami klientów Keeper.

4. BreachWatch rozdziela nazwy użytkowników i hasła na oddzielne usługi z odrębnymi, anonimowymi identyfikatorami, aby odłączyć nazwy użytkowników i domeny od haseł.

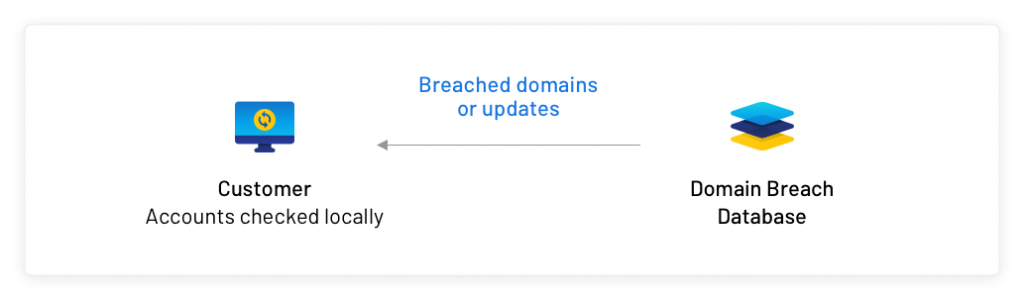

5. Klienci BreachWatch nigdy nie przesyłają informacji o domenach, tylko je pobierają (najbezpieczniejszy sposób pobierania prywatnych informacji).

Rysunek 1. Ścieżka zaszyfrowanych danych haseł klienta w BreachWatch. Na serwerach BreachWatch przechowywane są wyłącznie hasła zabezpieczone za pomocą HSM i klucza nieeksportowanego. Klienci BreachWatch podczas komunikacji z serwerami BreachWatch używają zanonimizowanych identyfikatorów.

Bezpieczna identyfikacja naruszonych kont

Prywatne porównywanie danych uwierzytelniających klientów z dużą bazą danych naruszonych informacji jest technicznie trudne. Rozwiązanie musi być zarówno bezpieczne, jak i wydajne obliczeniowo, biorąc pod uwagę obecne zasoby, w tym obliczenia i przepustowość. Ogólnie rzecz biorąc, jest to konkretny przypadek problemu obliczania części wspólnej zbiorów prywatnych lub pobierania prywatnych informacji. Klienci Keeper mają lokalną bazę danych nazw domen, nazw użytkowników i haseł. BreachWatch ma dużą bazę danych tych samych elementów. Ważnym wymogiem naszego rozwiązania jest model zabezpieczeń mogący określić, które hasła są narażone, bez ujawniania tych informacji usłudze BreachWatch.

Najprostszym rozwiązaniem problemu pobierania informacji prywatnych jest pobranie przez aplikację kliencką zestawu danych i wykonanie porównania lokalnie. Jest to wykonalne w przypadku porównań domen (zestaw jest niewielki), ale zestaw naruszonych nazw użytkowników i haseł zawiera ponad miliard wpisów. Przekazanie tak dużej ilości informacji bezpośrednio do urządzeń klienta nie byłoby praktyczne ani możliwe.

Techniki takie jak szyfrowane filtry Blooma [1] mogą pomóc zmniejszyć rozmiar pobranych danych i nadal utrzymać przetwarzanie po stronie klienta, aby zachować najwyższy poziom bezpieczeństwa danych. Jednak filtr Blooma utworzony na zbiorach danych tej wielkości jest nadal zbyt duży dla większości urządzeń klienckich. Ponadto filtr Blooma musiałby być odświeżany co tydzień, ponieważ baza danych naruszeń jest na bieżąco aktualizowana.

Niektóre systemy używają k-anonimowości [2] poprzez hasze ze skróconych haseł bez ciągów zaburzających, ale ta technika nie jest bezpieczna. Krótko mówiąc, zamiast przesyłać hasła (lub hasze haseł) na serwer w celu sprawdzenia, klienci przesyłają skrócony hasz każdego hasła (powiedzmy, pierwsze 20 bitów) na serwer. Ten skrócony hasz będzie pasował do nieco większego zestawu haseł, które są pobierane i sprawdzane na urządzeniu klienckim. Problem z tym podejściem polega na tym, że rozmiar pobranego zestawu odpowiada niejednoznaczności serwera (lub atakującego). Jeśli więc założymy, że klient pobierze 100 haseł na każdy przesłany skrócony hasz, to jeśli skrócony hasz klienta zostanie ujawniony (lub skradziony z serwera), atakujący ma tylko 100 różnych haseł do sprawdzenia. Jeśli atakujący może przetestować 5 haseł dziennie bez blokowania konta, może uzyskać dostęp do konta w ciągu 20 dni.

Rysunek 2. Domeny klientów są sprawdzane lokalnie – to najbezpieczniejsza w branży technika pobierania informacji prywatnych.

Rozwiązanie BreachWatch

Aby zbudować bezpieczną usługę, Keeper podzielił BreachWatch na trzy usługi – osobno dla sprawdzania domen, nazw użytkowników i haseł. Aplikacje klienckie Keeper kontaktują się z każdą z tych usług za pomocą szyfrowanego interfejsu API REST.

Sprawdzanie domeny

Weryfikacja domeny jest najprostszym rozwiązaniem spośród trzech przeprowadzanych przez nas kontroli. Klienci BreachWatch pobierają listę domen, które zostały naruszone i przeprowadzają sprawdzenie lokalnie. Jest to najprostsze (i najbezpieczniejsze) rozwiązanie problemu pobierania informacji prywatnych. Ponadto okresowo klienci pobierają zaktualizowane listy nowych domen, gdy są one dodawane do naszej usługi BreachWatch.

Nazwa użytkownika i hasło

Usługi sprawdzania nazw użytkowników i haseł są bardziej złożone, ponieważ te zbiory danych są bardzo duże. Musimy przetestować nazwy użytkowników i hasła w trybie offline, aby klienci otrzymali powiadomienie, gdy nowe naruszenie spowoduje naruszenie konta. W przypadku tych usług urządzenia klienckie łączą się z BreachWatch i przesyłają listę zaszyfrowanych nazw użytkowników (lub haseł) wraz z wybranym przez klienta losowym identyfikatorem (oddzielne identyfikatory dla usług sprawdzania nazw użytkowników i haseł). Te zaszyfrowane hasła są przetwarzane podczas przesyłania za pomocą HMAC [3] przy użyciu sprzętowego modułu zabezpieczeń (HSM) i tajnego klucza przechowywanego w HSM i oznaczonego jako nieeksportowalny (co oznacza, że HSM będzie przetwarzać HMAC tylko lokalnie i klucza nie można wyodrębnić). Te dane wejściowe przetworzone przez HMAC (nazwy użytkowników lub hasła) są porównywane z zestawami danych o naruszeniach, które zostały przetworzone przy użyciu tego samego kodu HMAC i klucza. Wszelkie zgodności są zgłaszane do urządzenia klienckiego. Wszelkie wartości, które nie pasują, są przechowywane wraz z anonimowym identyfikatorem klienta.

W miarę dodawania nowych naruszonych nazw użytkowników i haseł do systemu są one przetwarzane za pomocą HMAC w HSM, dodawane do zbioru danych BreachWatch i porównywane z przechowywanymi wartościami klientów. Wszelkie dopasowania umieszczają w kolejce wiadomość dla tego identyfikatora klienta.

Klienci meldują się okresowo w BreachWatch i prezentują swoje identyfikatory BreachWatch. Wszelkie wiadomości ustawione w kolejce są pobierane, a klienci przesyłają nowe lub zmienione nazwy użytkowników i hasła, które są przetwarzane w ten sam sposób.

Bezpieczeństwo usług BreachWatch jest oparte na modelu TOFU (ang. trust-on-first-use, tj. zaufanie przy pierwszym użyciu). Oznacza to, że klienci muszą założyć, że serwer BreachWatch nie jest złośliwy (tj. nie jest aktywnie naruszony przez atakującego), gdy klient przesyła swoje zaszyfrowane wartości. Po przetworzeniu tych wartości za pomocą HSM są one zabezpieczone przed próbami złamania w trybie offline. Innymi słowy, jeśli atakujący ukradnie zestaw danych przechowywanych wartości klientów, nie może złamać tych wartości w trybie offline bez klucza HMAC przechowywanego w HSM.

Najbezpieczniejsze rozwiązanie w branży

Keeper BreachWatch umożliwia klientom identyfikację kont, które są zagrożone wskutek naruszeń hasła i otrzymywanie powiadomień o nich. Przeprowadzenie tej kontroli w środowisku Zero-Knowledge jest niezwykle trudne, ale zespół inżynierów Keeper stawia bezpieczeństwo klienta ponad wszystko inne.

BreachWatch jest bezpieczniejszy niż systemy, które przechowują zwykłe hasze (lub skróty) lub wymagają od klientów ponownego przesłania wszystkich danych uwierzytelniających za każdym razem, gdy zostanie wykryte nowe naruszenie. BreachWatch zapewnia zarówno bezpieczną identyfikację naruszeń, jak i silne bezpieczeństwo.

Najczęściej zadawane pytania

Czym jest BreachWatch?

BreachWatch to narzędzie monitorujące, które skanuje Dark Web w poszukiwaniu skradzionych danych uwierzytelniających. BreachWatch powiadamia Cię, jeśli hasło zapisane w Twoim Magazynie pasuje do hasła, które zostało zidentyfikowane w poprzednich naruszeniach.

Co to znaczy, gdy hasło ma oznaczenie „Wysokie ryzyko”?

„Wysokie ryzyko” oznacza, że hasło zostało zidentyfikowane w poprzednich naruszeniach. Hakerzy tworzą „słowniki” tych haseł i wykorzystują je w swoich atakach. Używanie tych haseł naraża Cię na ryzyko.

Czy to prawda, że Keeper jest usługą Zero-Knowledge? Czy macie teraz dostęp do moich informacji?

BreachWatch to usługa Zero-Knowledge, która jest całkowicie bezpieczna. Pracownicy Keeper i systemy zaplecza nie mają dostępu do deszyfrowania lub wiedzy na temat Twoich haseł. Szczegółowe informacje dotyczące zabezpieczeń znajdują się w sekcji architektury technicznej tego wpisu.

Gdzie mogę kupić BreachWatch?

Funkcja BreachWatch jest dostępna dla konsumentów do zakupu bezpośrednio na stronie internetowej Keeper Security – w wersji na systemy iOS i Android. BreachWatch można kupić na urządzenie mobilne jako dodatek do bieżącej subskrypcji, a bezpłatni użytkownicy mogą przejść na pakiet Keeper Unlimited + BreachWatch albo Keeper – plan rodzinny + BreachWatch.

Czy funkcja BreachWatch jest dostępna dla firm/przedsiębiorstw?

Tak – funkcja BreachWatch jest dostępna dla wszystkich klientów korzystających z planów indywidualnych, rodzinnych i biznesowych/korporacyjnych.

Czy funkcja BreachWatch jest bezpłatna?

Nie. Aby skorzystać z możliwości ciągłego, nieograniczonego skanowania na nieograniczonej liczbie urządzeń, możesz kupić BreachWatch jako dodatek do dowolnej subskrypcji Keeper.

Ile kont może monitorować BreachWatch?

Po zakupie BreachWatch będzie monitorować wszystkie dane uwierzytelniające przechowywane w Keeper Vault.

Jak korzystać z BreachWatch?

Po zakupie i aktywacji BreachWatch bez przerwy wyszukuje, czy informacje dotyczące Twojego konta znajdują się w bazie danych znanych skradzionych rekordów i powiadomi Cię w aplikacji, gdy je znajdzie.

Czym BreachWatch różni się od podobnych usług?

BreachWatch to usługa Zero-Knowledge, która jest głęboko zintegrowana z Twoim prywatnym magazynek Keeper Vault. BreachWatch stale skanuje Twoje dane w usłudze Keeper pod kątem naruszeń danych publicznych i powiadamia Cię o tym w Twoim Magazynie w czasie rzeczywistym, aby umożliwić Ci podjęcie natychmiastowych działań ochronnych. Żadna inna usługa dostępna na rynku (bezpłatna lub płatna) nie oferuje takiej wygody, szybkości powiadamiania, bezpieczeństwa i ochrony, jaką zapewnia BreachWatch. Aby uzyskać więcej informacji, przeczytaj nasz wpis na blogu Przewaga BreachWatch.

Kontakt

Jeśli masz jakiekolwiek pytania dotyczące usługi Keeper BreachWatch lub infrastruktury bezpieczeństwa, skontaktuj się z naszym zespołem ds. bezpieczeństwa pod adresem security@keepersecurity.com. Keeper Security wspiera publiczny program ujawniania luk w zabezpieczeniach poprzez platformę Bugcrowd, do której można uzyskać dostęp na stronie https://bugcrowd.com/keepersecurity.

Odniesienia

[1] Wyszukiwania o zwiększonej prywatności przy użyciu szyfrowanych filtrów Blooma. https://mice.cs.columbia.edu/getTechreport.php?techreportID=483

[2] https://blog.cloudflare.com/validating-leaked-passwords-with-k-anonymity/