Con el lanzamiento de la actualización 17.4 de Desktop and Web Vault, la aplicación de escritorio de Keeper Security ahora está disponible en la tienda de

BreachWatch es una nueva función complementaria, potente y segura que controla Internet y la dark web en busca de cuentas vulneradas que coincidan con los registros almacenados en su Keeper Vault.

BreachWatch ofrece el control más detallado disponible para el público con una base de datos de más de mil millones de registros, al tiempo que mantiene la arquitectura de seguridad de vanguardia y Zero-Knowledge de Keeper.

Descripción

BreachWatch le alerta para que pueda tomar medidas inmediatas para protegerse contra los hackers. Una vez activado, BreachWatch supervisa continuamente las credenciales comprometidas. Al rastrear más de mil millones de contraseñas conocidas, estamos agregando continuamente nueva información a medida que se descubren violaciones en la dark web.

Registrarse

Registrarse es fácil. Desde su dispositivo móvil, vaya a la pantalla de BreachWatch y siga las indicaciones. También puede adquirir BreachWatch directamente desde el sitio web de Keeper Security.

Después de registrarse, BreachWatch realiza un análisis local de las contraseñas que están almacenadas actualmente en su Keeper Vault. Los clientes reciben notificaciones si la información de su cuenta coincide con las credenciales que se sabe que están en riesgo.

Purchase a Keeper Plus bundle and get BreachWatch included.

Características de BreachWatch

1. Los clientes reciben una notificación automática si alguna contraseña de su cofre coincide con una contraseña vulnerada.

2. La subsanación de la contraseña vulnerada se realiza dentro de la aplicación mediante un cambio de contraseña en el sitio o servicio afectado.

3. Keeper rastrea el historial de resolución de cada contraseña vulnerada para auditorías históricas.

Vídeo demo

Aquí se muestra un vídeo de BreachWatch en funcionamiento con iOS:

BreachWatch también está disponible en la caja fuerte web de Keeper y en la aplicación de escritorio:

Arquitectura de seguridad de BreachWatch

Descripción general de la seguridad

BreachWatch es una arquitectura de Zero Knowledge que utiliza una serie de técnicas en capas para proteger la información de nuestros clientes. En resumen:

1. Se utiliza una función hash criptográfica segura y con clave, junto con anonimización (descrita a continuación), para realizar una comparación de contraseñas con una base de datos de información de cuentas vulneradas.

2. Las contraseñas de los clientes se procesan con un módulo de seguridad de hardware (HSM) y una clave secreta no exportable antes de verificarse con contraseñas vulneradas o almacenarse en los servidores de BreachWatch.

3. Los clientes de Keeper interactúan con BreachWatch mediante los ID de BreachWatch anónimos que no están vinculados a otros identificadores de clientes de Keeper.

4. BreachWatch separa los nombres de usuario y las contraseñas en servicios separados con ID distintos y anónimos para desvincular los nombres de usuario y los dominios de las contraseñas.

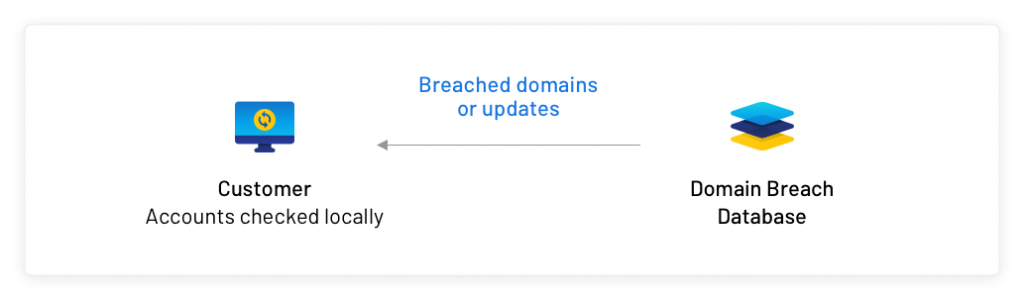

5. Los clientes de BreachWatch nunca cargan información de dominio; solo descargan dominios (la forma más segura de realizar la recuperación de información privada).

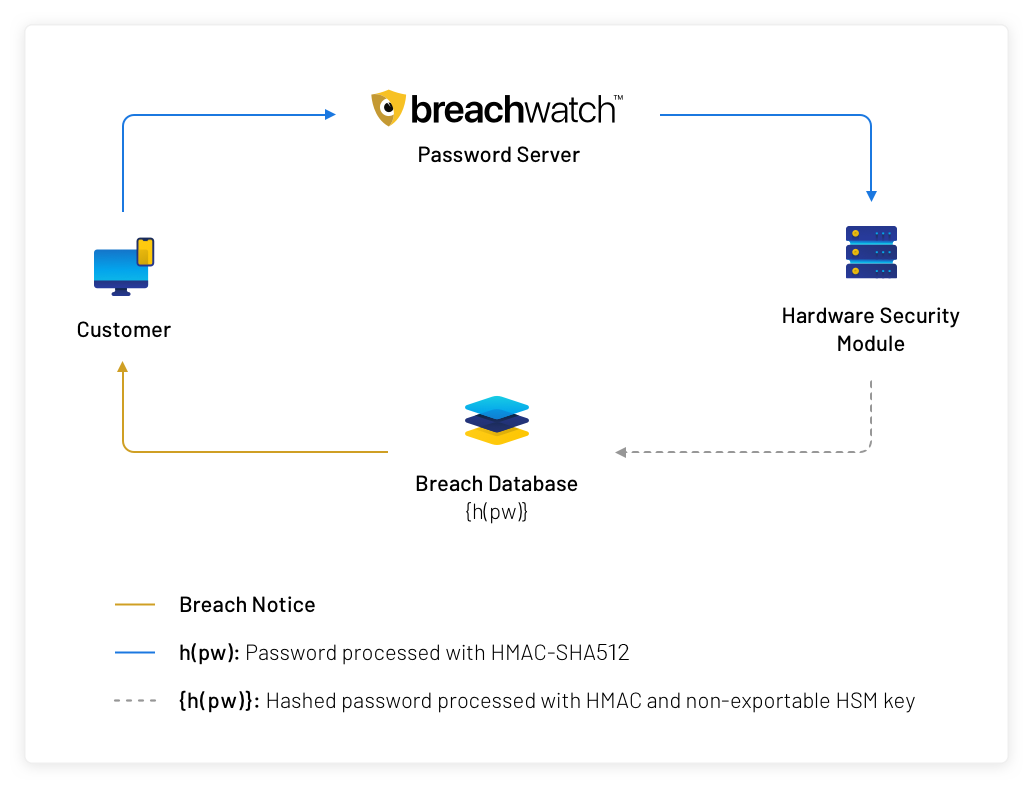

Gráfico 1. La ruta de los datos de contraseña con hash de un cliente a través de BreachWatch. Solo las contraseñas reforzadas con un HSM y una clave no exportable se almacenan en los servidores de BreachWatch. Los clientes de BreachWatch utilizan identificaciones anónimas cuando interactúan con los servidores de BreachWatch.

Identificación segura de las cuentas vulneradas

La comparación privada de las credenciales de los clientes con una gran base de datos de información vulnerada supone técnicamente un reto. La solución debe ser segura y computable de manera eficiente, en vista de los recursos actuales, incluidos la capacidad de cálculo y el ancho de banda. En general, se trata de una instancia concreta de una intersección de conjunto privado o de un problema de recuperación de información privada. Los clientes de Keeper tienen una base de datos local de nombres de dominio, nombres de usuario y contraseñas. BreachWatch tiene una gran base de datos de los mismos elementos. Un requisito fundamental de nuestra solución es un modelo de seguridad que pueda determinar qué contraseñas son vulnerables sin exponer esta información al servicio de BreachWatch.

La solución más sencilla al problema de recuperación de información privada es que la aplicación cliente descargue el conjunto de datos y realice la comparación localmente. Esto es factible para las comparaciones de dominios (el conjunto es pequeño), pero el conjunto de nombres de usuario y contraseñas vulnerados supera los mil millones de puntos de datos. No sería práctico ni posible transferir esta cantidad de información directamente a los dispositivos del cliente.

Técnicas como los filtros cifrados de Bloom [1] pueden ayudar a reducir el tamaño de las descargas y seguir procesando en la parte del cliente para preservar los más altos niveles de seguridad de los datos. Sin embargo, un filtro de Bloom creado sobre conjuntos de datos de esta magnitud sigue siendo demasiado grande para la mayoría de los dispositivos de clientes. Además, el filtro de Bloom tendría que actualizarse cada semana a medida que se actualiza la base de datos de violaciones.

Algunos sistemas utilizan k-anonymity [2] aunque truncados, y hashes sin salt de contraseñas, pero esta técnica no es segura. En resumen, en lugar de cargar contraseñas (o hashes de contraseñas) al servidor para realizar la comprobación, los clientes cargan un hash truncado de cada contraseña (por ejemplo, los primeros 20 bits) al servidor. Este hash truncado coincidirá con un conjunto ligeramente mayor de contraseñas que se descargan y verifican en el dispositivo cliente. El problema de este enfoque es que el tamaño del conjunto descargado coincide con la ambigüedad del servidor (o del hacker). Por lo tanto, si se espera que un cliente descargue 100 contraseñas contra cada hash truncado cargado, el hash truncado de un cliente se expone (o se le roba de un servidor) y el hacker solo tiene 100 contraseñas distintas que deben verificarse. Si un hacker puede probar 5 contraseñas al día sin bloquear una cuenta, podría obtener acceso a una cuenta en 20 días.

Gráfico 2. Los dominios de los clientes se comprueban localmente: la técnica más segura del sector para la recuperación de información privada.

La solución de BreachWatch

Para crear un servicio seguro, Keeper dividió BreachWatch en tres servicios, uno de ellos para comprobar dominios, nombres de usuario y contraseñas. Las aplicaciones del cliente de Keeper se ponen en contacto con cada uno de estos servicios de back-end mediante una API de REST cifrada.

Verificación de dominios

La verificación de dominio es la solución más sencilla de las tres comprobaciones que realizamos. Los clientes de BreachWatch descargan una lista de dominios que han sido vulnerados y realizan la comprobación localmente. Esta es la solución más simple (y más segura) para el problema de recuperación de información privada. Además, periódicamente, los clientes descargan listas actualizadas de nuevos dominios a medida que se añaden a nuestro servicio de BreachWatch.

Nombre de usuario y contraseña

Los servicios de comprobación de nombres de usuario y contraseñas son más complejos porque estos conjuntos de datos son muy grandes. Necesitamos probar los nombres de usuario y las contraseñas sin conexión para que los clientes puedan recibir alertas si una nueva violación ha comprometido una cuenta. Para estos servicios, los dispositivos del cliente se conectan a BreachWatch y cargan una lista de nombres de usuario con hash (o contraseñas) junto con un identificador aleatorio seleccionado por el cliente (identificadores separados para los servicios de comprobación de nombres de usuario y contraseñas). Estos hashes de contraseñas se procesan al cargar con HMAC [3] mediante un módulo de seguridad de hardware (HSM) y una clave secreta almacenada en el HSM marcado como no exportable (lo que significa que el HSM solo procesará el HMAC localmente y la clave no se puede extraer). Estas entradas de HMAC (nombres de usuario o contraseñas) se comparan con los conjuntos de datos de violaciones que se han procesado con el mismo HMAC y la misma clave. Cualquier coincidencia se notifica al dispositivo del cliente. Los valores que no coincidan se almacenan junto con el ID anónimo del cliente.

A medida que se añaden nuevos nombres de usuario y contraseñas vulnerados al sistema, se procesan con HMAC en el HSM, se añaden al conjunto de datos de BreachWatch y se comparan con los valores de cliente almacenados. Cualquier coincidencia pone en espera un mensaje para ese ID del cliente.

Los clientes se registran periódicamente en BreachWatch y presentan sus ID de BreachWatch. Los mensajes en espera se descargan y los clientes cargan los nombres de usuario y las contraseñas nuevos o modificados, que se procesan de la misma manera.

La seguridad de los servicios de BreachWatch es de confianza en el primer uso (TOFU, por sus siglas en inglés). Es decir, los clientes deben asumir que el servidor de BreachWatch no es malicioso (es decir, que no está activamente comprometido por un hacker) cuando el cliente carga sus valores hash. Una vez que estos valores se procesan con un HSM, están protegidos contra los intentos de vulneración sin conexión. En otras palabras, si un hacker roba el conjunto de datos de los valores de cliente almacenados, no puede descifrar esos valores sin conexión sin la clave HMAC almacenada en el HSM.

La solución más segura del sector

BreachWatch de Keeper permite a los clientes identificar y recibir alertas sobre las cuentas que están en riesgo debido a las violaciones de contraseñas. Realizar esta comprobación en un entorno de zero-knowledge es extremadamente difícil de llevar a cabo, pero el equipo de ingeniería de Keeper prioriza la seguridad del cliente por encima de todo.

BreachWatch es más segura que los sistemas que almacenan hashes simples (o truncamientos) o que requieren que los clientes vuelvan a cargar todas las credenciales cada vez que se descubre una nueva violación. BreachWatch ofrece tanto una identificación de violaciones segura como una gran seguridad.

Preguntas frecuentes

¿Qué es BreachWatch?

BreachWatch es una herramienta de control que analiza la dark web en busca de credenciales de cuentas robadas. BreachWatch le notifica si una contraseña de su cofre coincide con una contraseña que se ha identificado en violaciones anteriores.

¿Qué significa cuando una contraseña es de «alto riesgo»?

Las contraseñas de alto riesgo son las que se han identificado en violaciones anteriores. Los hackers crean «diccionarios» de estas contraseñas y las utilizan en sus ataques. El uso de estas contraseñas le pone en riesgo.

Pensé que Keeper era zero-knowledge. ¿Ahora tiene acceso a mi información?

BreachWatch es zero-knowledge y completamente seguro. Los empleados y los sistemas de back-end de Keeper no tienen acceso al descifrado ni conocen sus contraseñas. Consulte la sección de arquitectura técnica de esta publicación de blog para obtener información detallada sobre las divulgaciones de seguridad.

¿Dónde puedo obtener BreachWatch?

BreachWatch está disponible para que los consumidores lo puedan comprar directamente a través del sitio web de Keeper Security y está disponible en iOS y Android. En su dispositivo móvil, BreachWatch se puede comprar como un complemento de su suscripción actual o los usuarios gratuitos pueden contratar un paquete de Keeper Unlimited + BreachWatch, o Keeper Family Plan + BreachWatch.

¿Está BreachWatch disponible para empresas/negocios?

Sí, BreachWatch está disponible para todas las cuentas personales, familiares y de empresas/negocios.

¿BreachWatch es gratuito?

No. Para aprovechar los análisis continuos e ilimitados en dispositivos ilimitados, puede comprar BreachWatch como complemento de cualquier suscripción a Keeper.

¿Cuántas cuentas puede controlar BreachWatch?

Una vez adquirida, BreachWatch controlará todas las credenciales almacenadas en su Keeper Vault.

¿Cómo se utiliza BreachWatch?

BreachWatch, después de su activación y adquisición, siempre analiza la información de su cuenta contra la base de datos de registros robados conocidos y le alertará dentro de la aplicación cada vez que haya una coincidencia.

¿En qué se diferencia BreachWatch de otros servicios similares?

BreachWatch es un servicio zero-knowledge que está profundamente integrado con su Keeper Vault privado. BreachWatch analiza constantemente sus registros de Keeper contra violaciones de datos públicas y le alerta dentro de su cofre en tiempo real para que pueda tomar medidas inmediatas para protegerse. Ningún otro servicio disponible en el mercado (gratuito o de pago) ofrece la comodidad, la velocidad de las alertas, la seguridad y la protección de BreachWatch. Para obtener más información, lea nuestra publicación de blog sobre las ventajas de BreachWatch.

Contacto

Si tiene alguna pregunta sobre el servicio de BreachWatch de Keeper o la infraestructura de seguridad, póngase en contacto con nuestro equipo de seguridad en security@keepersecurity.com. Keeper Security mantiene un programa público de divulgación de vulnerabilidades con Bugcrowd, al que se puede acceder en https://bugcrowd.com/keepersecurity.

Referencias

[1] Búsquedas con mayor privacidad mediante filtros de Bloom cifrados. https://mice.cs.columbia.edu/getTechreport.php?techreportID=483

[2] https://blog.cloudflare.com/validating-leaked-passwords-with-k-anonymity/