組織のカスタマーサービス担当者がメールをより迅速に下

組織内のサイバーセキュリティにおけるヒューマンエラーを減らす方法は複数ありますが、事前に対策しておくことで防げる場合があります。

サイバーセキュリティにおけるヒューマンエラーは、重大なサイバーインシデントにも繋がります。

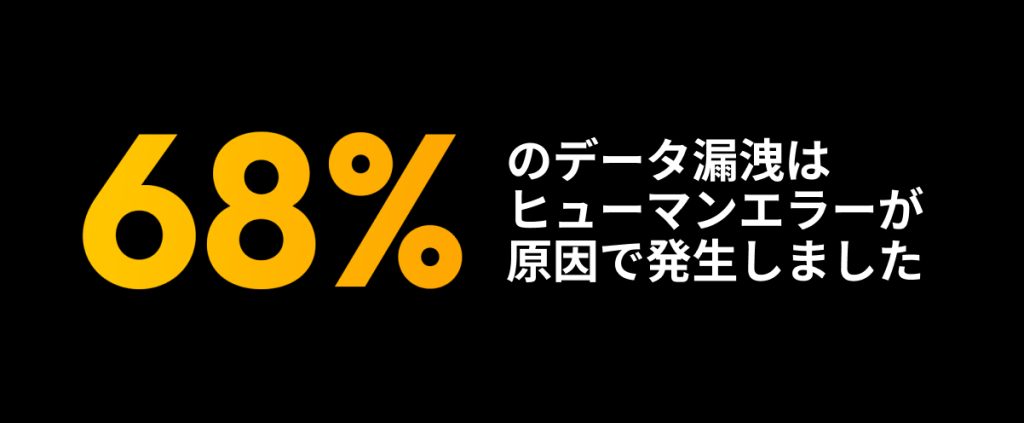

例えば、ベライゾンの 2023 年データ漏洩調査報告書(VDBIR)によると、情報漏洩の68%以上が人的要素と言われています。

その人的要素を詳しく見ていくと、脆弱なパスワードの利用だったり、パスワードを使い回していたり、従業員がうっかりフィッシング詐欺に引っかかってしまったり、様々な場面で人的要素が関わってきます。

そのため、サイバセキュリティにおけるヒューマンエラーを組織内で減らすことはとても重要です。

このブログでは、よくあるサイバーセキュリティにおけるヒューマンエラーの原因や種類、それらのヒューマンエラーを防ぐ対策方法をご紹介します。

企業内のログイン情報管理を見直しませんか?

Keeperの14日間の無料体験でその安全性・利便性をお試しください。

サイバーセキュリティにおけるヒューマンエラーとは?

サイバーセキュリティにおけるヒューマンエラーとは、人間の誤った行動や判断が原因で発生するセキュリティ侵害やデータ漏洩のことを指します。例えば、誤ってフィッシング詐欺に引っかかる、弱いパスワードやパスワードを使いまわす、不適切なアクセス権限を設定する、ソフトウェア更新を怠るなどがあります。

これらのエラーは人間の行動に関連しているため、教育やトレーニングを通じてリスクを軽減することが可能です。

特に組織内のセキュリティ意識の向上と正しい社内ルールの遵守が、これらのエラーを減らす鍵となります。

なぜサイバーセキュリティにおけるヒューマンエラーを減らすことが重要なのか?

サイバーセキュリティにおけるヒューマンエラーを減らすことが重要なのは、これが企業や組織にとって様々なリスクと直接的なコストをもたらすからです。従業員による単純なミスや誤解が原因で発生するセキュリティ侵害は、データ漏洩やシステムへの不正アクセスを引き起こし、これが企業の評判損失や顧客の信頼喪失に直結します。

加えて、データ保護に関するコンプライアンス規制は世界中で厳しさを増しており、違反した場合の罰金や法的責任が企業に大きな負担を強いることがあります。ヒューマンエラーを未然に防ぐことで、これらの法的リスクを回避し、運営コストを削減することも可能です。

このように様々な理由で会社を守るためにも、サイバーセキュリティにおけるヒューマンエラーを減らすことが重要となっています。

よくあるサイバーセキュリティにおけるヒューマンエラーの種類

サイバーセキュリティにおけるヒューマンエラーは多岐にわたり、それが原因で組織が直面するリスクを大きく増加させることがあります。

以下では、特に注意すべき一般的なヒューマンエラーとそれに対する具体例を挙げて説明します。

1. パスワードの管理不備

パスワードの管理不備は、脆弱なパスワードの設定や、多くのサービスで同じパスワードを使い回すことなどが含まれます。

パスワードの管理を怠っていると、以下のようなパスワードに関するパスワード攻撃の被害に遭う可能性が高くなります。

クレデンシャルスタッフィング(Credential Stuffing):

弱いパスワードや使い回されたパスワードは、クレデンシャルスタッフィング攻撃の対象となりやすいです。クレデンシャルスタッフィングは、過去のデータ侵害で得られたユーザー名とパスワードの組み合わせが他のサービスに対して自動的に試されます。

例えば、ある従業員が使用していたパスワードがダークウェブなどに漏洩し、その従業員が同じパスワードを企業のメールシステム、人事管理システム、さらには財務管理システムにも使っていた場合、攻撃者はこれらのシステムにアクセスし、企業の機密情報に到達することができます。

これにより、企業の運営に重大な影響を与えるだけでなく、クライアントや従業員の個人情報が危険にさらされるリスクも高まります。

ブルートフォース攻撃(Brute Force Attack):

脆弱なパスワードや一般的に使用されるパスワード(例: “password123”, “123456”)は、ブルートフォース攻撃のリスクを高めます。

ブルートフォース攻撃は、攻撃者が自動化されたツールを用いて、短時間に多数のパスワードを試すことでアカウントにアクセスを試みます。

パスワードが短かったり予測しやすかったりすると、この攻撃によって簡単に破られる可能性があります。

辞書攻撃もまた、予測しやすいパスワードに対して効果的な手法として、サイバー攻撃者がよく使う手口となっております。

辞書攻撃は、一般的な単語やフレーズ、さらには広く公開されているパスワードリストを試してきます。

もし、企業内の従業員が単純な単語や一般的な組み合わせをパスワードとして設定している場合、辞書攻撃によって短い時間で解読されてしまい、企業の機密情報やアカウントにアクセスが許可されてしまう原因になります。

2. フィッシング詐欺への対応ミス

フィッシング詐欺は、正規のように見えるメールやウェブサイトを通じて個人情報を騙し取る攻撃です。

フィッシング詐欺は、特に企業や組織に合わせた巧妙な技術もあるので、組織は以下のような手口に気をつける必要があります。

経費精算を装ったビジネスメール詐欺:

フィッシング詐欺の中には、上司を装ったビジネスメール詐欺だったという例もあります。

そのメールには、経費精算のためにログインして詳細を確認するよう指示があり、提供されたリンクをクリックすると見た目が正規の経費精算システムに似た偽物のログインページに誘導されます。

従業員がこのページでログイン情報を入力すると、その情報は攻撃者に盗まれ、実際の経費精算システムにアクセスされてしまう可能性があります。このようなアクセスを通じて、攻撃者組織の機密情報を抜き取るか、さらに他のシステムへのサイバー攻撃を試みてくるような事例につながります。

企業内でソーシャルエンジニアリングを利用した攻撃:

フィッシング詐欺の中には、ソーシャルエンジニアリングの技術を利用して、ユーザーを騙して機密情報を開示させます。例えば、ITサポートを装った攻撃者が、社内のネットワークメンテナンスを理由に従業員に連絡を取り、セキュリティプロトコルを守るふりをしながら実際にはログイン情報を聞き出す試みがこれにあたります。

従業員が信じて情報を提供してしまうと、攻撃者はその情報を使用して企業のネットワークに侵入し、さらに大規模な攻撃を行うための足がかりを得ることができます。

このような対応ミスは直接的な金銭的損失につながるだけでなく、重要なビジネス情報の漏洩にもつながります。

3. 不適切な方法で情報共有

業務でのクレデンシャルを含む情報共有は日常的ですが、機密情報を誤って外部の人物や不適切なプラットフォームで共有すると大きな問題を引き起こします。

例えば、従業員が社内のアカウントのクレデンシャルについて、暗号化されていないLINEなどのメッセージアプリ内やスプレッドシートやメモ帳などといった媒体でクレデンシャルを共有することで、その情報が漏洩するケースが考えられます。

ここからビジネス内部のオンラインアカウントが乗っ取られてしまうと、ビジネス上の優位性を失う原因にもなります。

4. セキュリティ更新の遅れや忘れ

セキュリティ更新の遅れや忘れは、特にゼロデイ攻撃に対する脆弱性を高める可能性があります。

ゼロデイ攻撃とは、公にはまだ知られていないセキュリティ上の欠陥を悪用する攻撃です。たとえば、ある企業のソフトウェアに未知の脆弱性が存在していたとします。

通常、このような脆弱性が発見された際には、ソフトウェア開発者が速やかにパッチをリリースして修正しますが、セキュリティ更新が適時に適用されない場合、攻撃者は未修正の脆弱性を利用してシステムに侵入し、企業内の機密データを盗み出すことができるかもしれません。

このような情報漏洩は、企業に対する信頼の低下や、重大な法的責任を招く事態につながります。

5. セキュリティポリシーを違反する

セキュリティポリシーを違反する行為は、企業のセキュリティを脅かし、危険に晒されます。

特に危険なのが、以下のようなセキュリティポリシーの違反としてよくある例です。

・承認されていないサードパーティのアプリケーションをダウンロード

・仕事用のデバイスを私用でゲームなどに使う

このようにセキュリティポリシーに違反することは悪意のあるソフトウェアなどをダウンロードしてしまったり、そこからマルウェアや他のサイバー攻撃を受けてしまい、結果として機密データが外部に漏洩してしまう恐れがあります。

サイバーセキュリティにおけるヒューマンエラーを防止するための方法

サイバーセキュリティにおけるヒューマンエラーを防止するためには、組織がツールなどを頼りながら従業員を教育していくことが効果的です。

これにより、従業員のミスが原因でセキュリティ侵害が発生するリスクを最小限に抑えることができます。

以下に具体的な手法をご紹介します。

パスワードマネージャーでパスワードを管理する

パスワードマネージャーを使用することは、パスワードの管理を効果的に行い、クレデンシャルに関するヒューマンエラーを防止する最良の方法の一つです。

パスワードマネージャーは、複雑で強力なパスワードを自動生成し、安全に暗号化されたボルトに保管することを可能にします。

これにより、従業員が同じパスワードを使い回すリスクや、簡単に推測可能なパスワードを設定するリスクを減らすことができます。

また、従業員は、一度マスターパスワードを作成してしまえば、他の複数のパスワードを覚える必要がなくなるため、セキュリティと利便性の両方を向上させることができます。

それだけではなく、従業員の間で安全にパスワードを共有したり、権限が必要な人だけにのみ共有する場合や、従業員の新規雇用と退職時のクレデンシャルに関する引き継ぎも簡易化してくれます。

これにより、人間の目では見落としてしまいそうな部分を確実に安全に守ってくれます。

不審なリンクやファイルを開かない

フィッシング詐欺やマルウェアの感染は、不審なリンクや添付ファイルから始まることが多いです。フィッシングの兆候を知らずに開いてしまうことで、マルウェアやランサムウェアなどの被害に繋がる可能性もあります。

見知らぬ送信者からのメッセージや、信頼できないソースからのファイルは開かないようにしましょう。疑わしいと思ったら、リンクをクリックする前にURLをよく確認しましょう。

Googleの透明レポートを使ってサイトが本物のものか確認することも1つのベストプラクティスとして有効です。

フィッシングのメッセージか識別するためには、以下の点に注意することが推奨されます。

・知らない人からのメッセージには返信しない

・予期しない添付ファイルやリンクが含まれている場合は開かない

・メールの文脈や表現に違和感がある場合は何度も確認する

・フィッシングの疑いがある場合は、ブロックして立ち去る

これらの点を徹底して、確認しましょう。

オンラインアカウントに多要素認証(MFA/2FA)を使用する

多要素認証(MFA/2FA)の設定は、セキュリティを大幅に強化する効果的な方法です。MFAは、ユーザーがアカウントにアクセスする際に、パスワードとは別に、二つ以上の異なる認証要素を要求します。これには通常、知識要素(パスワードやPIN番号)、所持要素(スマートカードや携帯電話)、生体要素(指紋や顔認識)が含まれます。この多層的なアプローチは、単一の認証要素(例えばパスワードのみ)よりもはるかに強力なセキュリティを提供します。

例えば、パスワードが内部不正やサイバー攻撃者により漏洩した場合でも、攻撃者は追加の認証要素を持っていない限りアカウントにアクセスすることができません。このため、多要素認証(MFA)は、ヒューマンエラーに起因する不正アクセスのリスクを大幅に低減し、機密データの保護に対して重要な役割を果たします。

ソフトウェアとデバイスを常に最新の状態に保つ

ソフトウェアとシステムを常に最新の状態に保つことは、セキュリティを確保する基本的なステップです。

最新のアップデートには、既知の脆弱性に対する修正が含まれており、これによってシステムが最新の脅威から保護されます。

しかしながら、企業内ではソフトウェアやデバイスのアップデートを忘れてしまう人なども出てきてしまうかもしれません。

そんな時には、モバイルデバイス管理ソフトなどを使用し、組織内のソフトウェアやデバイスに対してアップデートを実施するように通知を送ることなども可能です。

組織内のソフトウェアとデバイスを常に最新の状態に保つことで、防げるサイバー攻撃もあるので重要になります。

組織内でのアクセス権限は最小権限の実施

最小特権の原則は、ユーザーやプログラムが必要最低限のアクセス権限のみを持つようにすることです。

最小権限の原則を採用することで、不要なリスクを排除して、攻撃対象領域を削減するのに役立ちます。

不必要に広範なアクセス権限を持たせることは、誤操作や内部によるデータ漏洩のリスクを高めます。最小権限を適用することで、万が一ヒューマンエラーが発生してもその影響を限定的な範囲に留めることが可能になります。

従業員のサイバーセキュリティ教育

従業員への継続的なサイバーセキュリティ教育とトレーニングは、ヒューマンエラーを減らして、社内でのサイバーインシデントの被害に遭わないためにも重要です。

従業員にトレーニングさせるべき事項には、以下のようなものがあります。

従業員がそれそれセキュリティリスクを理解し、それに応じて行動する能力を高めることが、エラーを減少させる鍵となります。

サイバーセキュリティにおけるヒューマンエラーを減らそう

ヒューマンエラーはサイバーセキュリティにおける脅威の中でも特に厄介で、企業や個人のデータ保護体制に大きな影響を及ぼすことがあります。しかし、適切な予防策と教育によって、これらのリスクを大幅に減少させることが可能です。

組織内の従業員の継続的なトレーニングと意識向上の取り組み、効果的なセキュリティポリシーの実施、そして技術的なサポートを組み合わせることで、ヒューマンエラーによるセキュリティ侵害の可能性を最小限に抑えられます。

特に、パスワード管理はヒューマンエラーを減らす上でとても役に立ちます。

強力でユニークなパスワードを各アカウントごとに設定し、それらを安全に管理する最良の方法は、信頼できるKeeperのようなパスワードマネージャーを使用することです。

パスワードマネージャーは、複雑なパスワードを生成し、それらを一箇所で安全に保管することができます。

これにより、パスワードの使い回しや、脆弱なパスワードに依存するリスクがなくなります。

この機会に、Keeper パスワードマネージャーの14日間のビジネスプランのフリートライアルが、どのように組織内でヒューマンエラーを減らすのに役に立つのかお試しください。