Simplifique las auditorías con informes definidos por el administrador

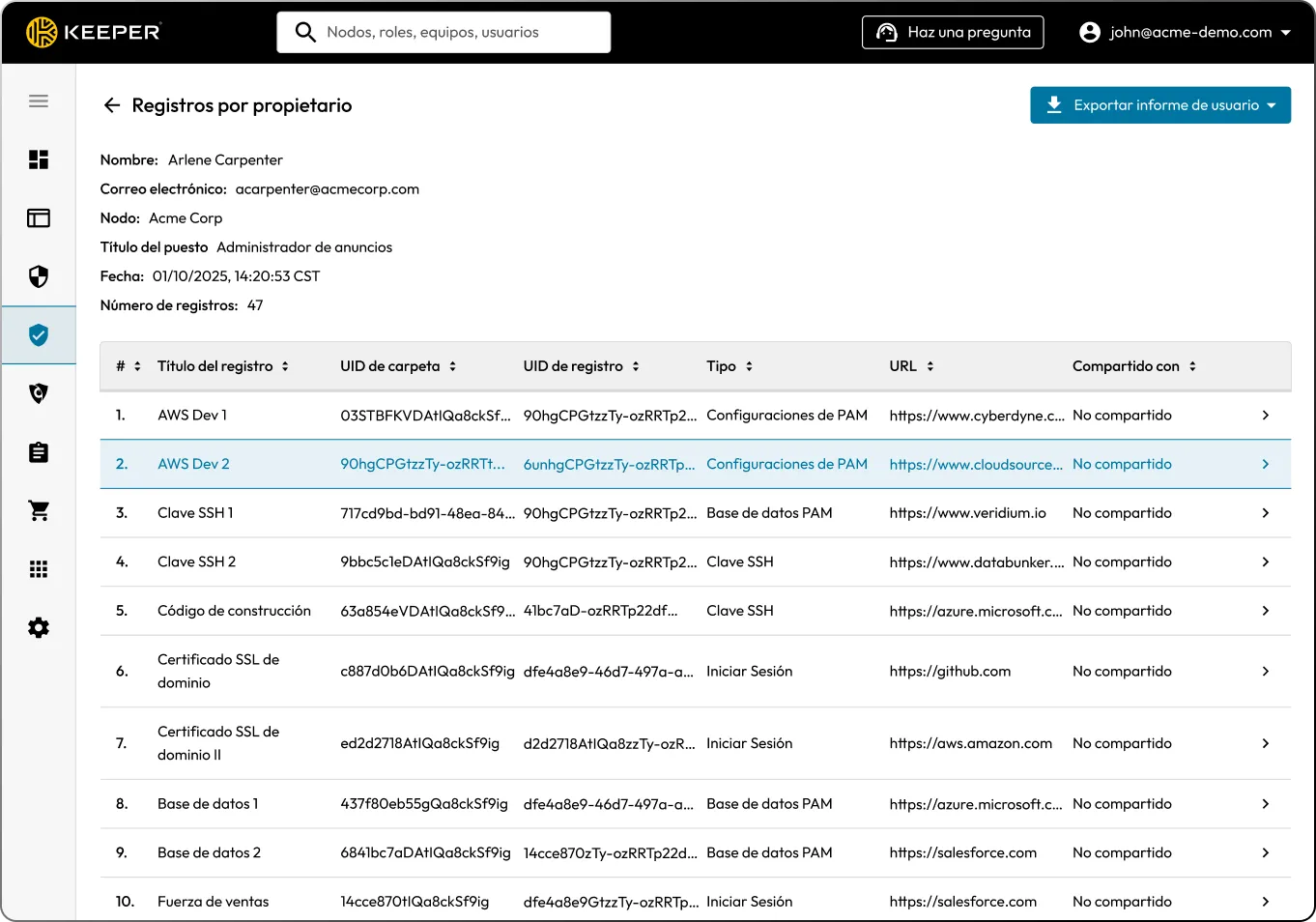

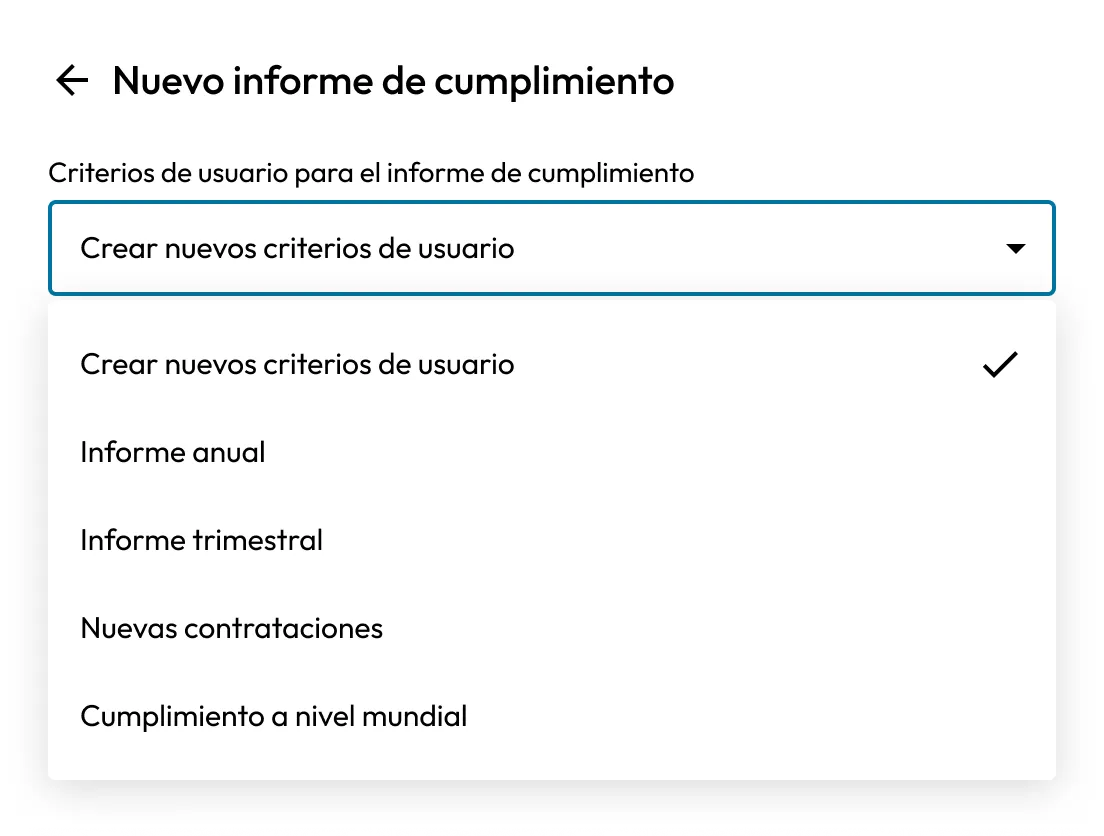

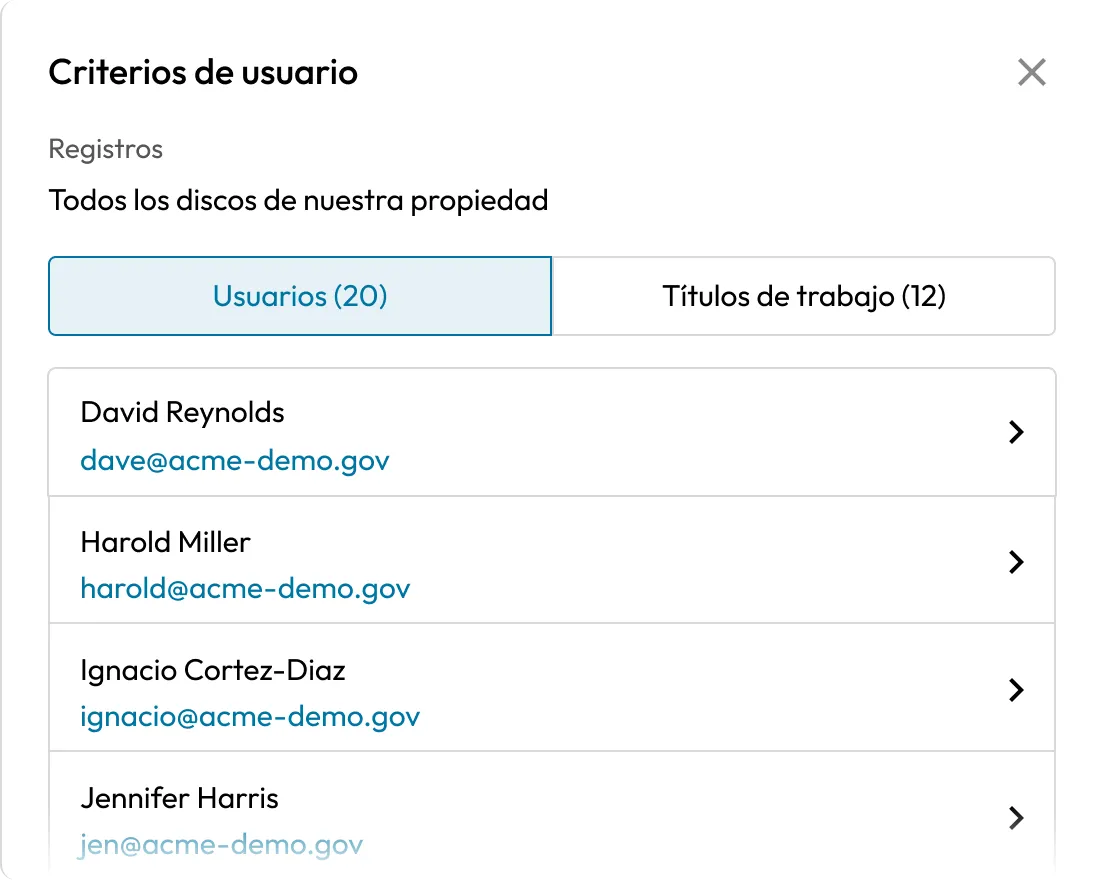

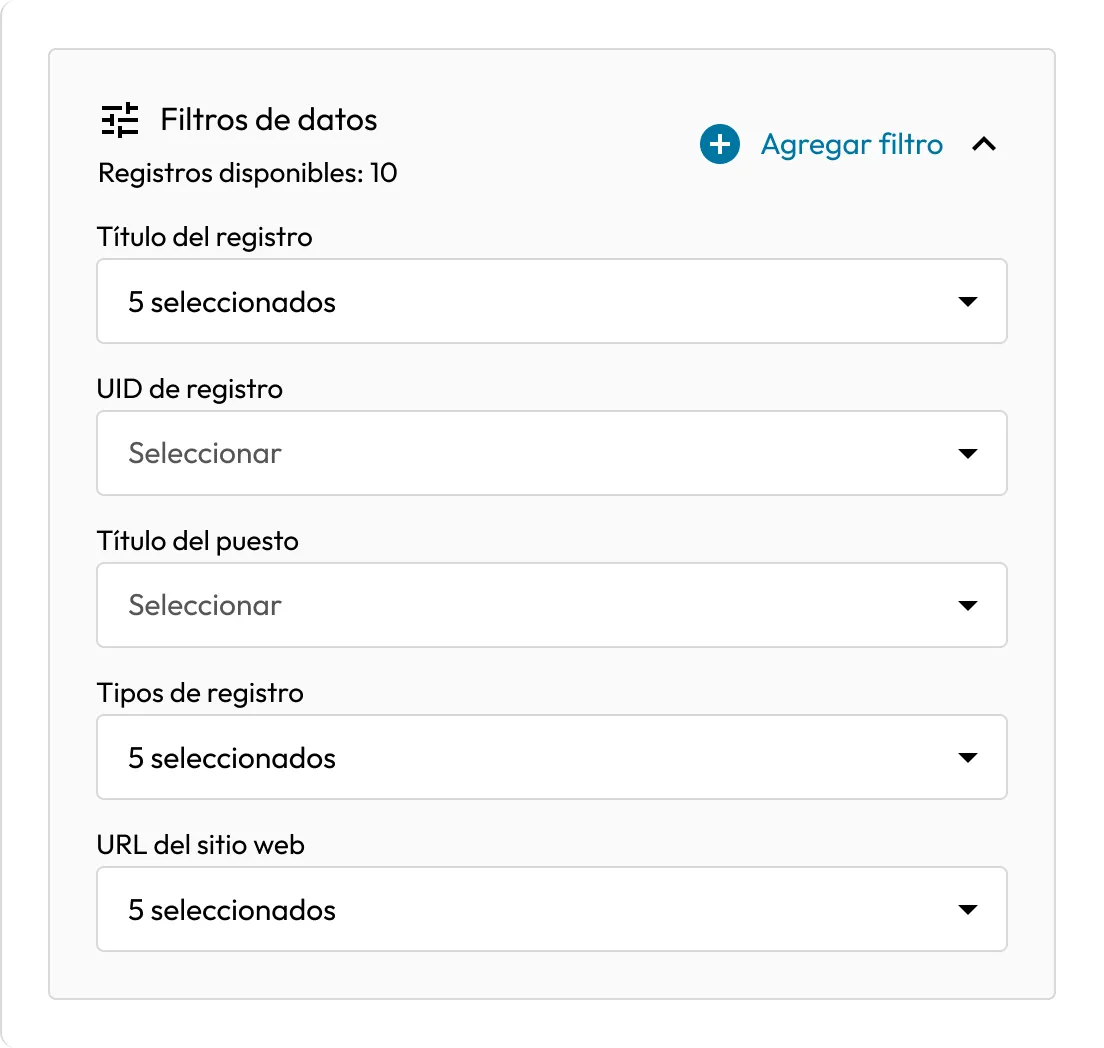

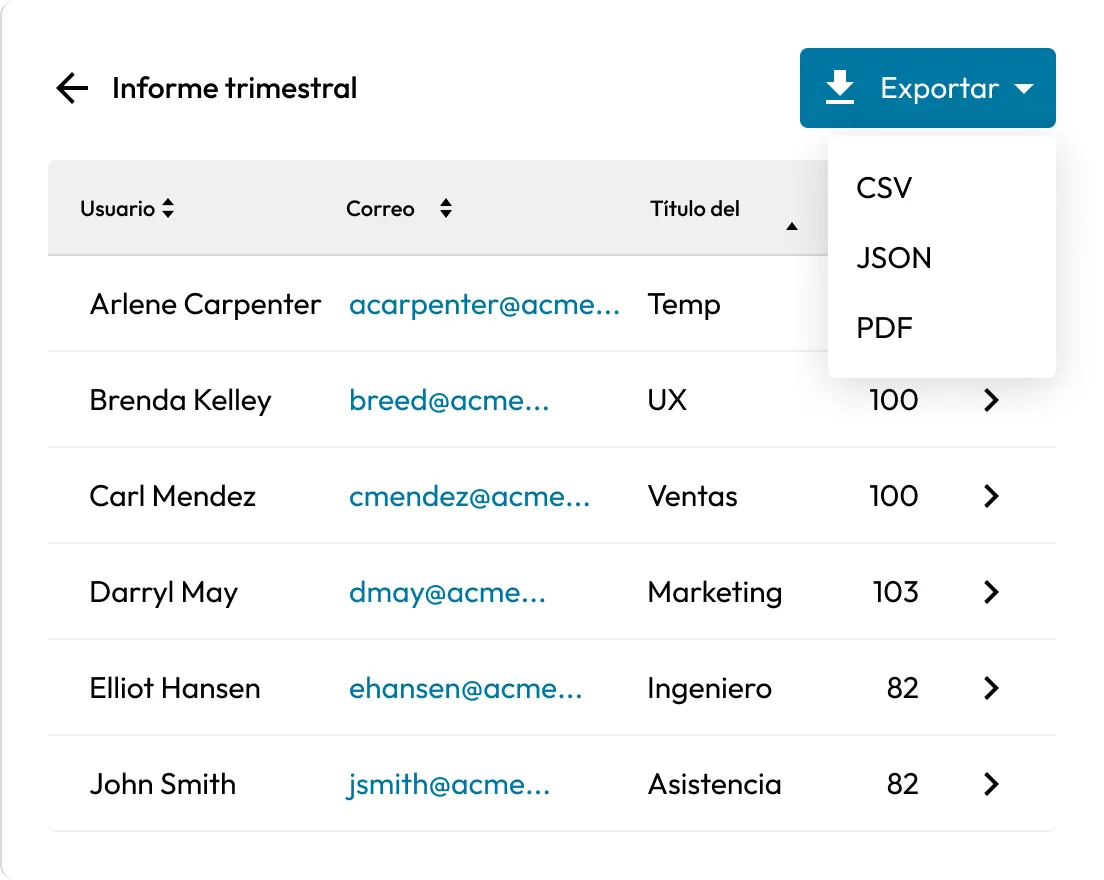

Cree y ejecute auditorías en tiempo real y bajo demanda con control administrativo total. Keeper le permite definir el alcance, los niveles de acceso y el formato de exportación de cada informe.