Stellen Sie sich vor, ein Kundendienstmitarbeiter in Ihrem Unternehmen lädt vertrauliche Kundendaten in ein KI-Tool hoch, um E-Mails schneller zu verfassen. Wenn ein Mitarbeiter ein KI-Tool

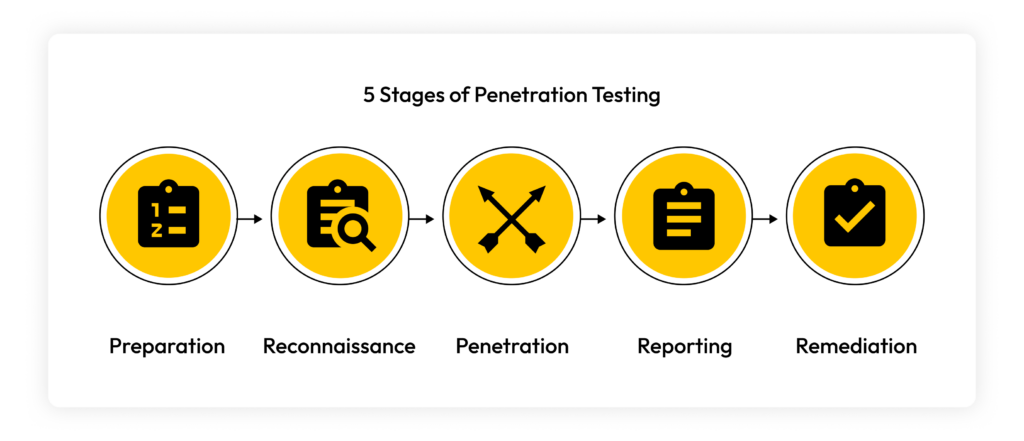

Sie können einen Penetrationstest durchführen, indem Sie die fünf Phasen befolgen: Vorbereitung, Aufklärung, Penetration, Berichterstattung und Behebung. Penetrationstests sind wichtig, um ein Unternehmen vor Sicherheitsverletzungen und Datenlecks zu schützen. Cyberkriminelle suchen immer nach Schwachstellen im System eines Unternehmens, um ihre sensiblen Daten zu stehlen. Penetrationstests helfen Unternehmen, Sicherheitslücken zu identifizieren, um Sicherheitsverletzungen zu verhindern.

Lesen Sie weiter, um mehr über Penetrationstests zu erfahren, die Vorteile der Ausführung eines Penetrationstests, die fünf Phasen von Penetrationstests und die verschiedenen Methoden von Penetrationstests.

Was ist ein Penetrationstest?

Penetrationstests, auch bekannt als Pen-Testing oder ethisches Hacking, sind eine Sicherheitsübung, die einen Cyberangriff auf die Systeme eines Unternehmens simuliert. Diese Simulation bewertet die Stärke der Sicherheit des Unternehmens und identifiziert alle Sicherheitslücken, die Cyberkriminelle ausnutzen könnten. Diese Sicherheitslücken sind nicht gepatchte Geräte, Anwendungsfehler, falsch konfigurierte Netzwerke oder nachlässiges Endbenutzerverhalten.

White-Hat-Hacker sind ethische Hacker, die sich mit Unternehmen zusammenschließen, um ihre Sicherheitsverteidigungen und ihre Reaktion auf Cyberangriffe zu testen. Sie verwenden bösartige Techniken wie Brute-Force, Social Engineering oder Webanwendungsangriffe, um ein Unternehmen anzugreifen und bestehende Schwachstellen auszunutzen.

Es gibt drei Kategorien, in die Penetrationstests fallen:

- Blackbox-Tests: White-Hat-Hacker haben keine Kenntnisse oder kein Verständnis für die Systeme des Ziels, ähnlich wie die meisten Bedrohungsakteure. Diese Art von Penetrationstest ist der schnellste Test und wird verwendet, um externe und einfach auszunutzende Schwachstellen zu identifizieren.

- Graybox-Tests: White-Hat-Hacker haben Kenntnisse über die Systeme und Sicherheitsmaßnahmen des Ziels. Diese Art von Penetrationstest versucht, interne Schwachstellen zu finden, die ausgenutzt werden können.

- White-Box-Tests: White-Hat-Hacker haben umfangreiche Kenntnisse über alle Systeme, Technologie und die gesamte Sicherheitsinfrastruktur des Ziels. Diese Art von Penetrationstests dauert am längsten, da sie versucht, die kleinsten Fehler zu finden.

Vorteile von Penetrationstests

Penetrationstests bieten Unternehmen volle Transparenz über ihre Sicherheitsinfrastruktur und können bestimmen, wie gut Unternehmen ihre sensiblen Daten vor Cyberkriminellen schützen. Sie hilft ihnen zu identifizieren, welche Aspekte ihrer Cybersicherheit funktionieren und was sie verbessern können. Im Folgenden finden Sie die Vorteile von Penetrationstests.

Testen Sie die Sicherheitsstärke

Penetrationstests helfen einem Unternehmen, ein besseres Verständnis für seine Sicherheitsinfrastruktur zu erhalten. Sie testet die Stärke der Sicherheitsmaßnahmen des Unternehmens. Penetrationstests helfen Unternehmen herauszufinden, welche Sicherheitsprotokolle funktionieren und welche Schwachstellen Cyberkriminelle verwenden können, um sie auszunutzen. Mit Penetrationstests können Unternehmen bestimmen, wie gut ihr Sicherheitssystem auf Cyberangriffe reagiert und wie gut es sie verhindern kann.

Verhindern Sie Sicherheitsverletzungen

Sicherheitsverletzungen sind, wenn unbefugter Zugriff auf sensible Daten, Anwendungen, Netzwerke oder Geräte erfolgt. Sicherheitsverletzungen können zum Verlust sensibler Daten und Geld führen. Indem Sie Sicherheitslücken im Netzwerk eines Unternehmens identifizieren und entfernen, kann das Unternehmen seine Daten schützen und zukünftige Sicherheitsverletzungen verhindern.

Halten Sie sich an regulatorische und branchenspezifische Compliance-Frameworks

Penetrationstests helfen Unternehmen, regulatorische und branchenspezifische Compliance-Frameworks wie PCI DSS, SOX, DSGVO und HIPAA einzuhalten. Penetrationstests helfen Unternehmen, die Compliance aufrechtzuerhalten und sensible Daten zu schützen.

Die 5 Phasen von Penetrationstests

Die fünf Phasen von Penetrationstests sind Vorbereitung, Entdeckung, Penetration, Berichterstattung und Behebung. Im Folgenden sehen Sie sich jede der Phasen der Durchführung eines Penetrationstests genauer an.

Phase 1: Vorbereitung

Die Vorbereitungsphase definiert den Umfang des Penetrationstests. Das Unternehmen bestimmt, was getestet wird und das Ziel des Tests. Sie bestimmen, welche Kategorie von Penetrationstests durchgeführt werden und die verwendeten Methoden sind. Das Unternehmen sammelt dann die White-Hat-Hacker, die für den Test erforderlich sind, und durchläuft mit ihnen die Parameter des Tests.

Phase 2: Aufklärung

Während der Aufklärung sammelt der White-Hat-Hacker Informationen über das Ziel, wie z. B. sein Netzwerk und seine Domainnamen, um das Sicherheitssystem des Ziels besser zu verstehen. Er verwendet Scanner, um Schwachstellen zu finden, die ihm Zugriff auf das System ermöglichen. Sobald der White-Hat-Hacker Schwachstellen in den Systemen des Ziels findet, bestimmt er die Techniken, die verwendet werden, um diese Schwachstellen auszunutzen.

Phase 3: Penetration

Die Penetrationsphase nutzt die Schwachstellen aus, die während der Aufklärungsphase gefunden werden. White-Hat-Hacker versuchen, in das Netzwerk des Ziels einzudringen und sich unbefugten Zugriff zu verschaffen. Sie verwenden Taktiken wie Cross-Scripting, SQL-Injection oder Phishing, um sich anfänglichen oder weiteren Zugriff auf das Netzwerk zu verschaffen. White-Hat-Hacker nutzen in der Regel mehrere Schwachstellen aus, um sich so viel Zugriff auf das Netzwerk wie möglich zu verschaffen. Sobald die White-Hat-Hacker Zugriff erhalten haben, versuchen sie, so lange unentdeckt zu bleiben und so viele Daten wie möglich zu stehlen.

Phase 4: Berichterstattung

Nach der Penetrationsphase berichtet der White-Hat-Hacker über seine Ergebnisse aus dem Test. Er stellt dem Unternehmen einen zusammenfassenden Bericht über den Penetrationstest zur Verfügung, eine Liste von Schwachstellen, die gefunden wurden, eine Liste von Schwachstellen, die ausgenutzt wurden, wie lange er den Zugriff unentdeckt beibehalten hat und auf welche sensiblen Daten er zugreifen konnte.

Phase 5: Behebung

In der letzten Phase der Penetrationstests stellt der White-Hat-Hacker das kompromittierte System und die Ressourcen in ihrem ursprünglichen Zustand wieder her, um sicherzustellen, dass das Unternehmen immer noch funktionieren kann. Sobald das System bereinigt wurde, kann das Unternehmen Patches und Updates implementieren, um Sicherheitslücken zu schließen. Das Unternehmen sollte dann erneut testen, um sicherzustellen, dass die Sicherheitslücken richtig behoben wurden.

Penetrationstestmethoden

Die Penetrationstestmethode, die ein Unternehmen verwendet, hängt von den Ergebnissen ab, nach denen es sucht. Jede Penetrationstestmethode kann verschiedene Ergebnisse sammeln und verschiedene Sicherheitsebenen in einem Unternehmen zeigen. Im Folgenden finden Sie die verschiedenen Penetrationstestmethoden, die Unternehmen verwenden können.

Externe Tests

Externe Tests versuchen, Schwachstellen mit externen Angriffsquellen zu finden. White-Hat-Hacker versuchen, öffentliche Assets des Unternehmens wie Websites, Anwendungen, E-Mails und Domain-Name-Server anzugreifen. Sie versuchen, Schwachstellen in diesen Assets auszunutzen, um auf sensible Daten im Unternehmen zuzugreifen und sie zu stehlen.

Interne Tests

Interne Tests versuchen, eine Situation zu simulieren, in der der Bedrohungsakteur internen Zugriff auf die Systeme des Unternehmens hat, beispielsweise als Ergebnis von Insider-Bedrohungen wie nachlässigen Mitarbeitern, die ihre Anmeldeinformationen während Phishing-Angriffen preisgegeben haben. Er versucht, den Schaden zu bestimmen, der durch interne Angriffe anzuregen ist.

Blinde Tests

Blinde Tests sind, wenn das Unternehmen vom simulierten Cyberangriff weiß und sich darauf vorbereiten kann, der White-Hat-Hacker aber nur öffentliche Daten über das Ziel hat, um sich unbefugten Zugriff zu verschaffen. Dies hilft zu simulieren, wie ein echter Cyberangriff aus der Sicht des White-Hat-Hackers aussehen würde. In der Regel haben Cyberkriminelle begrenzte Informationen über ihr Ziel, und blinde Tests helfen zu zeigen, wie ein Cyberkrimineller ein Unternehmen angreifen würde.

Doppelblind-Tests

Doppelblind-Tests sind, wenn sowohl das Unternehmen als auch der White-Hat-Hacker keine Informationen über den simulierten Angriff haben. Das Unternehmen weiß nicht, dass der Angriff stattfindet. Der White-Hat-Hacker hat keine Insider-Informationen über das Ziel und muss sich auf seine Fähigkeiten verlassen, um in das Netzwerk des Ziels zu gelangen. Dies hilft, einen echten Cyberangriff aus beiden Perspektiven zu simulieren. Wenn der White-Hat-Hacker in die Systeme des Unternehmens gelangt, muss das Unternehmen alle Schwachstellen beheben, die aufgedeckt werden. Wenn der White-Hat-Hacker scheitert, sind die Sicherheitssysteme des Unternehmens für einen echten Angriff bereit.Wenn der White-Hat-Hacker scheitert, sind die Sicherheitssysteme des Unternehmens für einen echten Angriff bereit.

Stärken Sie Ihre Cybersicherheit mit Penetrationstests

Die Durchführung eines Penetrationstests der Sicherheitssysteme Ihres Unternehmens ist notwendig, um die Stärke der Sicherheit Ihres Unternehmens zu gewährleisten, Sicherheitsverletzungen zu verhindern und regulatorische Compliance einzuhalten. Sie können Sicherheitslücken identifizieren und die sensiblen Daten Ihres Unternehmens schützen. Sie können mit einer Penetrationstestorganisation wie der NCC Group oder Ihrem eigenen Cybersicherheitsteam zusammenarbeiten, um einen Penetrationstest durchzuführen. Ihr Unternehmen sollte oft Penetrationstests durchführen, um sicherzustellen, dass Ihre Sicherheitsinfrastruktur auf dem neuesten Stand und am besten vor Cyberkriminellen geschützt ist.