Imagine que un representante de servicio al cliente de su organización cargue datos confidenciales de clientes en una herramienta de IA para redactar correos electrónicos más

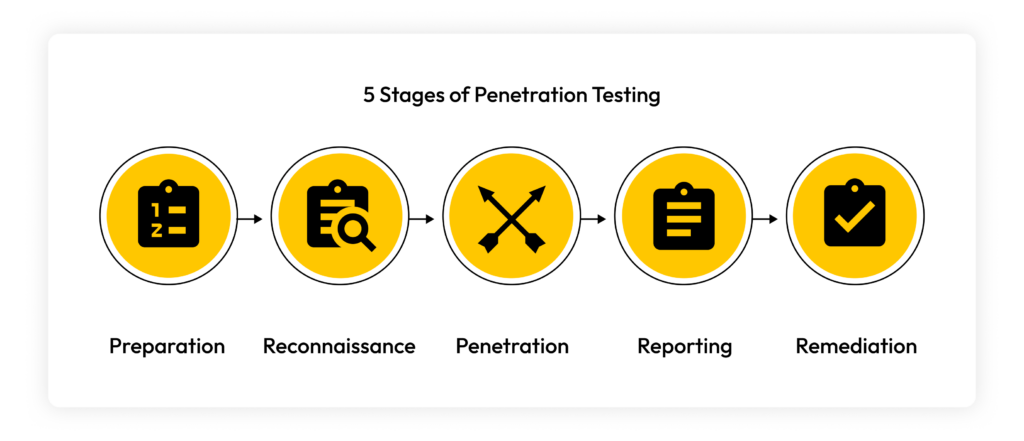

Puede ejecutar una prueba de penetración siguiendo las cinco etapas: preparación, reconocimiento, penetración, informes y corrección. Las pruebas de penetración son importantes para ayudar a proteger una organización de las violaciones de seguridad y las fugas de datos. Los cibercriminales siempre están buscando vulnerabilidades dentro del sistema de una organización para robar sus datos sensibles. Las pruebas de penetración ayudan a las organizaciones a identificar las vulnerabilidades de seguridad para ayudar a evitar las violaciones de seguridad.

Continúe leyendo para obtener más información sobre las pruebas de penetración, los beneficios de ejecutarlas, las cinco etapas de las pruebas de penetración y los diferentes métodos de pruebas.

¿Qué es una prueba de penetración?

Las pruebas de penetración, también conocidas como pruebas de pen o piratería ética, son un ejercicio de seguridad que simula un ataque cibernético en los sistemas de una organización. Esta simulación evalúa la fortaleza de la seguridad de la organización e identifica cualquier vulnerabilidad de seguridad que los cibercriminales podrían aprovechar. Estas vulnerabilidades de seguridad incluyen dispositivos sin parches, fallas de aplicaciones, redes mal configuradas o comportamiento descuidado del usuario final.

Los hackers de sombrero blanco son hackers éticos que colaboran con las organizaciones para probar sus defensas de seguridad y respuesta contra los ataques cibernéticos. Utilizan técnicas maliciosas como la fuerza bruta, la ingeniería social o los ataques de aplicaciones web para atacar a una organización y aprovecharse de las vulnerabilidades que existen.

Las pruebas de penetración se clasifican en tres categorías:

- Pruebas de caja negra: los hackers de sombrero blanco no tienen conocimiento ni comprensión de los sistemas de la organización objetivo, casi como la mayoría de los actores de amenazas. Este tipo de prueba de penetración es la prueba más rápida y se utiliza para identificar vulnerabilidades externas y fáciles de aprovechar.

- Pruebas de caja gris: los hackers de sombrero blanco tienen algún conocimiento de los sistemas y las medidas de seguridad de la organización objetivo. Este tipo de prueba de penetración intenta encontrar cualquier vulnerabilidad interna que pueda ser aprovechada.

- Pruebas de caja blanca: los hackers de sombrero blanco tienen un amplio conocimiento de todos los sistemas, la tecnología y toda la infraestructura de seguridad de la organización objetivo. Este tipo de pruebas de penetración lleva más tiempo, ya que trata de encontrar el más mínimo defecto.

Beneficios de las pruebas de penetración

Las pruebas de penetración les brindan a las organizaciones una visibilidad completa de su infraestructura de seguridad y pueden determinar qué tan bien protegen las organizaciones su información confidencial de los cibercriminales. Les ayuda a identificar qué aspectos de su seguridad cibernética están funcionando y qué pueden mejorar. Estos son los beneficios de las pruebas de penetración.

Prueban la fuerza de seguridad

Las pruebas de penetración ayudan a una organización a comprender mejor su infraestructura de seguridad. Ponen a prueba la fortaleza de las medidas de seguridad de la organización. Las pruebas de penetración ayudan a las organizaciones a descubrir qué protocolos de seguridad están funcionando y qué vulnerabilidades pueden ser aprovechadas por los cibercriminales. Con las pruebas de penetración, las organizaciones pueden determinar qué tan bien responde su sistema de seguridad a los ataques cibernéticos y qué tan bien puede evitarlos.

Previenen las violaciones de seguridad

Las violaciones de seguridad ocurren cuando se produce el acceso no autorizado a datos sensibles, aplicaciones, redes o dispositivos. Las violaciones de seguridad pueden derivar en la pérdida de datos sensibles y dinero. Al identificar y eliminar las vulnerabilidades de seguridad detectadas en la red de una organización, la organización puede proteger sus datos y evitar que ocurran futuras violaciones de seguridad.

Adhieren a los marcos de cumplimiento normativo y de la industria

Las pruebas de penetración ayudan a las organizaciones a adherirse a los marcos de cumplimiento regulatorio y de la industria, como PCI DSS, SOX, GDPR e HIPAA. Asimismo, estas pruebas ayudan a las organizaciones a mantener el cumplimiento y proteger los datos sensibles.

Las 5 etapas de las pruebas de penetración

Las cinco etapas de las pruebas de penetración son la preparación, el reconocimiento, la penetración, los informes y la corrección. A continuación, se muestra una descripción más detallada de las etapas de una prueba de penetración.

Etapa 1: preparación

La etapa de preparación define el alcance de la prueba de penetración. La organización determina qué se probará y el objetivo de la prueba. Determinará qué categoría de pruebas de penetración se llevará a cabo y los métodos que se utilizarán. La organización luego reunirá a los hackers de sombrero blanco necesarios para la prueba y revisará los parámetros de la prueba con ellos.

Etapa 2: reconocimiento

Durante el reconocimiento, el hacker de sombrero blanco recopila información sobre la organización objetivo, como su red y los nombres de dominio, para comprender mejor el sistema de seguridad de su objetivo. Utilizan escáners para encontrar cualquier vulnerabilidad que les permita acceder al sistema. Una vez que el hacker de sombrero blanco encuentra vulnerabilidades dentro de los sistemas de la organización objetivo, determina las técnicas que se utilizarán para explotar esas vulnerabilidades.

Etapa 3: penetración

La etapa de penetración explota las vulnerabilidades detectadas durante la etapa de reconocimiento. Los hackers de sombrero blanco intentan penetrar en la red de la organización objetivo y obtener acceso no autorizado. Utilizan tácticas como el cross-scripting, la inyección SQL o el phishing para obtener acceso inicial o posterior a la red. Los hackers de sombrero blanco tienden a aprovecharse de múltiples vulnerabilidades para obtener el mayor acceso posible a la red. Una vez que los hackers de sombrero blanco han obtenido acceso, intentan pasar inadvertidos y roban toda la información posible.

Etapa 4: informes

Tras la etapa de penetración, el hacker de sombrero blanco informa sobre sus hallazgos de la prueba. Le brinda a la organización un informe resumido de la prueba de penetración, una lista de vulnerabilidades que se encontraron, una lista de vulnerabilidades que se explotaron, cuánto tiempo mantuvo el acceso sin ser detectado y a qué datos sensibles logró acceder.

Etapa 5: corrección

En la etapa final de las pruebas de penetración, el hacker de sombrero blanco restaura el sistema y los recursos comprometidos a su estado original para garantizar que la organización aún pueda operar. Una vez que el sistema se ha limpiado, la organización puede implementar parches y actualizaciones para mitigar cualquier vulnerabilidad de seguridad. La organización debe volver a realizar las pruebas para garantizar que las vulnerabilidades de seguridad se hayan corregido adecuadamente.

Métodos de prueba de penetración

El método de prueba de penetración que utiliza una organización depende de los resultados que está buscando. Cada método de prueba de penetración puede obtener diferentes resultados y mostrar diferentes niveles de seguridad dentro de una organización. Estos son los diferentes métodos de prueba de penetración que pueden utilizar las organizaciones.

Pruebas externas

Las pruebas externas intentan encontrar vulnerabilidades utilizando fuentes de ataque externas. Los hackers de sombrero blanco intentan atacar los recursos públicos de la organización, como sitios web, aplicaciones, correos electrónicos y servidores de nombres de dominio. Intentan aprovecharse de las vulnerabilidades detectadas en estos recursos para acceder y robar información confidencial de la organización.

Pruebas internas

Las pruebas internas intentan simular una situación en la que el actor de amenazas tiene acceso interno a los sistemas de la organización, por ejemplo, como resultado de amenazas internas, como empleados descuidados que revelaron sus credenciales de inicio de sesión durante los ataques de phishing. Intentan determinar el daño que se puede hacer a partir de los ataques internos.

Pruebas a ciegas

Las pruebas a ciegas son cuando la organización sabe sobre el ataque cibernético simulado y puede prepararse para él, pero el hacker de sombrero blanco solo tiene información pública sobre la organización objetivo para obtener acceso no autorizado. Esto ayuda a simular cómo se vería un ataque cibernético real desde la perspectiva del hacker de sombrero blanco. Por lo general, los cibercriminales tienen información limitada sobre su objetivo y las pruebas a ciegas ayudan a mostrar cómo un cibercriminal atacaría a una organización.

Pruebas doble ciego

Las pruebas de doble ciego se dan cuando ni la organización ni el hacker de sombrero blanco tienen información sobre el ataque simulado. La organización no sabe que el ataque está sucediendo. El hacker de sombrero blanco no tiene ninguna información privilegiada sobre la organización objetivo y debe confiar en sus habilidades para ingresar a su red. Esto ayuda a simular un ataque cibernético real desde ambas perspectivas. Si el hacker de sombrero blanco ingresa a los sistemas de la organización, entonces la organización debe corregir cualquier vulnerabilidad que se descubra. Si el hacker de sombrero blanco falla, los sistemas de seguridad de la organización están listos para un ataque real.

Fortalezca su seguridad cibernética con pruebas de penetración

Es necesario ejecutar una prueba de penetración a los sistemas de seguridad de su organización para garantizar su fortaleza, evitar violaciones de seguridad y cumplir con los requisitos reglamentarios. Puede identificar cualquier falla de seguridad y proteger los datos sensibles de su organización. Puede asociarse con una organización de pruebas de penetración como el Grupo NCC o con su propio equipo de seguridad cibernética para ejecutar una prueba de penetración. Su organización debe ejecutar pruebas de penetración con frecuencia para garantizar que su infraestructura de seguridad esté actualizada y bien protegida contra los cibercriminales.