Stel u voor dat een klantenservicemedewerker in uw organisatie gevoelige klantgegevens uploadt naar een AI-tool om sneller e-mails te schrijven. Wanneer een werknemer een AI-tool gebruikt

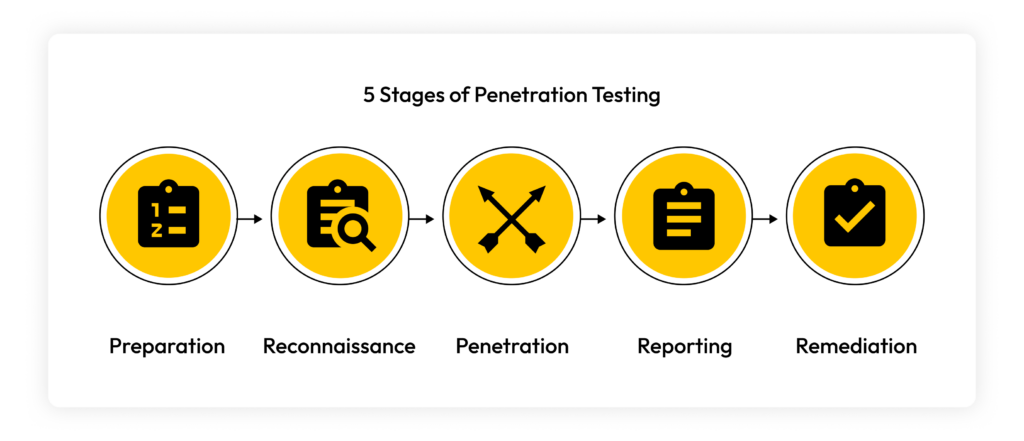

U kunt een penetratietest uitvoeren door de vijf fasen te volgen: voorbereiding, verkenning, penetratie, rapportage en herstel. Penetratietests zijn belangrijk om een organisatie te beschermen tegen beveiligingsinbreuken en datalekken. Cybercriminelen zijn altijd op zoek naar kwetsbaarheden in het systeem van een organisatie om hun gevoelige gegevens te stelen. Penetratietests helpen organisaties om kwetsbaarheden in de beveiliging te identificeren om beveiligingsinbreuken te voorkomen.

Lees verder voor meer informatie over penetratietesten, de voordelen van het uitvoeren van een penetratietest, de vijf stadia van penetratietests en de verschillende methoden van penetratietesten.

Wat is een penetratietest?

Penetratietests, ook wel pentesten of ethisch hacken genoemd, zijn een beveiligingsoefening die een cyberaanval op de systemen van een organisatie simuleert. Deze simulatie evalueert de sterkte van de beveiliging van de organisatie en identificeert eventuele kwetsbaarheden in de beveiliging die cybercriminelen kunnen misbruiken. Deze kwetsbaarheden in de beveiliging zijn ongepatchte apparaten, fouten in applicaties, verkeerd geconfigureerde netwerken of onzorgvuldig gedrag van eindgebruikers.

White hat-hackers zijn ethische hackers die samenwerken met organisaties om hun beveiligingsverdediging en reactie tegen cyberaanvallen te testen. Ze gebruiken kwaadaardige technieken zoals brute force, social engineering of webapplicatie-aanvallen om een organisatie aan te vallen en de bestaande kwetsbaarheden te misbruiken.

Er zijn drie categorieën waarin penetratietests vallen:

- Black box-testen: white hat-hackers hebben geen kennis of begrip van de systemen van het doelwit, vergelijkbaar met de meeste dreigingsactoren. Dit soort penetratietest is de snelste test en wordt gebruikt om externe en gemakkelijk te misbruiken kwetsbaarheden te identificeren.

- Gray box-testen: white hat-hackers hebben enige kennis van de systemen en beveiligingsmaatregelen van het doelwit. Dit soort penetratietest probeert interne kwetsbaarheden te vinden die kunnen worden misbruikt.

- White box-testen: white hat-hackers hebben uitgebreide kennis van alle systemen, technologie en de volledige beveiligingsinfrastructuur van het doelwit. Dit soort penetratietests duurt het langst, omdat het probeert om de kleinste gebreken te vinden.

Voordelen van penetratietests

Penetratietests geven organisaties volledig inzicht in hun beveiligingsinfrastructuur en kunnen vaststellen hoe goed organisaties hun gevoelige gegevens beschermen tegen cybercriminelen. Het helpt hen te identificeren welke aspecten van hun cybersecurity werken en wat ze kunnen verbeteren. Dit zijn de voordelen van penetratietests.

Testen van de sterkte van de beveiliging

Penetratietests helpen een organisatie om een beter begrip van de beveiligingsinfrastructuur te krijgen. Het test de sterkte van de beveiligingsmaatregelen van de organisatie. Penetratietests helpen organisaties te achterhalen welke beveiligingsprotocollen werken en welke kwetsbaarheden cybercriminelen kunnen gebruiken om te misbruiken. Met penetratietests kunnen organisaties vaststellen hoe goed hun beveiligingssysteem reageert op cyberaanvallen en hoe goed het ze kan voorkomen.

Voorkom beveiligingsinbreuken

Bij beveiligingsinbreuken vindt ongeautoriseerde toegang tot gevoelige gegevens, applicaties, netwerken of apparaten plaats. Beveiligingsinbreuken kunnen leiden tot het verlies van gevoelige gegevens en geld. Door kwetsbaarheden in de beveiliging die in het netwerk van een organisatie worden gevonden te identificeren en te verwijderen, kan de organisatie haar gegevens beschermen en voorkomen dat toekomstige inbreuken in de beveiliging plaatsvinden.

Houd u aan de regelgevings- en nalevingskaders in de sector

Penetratietests helpen organisaties te voldoen aan regelgevende en sectorgebonden nalevingskaders zoals PCI DSS, SOX, GDPR en HIPAA. Penetratietests helpen organisaties om naleving te handhaven en gevoelige gegevens te beschermen.

De 5 fases van penetratietests

De vijf fases van penetratietests zijn voorbereiding, ontdekking, penetratie, rapportage en herstel. Hier is een kijkje op alle fases van het uitvoeren van een penetratietest.

Fase 1: voorbereiding

De voorbereidingsfase definieert de reikwijdte van de penetratietest. De organisatie stelt vast wat er wordt getest en het doel van de test. Er wordt vastgesteld welke categorie penetratietests worden uitgevoerd en de methoden die worden gebruikt. De organisatie verzamelt vervolgens de white hat-hackers die nodig zijn voor de test en neemt de parameters van de test met hen door.

Fase 2: verkenning

Tijdens de verkenning verzamelt de white hat-hacker gegevens over het doelwit, zoals hun netwerk en domeinnamen, om het beveiligingssysteem van het doelwit beter te begrijpen. Ze gebruiken scanners om kwetsbaarheden te vinden die hen toegang geven tot het systeem. Zodra de white hat-hacker kwetsbaarheden in de systemen van het doelwit vindt, stellen ze de technieken vast die worden gebruikt om die kwetsbaarheden te misbruiken.

Fase 3: penetratie

De penetratiefase misbruikt de kwetsbaarheden die tijdens de verkenningsfase zijn gevonden. White hat-hackers proberen het netwerk van het doelwit binnen te binnen en ongeautoriseerde toegang te krijgen. Ze gebruiken tactieken zoals cross-scripting, SQL-injectie of phishing om eerste of verdere toegang tot het netwerk te krijgen. White hat-hackers hebben de neiging om meerdere kwetsbaarheden te misbruiken om zoveel mogelijk toegang tot het netwerk te krijgen. Zodra de white hat-hackers toegang hebben gekregen, proberen ze zo lang mogelijk onopgemerkt te blijven en zoveel mogelijk gegevens te stelen.

Fase 4: rapportage

Na de penetratiefase rapporteert de white hat-hacker over hun bevindingen van de test. Ze bieden de organisatie een samenvattend rapport van de penetratietest, een lijst met kwetsbaarheden die zijn gevonden, een lijst met kwetsbaarheden die zijn misbruikt, hoe lang ze de toegang onopgemerkt hebben gehouden en tot welke gevoelige gegevens ze toegang hebben gekregen.

Fase 5: herstel

In de laatste fase van penetratietests herstelt de white hat-hacker het gecompromitteerde systeem en bronnen naar hun oorspronkelijke staat om ervoor te zorgen dat de organisatie nog steeds kan werken. Zodra het systeem is opgeschoond, kan de organisatie patches en updates implementeren om eventuele kwetsbaarheden in de beveiliging te beperken. De organisatie moet vervolgens opnieuw testen om ervoor te zorgen dat de kwetsbaarheden in de beveiliging goed zijn opgelost.

Penetratietestmethoden

De penetratietestmethode die een organisatie gebruikt, hangt af van de resultaten waar ze naar op zoek zijn. Elke penetratietestmethode kan verschillende resultaten behalen en verschillende beveiligingsniveaus binnen een organisatie tonen. Dit zijn de verschillende penetratietestmethoden die organisaties kunnen gebruiken.

Externe tests

Externe tests proberen kwetsbaarheden te vinden met behulp van externe aanvalsbronnen. White hat-hackers proberen openbare assets van de organisatie aan te vallen, zoals websites, applicaties, e-mails en domeinnaamservers. Ze proberen de kwetsbaarheden in deze assets te misbruiken om toegang te krijgen tot gevoelige gegevens van de organisatie en deze te stelen.

Interne tests

Interne tests proberen een situatie te simuleren waarin de dreigingsactor interne toegang heeft tot de systemen van de organisatie, bijvoorbeeld als gevolg van bedreigingen van binnenuit zoals onzorgvuldige werknemers die hun inloggegevens hebben onthuld tijdens phishing-aanvallen. Het probeert de schade vast te stellen die door interne aanvallen kan worden aangericht.

Blinde tests

Bij blinde tests weet de organisatie van de gesimuleerde cyberaanval en kan zich erop voorbereiden, maar de white hat-hacker heeft alleen openbare gegevens over het doelwit om ongeautoriseerde toegang te krijgen. Dit helpt bij het simuleren hoe een echte cyberaanval eruit zou zien vanuit het perspectief van de white hat-hacker. Meestal hebben cybercriminelen beperkte gegevens over hun doelwit en blinde tests helpen aan te tonen hoe een cybercrimineel een organisatie zou aanvallen.

Dubbelblinde tests

Bij dubbelblinde tests hebben zowel de organisatie als de white hat-hacker geen gegevens over de gesimuleerde aanval. De organisatie weet niet dat de aanval plaatsvindt. De white hat-hacker heeft geen insidergegevens over het doelwit en moet op hun vaardigheden vertrouwen om in het netwerk van het doelwit te komen. Dit helpt bij het simuleren van een echte cyberaanval vanuit beide perspectieven. Als de white hat-hacker in de systemen van de organisatie komt, moet de organisatie eventuele kwetsbaarheden repareren die zijn ontdekt. Als de white hat-hacker faalt, zijn de beveiligingssystemen van de organisatie klaar voor een echte aanval.

Versterk uw cybersecurity met penetratietests

Het uitvoeren van een penetratietest van de beveiligingssystemen van uw organisatie is noodzakelijk om de sterkte van de beveiliging van uw organisatie te waarborgen, beveiligingsinbreuken te voorkomen en te voldoen aan de wettelijke nalevingseisen. U kunt beveiligingsfouten identificeren en de gevoelige gegevens van uw organisatie beschermen. U kunt samenwerken met een penetratietestorganisatie zoals de NCC Group of met uw eigen cybersecurity-team om een penetratietest uit te voeren. Uw organisatie moet vaak penetratietests uitvoeren om ervoor te zorgen dat uw beveiligingsinfrastructuur up-to-date is en optimaal beschermd tegen cybercriminelen.