Imaginez qu’une personne du service client de votre entreprise charge des données sensibles sur un outil d’IA afin de rédiger des e-mails plus rapidement. Lorsqu’un employé

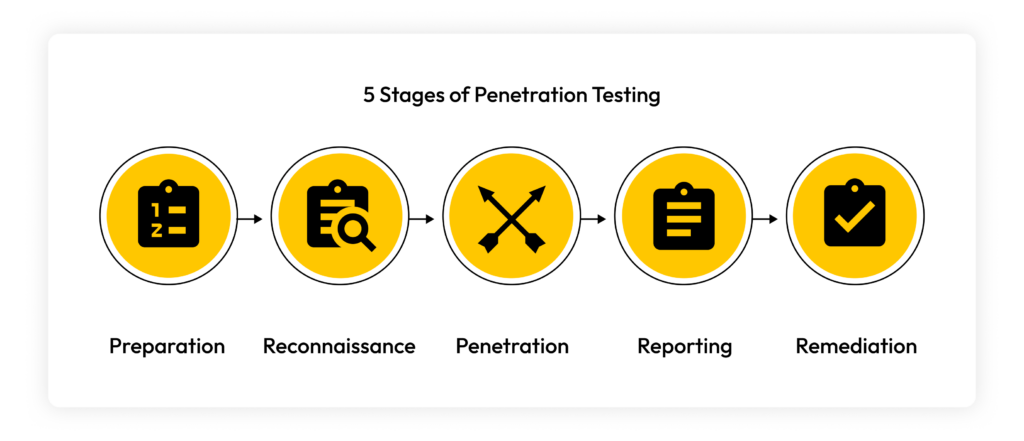

Vous pouvez exécuter un test de pénétration en suivant les cinq étapes : préparation, reconnaissance, pénétration, reporting et correction. Les tests de pénétration sont importants pour protéger une entreprise contre les violations de sécurité et les fuites de données. Les cybercriminels recherchent toujours des vulnérabilités au sein du système d’une entreprise pour voler leurs données sensibles. Les tests de pénétration aident les entreprises à identifier les failles de sécurité pour prévenir les violations de sécurité.

Poursuivez votre lecture pour en savoir plus sur les tests de pénétration, les avantages d’en exécuter un, les cinq étapes des tests de pénétration et les différentes méthodes de tests.

Qu’est-ce qu’un test de pénétration ?

Les tests de pénétration, également appelés tests de stylo ou piratage éthique, sont un exercice de sécurité qui simule une cyberattaque sur les systèmes d’une entreprise. Cette simulation évalue la force de la sécurité de l’entreprise et identifie toutes les failles de sécurité que les cybercriminels pourraient exploiter. Ces failles de sécurité comprennent les appareils non corrigés, les failles d’application, les réseaux mal paramétrés ou le comportement négligent des utilisateurs finaux.

Les pirates de type White Hat sont des pirates éthiques qui font équipe avec les entreprises pour tester leurs défenses de sécurité et leur réponse face aux cyberattaques. Ils utilisent des techniques malveillantes telles que la force brute, l’ingénierie sociale ou les attaques d’applications Web pour attaquer une entreprise et exploiter les vulnérabilités qui existent.

Les tests de pénétration tombent dans trois catégories :

- Tests de boîte noire : les pirates de type White Hat ne comprennent pas les systèmes de la cible, comme la plupart des acteurs de menaces. Ce type de test de pénétration est le test le plus rapide et est utilisé pour identifier les vulnérabilités externes et faciles à exploiter.

- Tests de boîte grise : les pirates de type White Hat maîtrisent les systèmes et les mesures de sécurité de la cible. Ce type de test de pénétration tente de trouver toutes les vulnérabilités internes qui peuvent être exploitées.

- Tests de boîte blanche : les pirates de type White Hat maîtrisent largement tous les systèmes, la technologie et l’infrastructure de sécurité complète de la cible. Ce type de tests de pénétration prend plus de temps, car il tente de trouver les plus petites failles.

Avantages des tests de pénétration

Les tests de pénétration donnent aux entreprises une visibilité complète sur leur infrastructure de sécurité et peuvent déterminer comment les entreprises protègent leurs informations sensibles contre les cybercriminels. Il les aide à identifier les aspects de leur cybersécurité qui fonctionnent et ce qu’ils peuvent améliorer. Voici les avantages des tests de pénétration.

Testez la robustesse de la sécurité

Les tests de pénétration aident une entreprise à mieux comprendre son infrastructure de sécurité. Il teste la force des mesures de sécurité de l’entreprise. Les tests de pénétration aident les entreprises à découvrir quels protocoles de sécurité fonctionnent et quelles vulnérabilités les cybercriminels peuvent exploiter. Avec les tests de pénétration, les entreprises peuvent déterminer dans quelle mesure leur système de sécurité répond aux cyberattaques et comment elle peut les prévenir.

Prévenir les violations de sécurité

Les violations de sécurité se produisent lorsque l’accès non autorisé à des données sensibles, des applications, des réseaux ou des appareils se produit. Les violations de sécurité peuvent entraîner la perte de données sensibles et d’argent. En identifiant et en supprimant les failles de sécurité trouvées au sein du réseau d’une entreprise, celle-ci peut protéger ses données et prévenir de futures violations de sécurité.

Adhérez aux cadres de conformité réglementaires et sectoriels

Les tests de pénétration aident les entreprises à adhérer aux cadres de conformité réglementaires et sectoriels tels que le PCI DSS, SOX, RGPD et HIPAA. Les tests de pénétration aident les entreprises à maintenir la conformité et à protéger les données sensibles.

Les 5 étapes des tests de pénétration

Les cinq étapes des tests de pénétration sont la préparation, la découverte, la pénétration, le reporting et la correction. Voici un aperçu de chacune des étapes de l’exécution d’un test de pénétration.

Étape 1 : préparation

L’étape de préparation définit la portée du test de pénétration. L’entreprise détermine ce qui sera testé et l’objectif du test. Ils détermineront quelle catégorie de tests de pénétration sera menée et les méthodes utilisées. L’entreprise rassemblera ensuite les pirates de type White Hat nécessaires pour le test et examinera les paramètres du test avec eux.

Étape 2 : reconnaissance

Pendant la reconnaissance, le pirate de type White Hat collecte des informations sur la cible, telles que son réseau et ses noms de domaine, pour mieux comprendre le système de sécurité de la cible. Ils utilisent des scanners pour trouver toutes les vulnérabilités qui leur permettront d’accéder au système. Une fois que le pirate de type White Hat trouve des vulnérabilités au sein des systèmes de la cible, il détermine les techniques qui seront utilisées pour exploiter ces vulnérabilités.

Étape 3 : pénétration

L’étape de pénétration exploite les vulnérabilités trouvées pendant l’étape de reconnaissance. Les pirates de type White Hat tentent de pénétrer le réseau de la cible et d’obtenir un accès non autorisé. Ils utilisent des tactiques telles que le cross-scripting, l’injection SQL ou le phishing pour obtenir un accès initial ou ultérieur au réseau. Les pirates de type White Hat ont tendance à exploiter plusieurs vulnérabilités pour obtenir autant d’accès au réseau que possible. Une fois que les pirates de type White Hat ont obtenu l’accès, ils tentent de rester inaperçus aussi longtemps qu’ils le peuvent et de voler autant de données que possible.

Étape 4 : reporting

Après l’étape de pénétration, le pirate de type White Hat rapportera ses résultats à partir du test. Ils fournissent à l’entreprise un rapport sommaire du test de pénétration, une liste de vulnérabilités qui ont été trouvées, une liste de vulnérabilités qui ont été exploitées, combien de temps ils ont maintenu l’accès sans être détectés et à quelles données sensibles ils ont réussi à accéder.

Étape 5 : correction

Au stade final des tests de pénétration, le pirate de type White Hat restaure le système et les ressources compromis à leur état d’origine pour s’assurer que l’entreprise peut toujours fonctionner. Une fois que le système a été nettoyé, l’entreprise peut mettre en œuvre des correctifs et des mises à jour pour atténuer toutes les failles de sécurité. L’entreprise doit ensuite retester pour s’assurer que les failles de sécurité ont été correctement corrigées.

Méthodes de test de pénétration

La méthode de test de pénétration qu’une entreprise utilise dépend des résultats qu’elle recherche. Chaque méthode de test de pénétration peut recueillir différents résultats et montrer différents niveaux de sécurité au sein d’une entreprise. Voici les différentes méthodes de test de pénétration que les entreprises peuvent utiliser.

Tests externes

Les tests externes tentent de trouver des vulnérabilités à l’aide de sources d’attaque externes. Les pirates de type White Hat tentent d’attaquer les ressources publiques de l’entreprise telles que les sites Web, les applications, les e-mails et les serveurs de noms de domaine. Ils tentent d’exploiter les vulnérabilités trouvées au sein de ces ressources pour accéder et voler des informations sensibles de l’entreprise.

Tests internes

Les tests internes tentent de simuler une situation où l’acteur de la menace a un accès interne aux systèmes de l’entreprise, par exemple, à la suite de menaces internes telles que des employés négligents qui ont révélé leurs identifiants de connexion pendant les attaques de phishing. Il tente de déterminer les dommages qui peuvent être causés à partir d’attaques internes.

Tests à l’aveugle

Les tests à l’aveugle se produisent lorsque l’entreprise connait la cyberattaque simulée et peut s’y préparer, mais le pirate de type White Hat ne dispose que d’informations publiques sur la cible pour obtenir un accès non autorisé. Cela permet de simuler à quoi ressemblerait une véritable cyberattaque du point de vue du pirate de type White Hat. En règle générale, les cybercriminels ont des informations limitées sur leur cible, et les tests à l’aveugle aident à montrer comment un cybercriminel attaquerait une entreprise.

Tests en double aveugle

Les tests à double aveugle se produisent lorsque l’entreprise et le pirate de type White Hat n’ont aucune information sur l’attaque simulée. L’entreprise ne sait pas que l’attaque se produit. Le pirate de type White Hat n’a pas d’informations d’initié sur la cible et doit s’appuyer sur ses compétences pour se rendre dans le réseau de la cible. Cela permet de simuler une véritable cyberattaque sous les deux perspectives. Si le pirate de type White Hat pénètre dans les systèmes de l’entreprise, l’entreprise doit corriger toutes les vulnérabilités qui sont découvertes. Si le pirate de type White Hat échoue, les systèmes de sécurité de l’entreprise sont prêts pour une véritable attaque.

Renforcez votre cybersécurité avec des tests de pénétration

L’exécution d’un test de pénétration des systèmes de sécurité de votre entreprise est nécessaire pour garantir la robustesse de la sécurité de votre entreprise, prévenir les violations de sécurité et respecter les conformités réglementaires. Vous pouvez identifier toutes les failles de sécurité et protéger les données sensibles de votre entreprise. Vous pouvez vous associer à une entreprise de tests de pénétration telle que le groupe NCC ou à votre propre équipe de cybersécurité pour exécuter un test de pénétration. Votre entreprise doit régulièrement exécuter des tests de pénétration pour s’assurer que votre infrastructure de sécurité est à jour et mieux protégée contre les cybercriminels.