Immagina un rappresentante del servizio clienti della tua organizzazione che carica dati sensibili dei clienti in uno strumento di AI per redigere email più rapidamente. Quando

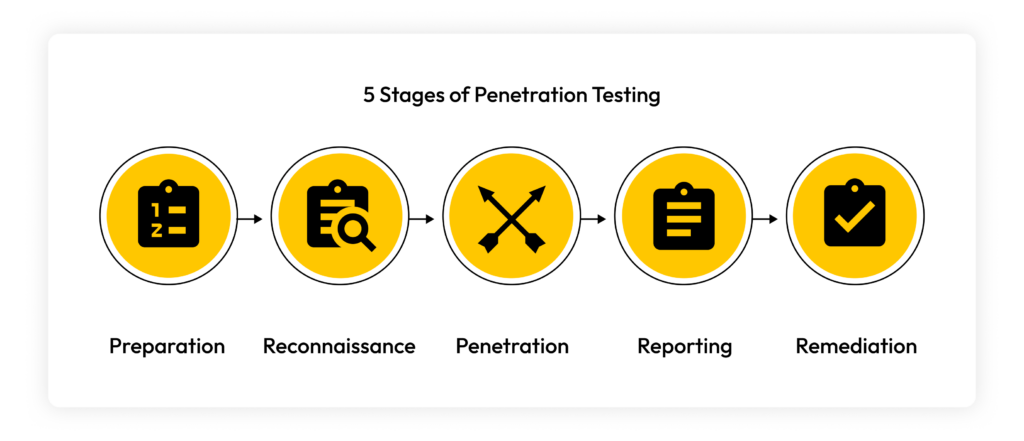

Puoi eseguire un test di penetrazione seguendo le cinque fasi: preparazione, ricognizione, penetrazione, segnalazione e correzione. I test di penetrazione sono importanti per aiutare a proteggere un’organizzazione dalle violazioni della sicurezza e dalle fughe di dati. I cybercriminali sono sempre alla ricerca di vulnerabilità all’interno del sistema di un’organizzazione per rubare i loro dati sensibili. Il test di penetrazione aiuta le organizzazioni a individuare le vulnerabilità di sicurezza per aiutare a prevenire le violazioni della sicurezza.

Continua a leggere per scoprire di più sui test di penetrazione, i vantaggi di eseguirne uno, le cinque fasi del test di penetrazione e i diversi metodi di test di penetrazione.

Che cos’è un test di penetrazione?

Il test di penetrazione, noto anche come test della penna o hacking etico, è un esercizio di sicurezza che simula un attacco informatico sui sistemi di un’organizzazione. Questa simulazione valuta la forza della sicurezza dell’organizzazione e individua eventuali vulnerabilità di sicurezza che i cybercriminali potrebbero sfruttare. Queste vulnerabilità di sicurezza includono dispositivi senza patch, falle delle applicazioni, reti mal configurate o comportamento degli utenti finali negligente.

Gli hacker white hat sono hacker etici che collaborano con le organizzazioni per testare le loro difese di sicurezza e la risposta contro gli attacchi informatici. Utilizzano tecniche dannose come la forza bruta, gli attacchi di social engineering o alle applicazioni web per attaccare un’organizzazione e sfruttare le vulnerabilità esistenti.

Esistono tre categorie in cui rientrano i test di penetrazione:

- Test a scatola nera: gli hacker white hat non hanno alcuna conoscenza o comprensione dei sistemi della destinazione, simile alla maggior parte dei malintenzionati. Questo tipo di test di penetrazione è il test più veloce e viene utilizzato per individuare le vulnerabilità esterne e facili da sfruttare.

- Test a scatola grigia: gli hacker white hat hanno una certa conoscenza dei sistemi e delle misure di sicurezza della destinazione. Questo tipo di test di penetrazione cerca di trovare eventuali vulnerabilità interne che possono essere sfruttate.

- Test a scatola bianca: gli hacker white hat hanno un’ampia conoscenza di tutti i sistemi, la tecnologia e l’intera infrastruttura di sicurezza della destinazione. Questo tipo di test di penetrazione richiede più tempo poiché cerca di trovare i più piccoli difetti.

Vantaggi dei test di penetrazione

Il test di penetrazione offre alle organizzazioni una visibilità completa sulla loro infrastruttura di sicurezza e può determinare come le organizzazioni proteggono le loro informazioni sensibili dai cybercriminali. Li aiuta a individuare quali aspetti della loro sicurezza informatica stanno funzionando e su cosa possono migliorare. Ecco i vantaggi dei test di penetrazione.

Testare la forza della sicurezza

Il test di penetrazione aiuta un’organizzazione a comprendere meglio la sua infrastruttura di sicurezza. Mette alla prova la forza delle misure di sicurezza dell’organizzazione. Il test di penetrazione aiuta le organizzazioni a scoprire quali protocolli di sicurezza stanno funzionando e quali vulnerabilità i cybercriminali possono sfruttare. Con i test di penetrazione, le organizzazioni possono determinare come il loro sistema di sicurezza risponde agli attacchi informatici e come può prevenirli.

Prevenire le violazioni della sicurezza

Le violazioni della sicurezza avvengono quando si verifica l’accesso non autorizzato a dati sensibili, applicazioni, reti o dispositivi. Le violazioni della sicurezza possono causare la perdita di dati sensibili e denaro. Individuando e rimuovendo le vulnerabilità di sicurezza trovate all’interno della rete di un’organizzazione, l’organizzazione può proteggere i suoi dati e prevenire future violazioni della sicurezza.

Aderire ai quadri normativi e di conformità del settore

Il test di penetrazione aiuta le organizzazioni ad aderire ai quadri normativi e di conformità del settore come PCI DSS, SOX, GDPR e HIPAA. Il test di penetrazione aiuta le organizzazioni a mantenere la conformità e proteggere i dati sensibili.

Le 5 fasi dei test di penetrazione

Le cinque fasi dei test di penetrazione sono preparazione, scoperta, penetrazione, segnalazione e correzione. Ecco uno sguardo più da vicino a ciascuna delle fasi dell’esecuzione di un test di penetrazione.

Fase 1: preparazione

La fase di preparazione definisce l’ambito del test di penetrazione. L’organizzazione determina cosa verrà testato e l’obiettivo del test. Determinerà quale categoria di test di penetrazione verrà condotta e i metodi utilizzati. L’organizzazione riunirà quindi gli hacker white hat necessari per il test e esaminerà i parametri del test con loro.

Fase 2: ricognizione

Durante la ricognizione, l’hacker white hat raccoglie informazioni sulla destinazione, come la sua rete e i nomi di dominio, per comprendere meglio il sistema di sicurezza della destinazione. Utilizza gli scanner per trovare eventuali vulnerabilità che gli consentiranno di accedere al sistema. Una volta che l’hacker white hat trova le vulnerabilità all’interno dei sistemi della destinazione, determina le tecniche che verranno utilizzate per sfruttare tali vulnerabilità.

Fase 3: penetrazione

La fase di penetrazione sfrutta le vulnerabilità trovate durante la fase di ricognizione. Gli hacker white hat cercano di penetrare nella rete della destinazione e ottenere l’accesso non autorizzato. Vengono utilizzate tattiche come il cross-scripting, l’iniezione SQL o il phishing per ottenere l’accesso iniziale o ulteriore alla rete. Gli hacker white hat tendono a sfruttare più vulnerabilità per ottenere il maggior accesso possibile alla rete. Una volta che gli hacker white hat hanno ottenuto l’accesso, cercano di rimanere inosservati il più a lungo possibile e rubare quanti più dati possibili.

Fase 4: segnalazione

Dopo la fase di penetrazione, l’hacker white hat riferirà sui suoi risultati del test. Fornirà all’organizzazione un report di riepilogo del test di penetrazione, un elenco delle vulnerabilità trovate, un elenco delle vulnerabilità sfruttate, per quanto tempo hanno mantenuto l’accesso senza essere rilevati e a quali dati sensibili sono riusciti ad accedere.

Fase 5: correzione

Nella fase finale dei test di penetrazione, l’hacker white hat ripristina il sistema e le risorse compromesse al loro stato originale per garantire che l’organizzazione possa ancora operare. Una volta che il sistema è stato ripulito, l’organizzazione può implementare patch e aggiornamenti per mitigare eventuali vulnerabilità di sicurezza. L’organizzazione dovrebbe quindi eseguire nuovamente i test per garantire che le vulnerabilità di sicurezza siano state correttamente risolte.

Metodi di test di penetrazione

Il metodo di test di penetrazione utilizzato da un’organizzazione dipende dai risultati che sta cercando. Ogni metodo di test di penetrazione può raccogliere risultati diversi e mostrare diversi livelli di sicurezza all’interno di un’organizzazione. Ecco i diversi metodi di test di penetrazione che le organizzazioni possono utilizzare.

Test esterni

I test esterni cercano di trovare le vulnerabilità utilizzando fonti di attacco esterne. Gli hacker white hat cercano di attaccare gli asset pubblici dell’organizzazione come siti web, applicazioni, e-mail e server dei nomi di dominio. Cercano di sfruttare le vulnerabilità trovate all’interno di questi asset per accedere e rubare informazioni sensibili dall’organizzazione.

Test interni

I test interni cercano di simulare una situazione in cui il malintenzionato ha l’accesso interno ai sistemi dell’organizzazione, ad esempio, a causa di minacce interne come i dipendenti negligenti che hanno rivelato le loro credenziali di accesso durante gli attacchi di phishing. Cerca di determinare i danni che possono essere fatti dagli attacchi interni.

Test alla cieca

Il test alla cieca avviene quando l’organizzazione sa dell’attacco informatico simulato e può prepararsi a questo, ma l’hacker white hat ha solo informazioni pubbliche sull’obiettivo per ottenere l’accesso non autorizzato. Questo aiuta a simulare come apparirebbe un vero attacco informatico dal punto di vista dell’hacker white hat. In genere, i cybercriminali hanno informazioni limitate sul loro obiettivo e i test alla cieca aiutano a mostrare come un cybercriminale attaccherebbe un’organizzazione.

Test in doppio cieco

Il test in doppio cieco avviene quando sia l’organizzazione che l’hacker white hat non hanno informazioni sull’attacco simulato. L’organizzazione non sa che l’attacco sta avvenendo. L’hacker white hat non ha informazioni privilegiate sull’obiettivo e deve fare affidamento sulle sue competenze per entrare nella rete della destinazione. Questo aiuta a simulare un vero attacco informatico da entrambe le prospettive. Se l’hacker white hat entra nei sistemi dell’organizzazione, allora l’organizzazione deve correggere eventuali vulnerabilità scoperte. Se l’hacker white hat fallisce, allora i sistemi di sicurezza dell’organizzazione sono pronti per un vero attacco.

Rafforza la tua sicurezza informatica con i test di penetrazione

Eseguire un test di penetrazione dei sistemi di sicurezza della tua organizzazione è necessario per garantire la forza della sicurezza della tua organizzazione, prevenire le violazioni della sicurezza e aderire alle conformità normative. Puoi individuare eventuali falle di sicurezza e proteggere i dati sensibili della tua organizzazione. Puoi collaborare con un’organizzazione di test di penetrazione come il Gruppo NCC o con il tuo team di sicurezza informatica per eseguire un test di penetrazione. La tua organizzazione dovrebbe eseguire spesso test di penetrazione per garantire che la tua infrastruttura di sicurezza sia aggiornata e protetta al meglio contro i cybercriminali.