Представьте, что сотрудник службы поддержки загружает конфиденциальные данные клиентов в нейросеть, чтобы быстрее отвечать на письма. Использование ИИ-инструментов без одобрения ИТ-отдела называется «теневым ИИ» (shadow ...

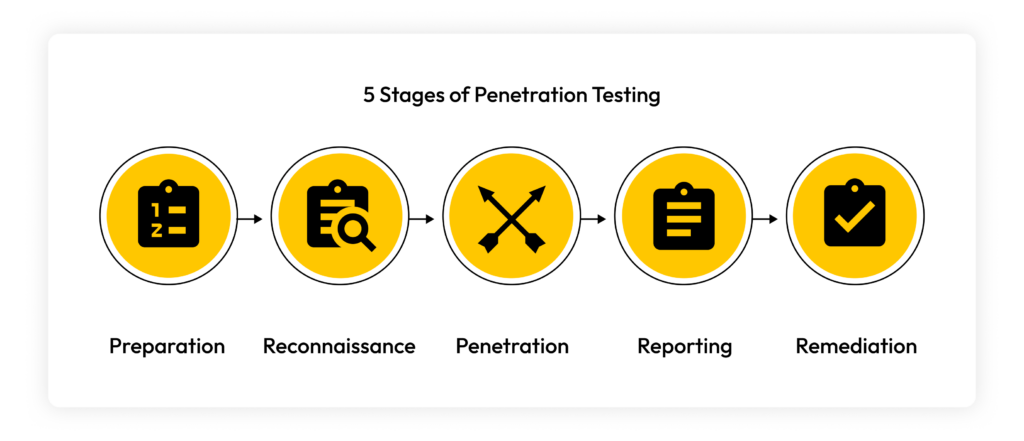

Тест на проникновение можно провести в пять этапов: подготовка, разведка, проникновение, отчет и исправление. Тесты на проникновение важны для защиты организаций от нарушений системы безопасности и утечек данных. Злоумышленники постоянно ищут уязвимости в системе организаций, чтобы украсть конфиденциальные данные. Тестирование на проникновение помогает организациям выявить уязвимые места, чтобы предотвратить нарушения системы безопасности.

Читайте дальше, чтобы узнать больше о тестировании на проникновение, его преимуществах, пяти этапах и различных методах.

Что такое тест на проникновение?

Тестирование на проникновение, также известное как этичный взлом, — это мероприятие по безопасности, моделирующее кибератаку на системы организации. Моделирование позволяет оценить уровень безопасности организации и выявить уязвимости, которыми могут воспользоваться злоумышленники. К таким уязвимостям относятся устройства без исправлений, недостатки в приложениях, неправильно настроенные сети или небрежное поведение конечных пользователей.

Белые хакеры — это этичные хакеры, которые сотрудничают с организациями для проверки их защиты и мер реагирования на кибератаки. Чтобы атаковать организацию и использовать существующие уязвимости, они используют вредоносные стратегии, такие как метод подбора, социотехника или атаки на веб-приложения.

Тесты на проникновение подразделяются на три категории:

- Тестирование по стратегии черного ящика. Как и большинство злоумышленников, белые хакеры не знают и не понимают систем цели. Этот тип теста на проникновение — самый быстрый и используется для выявления внешних и легкодоступных уязвимостей.

- Тестирование по стратегии серого ящика. Белые хакеры знают о системах и мерах безопасности цели. При этом типе теста на проникновение хакеры пытаются найти любые внутренние уязвимости, которые можно использовать.

- Тестирование по стратегии белого ящика. Белые хакеры обладают обширными знаниями обо всех системах, технологиях и инфраструктуре безопасности цели. Этот тип тестирования на проникновение занимает больше всего времени, поскольку с его помощью хакеры пытаются найти мельчайшие недостатки.

Преимущества тестирования на проникновение

Тестирование на проникновение позволяет организациям получить полную информацию об их инфраструктуре безопасности и определить, насколько хорошо они защищают конфиденциальную информацию от злоумышленников. Оно помогает определить, какие меры кибербезопасности эффективны, а какие нужно усилить. Вот преимущества тестирования на проникновение.

Проверка надежности системы безопасности

Тестирование на проникновение помогает организации лучше понять свою инфраструктуру безопасности. Оно проверяет надежность мер безопасности организации. Тестирование на проникновение помогает организациям выяснить, какие протоколы безопасности эффективны и какие уязвимости могут использовать злоумышленники. С помощью тестирования на проникновение организации могут определить, насколько хорошо их система безопасности реагирует на кибератаки и предотвращает их.

Предотвращение нарушений системы безопасности

Нарушение системы безопасности — это несанкционированный доступ к конфиденциальным данным, приложениям, сетям или устройствам. Оно может привести к потере конфиденциальных данных и денег. Выявляя и устраняя уязвимости в своей сети, организации могут защитить свои данные и предотвратить нарушения системы безопасности.

Соблюдение нормативных и отраслевых требований

Тестирование на проникновение помогает организациям соблюдать нормативные и отраслевые требования, такие как PCI DSS, SOX, GDPR и HIPAA. Тестирование на проникновение позволяет организациям соблюдать эти требования и защищать конфиденциальные данные.

Пять этапов тестирования на проникновение

Пять этапов тестирования на проникновение — это подготовка, обнаружение, проникновение, отчет и исправление. Здесь мы подробнее рассмотрим каждый из этапов тестирования на проникновение.

Этап 1: подготовка

На этапе подготовки определяется объем теста на проникновение. Организации решают, что будет тестироваться и какова цель тестирования. Они определяют категорию тестирования на проникновение и используемые методы. Затем организации обсуждают параметры тестирования с белыми хакерами, которые будут его проводить.

Этап 2: разведка

Во время разведки белые хакеры собирают информацию о цели, например о его сети и доменных именах, чтобы лучше понять систему безопасности. Они используют сканеры для поиска уязвимостей, которые позволят им получить доступ к системе. После того как белые хакеры находят уязвимости в системах цели, они определяют методы использования этих уязвимостей.

Этап 3: проникновение

На этапе проникновения используются уязвимости, найденные во время разведки. Белые хакеры пытаются проникнуть в сеть цели и получить несанкционированный доступ. Чтобы получить первоначальный или дальнейший доступ к сети, они используют такие тактики, как межсайтовый скриптинг, внедрение SQL-кода или фишинг. Для получения более обширных прав доступа к сети белые хакеры обычно используют множество уязвимостей. Получив доступ, белые хакеры стараются оставаться незамеченными как можно дольше и украсть как можно больше данных.

Этап 4: отчет

После этапа проникновения белые хакеры отчитываются о результатах теста. Они предоставляют организации сводный отчет о тесте на проникновение и список обнаруженных и использованных уязвимостей, а также сообщают им, как долго они сохраняли доступ и какие конфиденциальные данные удалось получить.

Этап 5: исправление

В ходе заключительного этапа тестирования на проникновение белые хакеры восстанавливают скомпрометированную систему и ресурсы до исходного состояния, чтобы обеспечить возможность дальнейшей работы организации. После очистки системы организация может внедрить исправления и обновления, чтобы устранить любые уязвимости в системе безопасности. Затем организация должна провести повторное тестирование, чтобы убедиться в устранении уязвимостей в системе безопасности.

Методы тестирования на проникновение

Метод тестирования на проникновение, который использует организация, зависит от искомых результатов. Каждый метод тестирования на проникновение может дать различные результаты и показать разные уровни безопасности в организации. Вот методы тестирования на проникновение, которые организации могут использовать.

Внешнее тестирование

Внешнее тестирование позволяет найти уязвимости, используя внешние источники атак. Белые хакеры пытаются атаковать общедоступные ресурсы организации, такие как веб-сайты, приложения, электронная почта и серверы доменных имен. Они стараются использовать уязвимости, найденные в этих ресурсах, чтобы получить доступ к конфиденциальной информации и украсть ее.

Внутреннее тестирование

Внутреннее тестирование позволяет смоделировать ситуацию, когда злоумышленник получает внутренний доступ к системам организации, например, в результате инсайдерских угроз, таких как небрежное поведение сотрудников, раскрывших свои учетные данные во время фишинговых атак. При этом пытаются определить ущерб, который может быть нанесен в результате внутренних атак.

Слепое тестирование

Слепое тестирование — это ситуация, когда организация знает о моделируемой кибератаке и может подготовиться к ней, но белые хакеры имеют только общедоступную информацию о цели для получения несанкционированного доступа. Это позволяет смоделировать, как будет выглядеть реальная кибератака с точки зрения белых хакеров. Как правило, злоумышленники обладают ограниченной информацией о своей цели, поэтому слепое тестирование позволяет узнать, как злоумышленник может атаковать организацию.

Двойное слепое тестирование

Двойное слепое тестирование — это ситуация, когда и организация, и белые хакеры не имеют информации о моделируемой атаке. Организация не знает об осуществляемой атаке. У белых хакеров нет внутрисистемной информации о цели, и для проникновения в ее сеть им необходимо полагаться на свои навыки. Это позволяет смоделировать реальную кибератаку с обеих сторон. Если белые хакеры проникнут в системы организации, ей необходимо устранить все обнаруженные уязвимости. А если они не смогут этого сделать, значит системы безопасности организации готовы к отражению реальных атак.

Укрепите кибербезопасность с помощью тестирования на проникновение

Проведение теста на проникновение в системы безопасности вашей организации необходимо для обеспечения надежной защиты, предотвращения нарушения системы безопасности и соблюдения нормативных требований. Вы сможете выявить все недостатки в системе безопасности и защитить конфиденциальные данные своей организации. Для тестирования на проникновение можно привлечь организацию, которая этим занимается, например NCC Group, или использовать собственных специалистов по кибербезопасности. Чтобы ваша инфраструктура безопасности находилась в актуальном состоянии и была защищена от злоумышленников, ваша организация должна часто проводить тесты на проникновение.