Wyobraźmy sobie, że pracownik działu obsługi klienta w Państwa organizacji przesyła wrażliwe dane klientów do narzędzia AI, aby szybciej przygotowywać wiadomości e-mail. Gdy pracownik korzysta z

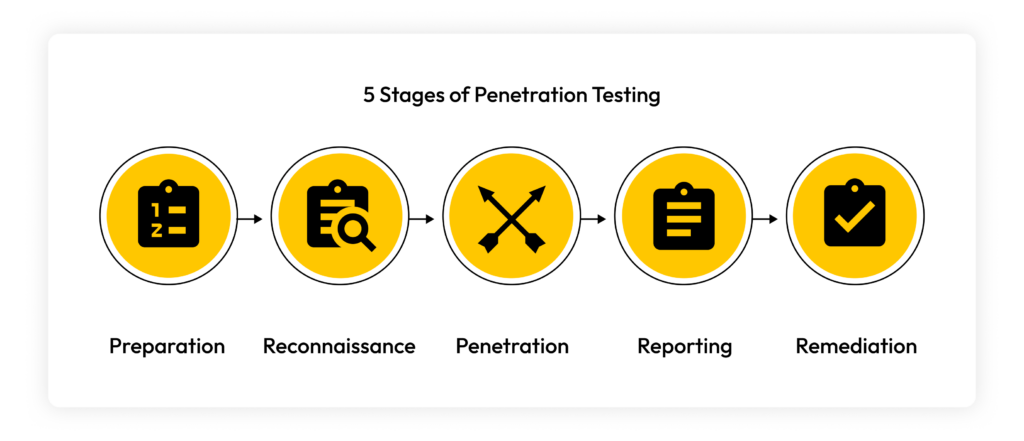

Test penetracyjny można przeprowadzić w pięciu etapach: przygotowanie, rozpoznanie, penetracja, raportowanie i środki zaradcze. Testy penetracyjne odgrywają istotną rolę w ochronie organizacji przed naruszeniami bezpieczeństwa i wyciekami danych. Cyberprzestępcy poszukują luk w zabezpieczeniach systemu organizacji, aby ukraść poufne dane. Testy penetracyjne pomagają organizacjom zidentyfikować luki w zabezpieczeniach, aby zapobiegać naruszeniom bezpieczeństwa.

Czytaj dalej, aby dowiedzieć się więcej o testach penetracyjnych, korzyściach związanych z ich przeprowadzeniem, pięciu etapach testów penetracyjnych i różnych metodach ich przeprowadzania.

Co to jest test penetracyjny?

Testy penetracyjne, zwane również hakowaniem etycznym to sprawdzenie bezpieczeństwa, które symuluje cyberatak na systemy organizacji. Symulacja ta ocenia siłę zabezpieczeń organizacji i wykrywa wszelkie luki w zabezpieczeniach, które mogą wykorzystać cyberprzestępcy. Luki w zabezpieczeniach obejmują urządzenia bez zastosowanych poprawek, błędy aplikacji, źle skonfigurowane sieci lub nieostrożne zachowanie użytkownika końcowego.

Hakerzy white hat to etyczni hakerzy, którzy współpracują z organizacjami w celu przetestowania zabezpieczeń i reakcji na cyberataki. Wykorzystują złośliwe techniki, takie jak ataki siłowe, inżynieria społeczna lub ataki za pomocą aplikacji internetowych do przeprowadzenia ataku na organizację i wykorzystania istniejących luk w zabezpieczeniach.

Testy penetracyjne można podzielić na trzy kategorie:

- Testy black box: hakerzy white hat nie mają wiedzy na temat systemów celu ataku podobnie jak większość atakujących. Ten rodzaj testu penetracyjnego jest najszybszym testem i służy do identyfikacji zewnętrznych i łatwych do wykorzystania luk w zabezpieczeniach.

- Testy gray box: hakerzy white hat mają pewną wiedzę na temat systemów i środków bezpieczeństwa celu ataku. Ten rodzaj testu penetracyjnego ma na celu znalezienie wewnętrznych luk w zabezpieczeniach, które mogą zostać wykorzystane.

- Testy white box: hakerzy white hat mają pełną wiedzę na temat całości systemów, technologii oraz infrastruktury zabezpieczeń celu ataku. Ten rodzaj testów penetracyjnych trwa najdłużej i wykrywa nawet najdrobniejsze luki w zabezpieczeniach.

Korzyści przeprowadzenia testów penetracyjnych

Testy penetracyjne zapewniają organizacjom pełny wgląd w infrastrukturę zabezpieczeń i umożliwiają określenie stopnia ochrony poufnych informacji przed cyberprzestępcami. Tego typu testy pomagają zidentyfikować mocne i słabe aspekty cyberbezpieczeństwa, które można poprawić. Oto korzyści przeprowadzenia testów penetracyjnych.

Test siły zabezpieczeń

Testy penetracyjne ułatwiają organizacji lepsze poznanie infrastruktury zabezpieczeń. Test siły środków bezpieczeństwa organizacji. Testy penetracyjne pomagają organizacjom dowiedzieć się, które protokoły bezpieczeństwa spełniają swoją funkcję i jakie luki w zabezpieczeniach umożliwiają cyberprzestępcom ich wykorzystanie. Testy penetracyjne umożliwiają organizacjom ustalenie, jak dobrze system zabezpieczeń reaguje na cyberataki i jak skutecznie może im zapobiegać.

Zapobieganie naruszeniom bezpieczeństwa

Naruszenia bezpieczeństwa mają miejsce w przypadku nieautoryzowanego dostępu do poufnych danych, aplikacji, sieci lub urządzeń. Naruszenia bezpieczeństwa mogą spowodować utratę poufnych danych i straty finansowe. Identyfikacja i usunięcie luk w zabezpieczeniach wykrytych w sieci organizacji umożliwia ochronę danych i zapobieganie przyszłym naruszeniom bezpieczeństwa.

Przestrzeganie ram zgodności z obowiązującymi przepisami i standardami branżowymi

Testy penetracyjne ułatwiają organizacjom przestrzeganie ram zgodności z obowiązującymi przepisami i standardami branżowymi, takimi jak PCI DSS, SOX, RODO i HIPAA. Testy penetracyjne pomagają organizacjom zachować zgodność i chronić poufne dane.

Pięć etapów testów penetracyjnych

Pięć etapów testów penetracyjnych obejmuje przygotowanie, rozpoznanie, penetrację, raportowanie i środki zaradcze. Poniżej przedstawiono bliżej każdy etap testu penetracyjnego.

Etap 1: przygotowanie

Etap przygotowania określa zakres testu penetracyjnego. Organizacja określa, co zostanie przetestowane i jaki będzie cel testu. Ustaleniom podlega kategoria testów penetracyjnych i stosowane metody. Następnie organizacja przedstawia grupie hakerów white hat ustalone parametry testu.

Etap 2: rozpoznanie

Podczas rozpoznania haker white hat gromadzi informacje o celu, takie jak nazwy sieci i domen, aby lepiej poznać system zabezpieczeń. Wykorzystywane są skanery na potrzeby wykrycia luk w zabezpieczeniach, które umożliwiają dostęp do systemu. Po wykryciu luk w zabezpieczeniach systemów celu haker white hat określa techniki, które zostaną użyte do wykorzystania tych luk.

Etap 3: penetracja

Etap penetracji wykorzystuje luki w zabezpieczeniach znalezione na etapie rozpoznania. Hakerzy white hat próbują przedostać się do sieci celu i uzyskać nieautoryzowany dostęp. Wykorzystują taktyki takie jak cross-scripting, wstrzykiwanie kodu SQL lub wyłudzanie informacji, aby uzyskać wstępny lub szeroki dostęp do sieci. Hakerzy white hat zazwyczaj wykorzystują kilka luk w zabezpieczeniach, aby uzyskać jak najszerszy dostęp do sieci. Po uzyskaniu dostępu hakerzy white hat próbują niepostrzeżenie ukraść jak najwięcej danych.

Etap 4: raportowanie

Po etapie penetracji haker white hat przekazuje wyniki testu w formie raportu. Przygotowany na potrzeby organizacji raport zawiera podsumowanie testu penetracyjnego, listę znalezionych luk w zabezpieczeniach, listę luk w zabezpieczeniach, które zostały wykorzystane, czas, który upłynął do momentu wykrycia ataku oraz poufne dane, do których danych uzyskano dostęp.

Etap 5: środki zaradcze

Na ostatnim etapie testów penetracyjnych haker white hat przywraca naruszony system i zasoby do pierwotnego stanu, aby zapewnić ciągłość działania organizacji. Po oczyszczeniu systemu organizacja może wdrożyć poprawki i aktualizacje w celu usunięcia luk w zabezpieczeniach. Organizacja powinna następnie przeprowadzić ponowny test, aby upewnić się, że luki w zabezpieczeniach zostały usunięte.

Metody testów penetracyjnych

Metoda testów penetracyjnych stosowana przez organizację zależy od założonych celów. Każda metoda testów penetracyjnych może przynieść różne wyniki i sprawdzić różne poziomy bezpieczeństwa w organizacji. Oto różne metody testów penetracyjnych, które mogą zostać wykorzystane przez organizacje.

Testy zewnętrzne

Testy zewnętrzne mają na celu znalezienie luk w zabezpieczeniach przy użyciu zewnętrznych źródeł ataku. Hakerzy white hat próbują zaatakować publiczne zasoby organizacji, takie jak strony internetowe, aplikacje, wiadomości e-mail i serwery nazw domen. Usiłują wykorzystać luki w zabezpieczeniach znalezione w tych zasobach do uzyskania dostępu i kradzieży poufnych informacji organizacji.

Testy wewnętrzne

Testy wewnętrzne mają na celu symulację sytuacji, w której atakujący ma wewnętrzny dostęp do systemów organizacji, na przykład w wyniku zagrożeń wewnętrznych, takich jak nieostrożni pracownicy, którzy ujawnili dane uwierzytelniające logowania podczas ataków wyłudzających informacje. Prowadzą do określenia szkód, które mogą zostać spowodowane atakami wewnętrznymi.

Testy bez kompleksowej wiedzy

Testy bez kompleksowej wiedzy mają miejsce, gdy organizacja wie o symulowanym cyberataku i może się na niego przygotować, ale haker white hat może do uzyskania nieautoryzowanego dostępu wykorzystać tylko publicznie dostępne informacje o celu. Pomaga to symulować prawdziwy cyberatak z perspektywy hakera white hat. Zazwyczaj cyberprzestępcy mają ograniczone informacje o celu ataku, a testy bez kompleksowej wiedzy pomagają pokazać, jak cyberprzestępca zaatakuje organizację.

Dwustronne testy bez kompleksowej wiedzy

Dwustronne testy bez kompleksowej wiedzy mają miejsce, gdy zarówno organizacja, jak i haker white hat nie mają informacji o symulowanym ataku. Organizacja nie wie o tym, że atak ma miejsce. Haker white hat nie ma żadnych informacji wewnętrznych o celu i musi polegać na swoich umiejętnościach, aby uzyskać dostęp do sieci celu. Pomaga to symulować prawdziwy cyberatak z obu perspektyw. Jeśli haker white hat dostanie się do systemów organizacji, organizacja musi usunąć wszelkie wykryte luki w zabezpieczeniach. Jeśli atak hakera white hat się nie powiedzie, systemy zabezpieczeń organizacji są gotowe na prawdziwy atak.

Zwiększ cyberbezpieczeństwo za pomocą testów penetracyjnych

Przeprowadzenie testu penetracyjnego systemów zabezpieczeń organizacji jest niezbędne do potwierdzenia siły zabezpieczeń organizacji, zapobiegania naruszeniom bezpieczeństwa i przestrzegania obowiązujących przepisów. Umożliwia zidentyfikowanie wszelkich luk w zabezpieczeniach i ochronę poufnych danych organizacji. Możesz współpracować z organizacją testów penetracyjnych, taką jak grupa NCC, lub własnym zespołem ds. cyberbezpieczeństwa, aby przeprowadzić test penetracyjny. Organizacja powinna często przeprowadzać testy penetracyjne, aby zapewnić aktualność infrastruktury zabezpieczeń i najlepszą ochronę przed cyberprzestępcami.