Imagine que um representante de atendimento ao cliente da sua organização carrega dados confidenciais de clientes em uma ferramenta de IA para redigir e-mails com mais

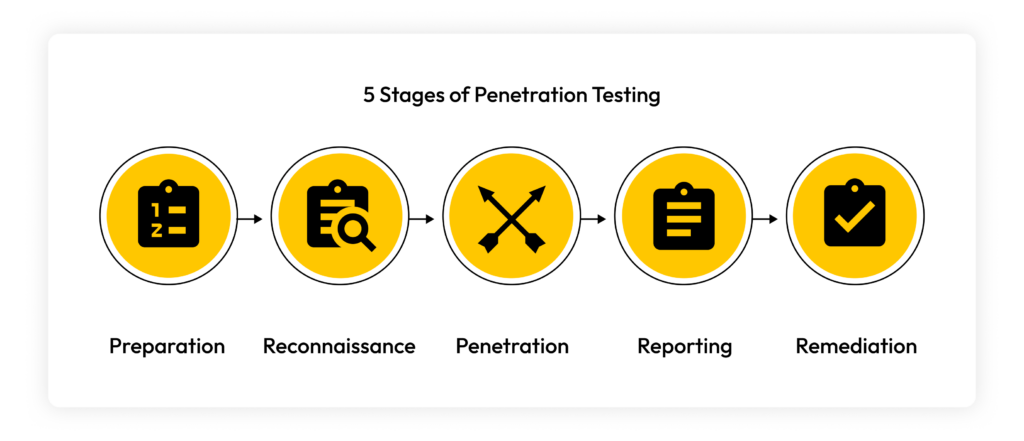

Você pode realizar um teste de penetração seguindo os cinco estágios: preparação, reconhecimento, penetração, relatórios e correção. Os testes de penetração são importantes para ajudar a proteger uma organização contra violações de segurança e vazamentos de dados. Os cibercriminosos estão sempre buscando vulnerabilidades no sistema de uma organização para roubar seus dados confidenciais. Os testes de penetração ajudam as organizações a identificar vulnerabilidades de segurança para ajudar a evitar violações de segurança.

Continue lendo para saber mais sobre o teste de penetração, os benefícios de realizar um, os cinco estágios do teste de penetração e os diferentes métodos de teste de penetração.

O que é um teste de penetração?

O teste de penetração, também conhecido como hacking ético, é um exercício de segurança que simula um ataque cibernético aos sistemas de uma organização. Essa simulação avalia a força da segurança da organização e identifica quaisquer vulnerabilidades de segurança que os cibercriminosos poderiam explorar. Essas vulnerabilidades de segurança incluem dispositivos sem correções, falhas em aplicativos, redes configuradas incorretamente, ou comportamento imprudente do usuário final.

Os hackers de chapéu branco são hackers éticos que se unem a organizações para testar suas defesas de segurança e respostas contra ataques cibernéticos. Eles utilizam técnicas maliciosas, como força bruta, engenharia social ou ataques a aplicativos da web, para atacar uma organização e explorar vulnerabilidades existentes.

Há três categorias nas quais os testes de penetração se enquadram:

- Teste de Caixa preta: os hackers de chapéu branco não têm conhecimento ou compreensão dos sistemas do alvo, semelhante à maioria dos agentes de ameaças. Esse tipo de teste de penetração é o teste mais rápido e é utilizado para identificar vulnerabilidades externas e fáceis de explorar.

- Teste de caixa cinza: os hackers de chapéu branco têm algum conhecimento dos sistemas e das medidas de segurança do alvo. Esse tipo de teste de penetração tenta encontrar quaisquer vulnerabilidades internas que possam ser exploradas.

- Teste de caixa branca: os hackers de chapéu branco têm um amplo conhecimento de todos os sistemas, tecnologias e toda a infraestrutura de segurança do alvo. Esse tipo de teste de penetração leva mais tempo, pois tenta encontrar as menores falhas.

Benefícios do teste de penetração

Os testes de penetração dão às organizações visibilidade total sobre sua infraestrutura de segurança e podem determinar o quão bem as organizações protegem suas informações confidenciais contra cibercriminosos. Eles ajudam a identificar quais aspectos da segurança cibernética estão funcionando e quais podem ser melhorados. Aqui estão os benefícios dos testes de penetração.

Testar a força da segurança

Os testes de penetração ajudam uma organização a entender melhor sua infraestrutura de segurança. Eles testam a força das medidas de segurança da organização. Os testes de penetração ajudam as organizações a descobrir quais protocolos de segurança estão funcionando e quais vulnerabilidades os cibercriminosos podem explorar. Com os testes de penetração, as organizações podem determinar o quão bem seu sistema de segurança responde a ataques cibernéticos e o quão bem ele pode evitá-los.

Evitar violações de segurança

As violações de segurança ocorrem quando ocorre o acesso não autorizado a dados, aplicativos, redes ou dispositivos confidenciais. As violações de segurança podem resultar na perda de dados confidenciais e dinheiro. Ao identificar e remover vulnerabilidades de segurança encontradas na rede de uma organização, a organização pode proteger seus dados e evitar que futuras violações de segurança aconteçam.

Aderir às estruturas de conformidade regulatórias e do setor

Os testes de penetração ajudam as organizações a aderir às estruturas de conformidade regulatórias e do setor, como PCI DSS, SOX, GDPR e HIPAA. Os testes de penetração ajudam as organizações a manter a conformidade e proteger dados confidenciais.

Os 5 estágios do teste de penetração

Os cinco estágios dos testes de penetração são: preparação, descoberta, penetração, relatórios e correção. Aqui está uma análise de cada um dos estágios da realização de um teste de penetração.

Estágio 1: preparação

O estágio de preparação define o escopo do teste de penetração. A organização determina o que será testado e o objetivo do teste. Eles determinarão qual categoria de testes de penetração será realizada e os métodos utilizados. A organização reunirá os hackers de chapéu branco necessários para o teste e revisará os parâmetros do teste com eles.

Estágio 2: reconhecimento

Durante o reconhecimento, o hacker de chapéu branco coleta informações sobre o alvo, como seus nomes de rede e domínio, para entender melhor o sistema de segurança do alvo. Eles utilizam scanners para encontrar quaisquer vulnerabilidades que permitam acesso ao sistema. Depois que o hacker de chapéu branco encontra vulnerabilidades nos sistemas do alvo, ele determina as técnicas que serão utilizadas para explorar essas vulnerabilidades.

Estágio 3: penetração

O estágio de penetração explora as vulnerabilidades encontradas durante o estágio de reconhecimento. Os hackers de chapéu branco tentam penetrar na rede do alvo e obter acesso não autorizado. Eles utilizam táticas como cross-scripting, injeção de SQL ou phishing para obter acesso inicial ou adicional à rede. Os hackers de chapéu branco tendem a explorar várias vulnerabilidades para obter o máximo possível de acesso à rede. Depois que os hackers de chapéu branco obtêm acesso, eles tentam permanecer sem serem detectados pelo tempo que puderem e roubar o máximo de dados possível.

Estágio 4: relatórios

Após o estágio de penetração, o hacker de chapéu branco relatará suas descobertas obtidas no teste. Eles fornecem à organização um relatório com um resumo do teste de penetração, uma lista de vulnerabilidades encontradas, uma lista de vulnerabilidades exploradas, por quanto tempo mantiveram o acesso sem serem detectados e quais dados confidenciais conseguiram acessar.

Estágio 5: correção

No estágio final dos testes de penetração, o hacker de chapéu branco restaura o sistema comprometido e os recursos para o estado original para garantir que a organização ainda possa operar. Após a limpeza do sistema, a organização pode implementar correções e atualizações para mitigar quaisquer vulnerabilidades de segurança. A organização deve fazer novos testes para garantir que as vulnerabilidades de segurança tenham sido devidamente corrigidas.

Métodos de teste de penetração

O método do teste de penetração que uma organização utiliza depende dos resultados que está buscando. Cada método de teste de penetração pode obter resultados diferentes e mostrar diferentes níveis de segurança em uma organização. Aqui estão os diferentes métodos de teste de penetração que as organizações podem usar.

Testes externos

Testes externos tentam encontrar vulnerabilidades utilizando fontes de ataques externas. Os hackers de chapéu branco tentam atacar ativos públicos da organização, como sites, aplicativos, emails e servidores de nomes de domínio. Eles tentam explorar vulnerabilidades encontradas nesses conjuntos para acessar e roubar informações confidenciais da organização.

Testes internos

Testes internos tentam simular uma situação em que o agente de ameaças tem acesso interno aos sistemas da organização, por exemplo, como resultado de ameaças internas, como funcionários imprudentes que revelaram suas credenciais de login durante ataques de phishing. Ele tenta determinar os danos que podem ser causados por ataques internos.

Testes cegos

Os testes cegos ocorrem quando a organização sabe sobre o ataque cibernético simulado e pode se preparar para isso, mas o hacker de chapéu branco tem apenas informações públicas sobre o alvo para obter acesso não autorizado. Isso ajuda a simular como um ataque cibernético real seria da perspectiva do hacker de chapéu branco. Normalmente, os cibercriminosos têm informações limitadas sobre seu alvo, e os testes cegos ajudam a mostrar como um cibercriminoso atacaria uma organização.

Testes duplo-cegos

Os testes duplo-cegos ocorrem quando a organização e o hacker de chapéu branco não têm informações sobre o ataque simulado. A organização não sabe que o ataque está acontecendo. O hacker de chapéu branco não tem informações privilegiadas sobre o alvo e deve confiar em suas habilidades para entrar na rede do alvo. Isso ajuda a simular um ataque cibernético real de ambas as perspectivas. Se o hacker de chapéu branco entrar nos sistemas da organização, a organização precisará corrigir quaisquer vulnerabilidades descobertas. Se o hacker de chapéu branco falhar, os sistemas de segurança da organização estarão prontos para um ataque real.

Fortaleça sua segurança cibernética com testes de penetração

É necessário realizar um teste de penetração dos sistemas de segurança da sua organização para garantir a força da segurança da sua organização, evitar violações de segurança e aderir às conformidades regulatórias. Você pode identificar quaisquer falhas de segurança e proteger os dados confidenciais da sua organização. Você pode fazer parceria com uma organização de testes de penetração, como o Grupo NCC, ou com sua própria equipe de segurança cibernética para realizar um teste de penetração. Sua organização deve realizar testes de penetração com frequência para garantir que sua infraestrutura de segurança esteja atualizada e esteja melhor protegida contra cibercriminosos.