Simplifique auditorias com relatórios definidos pelo administrador

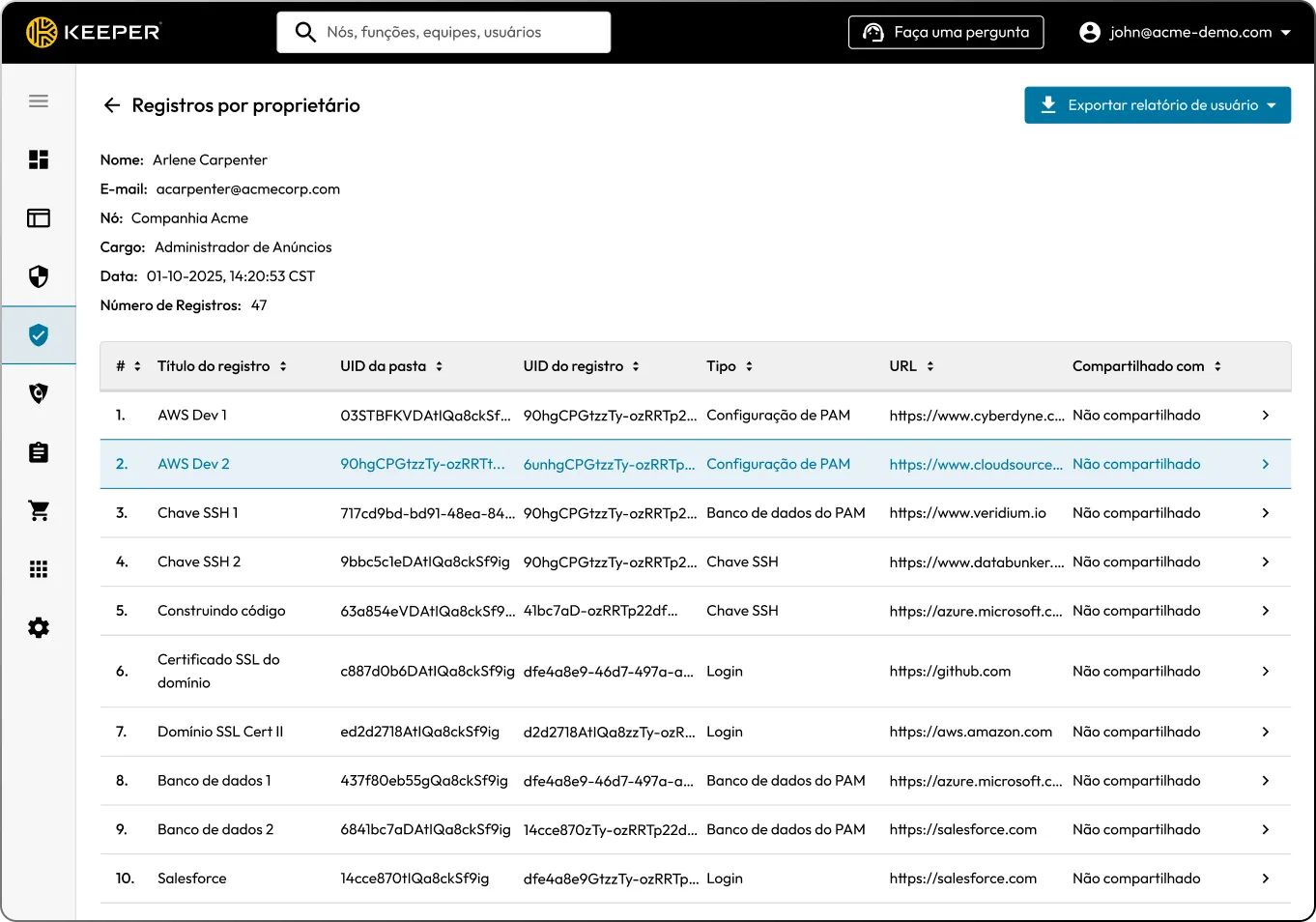

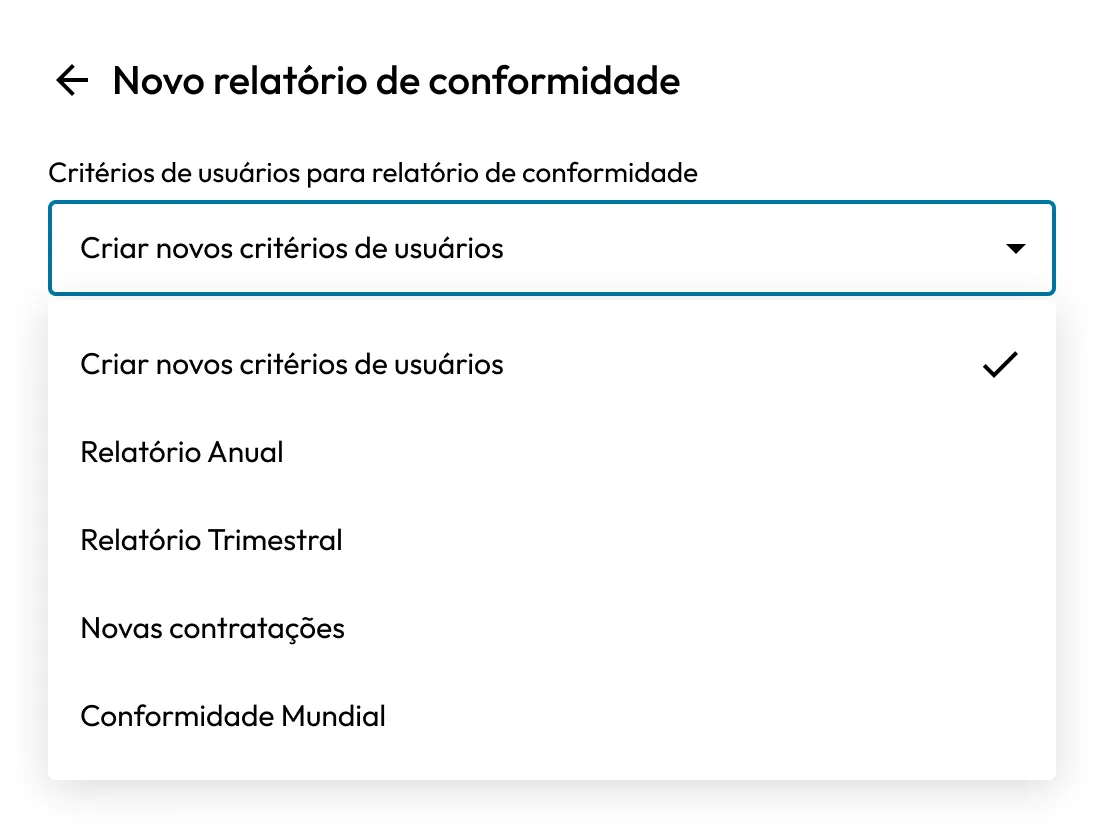

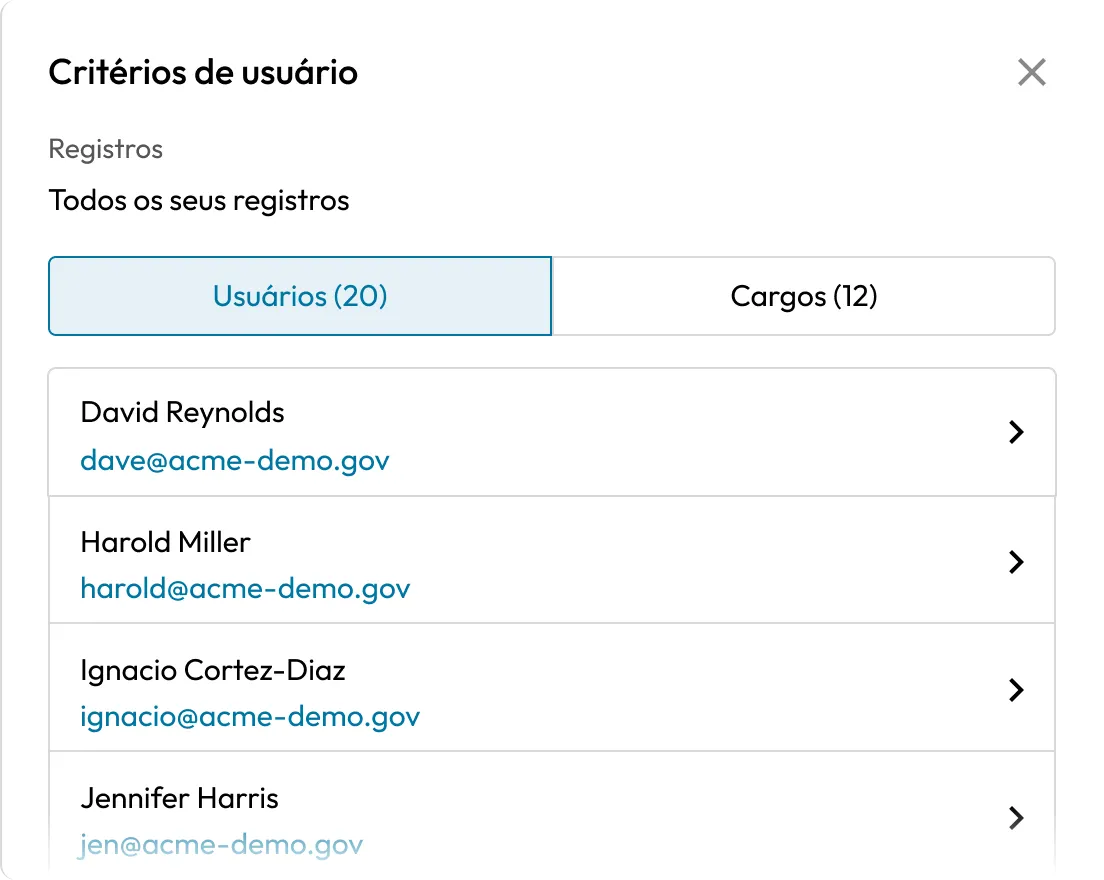

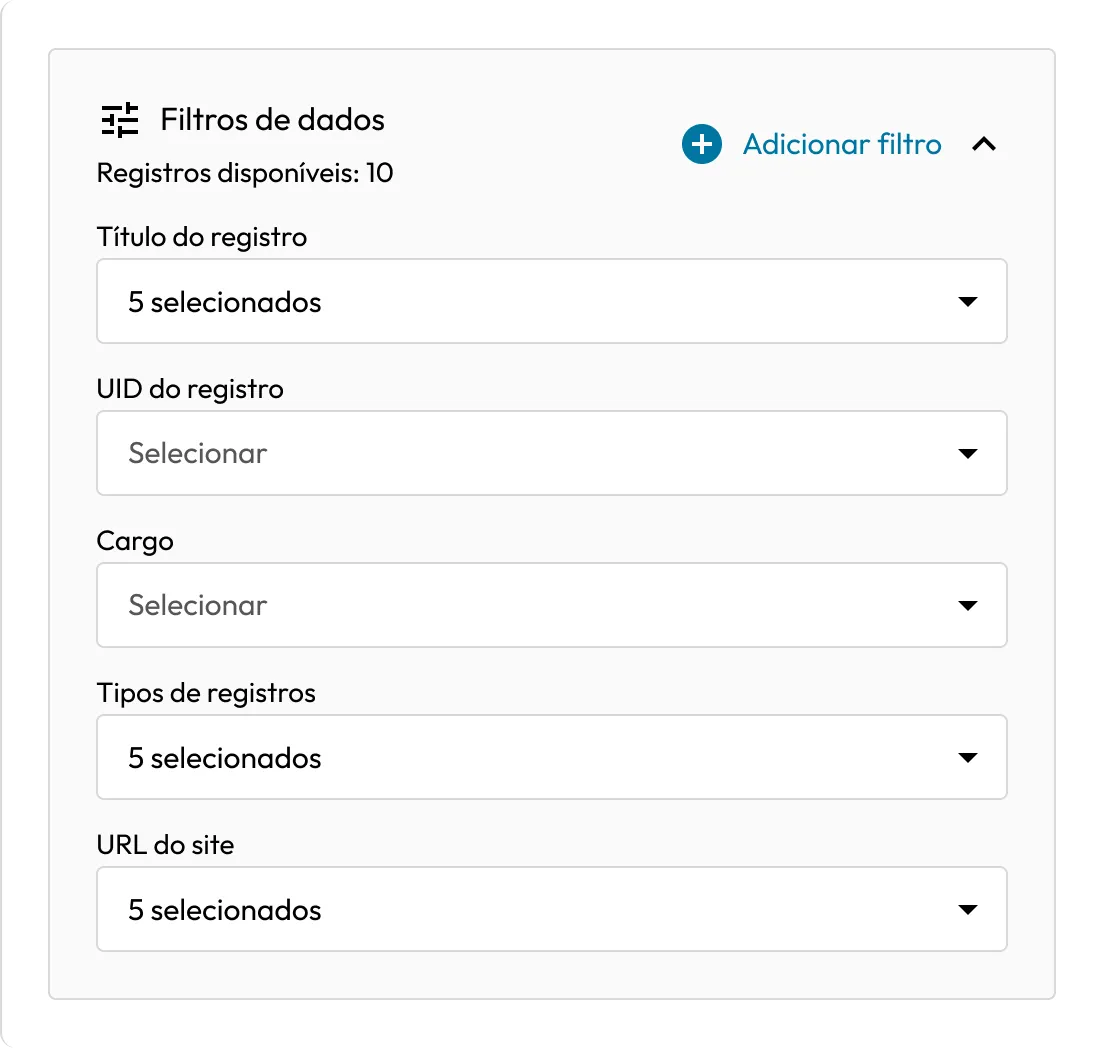

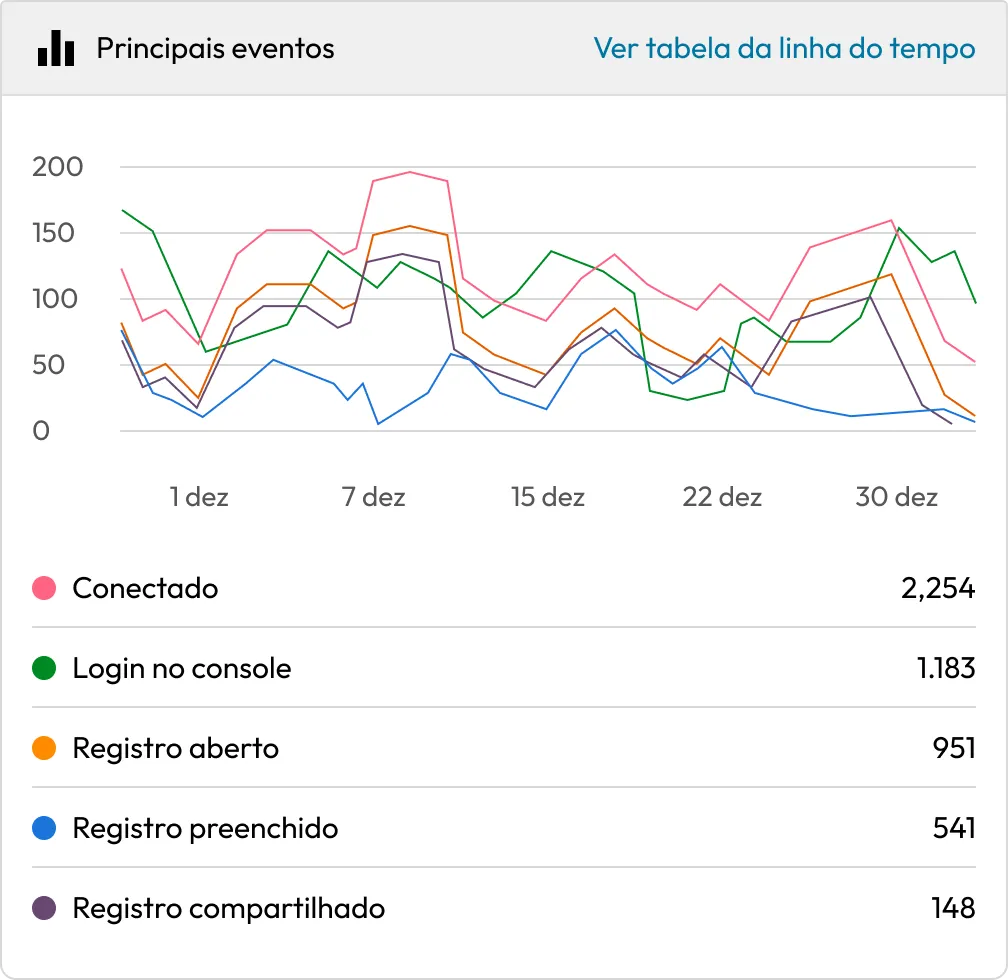

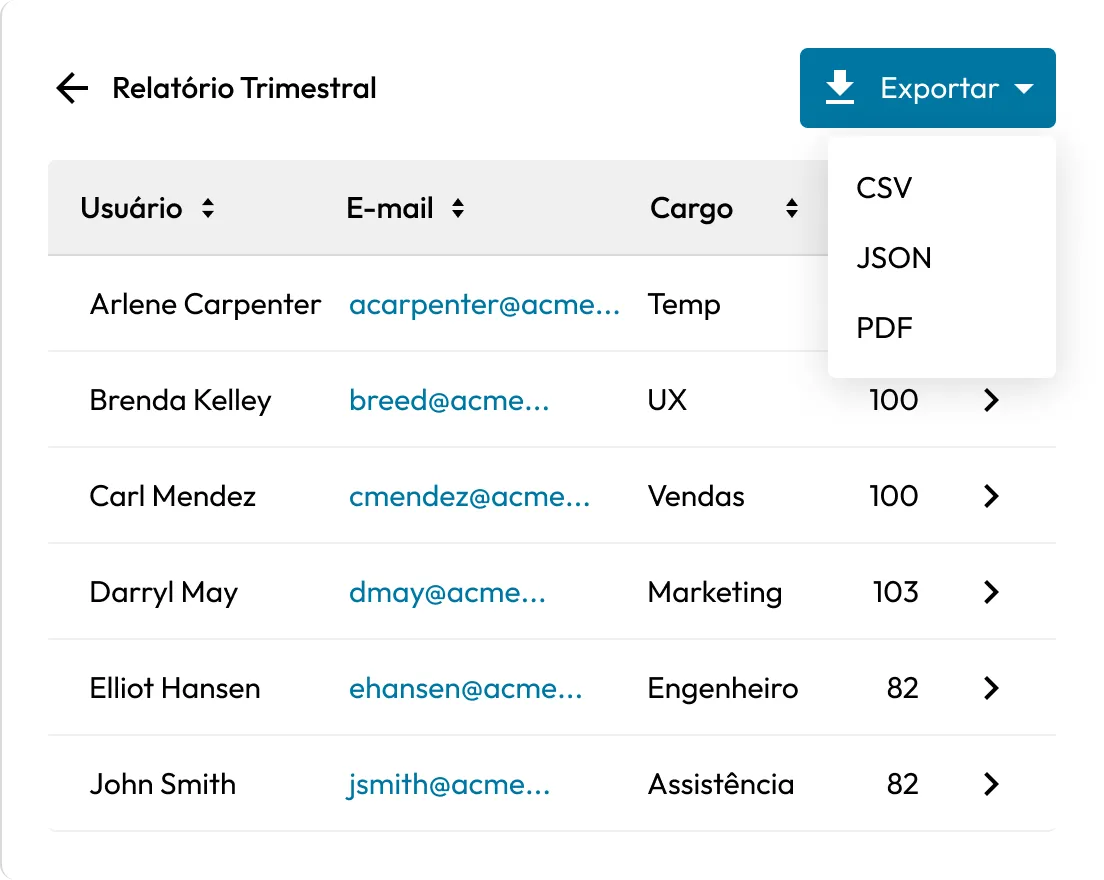

Crie e execute auditorias em tempo real e sob demanda, com controle administrativo completo. O Keeper permite definir o escopo, os níveis de acesso e o formato de exportação de cada relatório.