Con il rilascio dell'aggiornamento 17.4 di Desktop e Web Vault, l'app desktop di Keeper Security è ora disponibile sullo Snap Store di Linux, offrendo così a

Il concetto di sicurezza noto come “Privilege Creep” avviene quando una persona accumula i diritti di accesso nel tempo, mantenendo l’accesso ai sistemi e ai dati oltre il completamento di una determinata attività o la necessità di usufruire di tale accesso. Questo accumulo graduale di privilegi non necessari all’interno di un’organizzazione non solo complica la gestione dei diritti di accesso, ma aumenta anche le probabilità di violazioni della sicurezza, furto di dati e uso improprio delle informazioni. Poiché i privilegi si accumulano senza controllo, la superficie di attacco aumenta, offrendo ai malintenzionati maggiori opportunità di sfruttare le vulnerabilità che potrebbero portare a una violazione. Per risolvere questo problema è necessario gestire attentamente gli accessi e rispettare il principio dei privilegi minimi, assicurandosi che gli utenti possano accedere solo alle risorse necessarie per il proprio ruolo e le proprie responsabilità.

Mitigare il Privilege Creep è essenziale per migliorare la sicurezza informatica delle organizzazioni, ma revocare in modo rapido e sicuro i diritti di accesso già concessi è sempre stato difficile… fino a ora.

Keeper è lieta di annunciare l’introduzione dell’accesso a tempo limitato e delle voci con autodistruzione per la condivisione crittografata e a tempo delle credenziali di accesso.

Accesso a tempo limitato

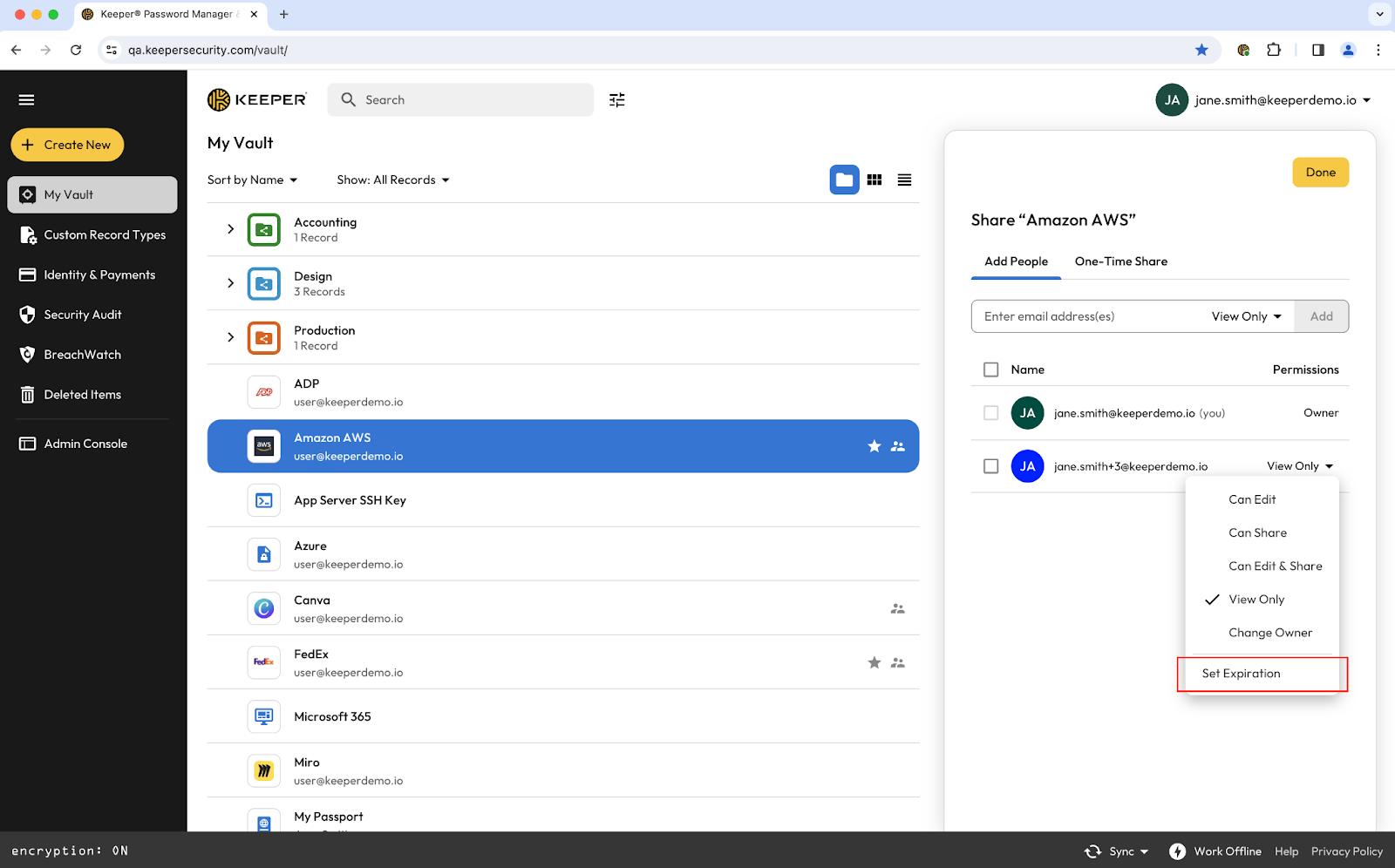

L’accesso a tempo limitato consente agli utenti di condividere una voce o una cartella con un altro utente Keeper per un periodo di tempo prestabilito. Alla scadenza, al destinatario verrà automaticamente revocato l’accesso senza che il mittente debba intervenire in alcun modo. L’accesso a tempo limitato è valido per migliaia di situazioni tra le più comuni, dalla condivisione della password Wi-Fi con un ospite alla condivisione dei dati di accesso a un database da parte degli amministratori.

L’accesso a tempo limitato risolve l’annoso problema degli accessi con privilegi elevati che affligge molte organizzazioni. Spesso, gli utenti devono ricevere privilegi temporanei o a breve termine che vanno oltre i loro livelli di accesso standard. Le organizzazioni possono mantenere i privilegi minimi consentendo l’accesso elevato solo per il tempo prestabilito e unicamente per eseguire le attività richieste, eliminando la necessità di creare Power User con diritti di accesso che esulano dall’ambito dei loro progetti.

L’uso combinato degli accessi a tempo limitato e di Keeper Secrets Manager (KSM) fornisce agli utenti con privilegi funzionalità di condivisione estremamente efficaci. Se associato alle funzionalità di rotazione automatica degli account di servizio di KSM, consente agli utenti di programmare la rotazione delle credenziali condivise alla scadenza dell’accesso, e di assicurarsi che il destinatario non abbia mai privilegi di lunga durata.

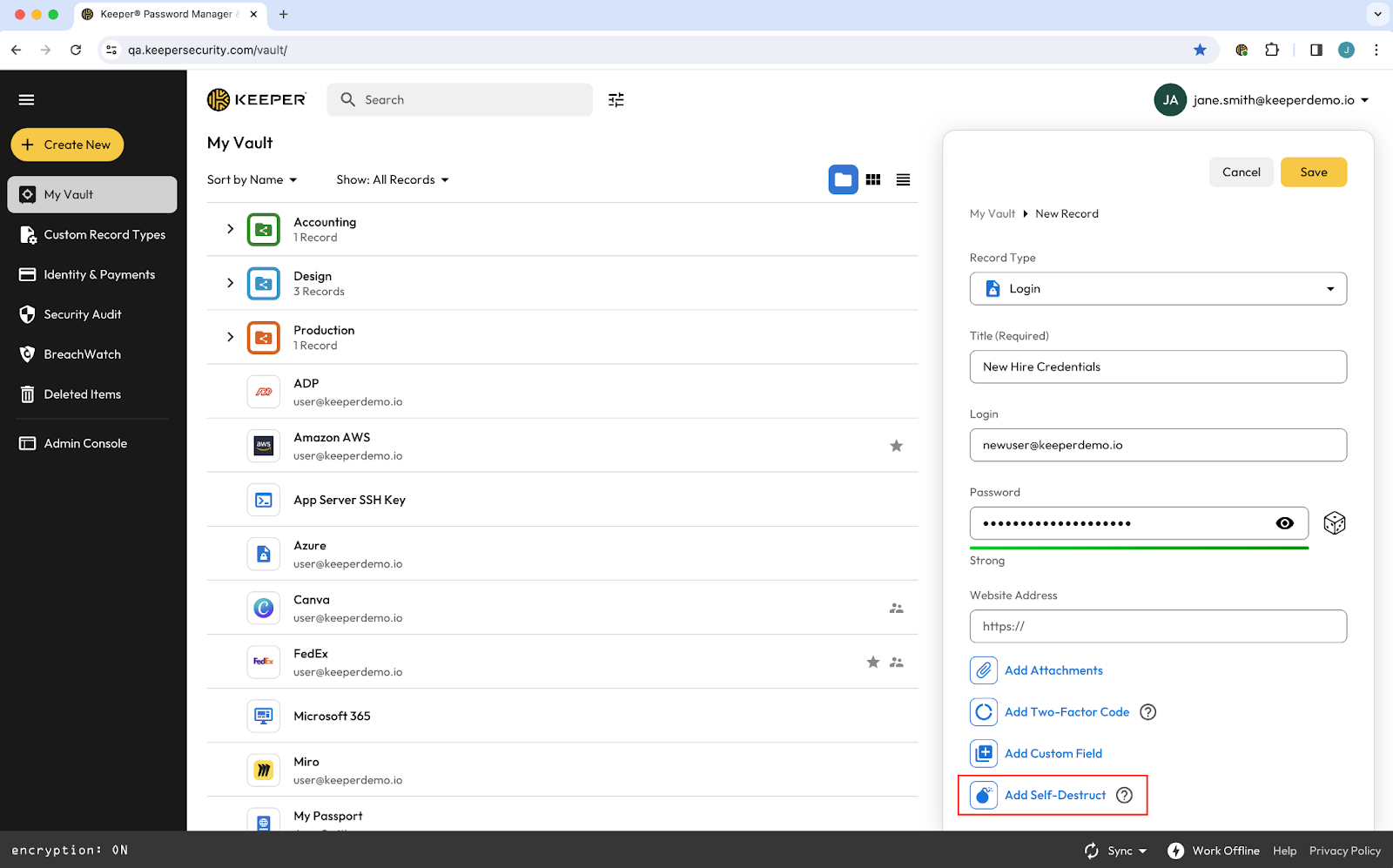

Voci con autodistruzione

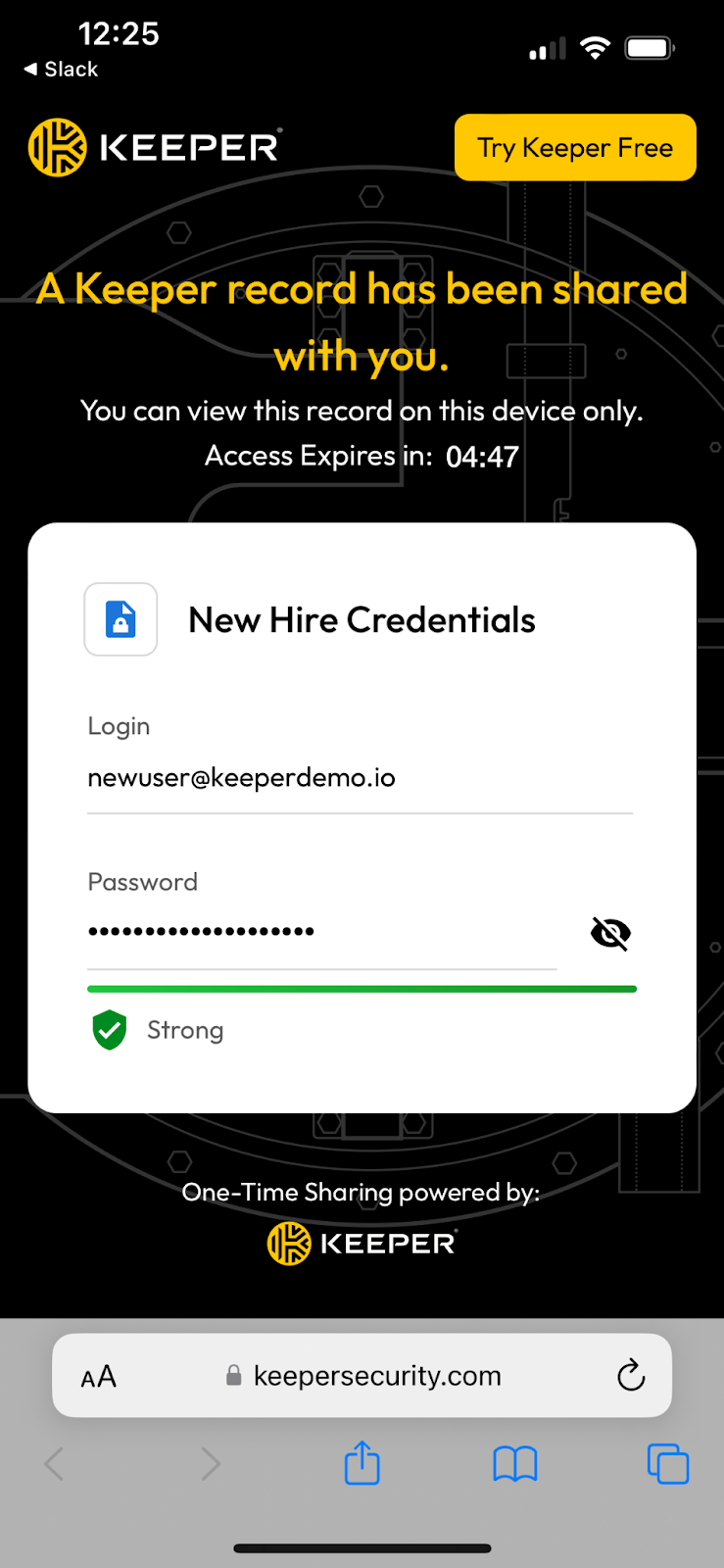

Le voci con autodistruzione espandono ulteriormente questo concetto perché consentono agli utenti di creare una voce e di inviare una condivisione singola che si elimina automaticamente dalla cassaforte del mittente quando il destinatario apre la voce condivisa.

L’eliminazione avviene dopo un periodo di tempo prestabilito o una volta che il destinatario ha visualizzato la voce per cinque minuti, a seconda della condizione che si verifica per prima.

Una situazione tipica è rappresentata dall’assegnazione dei diritti di accesso ai nuovi dipendenti, quando il reparto IT deve condividere le credenziali di accesso con un nuovo membro del personale. In questo modo, il reparto IT può condividere la voce che contiene le credenziali e questa, una volta ricevuta, si autodistrugge automaticamente, eliminando il rischio di accesso prolungato alle informazioni di accesso del dipendente.

Grazie alle voci con autodistruzione, le informazioni sono accessibili in sicurezza e vengono eliminate automaticamente, evitando di rimanere o diventare accessibili al di là dello scopo previsto. La caratteristica unica di questa voce, ovvero la possibilità di essere visualizzata su un solo dispositivo, rafforza ulteriormente la sicurezza, impedendo la distribuzione non autorizzata o la visualizzazione su più dispositivi.

Gli aggiornamenti di accesso e condivisione sono disponibili sia per gli utenti consumer che per quelli business. Gli amministratori possono abilitare o disabilitare queste funzionalità nella sezione “Creazione e condivisione” delle impostazioni dei ruoli nella console di amministrazione per le organizzazioni aziendali. Con il modulo per segnalazioni e avvisi avanzati (ARAM) di Keeper, gli amministratori possono anche ricevere eventi ARAM quando viene aggiunto un timer a una voce e quando il timer e la condivisione scadono.

Accesso crittografato e di facile uso per tutti

L’accesso a tempo limitato offre a utenti e amministratori molteplici, importanti vantaggi:

- Revoca dell’accesso quando deciso dal proprietario della voce, eliminando la necessità di ricercare chi può accedere e di rimuovere l’accesso in un secondo tempo

- Sicurezza migliorata perché tradizionalmente la condivisione a breve termine veniva condotta in modi non sicuri, per esempio annotando le password o inviandole via e-mail e SMS

- Semplificazione della conformità attraverso le registrazioni degli eventi e la garanzia di mantenimento degli accessi con privilegi minimi

Le voci con autodistruzione apportano a loro volta tutta una serie di vantaggi, tra cui:

- Crittografia e sicurezza garantite, senza la necessità di intasare la cassaforte del mittente con credenziali che non ha bisogno di conservare

- Garanzia che il destinatario sia l’unico a ricevere le credenziali condivise

Proteggi e ottimizza la condivisione delle credenziali con Keeper

L’accesso a tempo limitato e le voci con autodistruzione sono solo i più recenti degli interventi introdotti da Keeper per migliorare le funzionalità di gestione degli accessi privilegiati (PAM) per tutti gli utenti. Limitando il tempo a disposizione degli utenti per accedere alle voci, le organizzazioni semplificano la conformità e gli utenti finali possono stare tranquilli sapendo che le loro voci sono condivise in modo sicuro.

Utilizzare l’accesso a tempo limitato e le voci con autodistruzione è molto semplice. Per scoprire come, consulta le note di rilascio del prodotto.

Per vedere l’accesso a tempo limitato e le voci con autodistruzione in azione, richiedi una demo oggi stesso.