随着桌面版和 Web Vault 17.4 版更新的

被称为“特权蠕变”的安全概念发生在个人随着时间的推移积累访问权限时,在完成特定任务或需要此类访问权限之后保留对系统和数据的访问权限时。 在组织内逐渐积累不必要的特权不仅使访问权限的管理变得复杂,而且还会放大安全漏洞、数据盗用和信息滥用等潜在的问题。 随着未经检查的特权积累,攻击面扩大,为恶意行为者提供更多的机会来利用可能导致泄露的漏洞。 要解决这一问题,需要勤奋地进行访问管理,并遵循最小特权原则,确保个人只能访问其当前角色和职责所需的资源。

缓解特权蠕变对于提高组织的网络安全态势至关重要,但从历史上看,一旦获得访问权限,就很难快速安全地撤销这些权限… 直到现在。

Keeper 很高兴地宣布在 Keeper 平台上为加密、有时间限制的访问和凭证共享提供限时访问权限和自毁记录。

限时访问权限

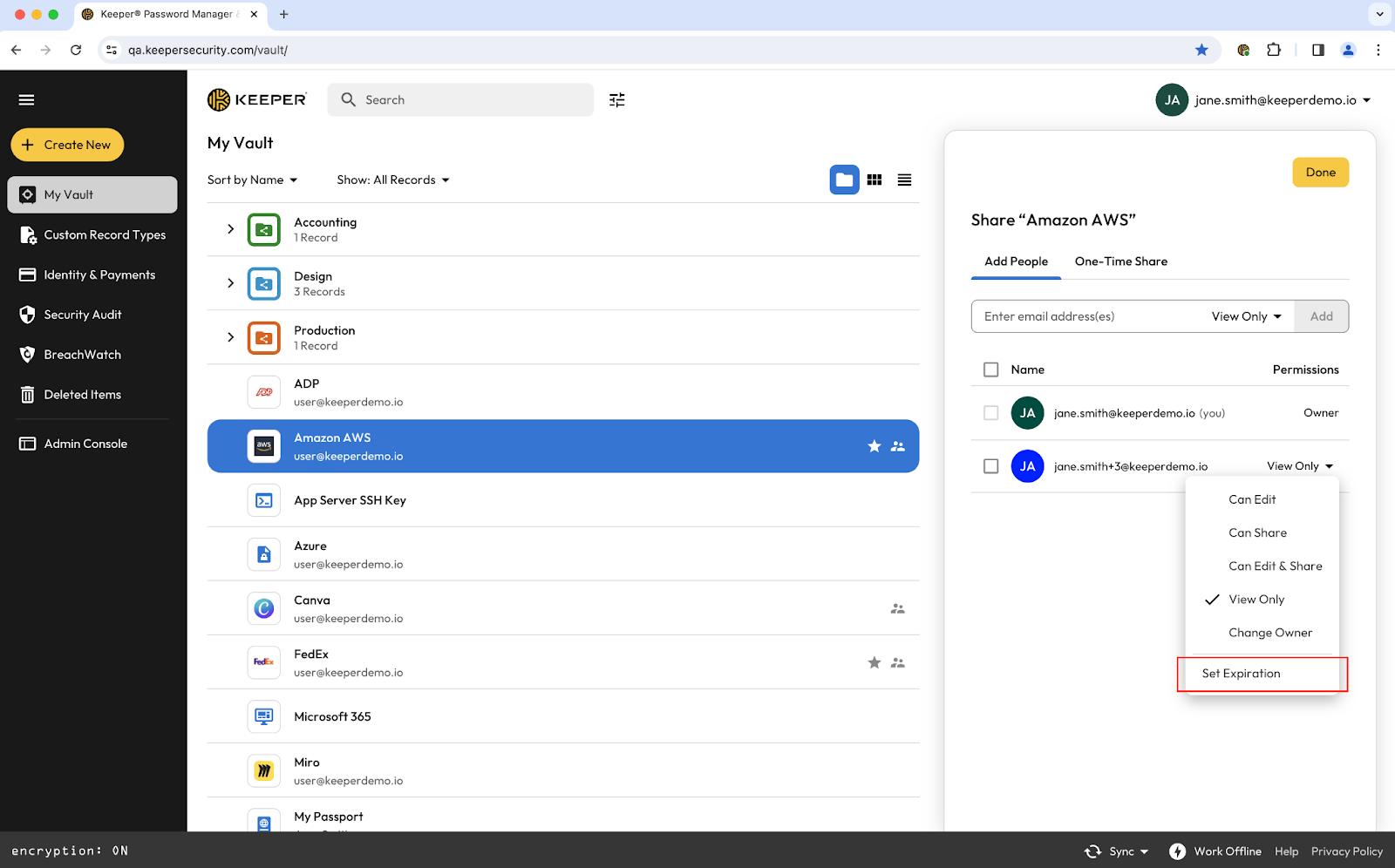

限时访问权限允许用户在指定时间内与其他 Keeper 用户共享记录或文件夹。 过期后,接收者的访问权限将自动撤销,而无需发送方采取任何措施。 限时访问权限可以应用于数千种常见场景,从与访客共享 WiFi 密码到与管理员共享数据库登录详细信息。

限时访问权限解决了许多组织在高访问权限方面的长期难题。 用户通常需要获得超出标准访问级别的临时或短期特权。 组织可以通过只允许在设定的时间段内提升访问权限并仅执行所需的任务来保持最小权限,从而消除了创建具有项目范围之外访问权限的超级用户的需要。

将限时访问权限与 Keeper Secrets Manager (KSM) 相结合,为特权用户提供强大的共享功能。 当与 KSM 的自动服务帐户轮换功能配对时,用户可以在访问期限内安排共享凭证的轮换,从而确保接收者永远不会拥有永久特权。

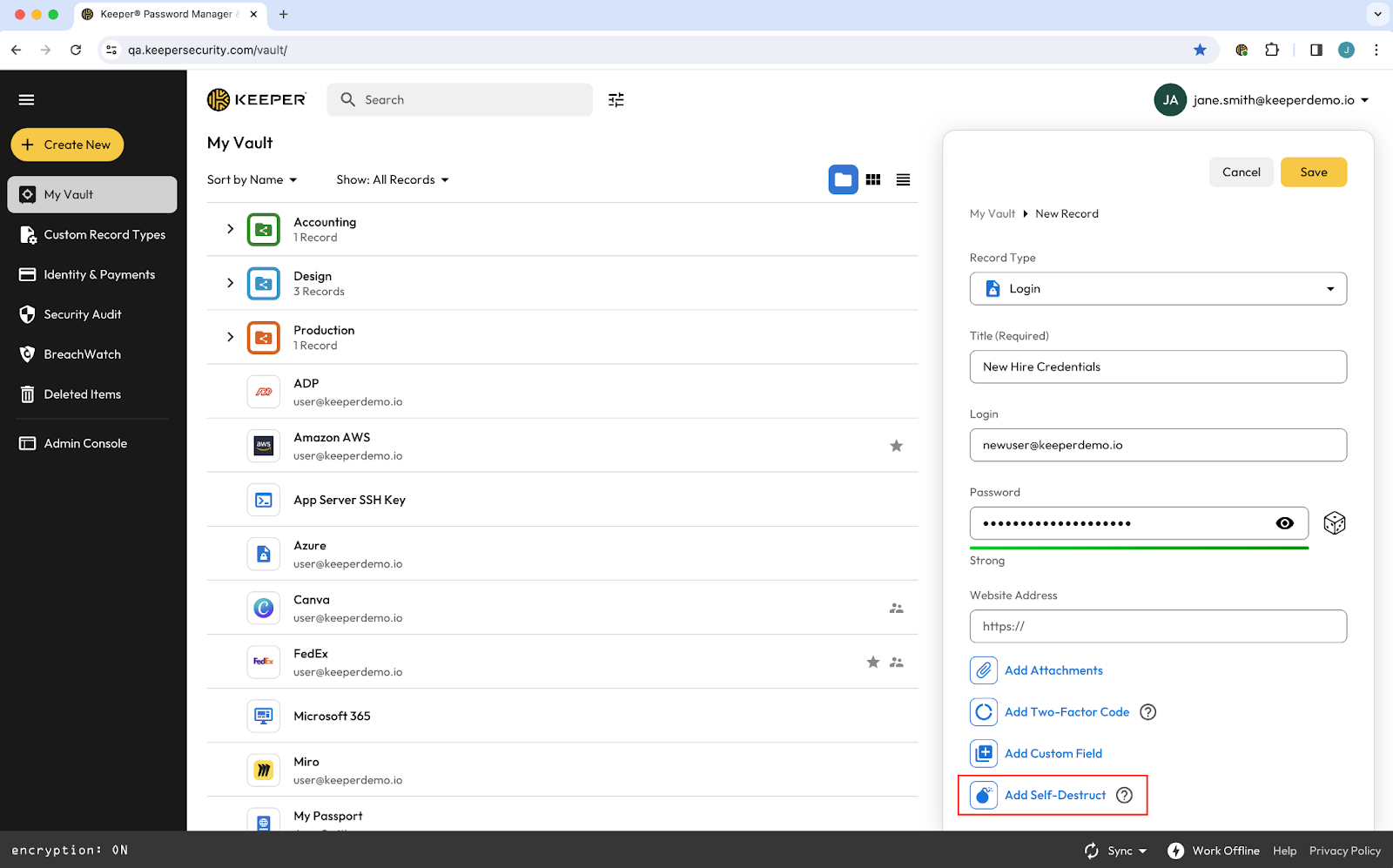

自毁记录

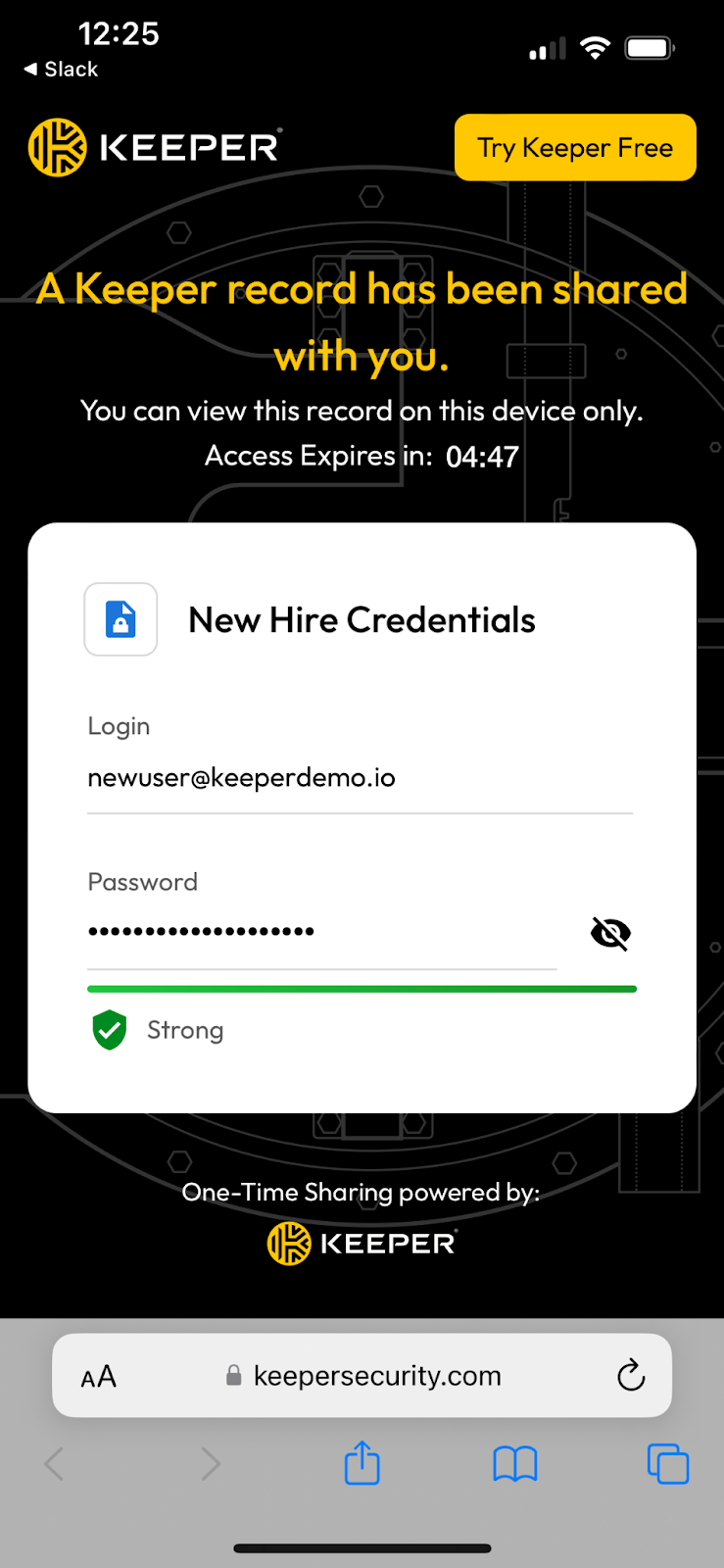

自毁记录进一步推动了这一概念,允许用户创建记录,并发送单次共享,在接收者打开共享记录后,从发件人的保险库中删除自己。

这发生在指定时间段或接收者查看记录五分钟后,以先到者为准。

典型的场景是员工入职,当 IT 需要与新员工共享登录凭据时。 IT 可以共享包含这些凭证的记录,并且在收到后,原始记录将自毁,从而消除了与长期访问员工登录信息相关的风险。

使用自毁记录,可以安全地访问信息并自动删除,确保它不会残留或超出其预期目的。 此记录仅在一台设备上可见的独特特性进一步加强了安全性,从而防止未经授权的分发或在多台设备上查看。

这些访问权限和共享更新适用于消费者和企业用户。 管理员可以在业务和企业组织的管理控制台中的角色设置的“创建和共享”部分中启用或禁用这些功能。 使用 Keeper 高级报告和警报模块 (ARAM) 的管理员还可以接收 ARAM 事件,这些事件包括何时将计时器添加到记录以及计时器和共享何时过期。

易于使用,所有人都可以加密访问

限时访问权限为用户和管理员带来几个主要优势:

- 在记录所有者决定的时间内撤销访问,从而消除了追查谁拥有访问权并在以后的时间将其删除的问题

- 增强安全性,因为传统的短期共享是以不安全的方式完成的,例如写下密码或通过电子邮件和消息传送发送密码

- 简化事件记录的合规性,并确保保持最小权限访问

自毁记录可以带来一系列好处,包括:

- 确保加密和安全性,而无需用发件人不需要保留的凭据填充发件人的保管库

- 保证接收者是共享凭证的唯一接收者

使用 Keeper 保护并简化凭据共享

限时访问权限和自毁记录只是 Keeper 为增强所有用户的权限访问管理 (PAM) 功能而不断努力的最新举措。 通过限制用户访问记录的时间,组织可以简化合规性,最终用户可以高枕无忧,因为他们知道他们的记录是安全共享的。

使用限时访问权限和自毁记录非常简单。 如需了解如何操作,请参阅产品发行说明。

如需查看限时访问权限和自毁记录的实际操作,请立即安排演示。