Wraz z wydaniem aktualizacji Desktop and Web Vault 17.4 aplikacja Keeper Security na komputery stacjonarne jest już dostępna w Linux Snap Store, zapewniając ochronę zero-trust, zarządzanie

Koncepcja bezpieczeństwa znana jako „przenikanie uprawnień” polega na akumulowaniu praw dostępu przez użytkownika wraz z upływem czasu i zachowywaniu dostępu do systemów i danych po zakończeniu określonego zadania lub ustaniu potrzeby posiadania takiego dostępu. To stopniowe zwiększanie niepotrzebnych uprawnień w organizacji nie tylko komplikuje zarządzanie prawami dostępu, ale także zwiększa ryzyko naruszenia bezpieczeństwa, kradzieży danych i niewłaściwego wykorzystania informacji. Przy niekontrolowanej akumulacji uprawnień zwiększa się powierzchnia ataku, dając osobom o złych intencjach więcej możliwości wykorzystania luk w zabezpieczeniach, co może prowadzić do naruszenia. Rozwiązanie tego problemu wymaga starannego zarządzania dostępem i przestrzegania zasady niezbędnych minimalnych uprawnień, co gwarantuje użytkownikom dostęp tylko do zasobów niezbędnych na potrzeby ich obecnych ról i obowiązków.

Ograniczenie przenikania uprawnień ma kluczowe znaczenie dla poprawy cyberbezpieczeństwa organizacji, ale dotychczas trudno było szybko i bezpiecznie cofać prawa dostępu po ich przyznaniu.

Keeper z przyjemnością przedstawia informacje o ograniczonym czasowo dostępie i samoniszczących rekordach na potrzeby szyfrowanego, ograniczonego czasowo dostępu i udostępniania danych uwierzytelniających na platformie Keeper.

Dostęp ograniczony czasowo

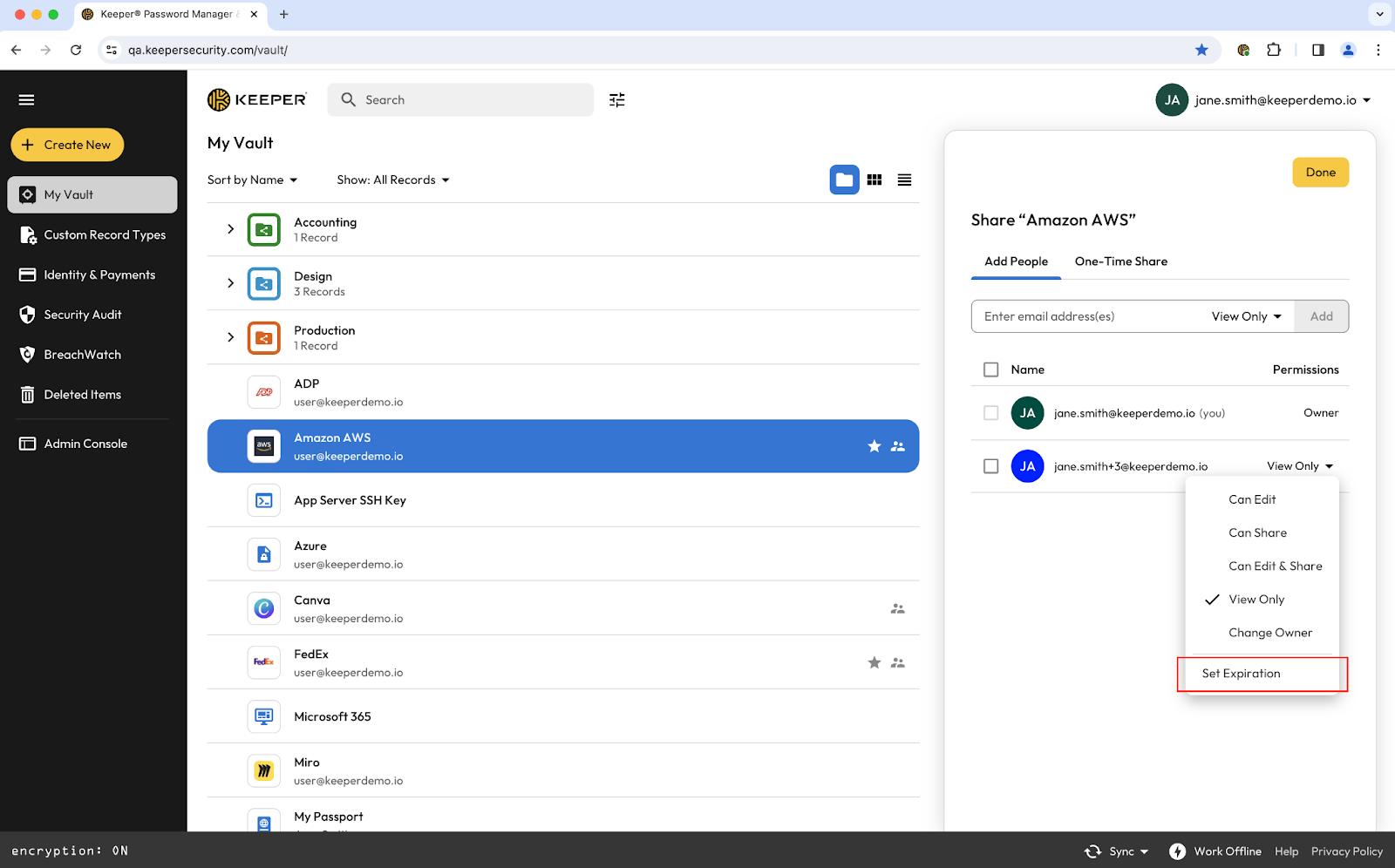

Dostęp ograniczony czasowo pozwala użytkownikom na udostępnianie rekordu lub folderu innemu użytkownikowi Keeper na określony czas. Po wygaśnięciu tego okresu odbiorca automatycznie traci dostęp bez konieczności podejmowania żadnych działań przez osobę udostępniającą. Dostęp ograniczony czasowo można zastosować do tysięcy typowych scenariuszy, od udostępniania hasła do sieci Wi-Fi osobie odwiedzającej organizację, aż po administratorów udostępniających dane logowania do bazy danych.

Dostęp ograniczony czasowo rozwiązuje długoterminowe problemy związane z podwyższonym dostępem w wielu organizacjach. Często konieczne jest przyznanie użytkownikom tymczasowych lub krótkoterminowych uprawnień, które wykraczają poza standardowe poziomy dostępu. Organizacje mogą zachować minimalne uprawnienia, pozwalając na dostęp na podwyższonym poziomie tylko na określony czas i tylko w celu wykonywania wymaganych zadań, co eliminuje potrzebę tworzenia zaawansowanych użytkowników z dostępem poza zakresem projektów.

Połączenie dostępu ograniczonego czasowo z rozwiązaniem Keeper Secrets Manager (KSM) zapewnia uprzywilejowanym użytkownikom zaawansowane funkcje udostępniania. W połączeniu z funkcjami automatycznej rotacji kont usług KSM użytkownicy mogą zaplanować rotację udostępnionych danych uwierzytelniających po wygaśnięciu dostępu, co gwarantuje, że odbiorca nigdy nie będzie miał stałych uprawnień.

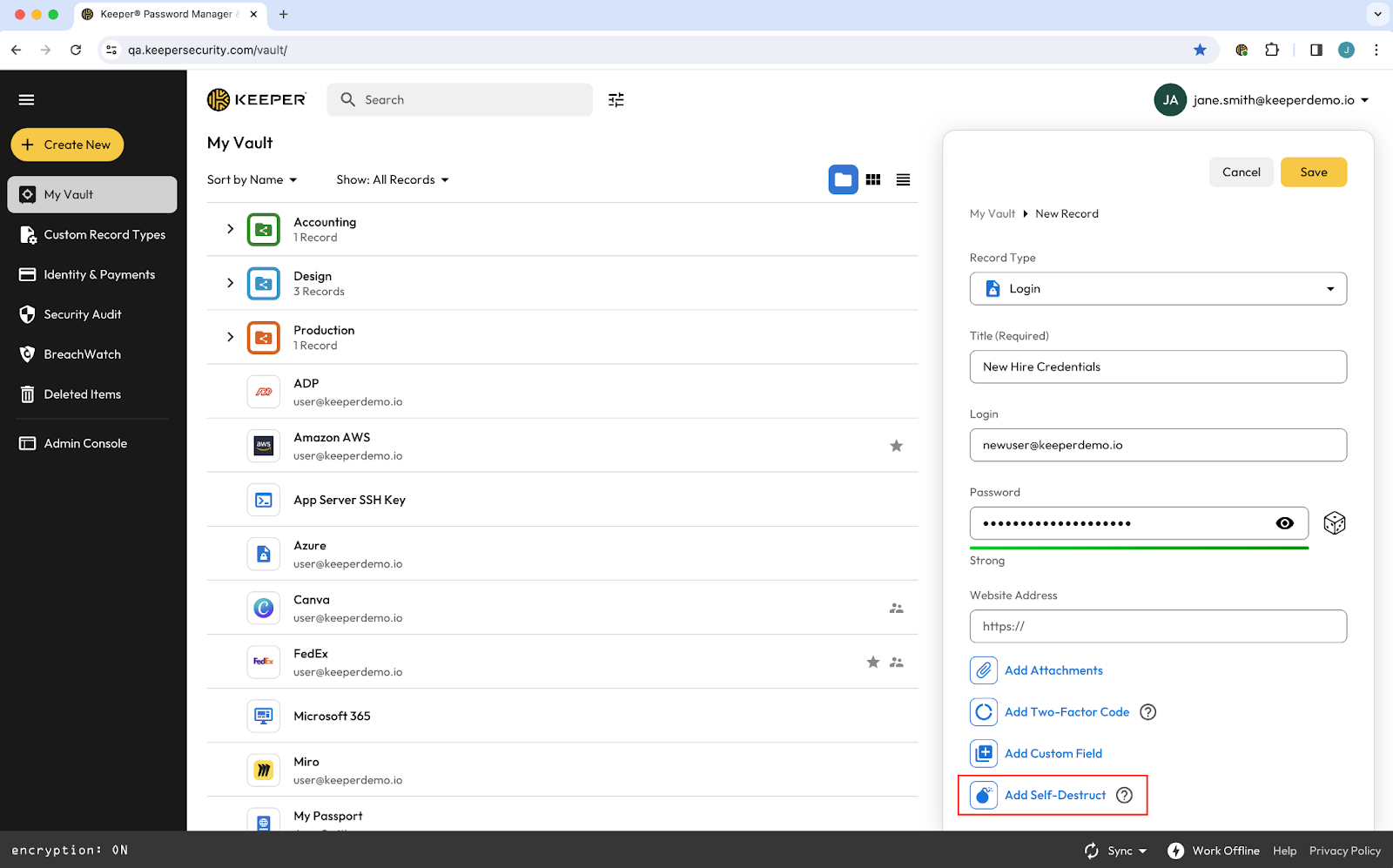

Samoniszczące rekordy

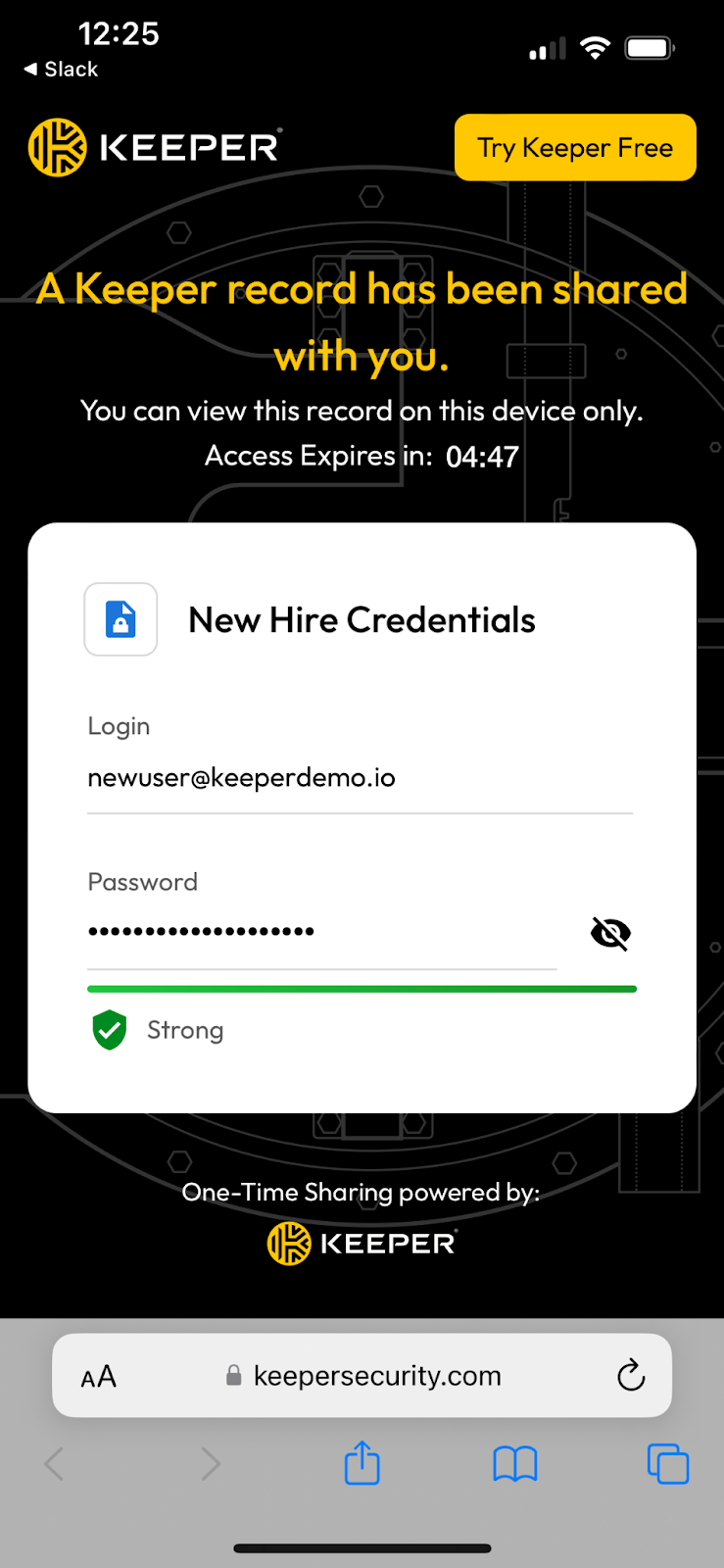

Samoniszczące rekordy idą o krok dalej, pozwalając użytkownikom na utworzenie rekordu i jednorazowego udostępnienia, po którym rekord sam się usunie z magazynu nadawcy po otwarciu przez odbiorcę.

Dzieje się tak po upływie wyznaczonego czasu lub po wyświetleniu rekordu przez odbiorcę przez pięć minut, w zależności od tego, co nastąpi wcześniej.

Typowym scenariuszem jest wdrożenie pracownika, gdy dział IT musi udostępnić dane uwierzytelniające nowemu członkowi zespołu. Dział IT może udostępnić rekord zawierający te dane uwierzytelniające, a po ich otrzymaniu oryginalny rekord ulega samozniszczeniu, co eliminuje ryzyko związane z długotrwałym dostępem do danych logowania pracownika.

Samoniszczące rekordy zapewniają bezpieczny dostęp do informacji i są automatycznie usuwane, co zapobiega ich przetrzymywaniu i sprawia, że nie są dostępne do celów innych niż przewidziane. Wyjątkową cechą takiego rekordu jest możliwość wyświetlenia go tylko na jednym urządzeniu, co dodatkowo zwiększa bezpieczeństwo, zapobiegając nieautoryzowanej dystrybucji lub przeglądaniu go na wielu urządzeniach.

Aktualizacje dotyczące dostępu i udostępniania są dostępne zarówno dla użytkowników indywidualnych, jak i biznesowych. Administratorzy mogą włączyć lub wyłączyć te funkcje w sekcji „Tworzenie i udostępnianie” w ustawieniach ról w konsoli administratora dla firm i organizacji. Administratorzy korzystający z zaawansowanego modułu raportowania i alertów Keeper (ARAM) mogą również otrzymywać zdarzenia ARAM dotyczące dodania zegara do rekordu oraz daty jego ważności i udostępnienia.

Łatwy w użyciu, szyfrowany dostęp dla wszystkich

Dostęp ograniczony czasowo zapewnia użytkownikom i administratorom kilka kluczowych korzyści:

- Jest cofany w momencie określonym przez właściciela rekordu, co eliminuje potrzebę sprawdzenia, kto ma dostęp i usuwania go w późniejszym czasie

- Zwiększa bezpieczeństwo, ponieważ tradycyjne krótkoterminowe udostępnianie odbywa się w niezabezpieczony sposób, na przykład poprzez zapisywanie haseł lub wysyłanie ich za pośrednictwem wiadomości e-mail i wiadomości tekstowych

- Uproszczona zachowanie zgodności dzięki dokumentowaniu zdarzeń i zapewnieniu dostępu na zasadzie niezbędnych minimalnych uprawnień

Samoniszczące rekordy mają własny zestaw korzyści, w tym:

- Zapewnienie szyfrowania i bezpieczeństwa bez wypełniania magazynu nadawcy danymi uwierzytelniającymi, których zachowanie nie jest konieczne

- Potwierdzenie, że odbiorca jest jedyną osobą odbierającą udostępnione dane uwierzytelniające

Bezpieczne i usprawnione udostępnianie danych uwierzytelniających za pomocą rozwiązania Keeper

Dostęp ograniczony czasowo i samoniszczące rekordy to jedne z najnowszych efektów działań Keeper w zakresie rozszerzenia możliwości zarządzania uprzywilejowanym dostępem (PAM) dla wszystkich użytkowników. Ograniczenie czasu dostępu użytkowników do rekordów ułatwia organizacjom przestrzeganie przepisów, a użytkownicy końcowi zyskują spokój ducha dzięki bezpiecznemu udostępnianiu.

Korzystanie z dostępu ograniczonego czasowo i samoniszczących rekordów jest bardzo proste. Aby dowiedzieć się, jak to robić, zapoznaj się z informacjami o produkcie.

Aby sprawdzić dostęp ograniczony czasowo i samoniszczące rekordy w działaniu, zaplanuj demo już dziś.