Keeper Security obtient l’autorisation FedRAMP® High pour protéger les systèmes fédéraux américains à fort impact La plateforme Keeper Security Government Cloud (KSGC) a obtenu l’autorisation FedRAMP®

Ce mois-ci, nous avons un certain nombre de nouvelles améliorations en termes de fonctionnalités et de mises à jour de produits à partager avec vous, y compris le mode sombre pour Android, des améliorations des paramètres bien pensées dans le Keeper Vault et l’extension du navigateur, ainsi que des améliorations à notre processus d’identification AWS CLI avec le gestionnaire de secrets de Keeper (KSM). Poursuivez votre lecture pour en savoir plus.

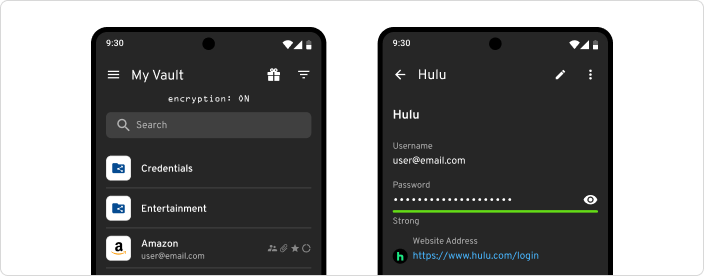

Découvrez Keeper pour Android en mode sombre

Nous sommes ravis d’annoncer la sortie du « Mode sombre » pour Android cette année, grâce à notre actualisation de l’interface utilisateur. Le mode sombre réduit la fatigue des yeux et offre une expérience de visualisation agréable dans des environnements à faible luminosité. Les nouveaux utilisateurs peuvent télécharger Keeper pour Android dans le Google Play Store, tandis que les utilisateurs existants peuvent s’attendre à ce que l’application Keeper se mette à jour automatiquement. Consultez le menu Paramètres de Keeper pour activer ou désactiver le mode sombre ; par défaut, l’interface de l’application correspond aux paramètres d’affichage de votre appareil.

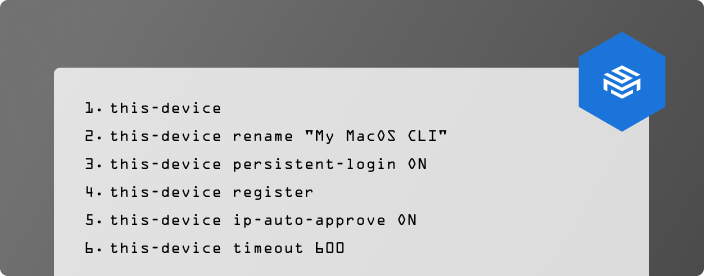

Protégez vos clés d’accès AWS avec Keeper Secrets Manager

Grâce au processus d’amélioration des identifiants de Keeper, plutôt que de stocker vos identifiants AWS sur un disque, vous pouvez désormais les stocker en toute sécurité dans votre Keeper Vault. AWS utilisera l’exécutable Keeper AWS CLI Process pour récupérer vos identifiants dans votre coffre-fort à l’aide de Keeper Secrets Manager (KSM).

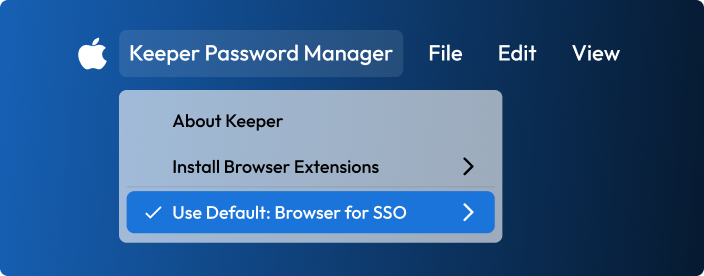

Utilisez le navigateur par défaut pour l’option SSO pour une authentification transparente

Activez la nouvelle option « Utiliser le navigateur par défaut pour le SSO » dans le menu de l’application de bureau Keeper pour vous diriger automatiquement vers votre navigateur Web par défaut et vous connectez à votre fournisseur d’identité. La mise en œuvre de cette fonctionnalité optionnelle fournit une assistance aux fournisseurs d’identité SSO qui autorisent les clés de sécurité FIDO2 ou d’autres méthodes d’authentification qui ne sont pas techniquement prises en charge par le navigateur intégré Keeper Desktop. Cette fonctionnalité est disponible pour les clients SSO Cloud et peut être appliquée avec un paramètre de configuration de l’appareil.

Automatisez les approbations des équipes et plus encore avec Keeper Automator 3.2

Le service Automator de Keeper effectue des approbations instantanées de l’appareil lors d’une session de connexion réussie de votre fournisseur d’identité SSO. La dernière mise à jour d’Automator dispose d’un certain nombre de mises à jour percutantes, y compris des approbations automatisées de l’équipe-utilisateur, des options de conformité simplifiées, un déploiement facile des services Azure et AWS, et un filtrage optionnel par adresse IP et domaine de l’e-mail.

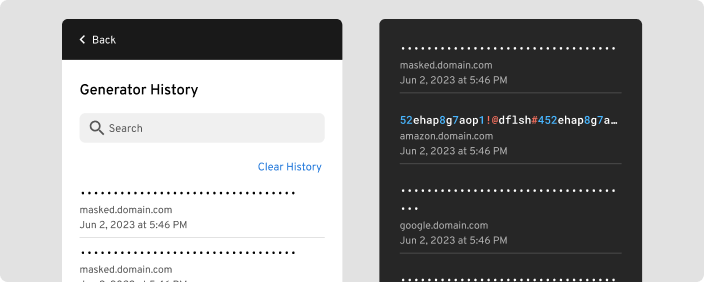

Améliorations du générateur de mots de passe pour KeeperFill

Notre dernière version de KeeperFill ajoute des améliorations utiles à notre fonctionnalité de générateur de mots de passe. Keeper fournit désormais aux utilisateurs un « historique du générateur » pour récupérer un mot de passe généré précédemment, au cas où vous auriez oublié de l’enregistrer. Les mots de passe générés ne sont chiffrés et déchiffrés que lors de la connexion à l’extension, et votre historique de mot de passe peut être effacé à tout moment.

Utilisez Keeper Secrets Manager pour faire pivoter les identifiants basés sur Okta et les API

La rotation des mots de passe Keeper permet aux clients de faire pivoter les identifiants en toute sécurité dans n’importe quel environnement cloud ou sur site. Nous avons ajouté la prise en charge de la rotation des mots de passe Okta et de tous les identifiants basés sur l’API REST à l’aide des scripts post-rotation de Keeper. Ce dernier cas d’utilisation tire parti de l’API Okta pour effectuer la rotation des mots de passe. En outre, vous pouvez désormais définir un drapeau sur l’enregistrement Keeper pour informer la Keeper Gateway d’exécuter directement les scripts post-exécution.

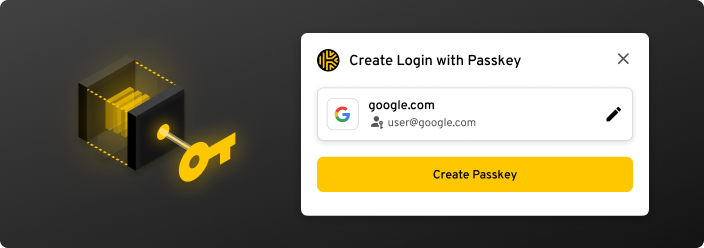

Prise en charge des clés d’accès Google

Dans le but d’améliorer leur niveau de sécurité, Google a récemment annoncé que les clés d’accès seraient la méthode de connexion par défaut pour leurs utilisateurs, Google s’inscrit ainsi dans notre répertoire croissant de sites Web qui prennent en charge la connexion par clé d’accès. Keeper a lancé la prise en charge de l’utilisation des clés d’accès plus tôt cette année dans nos extensions de navigateur pour Chrome, Firefox, Edge, Brave et Safari. Mettez en place une clé d’accès dans Keeper à partir des paramètres de sécurité de Google, et la prochaine fois que vous vous connectez à Google, KeeperFill remplira automatiquement votre clé d’accès.

Application du code PIN de Keeper Commander

Keeper Commander permet désormais aux utilisateurs d’activer ou de désactiver facilement l’utilisation du code PIN sur les appareils à clé de sécurité (Webauthn) avec le commutateur no-yubikey-pin pour commander cet appareil. Cette amélioration de la MFA Commander est un facteur de commodité majeur pour les utilisateurs à partir de maintenant.

Diverses améliorations de la CLI Commander

Keeper Commander évolue en permanence. Avec la dernière série d’améliorations, vous pouvez :

- Affiche tous les utilisateurs dans la colonne « Partagé avec » pour la commande share-report avec le bouton –show-team-users (remarque : doit être utilisé en combinaison avec le bouton -o)

- Définissez un logo de coffre-fort différent par nœud avec la commande enterprise-node et le bouton –logo-file

- Limitez les résultats de aging-report aux seuls enregistrements des dossiers partagés avec le bouton –in-shared-folder

- Exclure l’appartenance de l’équipe lorsque vous utilisez download-membership avec le bouton –folders-only ou -fo

- Afficher des informations supplémentaires pour chaque entreprise gérée grâce aux informations sur le distributeur

Le saviez-vous ?

Nous offrons aux administrateurs Keeper une liste de paramètres et de politiques de sécurité essentielles pour les aider à sécuriser leur environnement contre les menaces internes et les attaques de type SSO. Jetez un œil à nos recommandations ici et découvrez ce que vous pouvez faire pour améliorer la sécurité de votre cloud, et apprenez-en plus sur les lacunes et les risques en matière de sécurité qui découlent de l’utilisation du SSO seul dans notre récent blog.

Communiquez avec vous !

Si ce n’est pas encore le cas, rejoignez Keeper sur notre subreddit r/Keepersecurity pour recevoir des actualités en temps réel, poser des questions et discuter avec l’équipe Keeper.

Vous préférez Slack ? La chaîne Beta de Keeper vous offre un endroit pratique pour faire part de vos commentaires sur les produits, et nous avons également un canal MSP dédié. Rejoignez la discussion !

Merci d’avoir jetez un œil à ce sur quoi nous avons travaillé ici chez Keeper. Restez à l’écoute pour découvrir de nouvelles mises à jour plus intéressantes dans les mois à venir.