Характеристика: Мониторинг даркнета

Keeper BreachWatch® для бизнеса

BreachWatch непрерывно отслеживает утечки учетных данных в даркнете по всей вашей организации, сохраняя при этом архитектуру нулевого разглашения Keeper.

Характеристика: Мониторинг даркнета

BreachWatch непрерывно отслеживает утечки учетных данных в даркнете по всей вашей организации, сохраняя при этом архитектуру нулевого разглашения Keeper.

BreachWatch — это функция мониторинга даркнета от Keeper, которая постоянно проверяет пароли, хранящиеся в хранилищах сотрудников, на соответствие известным данным об утечках, а затем предлагает пользователям и администраторам обновить скомпрометированные учетные данные. Он работает в архитектуре Keeper с нулевым разглашением данных, поэтому конфиденциальные данные остаются защищенными при обнаружении и составлении отчетов.

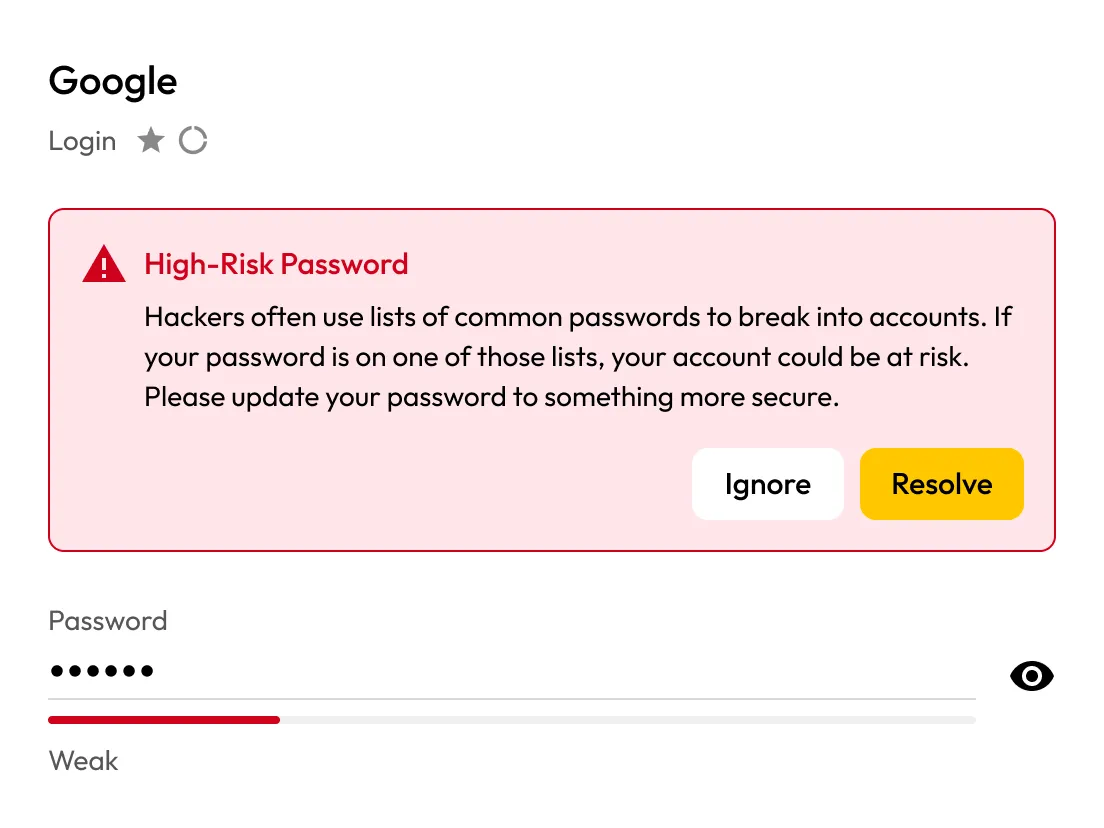

Необходимо постоянно проверять пароли сотрудников, сохраненные в их хранилище, на соответствие известным данным о взломах, а затем оповещать пользователей в момент обнаружения совпадения, чтобы они могли исправить ошибку до того, как злоумышленники нанесут удар.

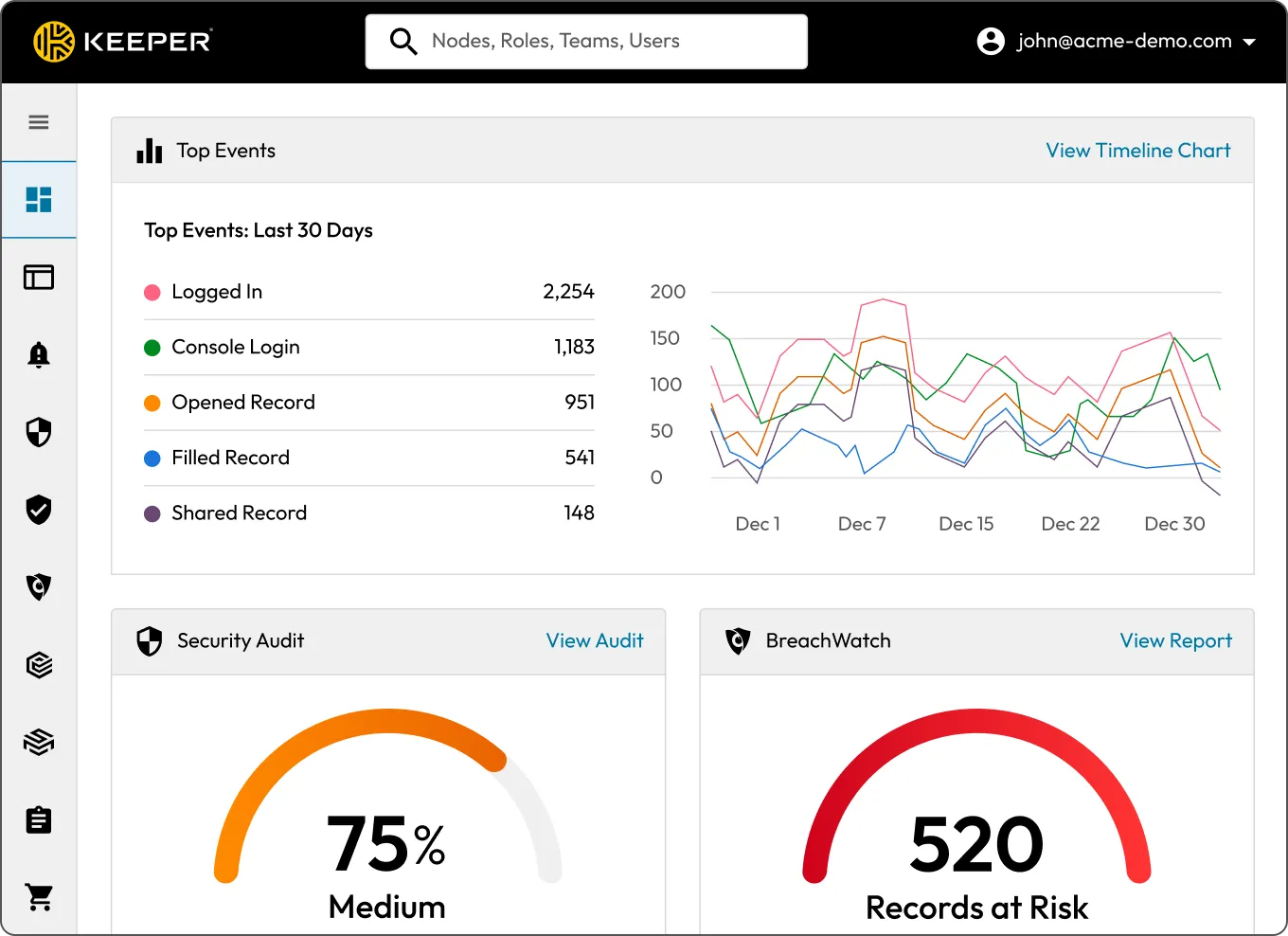

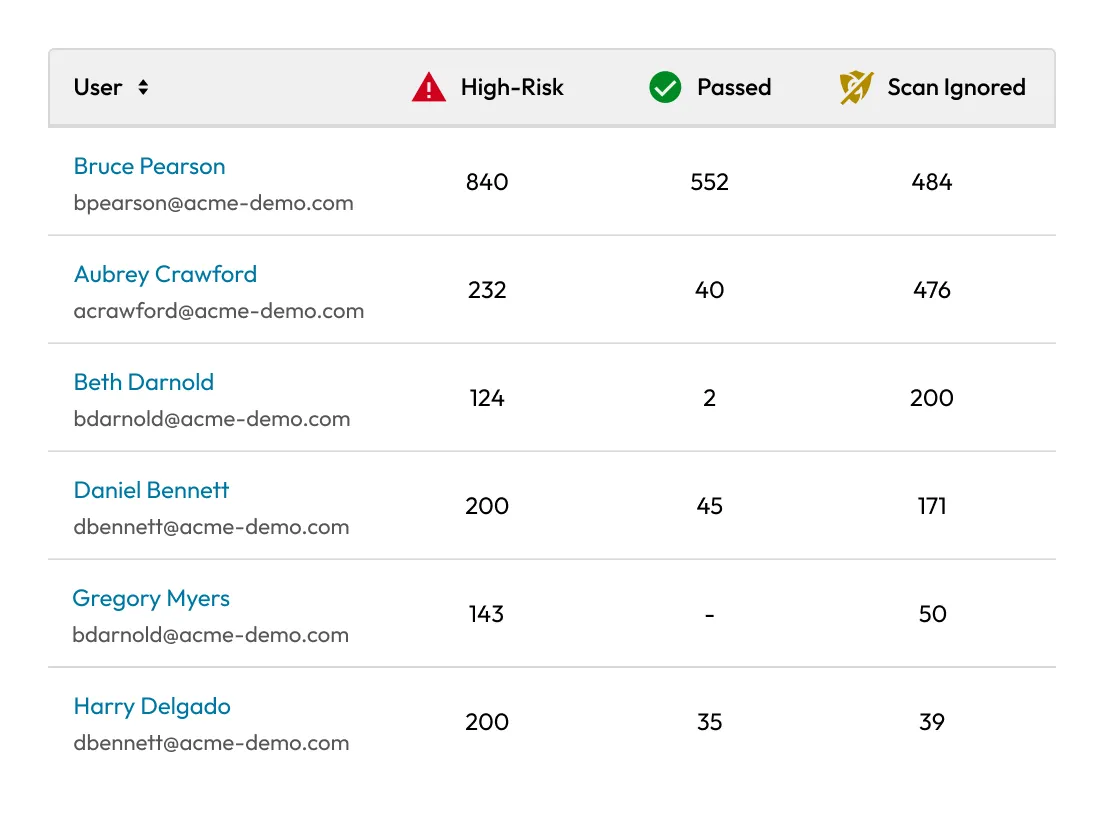

Получите четкое представление о потенциальных рисках в вашей организации. Консоль администратора выделяет пользователей с пунктами «В зоне риска» или «Игнорируется», облегчая администраторам поиск информации о пользователе и принятие мер.

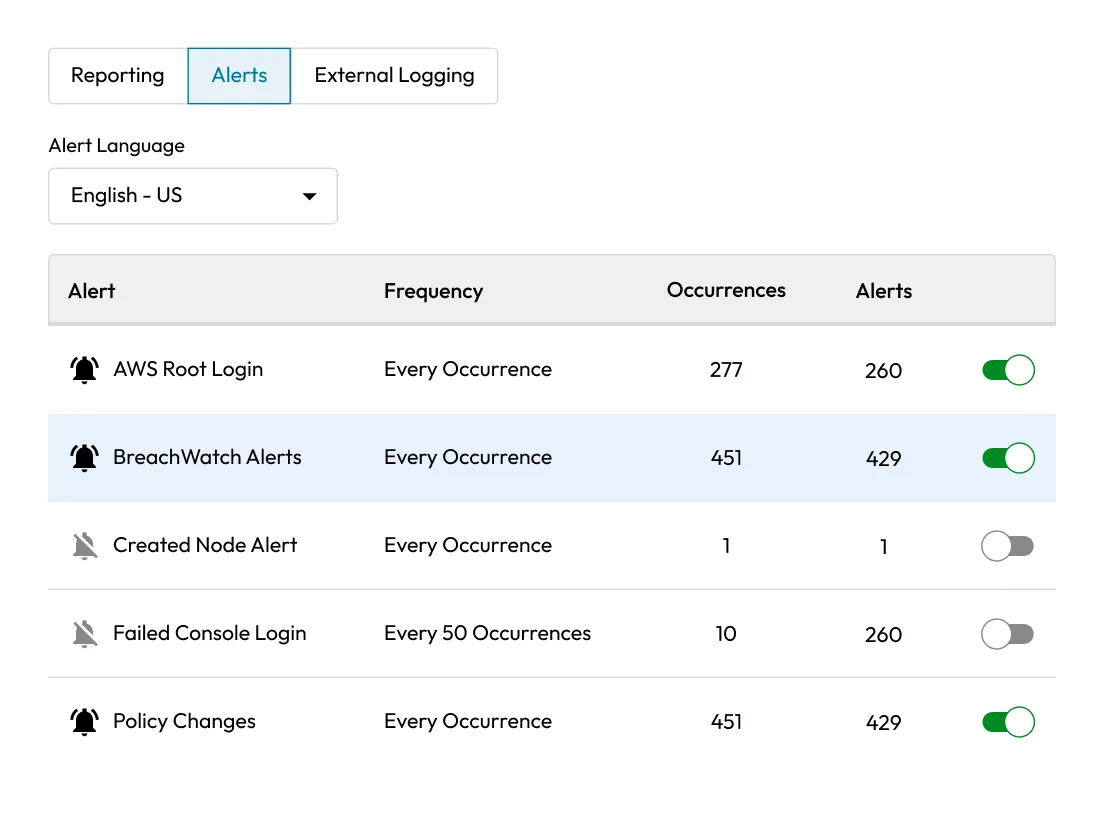

Включите переадресацию событий BreachWatch в системе ролевого контроля, создайте пользовательские отчеты в Advanced Reporting and Alerts, затем добавьте вебхуки для уведомлений в реальном времени в Slack, Teams или любой HTTP-адрес. События также могут передаваться на внешние SIEM-платформы для централизованного мониторинга и реагирования.

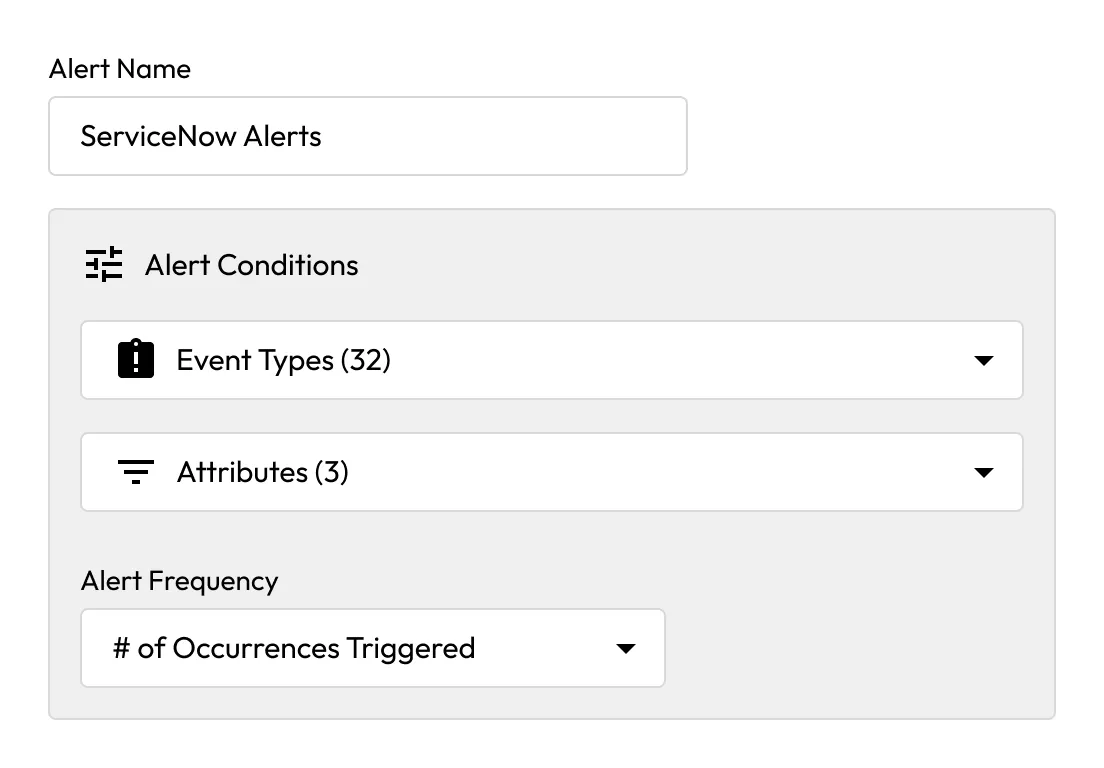

Интеграция Keeper с ITSM преобразует оповещения BreachWatch в заявки в Jira, ServiceNow и других системах, обеспечивая автоматизированное реагирование на инциденты, связанные с скомпрометированными учетными данными.

BreachWatch — это запатентованное решение, основанное на модели Keeper с нулевым разглашением. Данные всегда шифруются и расшифровываются на устройстве с использованием многоуровневых ключей и механизма совместного использования открытых ключей. Более широкая модель шифрования Keeper использует ключи AES-256 для каждой записи, пары ключей на уровне устройства и дополнительный ключ передачи поверх протокола Transport Layer Security (TLS).

При активации BreachWatch клиент вычисляет хеш HMAC_SHA512 для каждого сохраненного пароля и отправляет анонимизированный хеш на серверы Keeper. Затем сервер вычисляет второй хеш HMAC_SHA512, используя аппаратные модули безопасности с неэкспортируемым ключом, и сравнивает «хеш-из-хешей» с данными о взломе.

Пользователи получают внутренний запрос BreachWatch в своем хранилище Keeper Vault, чтобы устранить опасный пароль, изменив его или игнорировать, если он уже был исправлен.

Эта запись исключается из сканирования в будущем до тех пор, пока пароль не будет изменен, и она остается под угрозой. Администраторы по-прежнему видят пользователей с элементами «В зоне риска» и «Игнорируется» в консоли администрирования.

Да, события BreachWatch могут быть интегрированы с инструментами SIEM через модуль расширенной отчетности и предупреждений Keeper (ARAM).

Чтобы использовать онлайн-чат, необходимо разрешить использование cookie-файлов.