Wyobraźmy sobie, że pracownik działu obsługi klienta w Państwa organizacji przesyła wrażliwe dane klientów do narzędzia AI, aby szybciej przygotowywać wiadomości e-mail. Gdy pracownik korzysta z

Clickjacking, znany również jako atak typu clickjacking lub clickjack, to cyberatak, w którym ukryte linki nakłaniają użytkowników do wykonania niezamierzonego działania, które skutkuje ujawnieniem poufnych informacji i zhakowaniem.

Czytaj dalej, aby dowiedzieć się więcej o clickjackingu i sposobie jego działania.

Zrozumienie clickjackingu

W przypadku clickjacka użytkownicy klikają coś w Internecie, oczekując wykonania jednej akcji, nie zdając sobie sprawy, że kliknięcie faktycznie skutkuje innym, niezamierzonym działaniem. Oznacza to, że cyberprzestępcy mogą nakłonić Cię do pobrania złośliwego oprogramowania (znanego jako malware), przypadkowego ujawnienia poufnych danych osobowych lub wywołać inne poważne konsekwencje.

Clickjacking jest używany jako środek do przeprowadzania różnych cyberataków. Może być on trudny do wykrycia i umożliwić cyberprzestępcom kradzież haseł lub poufnych informacji, takich jak numery konta bankowego, karty kredytowej i ubezpieczenia społecznego. Ostateczne cele zbierania tych informacji obejmują kradzież pieniędzy, przejęcie kont lub kradzież tożsamości.

Jak działa clickjacking?

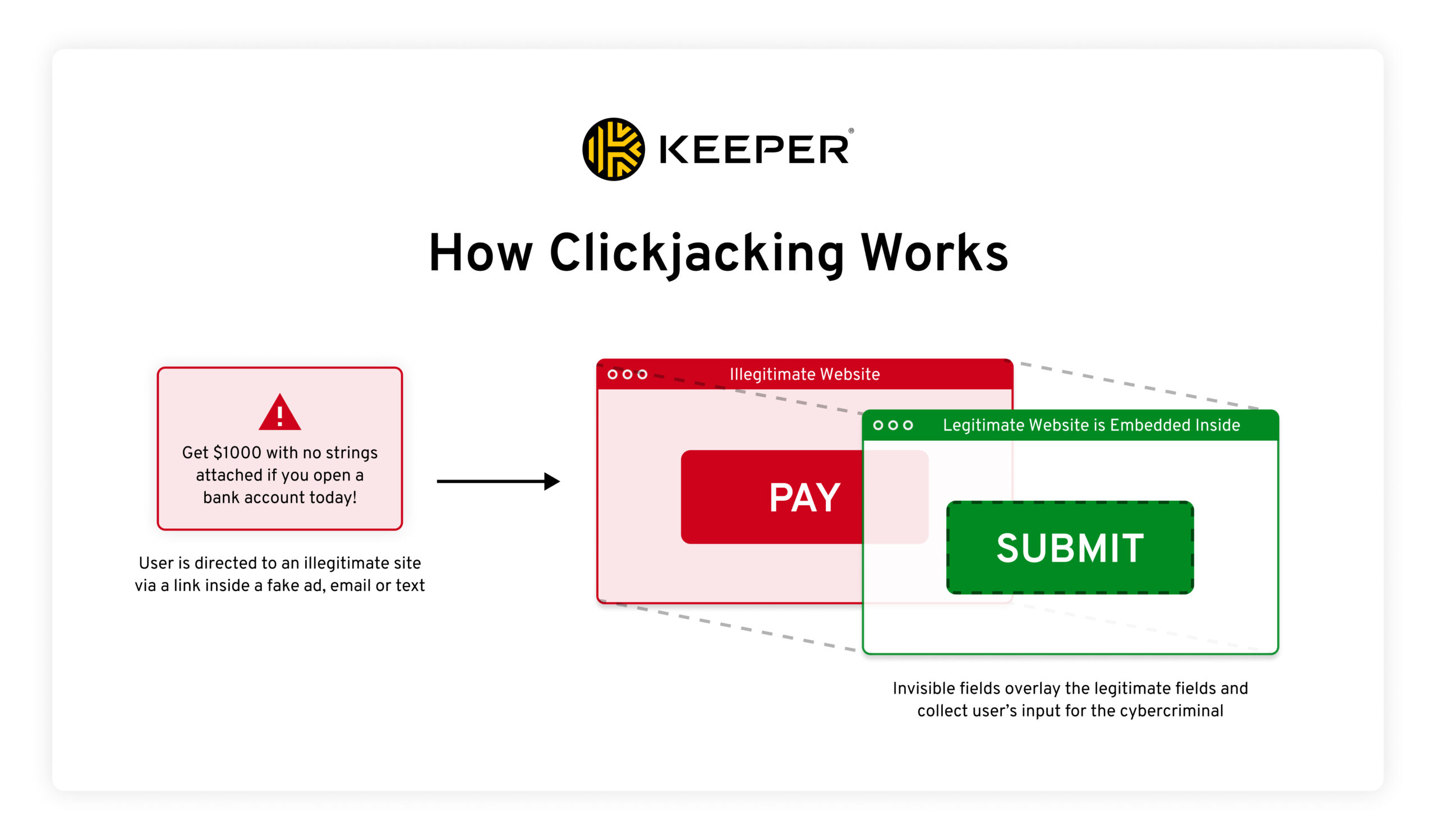

Cyberprzestępcy wykorzystują clickjacking, aby oszukać Cię, manipulując tym, co widzisz na ekranie. Nakładają niewidoczne pola na prawdziwie wyglądające pola, aby ukryć podejmowane działania. Może się to zdarzyć w przypadku całej witryny lub tylko wyskakującej reklamy. Czasami haker nawet osadza prawdziwą stronę internetową na swojej stronie, aby wyglądała jak najbardziej realistycznie. Jest to również znane jako sfałszowana strona internetowa.

Wierząc, że jesteś na prawdziwej stronie, klikasz rzeczy, wprowadzasz dane uwierzytelniające lub inne poufne informacje. Będziesz wierzyć, że wykonujesz prawdziwe działania, ale niewidoczne pola spowodują przypadkowe pobranie złośliwego oprogramowania lub wysłanie informacji cyberprzestępcom.

Cyberprzestępcy kierują Cię do fałszywego interfejsu, wyświetlając fałszywe reklamy, które wyglądają tak, jakby prowadziły do prawdziwych stron, wysyłając fałszywe wiadomości e-mail i wiadomości tekstowe, publikując post w mediach społecznościowych lub uruchamiając zainfekowane wyskakujące okienka.

Przykłady clickjackingu

Oto kilka przykładów tego, jak clickjacking może działać w świecie rzeczywistym:

- Użytkownik otrzymuje wiadomość e-mail ze strony, którą uważa za prawdziwą stronę mediów społecznościowych, taką jak Facebook. Klika link, który przenosi go na fałszywą stronę z prawdziwą stroną na Facebooku osadzoną wewnątrz. Użytkownik próbuje zalogować się na konto na Facebooku, wprowadzając swoje dane uwierzytelniające w polach logowania. Jednak fałszywa strona ma niewidoczne pola nałożone na pola Facebooka, umożliwiając cyberprzestępcy kradzież danych uwierzytelniających użytkownika.

- Użytkownik widzi reklamę, która wydaje się reklamą znanego banku, takiego jak Chase. Decyduje się założyć konto, więc klika reklamę, która przenosi go na fałszywą stronę internetową z osadzoną wewnątrz stroną internetową banku Chase. Próbuje założyć konto, wypełniając poufne informacje, takie jak numer ubezpieczenia społecznego. Jednak niewidoczne pola pokrywające prawdziwe skopiują informacje i wyślą je cyberprzestępcy.

- Podczas nawigacji po stronie internetowej pojawia się wyskakujące okienko. Użytkownik klika „X”, aby je zamknąć, ale „X” to właściwie link do pobrania, który instaluje złośliwe oprogramowanie na komputerze użytkownika.

Wpływ clickjackingu

Jeśli clickjack się powiedzie, cyberprzestępca może ukraść informacje, takie jak dane osobowe lub dane uwierzytelniające, lub zainstalować złośliwe oprogramowanie na urządzeniu. Może to być dowolne złośliwe oprogramowanie, w tym oprogramowanie szpiegujące lub keylogger, który kradnie hasła z przeglądarki.

Niezależnie od tego, czy cyberprzestępcy sami ukradną dane, czy też zainstalują oprogramowanie, które kradnie dane dla nich, ostatecznym celem jest sprzedaż danych innym cyberprzestępcom lub wykorzystanie ich do kradzieży pieniędzy lub tożsamości.

Udowodnienie kradzieży tożsamości lub tego, że ktoś przejął Twoje konto bankowe, może być trudne i kosztowne. Odzyskanie strat po tego rodzaju atakach może zająć lata.

Zapobieganie atakom clickjackingowym

Zapobieganie atakom clickjackingowym jest obowiązkiem właściciela strony internetowej, na której może wystąpić. Istnieją metody, aby uniemożliwić cyberprzestępcom osadzenie legalnej witryny w fałszywej witrynie, takie jak użycie nagłówka X-Frame-Options, który jest kodem zapobiegającym osadzaniu stron internetowych w ramce. Jest to główna bariera na drodze do udanego clickjacka.

Właściciele stron internetowych powinni również dokładnie sprawdzić potencjalnych reklamodawców na swojej stronie. Powinni upewnić się, że wszelkie reklamy wyświetlane na ich stronie są prawdziwe i nie będą prowadzić do clickjackingu.

Jak użytkownicy mogą się chronić?

Chociaż właściciele stron internetowych są odpowiedzialni za ochronę użytkowników, czasami popełniają błędy. Na szczęście podstawowe wskazówki dotyczące bezpieczeństwa w Internecie mogą pomóc w ochronie przed clickjackingiem.

- Przeglądaj zaufane strony internetowe. Dobrze znane i mocno atakowane strony internetowe częściej chronią użytkowników przed atakami, takimi jak clickjacking.

- Wchodź na strony internetowe z oficjalnego adresu URL. Jeśli nie masz pewności, wyszukaj stronę Prawdziwy adres URL, znany również jako adres strony internetowej, powinien być pierwszym wynikiem wyszukiwania.

- Unikaj klikania wyskakujących okienek. Ponieważ każde kliknięcie może spowodować pobranie złośliwego oprogramowania, najbezpieczniejszym sposobem na opuszczenie wyskakującego okienka jest zamknięcie okna przeglądarki.

- Zbadaj zasadność pilnych wiadomości e-mail i wiadomości tekstowych. Cyberprzestępcy często używają języka stwarzającego poczucie pilności, aby powstrzymać Cię przed sprawdzeniem, czy wiadomość jest prawdziwa. Zawsze kontaktuj się bezpośrednio z rzekomym nadawcą za pomocą oficjalnych danych kontaktowych, aby sprawdzić, czy wiadomość naprawdę pochodzi od niego.

- Pobieraj aplikacje lub pliki z zaufanych miejsc. Przypadkowe linki do pobierania plików lub aplikacji mogą potencjalnie zawierać złośliwe oprogramowanie. Zawsze pobieraj aplikacje z oficjalnego sklepu Apple App Store lub Google Play Store, nawet jeśli są droższe.

- Zachowaj podejrzliwość wobec reklam zbyt dobrych, by mogły być prawdziwe. Cyberprzestępcy często nakłaniają użytkowników do klikania reklam, które przekierowują na fałszywe strony, składając pozornie niesamowite oferty, takie jak duże zniżki na drogie, popularne przedmioty.

- Korzystaj z menedżera haseł. Wiele menedżerów haseł ma funkcję automatycznego wypełniania, która działa tylko pod adresem URL zapisanym razem z hasłem. Jeśli korzystasz ze sfałszowanej strony internetowej firmy, w której masz konto, menedżer haseł nie będzie automatycznie wypełniał Twoich danych uwierzytelniających i będziesz wiedzieć, że strona nie jest prawdziwa.

Zachowaj czujność, aby uniknąć padnięcia ofiarą

Clickjacking to tylko jeden ze sposobów atakowania Cię przez cyberprzestępców. Stosowanie najlepszych praktyk w zakresie cyberbezpieczeństwa i znajomość bieżących informacji o cyberbezpieczeństwie mogą pomóc Ci zwiększać świadomość najnowszych cyberzagrożeń, jednocześnie zapewniając ochronę danych i tożsamości.