Imaginez qu’une personne du service client de votre entreprise charge des données sensibles sur un outil d’IA afin de rédiger des e-mails plus rapidement. Lorsqu’un employé

Le détournement de clic, également connu sous le nom d’attaque par clickjacking ou de clickjack, est une cyberattaque dans laquelle des liens cachés incitent les utilisateurs à effectuer une action involontaire, ce qui entraîne l’exposition d’informations sensibles et le piratage.

Poursuivez votre lecture pour en savoir plus sur le détournement de clic et son fonctionnement.

Comprendre le détournement de clic

Dans un détournement de clic, les utilisateurs cliquent sur quelque chose en ligne en s’attendant à effectuer une action sans se rendre compte que le clic aboutit en fait à une action différente et non voulue. Cela signifie que les cybercriminels peuvent vous inciter à télécharger un logiciel dangereux (connu sous le nom de logiciel malveillant), à exposer accidentellement des informations personnellement identifiables (PII) ou à faire face à d’autres conséquences graves.

Le détournement de clic est utilisé comme moyen de lancer une variété de cyberattaques. Il peut être difficile à repérer et peut conduire les cybercriminels à voler vos mots de passe ou des informations sensibles telles que les numéros de compte bancaire, de carte de crédit et de sécurité sociale. Les objectifs ultimes de la collecte de ces informations sont de vous voler de l’argent, de s’emparer de vos comptes ou de voler votre identité.

Comment fonctionne le détournement de clic

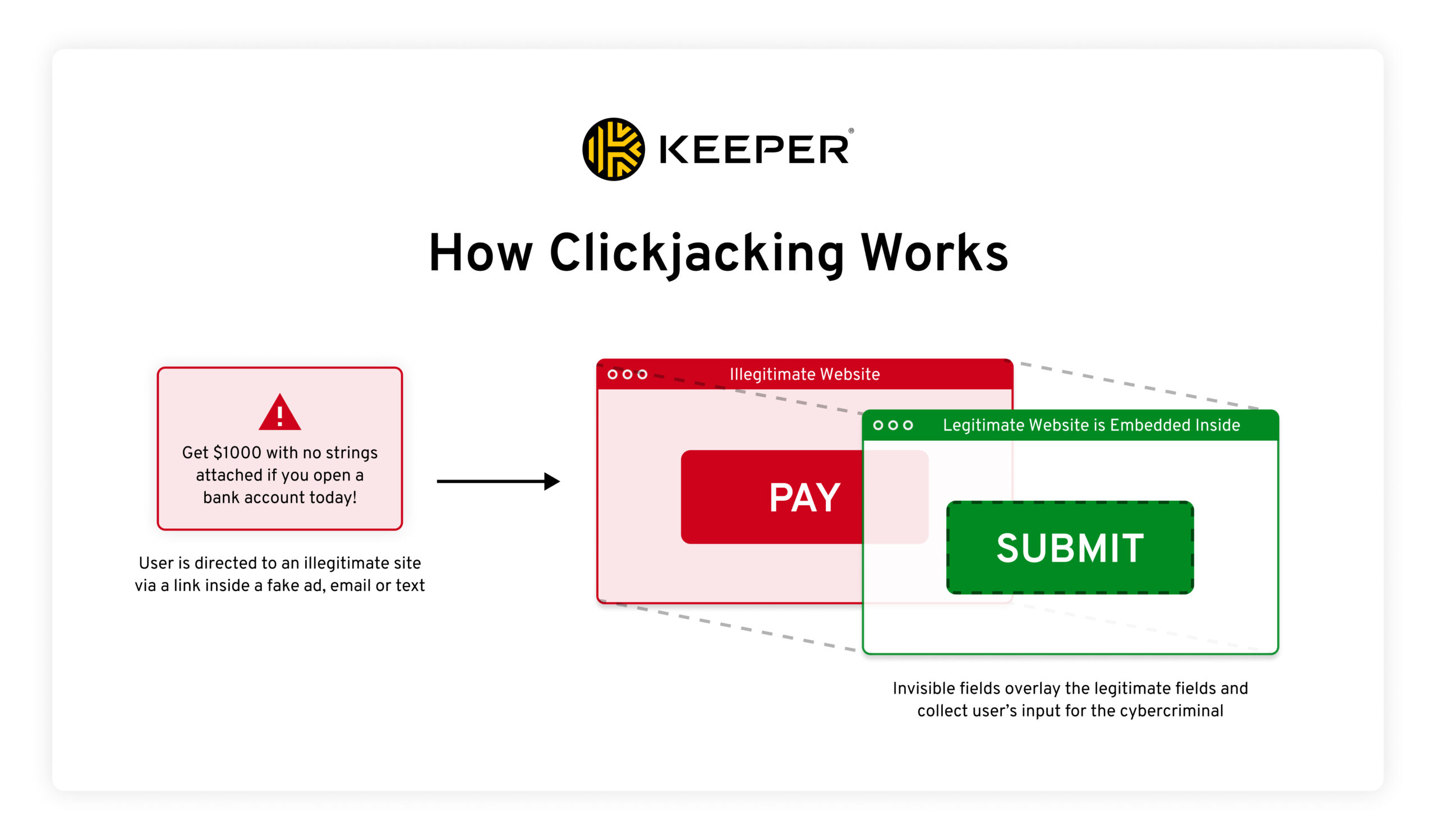

Les cybercriminels utilisent le détournement de clic pour vous tromper en manipulant ce que vous voyez à l’écran. Ils superposent des champs invisibles à des champs d’apparence légitime afin de dissimuler l’action que vous entreprenez. Cela peut se produire avec un site Web entier ou une fenêtre pop-up publicitaire. Parfois, le pirate intègre même le site Web légitime dans son propre site pour le faire paraître aussi réel que possible. C’est ce que l’on appelle également un site Web usurpé.

Croyant être sur un site légitime, vous cliquez sur des éléments, entrez vos identifiants ou fournissez d’autres informations sensibles. Vous croirez que vous effectuez des actions légitimes, mais les champs invisibles vous amèneront à télécharger accidentellement un logiciel malveillant ou à envoyer vos informations à des cybercriminels.

Les cybercriminels vous dirigent vers leur interface illégitime en diffusant de fausses publicités qui semblent mener à des sites légitimes, en vous envoyant de faux e-mails et SMS, en publiant des messages sur les réseaux sociaux ou en affichant des fenêtres pop-up infectées.

Exemples de détournement de clic

Voici quelques exemples de la manière dont le détournement de clic peut fonctionner dans le monde réel :

- L’utilisateur reçoit un e-mail provenant de ce qu’il croit être un réseau social légitime, comme Facebook. Ils cliquent sur le lien, ce qui les conduit à un faux site contenant le vrai site de Facebook L’utilisateur tente de se connecter à son compte Facebook en saisissant ses identifiants dans les champs prévus à cet effet. Cependant, le faux site comporte des champs invisibles superposés à ceux de Facebook, ce qui permet au cybercriminel de voler les identifiants de l’utilisateur.

- L’utilisateur voit une publicité qui semble être gérée par une société bancaire connue, telle que Chase. Ils décident de créer un compte et cliquent sur l’annonce qui les dirige vers un faux site Web contenant le site Web de Chase. Ils essaient de créer un compte en fournissant des informations sensibles, comme leur numéro de sécurité sociale. Cependant, les champs invisibles qui se superposent aux champs réels copient les informations et les envoient au cybercriminel.

- Une fenêtre pop-up apparaît lorsqu’un utilisateur navigue sur un site Web. L’utilisateur clique sur le « X » pour fermer la fenêtre pop-up, mais le « X » est en fait un lien de téléchargement qui installe un logiciel malveillant sur l’ordinateur de l’utilisateur.

L’impact du détournement de clic

Si un détournement de clic réussit, le cybercriminel peut voler des informations telles que des PII ou des identifiants, ou installer un logiciel malveillant sur votre appareil. Il peut s’agir de n’importe quel type de logiciel malveillant, y compris un logiciel espion ou un enregistreur de touches, c’est-à-dire un logiciel malveillant qui vole les mots de passe de votre navigateur.

Que les cybercriminels volent eux-mêmes des données ou installent un logiciel qui vole des données pour eux, leur objectif final est de vendre vos données à d’autres cybercriminels ou de les utiliser pour voler de l’argent ou votre identité.

Il peut être difficile et coûteux de prouver que votre identité a été volée ou que quelqu’un s’est emparé de votre compte bancaire. Il faut parfois des années pour se remettre complètement de ce type d’attaques.

Prévenir les attaques par détournement de clic

La prévention des attaques par détournement de clic relève de la responsabilité du propriétaire du site Web où le détournement de clic peut se produire. Il existe des méthodes pour empêcher les cybercriminels d’intégrer un site légitime dans un faux site, comme l’utilisation d’options X-frame, un code qui empêche les sites Web d’être intégrés dans un cadre. Il s’agit là d’un obstacle majeur à la réussite d’un détournement de clic.

Les propriétaires de sites Web doivent également vérifier soigneusement les annonceurs potentiels de leur site. Ils doivent s’assurer que les publicités diffusées sur leur site sont légitimes et ne donnent pas lieu à des détournements de clic.

Comment les utilisateurs peuvent se protéger

Bien que les propriétaires de sites Web soient responsables de la protection des utilisateurs, ils commettent parfois des erreurs. Heureusement, des conseils de base en matière de sécurité sur Internet peuvent vous aider à vous protéger contre le détournement de clic.

- Parcourez les sites Web fiables. Les sites connus et très fréquentés sont plus susceptibles de protéger correctement leurs utilisateurs contre des attaques telles que le détournement de clic.

- Naviguez vers des sites Web en utilisant l’URL officielle. En cas de doute, recherchez le site Web sur Google. L’URL légitime, c’est-à-dire l’adresse du site Web, doit être le premier résultat du moteur de recherche.

- Évitez de cliquer sur les fenêtres pop-up. Comme tout clic peut entraîner le téléchargement d’un logiciel malveillant, le moyen le plus sûr de quitter une fenêtre pop-up est de fermer la fenêtre du navigateur.

- Vérifiez la légitimité des e-mails et des SMS urgents. Les cybercriminels utilisent souvent un langage qui donne un sentiment d’urgence pour vous empêcher de vous arrêter pour vérifier si la légitimité d’un message. Contactez toujours l’expéditeur supposé directement avec les coordonnées officielles pour vérifier que le message provient bien de lui.

- Téléchargez des applications ou des fichiers à partir de lieux fiables. Des liens aléatoires en ligne pour télécharger des fichiers ou des applications peuvent potentiellement contenir un logiciel malveillant. Téléchargez toujours des applications à partir de l’Apple App Store ou du Google Play Store officiels, même si elles sont plus chères.

- Méfiez-vous des annonces trop belles pour être vraies. Les cybercriminels incitent souvent les utilisateurs à cliquer sur leurs publicités qui redirigent vers de faux sites en proposant des offres apparemment incroyables, comme des réductions importantes sur des articles coûteux et populaires.

- Utilisez un gestionnaire de mot de passe. De nombreux gestionnaires de mot de passe disposent d’une fonctionnalité de remplissage automatique qui ne fonctionne qu’avec l’URL que vous enregistrez avec le mot de passe. Si vous vous trouvez sur le site Web usurpé d’une entreprise auprès de laquelle vous avez un compte, votre gestionnaire de mot de passe ne remplira pas automatiquement vos identifiants et vous saurez que le site n’est pas légitime.

Restez vigilant pour éviter d’être une victime

Le détournement de clic n’est qu’un des moyens utilisés par les cybercriminels pour vous attaquer. Suivre les meilleures pratiques en matière de cybersécurité et se tenir au courant de l’actualité sur la cybersécurité peut vous aider à rester au courant des dernières cybermenaces, tout en protégeant vos données et votre identité.